漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-016048

漏洞标题:广西师大IP出校控制器导致用户信息泄露

相关厂商:广西师大

漏洞作者: redrain有节操

提交时间:2012-12-15 13:26

修复时间:2013-01-29 13:26

公开时间:2013-01-29 13:26

漏洞类型:用户敏感数据泄漏

危害等级:中

自评Rank:5

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-12-15: 细节已通知厂商并且等待厂商处理中

2012-12-18: 厂商已经确认,细节仅向厂商公开

2012-12-21: 细节向第三方安全合作伙伴开放

2013-02-11: 细节向核心白帽子及相关领域专家公开

2013-02-21: 细节向普通白帽子公开

2013-03-03: 细节向实习白帽子公开

2013-01-29: 细节向公众公开

简要描述:

作为师大的一个渣渣,一直以来提交漏洞都是路人甲撸过,这次本来想直接提交给网络中心,但是中心态度暧昧,不在乎,就捅来乌云好了。。。

这是某次上机课上无意发现的,犹豫IP出校控制器的用户面向全校学生及教职工,目测本科生有15000+,教职工2000+,所以用户数据泄漏量很大,只要有该用户的学号或者工号,就能摸到全部信息

详细说明:

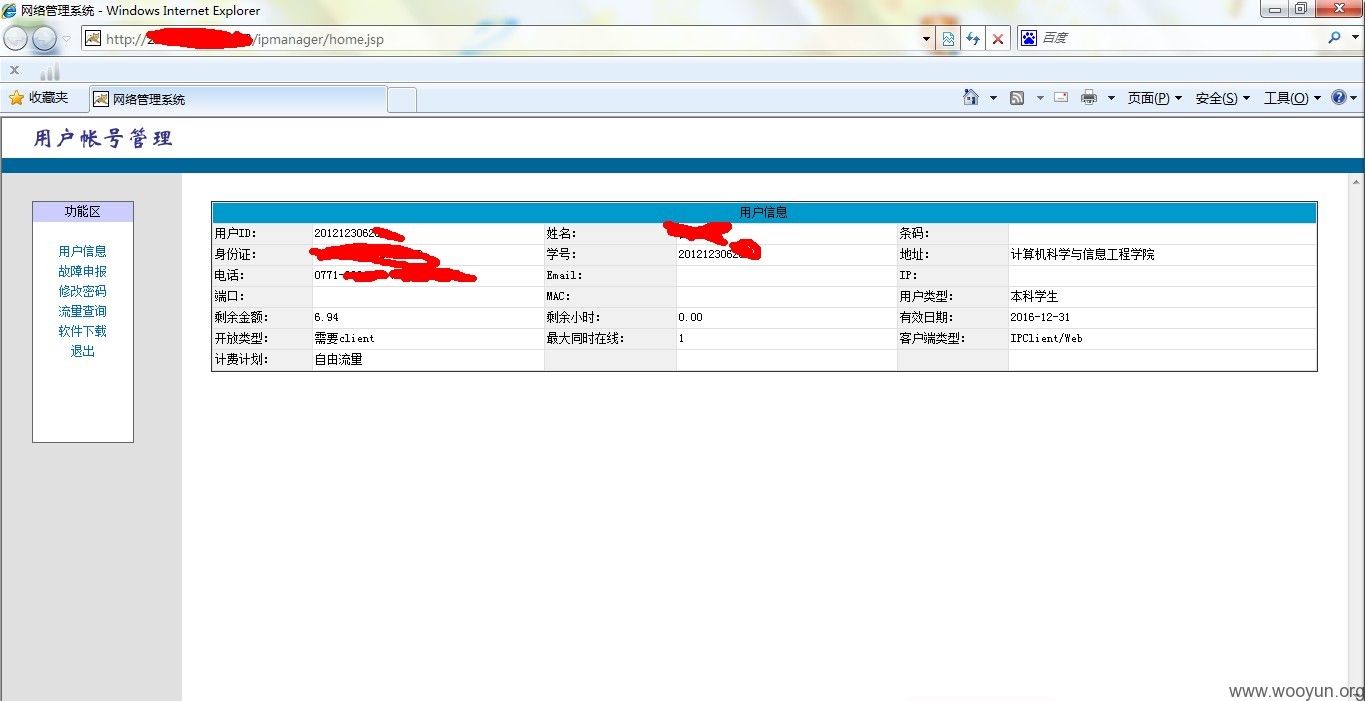

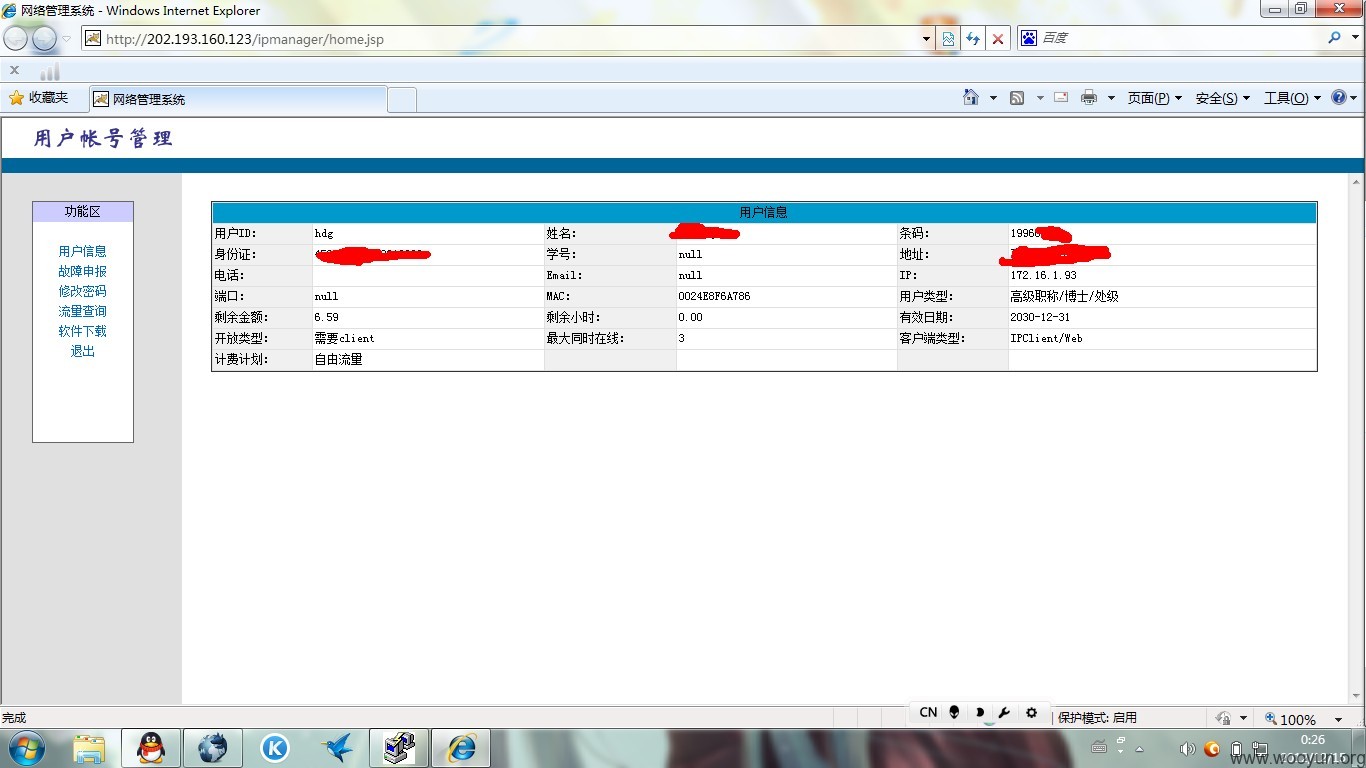

因为所有用户的初始密码都是该用户的身份证后六位,而身份证则在用户信息就有显示,除了身份证,还有什么联系方式啊,家庭住址什么的,可谓是把妹泡妞必备,不过只能是校内网搞,也不排除学校里有不怀好意的少年,必经不是没个人都像我那么正直,详情见具体证明

再贴一个IP出校控制器的下载地址,win的存在这样的问题,linux的没有试过

http://pan.baidu.com/share/link?shareid=131326&uk=220764288

漏洞证明:

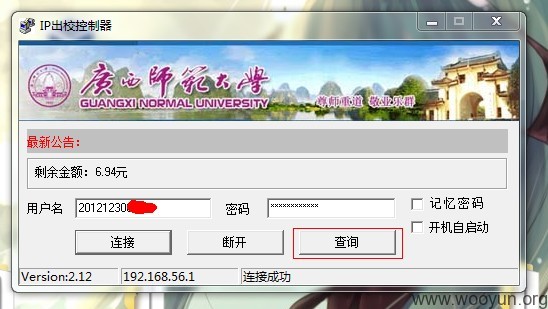

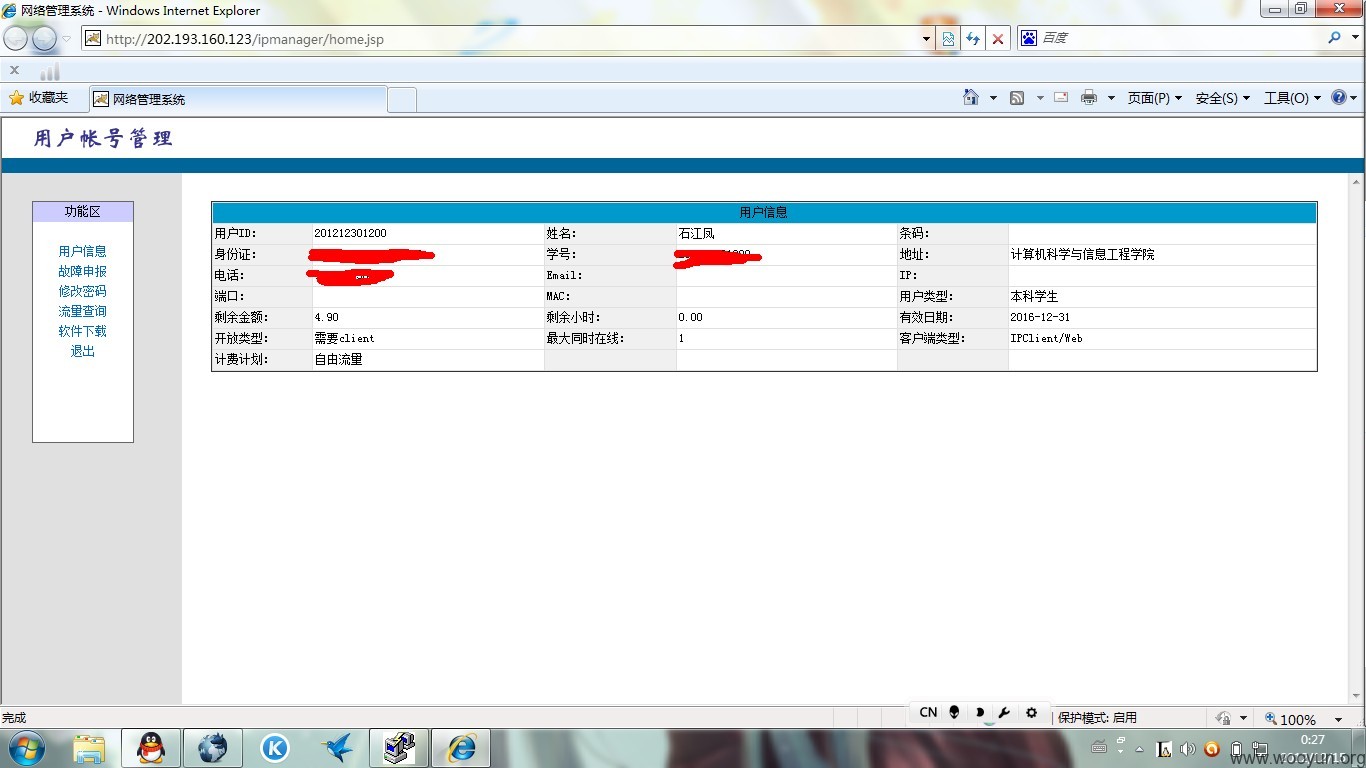

首先输入自己的用户名和密码并连接成功,查询功能可查询用户信息

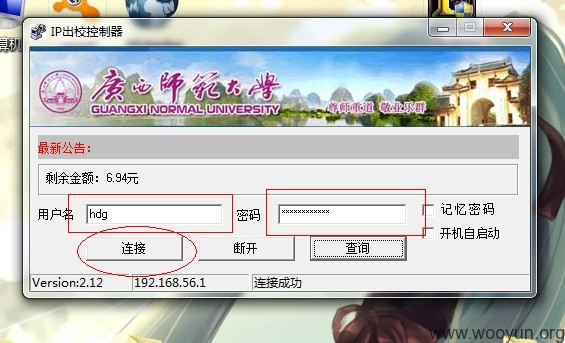

然后讲用户名改成目标用户名,密码不变,依旧是自己的,点击连接仍显示连接成功,且依旧可以查询该目标用户信息,拿我们学院书记来开刀。。。

再拿个妹子的

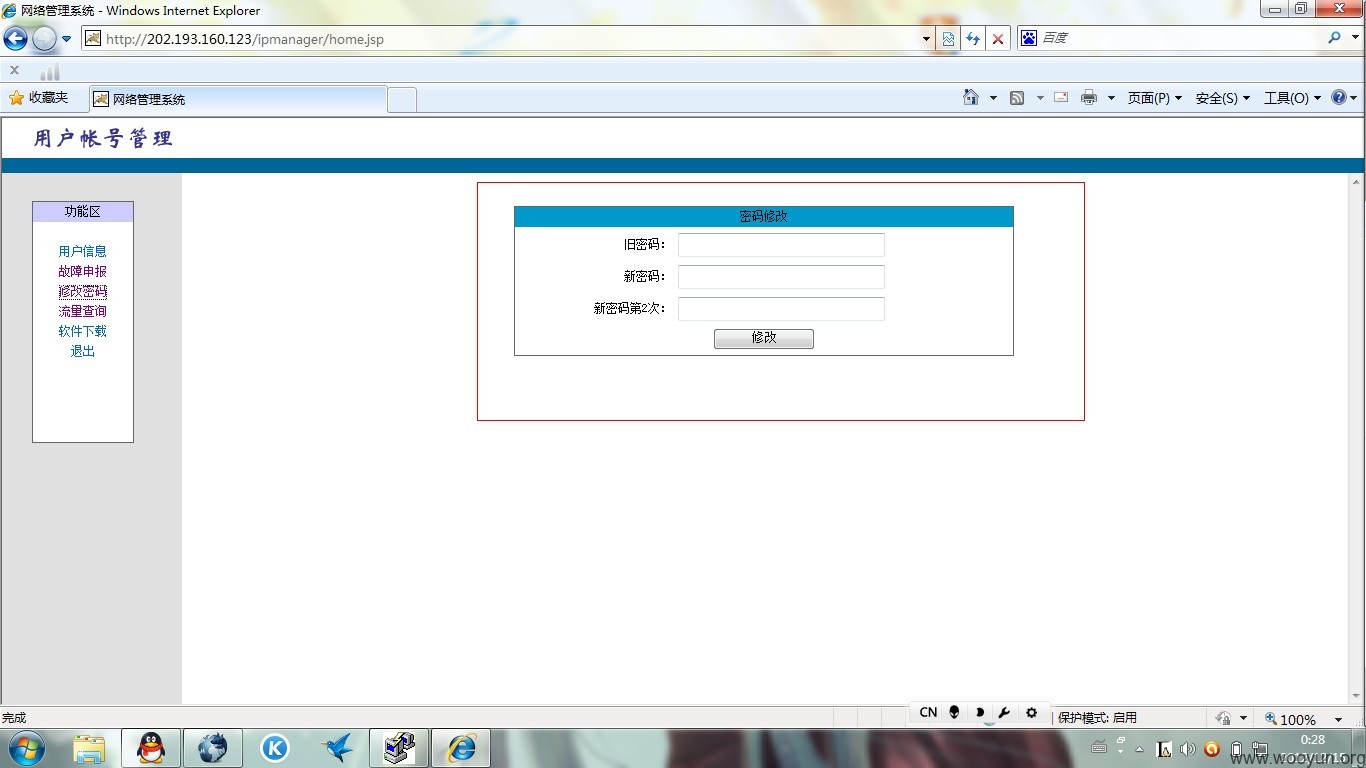

然后所有的用户查询面板均可修改该目标用户的密码

修复方案:

诶。。。我也不懂。。。请重新考虑用户查询功能的解决方法了。。。

版权声明:转载请注明来源 redrain有节操@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2012-12-18 15:58

厂商回复:

CNVD未直接复现,根据图片确认,已经将漏洞信息转发至上海交通大学网络中心(华东地区教育应急组织),看是否能由其处置。

rank 7

最新状态:

暂无