漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2011-02720

漏洞标题:PHPWIND最新版本SQL注入漏洞

相关厂商:PHPwind

漏洞作者: Ray

提交时间:2011-08-26 13:40

修复时间:2011-08-26 13:41

公开时间:2011-08-26 13:41

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2011-08-26: 积极联系厂商并且等待厂商认领中,细节不对外公开

2011-08-26: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

phpwind在实现占位符SQL过程中,代码质量出现了一个小黑点。

详细说明:

在

phpwind/lib/utility/querybuilder.class.php

_parseStatement函数内

在/phpwind/actions/ajax/leaveword.php

的一个引用处

Line 78行

$db->update(pwQuery::buildClause("UPDATE :pw_table SET leaveword=" . S::sqlEscape($atc_content) . " $sqladd WHERE pid=:pid AND tid=:tid", array($pw_posts, $pid, $tid)));

没考虑$atc_content内可能会有占位符

也没有考虑pid应该为数字,直接取了字符串

Line:31

S::gp(array(

'pid',

'atc_content',

'ifmsg'

), 'P');

导致SQL注入

但是由于PW替换了等于号,替换了),无法导致非常严重的SQL注入漏洞。

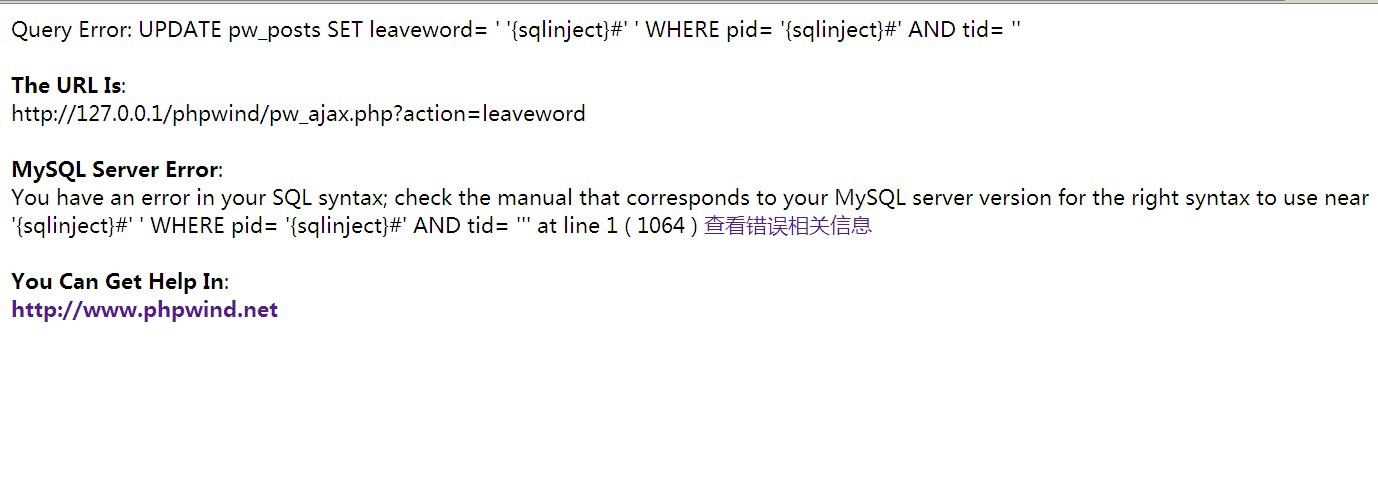

当提交pid=asd,atc_content为:pid的情况下提示

Query Error: UPDATE pw_posts SET leaveword= ' 'asd' ' WHERE pid= 'asd' AND tid= ''

漏洞证明:

修复方案:

你们可能全局忘记了替换:为HTML实体,这个也可以试试 :)

版权声明:转载请注明来源 Ray@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:10 (WooYun评价)