漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2011-02507

漏洞标题:百度影音远程代码执行漏洞

相关厂商:百度

漏洞作者: 爱无言

提交时间:2011-07-15 19:17

修复时间:2011-08-14 21:00

公开时间:2011-08-14 21:00

漏洞类型:远程代码执行

危害等级:中

自评Rank:8

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2011-07-15: 细节已通知厂商并且等待厂商处理中

2011-07-16: 厂商已经确认,细节仅向厂商公开

2011-07-19: 细节向第三方安全合作伙伴开放

2011-09-09: 细节向核心白帽子及相关领域专家公开

2011-09-19: 细节向普通白帽子公开

2011-09-29: 细节向实习白帽子公开

2011-08-14: 细节向公众公开

简要描述:

百度影音是国内一款不错的媒体播放软件,该软件在很多细节方面处理的人性化,但是,开发者在发布该软件的时候,犯了一个低级错误,导致百度影音播放器可以借此机会实现远程执行任意代码。

详细说明:

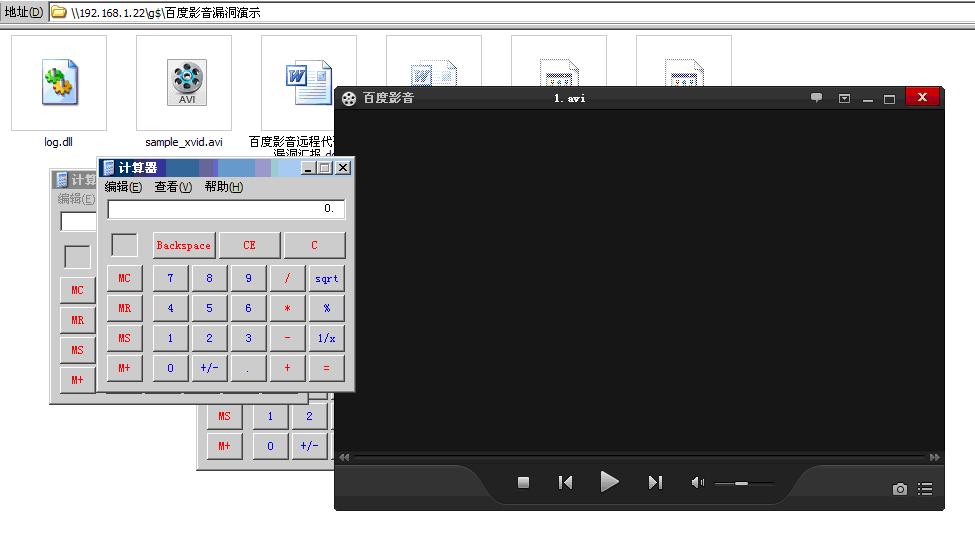

百度影音是国内一款不错的媒体播放软件,该软件在很多细节方面处理的人性化,但是,开发者在发布该软件的时候,没有将软件中使用的特殊库文件消除,导致百度影音播放器可以借此机会实现远程执行任意代码。该库文件名称为“log.dll”,推测应该是带有调试性质的日志记录接口,将该文件与任意格式的媒体文件放置在同一目录下,当用户使用百度影音播放媒体文件时,“log.dll”文件将会被同时加载,如果该文件为恶意攻击者开发,那么就会直接造成用户系统受到攻击。为此,恶意攻击者可以利用该漏洞,远程共享带有“log.dll”和媒体文件的文件夹,诱使用户访问,最终实现远程入侵用户系统。

漏洞证明:

修复方案:

代码剔除法或者本地设定法

版权声明:转载请注明来源 爱无言@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2011-07-16 13:09

厂商回复:

感谢提交.开发人员反馈没有那么严重.我们尽快修复.

最新状态:

暂无