漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0106263

漏洞标题:人人会建站某cms任意文件上传可直接批量getshell

相关厂商:人人会建站

漏洞作者: 路人甲

提交时间:2015-04-17 11:44

修复时间:2015-06-01 11:46

公开时间:2015-06-01 11:46

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-17: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-06-01: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

和上一个洞(http://wooyun.org/bugs/wooyun-2015-098316)一样。。

详细说明:

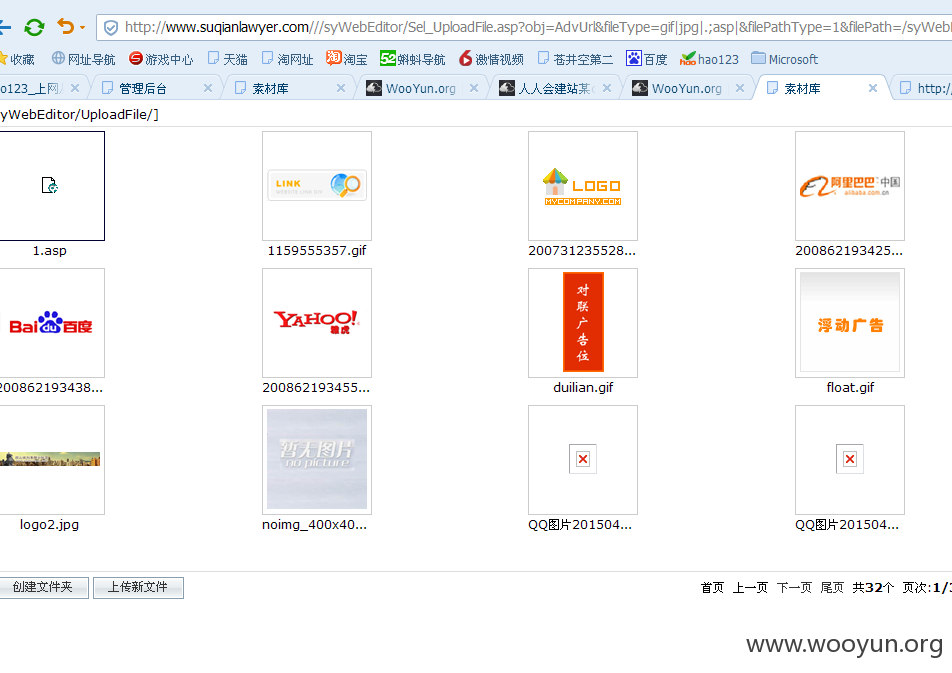

漏洞页面:http://www.suqianlawyer.com///syWebEditor/Sel_UploadFile.asp

做了黑名单验证,限制asp asa cer。。。一些脚本的上传,

试试解析漏洞把。。

发现成功上传,刚开始以为这样就拿到shell了。但是菜刀连的时候却是405...

仔细一看才发现

后缀是asp.jpg 分号被过滤了。。

但是这样就安全了么??

结合上面对*.asp的过滤和;的过滤,我们可以构造后缀1.;asp来尝试绕过,结果是正确的

绕过了黑名单对*.asp的限制并且在上传的过程中过滤了分号。。成功上传asp文件

,并且还弥补了本来解析漏洞的缺陷

shell地址:http://www.suqianlawyer.com//syWebEditor/UploadFile/1.asp

案例:http://www.zhubian88.cn/syWebEditor/UploadFile/1.asp

http://www.suqianlawyer.com//syWebEditor/UploadFile/1.asp

http://www.haomiaoyz.com/syWebEditor/UploadFile/1.asp

http://www.w8118w.cn/syWebEditor/UploadFile/1.asp

这个洞通杀人人会建站所有模版,但有些页面进行了验证,需要登录。为扩大影响,再附一个任意文件下载,

http://jiansh101.view.rrhjz.org/main/DownLoad.asp?sType=DownFile&FileName=/Web.config

漏洞证明:

漏洞页面:http://www.suqianlawyer.com///syWebEditor/Sel_UploadFile.asp

做了黑名单验证,限制asp asa cer。。。一些脚本的上传,

试试解析漏洞把。。

发现成功上传,刚开始以为这样就拿到shell了。但是菜刀连的时候却是405...

仔细一看才发现

后缀是asp.jpg 分号被过滤了。。

但是这样就安全了么??

结合上面对*.asp的过滤和;的过滤,我们可以构造后缀1.;asp来尝试绕过,结果是正确的

绕过了黑名单对*.asp的限制并且在上传的过程中过滤了分号。。成功上传asp文件

,并且还弥补了本来解析漏洞的缺陷

shell地址:http://www.suqianlawyer.com//syWebEditor/UploadFile/1.asp

案例:http://www.zhubian88.cn/syWebEditor/UploadFile/1.asp

http://www.suqianlawyer.com//syWebEditor/UploadFile/1.asp

http://www.haomiaoyz.com/syWebEditor/UploadFile/1.asp

http://www.w8118w.cn/syWebEditor/UploadFile/1.asp

这个洞通杀人人会建站所有模版,但有些页面进行了验证,需要登录。为扩大影响,再附一个任意文件下载,

http://jiansh101.view.rrhjz.org/main/DownLoad.asp?sType=DownFile&FileName=/Web.config

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝