漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-075689

漏洞标题:新网某域名登录系统账号密码存在可预测漏洞(测试影响其他域名管理权限)

相关厂商:新网华通信息技术有限公司

漏洞作者: 0x_Jin

提交时间:2014-09-10 17:23

修复时间:2014-10-25 17:24

公开时间:2014-10-25 17:24

漏洞类型:账户体系控制不严

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-09-10: 细节已通知厂商并且等待厂商处理中

2014-09-11: 厂商已经确认,细节仅向厂商公开

2014-09-21: 细节向核心白帽子及相关领域专家公开

2014-10-01: 细节向普通白帽子公开

2014-10-11: 细节向实习白帽子公开

2014-10-25: 细节向公众公开

简要描述:

新网某域名登录系统,账号密码可猜测。登录接口无任何限制!已证明影响一些域名管理权限!

无验证码,无登录次数限制!

详细说明:

在2014年的某一天,我注册了一个tel的域名,我原以为跟其他域名一样可以解析。。。结果 不能。。。。

然后各种打新网客服说应该怎么弄,然后你们的客户给了我一个Tel的域名控制面板!

就是这里:http://telhosting.xinnet.com/

然后给我发了封邮件告诉了我 我的域名账号密码 如下图:

我突然发现这尼玛好像有点不太对啊!

先看下我域名的whois信息:

2014 8月14号注册!

然后 账号:user2014081400001

规律为:user+注册日期+当日第几个购买tel的人

密码为:20140814 (注册日期)

这尼玛,规律猜测出来了 还不好弄?

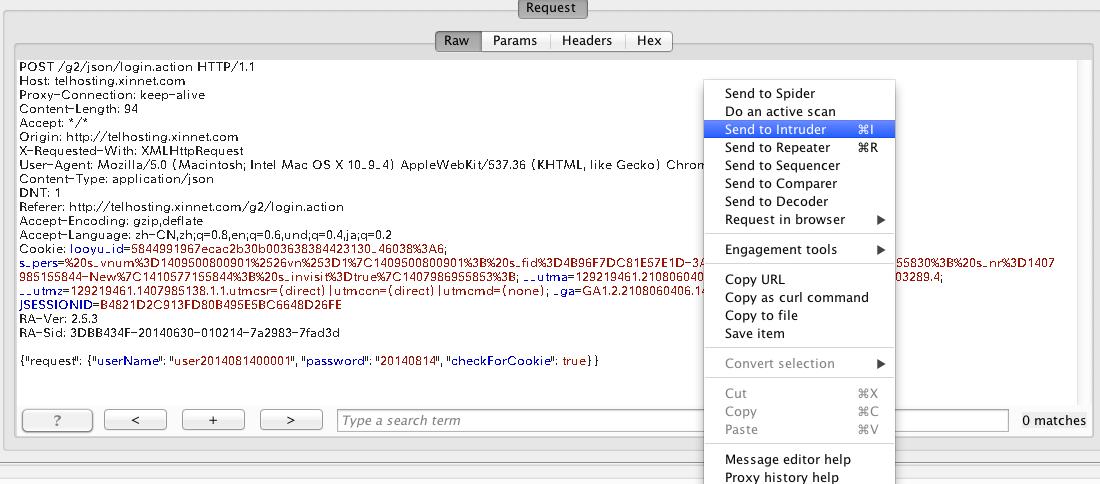

上神器burpsuite。

先抓包登录包然后丢到暴力破解里面去!

然后设置payload:

然后弄了份字典 01 - 31

开始爆破,一下就完了 并且无验证码 无登录次数限制:

最后知道2014年6月份有三个默认账号密码

分别为 6月17 6月19 6月20

然后构造账号:user2014061700001 密码:20140617

好,登录进去看一下:

哟呵,还没设置信息的!那我就不帮他设置了!

初步的测试了一下 最后得到了几个域名的账号密码:

user2014080700001 20140807

user2014061700001 20140617

user2014061900001 20140619

user2014062000001 20140620

user2014052600001 20140526

user2014042900001 20140429

漏洞证明:

在2014年的某一天,我注册了一个tel的域名,我原以为跟其他域名一样可以解析。。。结果 不能。。。。

然后各种打新网客服说应该怎么弄,然后你们的客户给了我一个Tel的域名控制面板!

就是这里:http://telhosting.xinnet.com/

然后给我发了封邮件告诉了我 我的域名账号密码 如下图:

我突然发现这尼玛好像有点不太对啊!

先看下我域名的whois信息:

2014 8月14号注册!

然后 账号:user2014081400001

规律为:user+注册日期+当日第几个购买tel的人

密码为:20140814 (注册日期)

这尼玛,规律猜测出来了 还不好弄?

上神器burpsuite。

先抓包登录包然后丢到暴力破解里面去!

然后设置payload:

然后弄了份字典 01 - 31

开始爆破,一下就完了 并且无验证码 无登录次数限制:

最后知道2014年6月份有三个默认账号密码

分别为 6月17 6月19 6月20

然后构造账号:user2014061700001 密码:20140617

好,登录进去看一下:

哟呵,还没设置信息的!那我就不帮他设置了!

初步的测试了一下 最后得到了几个域名的账号密码:

user2014080700001 20140807

user2014061700001 20140617

user2014061900001 20140619

user2014062000001 20140620

user2014052600001 20140526

user2014042900001 20140429

修复方案:

登录加验证码,加登陆次数限制,默认密码比这么简单了 随机吧!

版权声明:转载请注明来源 0x_Jin@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-09-11 09:20

厂商回复:

非常感谢0x_Jin@乌云,小新正在玩命确认及修复中

最新状态:

2014-09-17:漏洞已修复,非常感谢0x_Jin@乌云