漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0181973

漏洞标题:富友收件宝绕过沙盒可完全控制主机vpn远程作为肉鸡

相关厂商:上海富友金融网络技术有限公司

漏洞作者: 路人甲

提交时间:2016-03-07 20:01

修复时间:2016-03-10 15:24

公开时间:2016-03-10 15:24

漏洞类型:网络设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-03-07: 细节已通知厂商并且等待厂商处理中

2016-03-08: 厂商已经确认,细节仅向厂商公开

2016-03-10: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

富友收件宝绕过沙盒可完全控制主机vpn远程作为肉鸡

注:仅作安全测试!未深入,如需深入控制厂商可私信交流

详细说明:

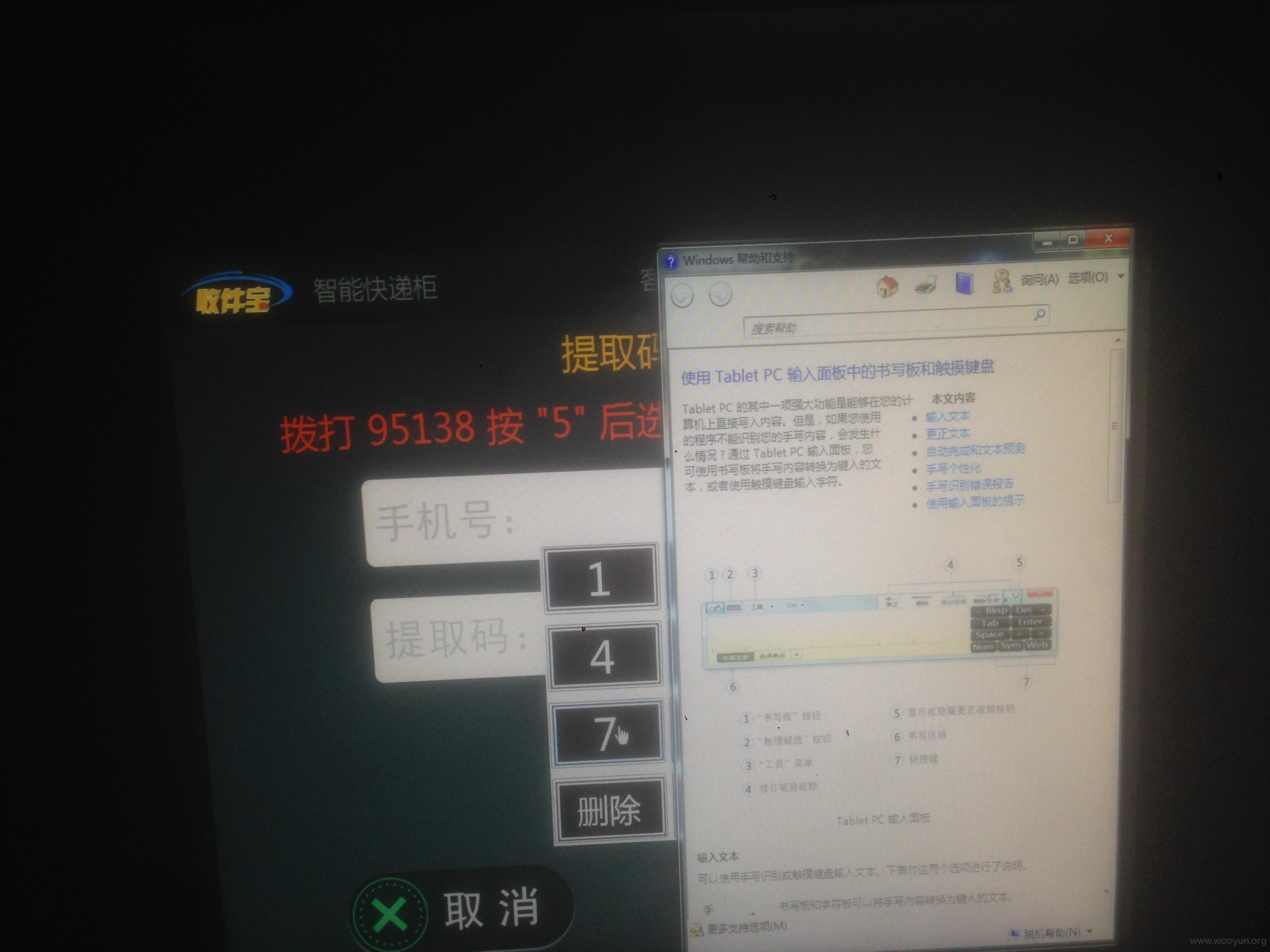

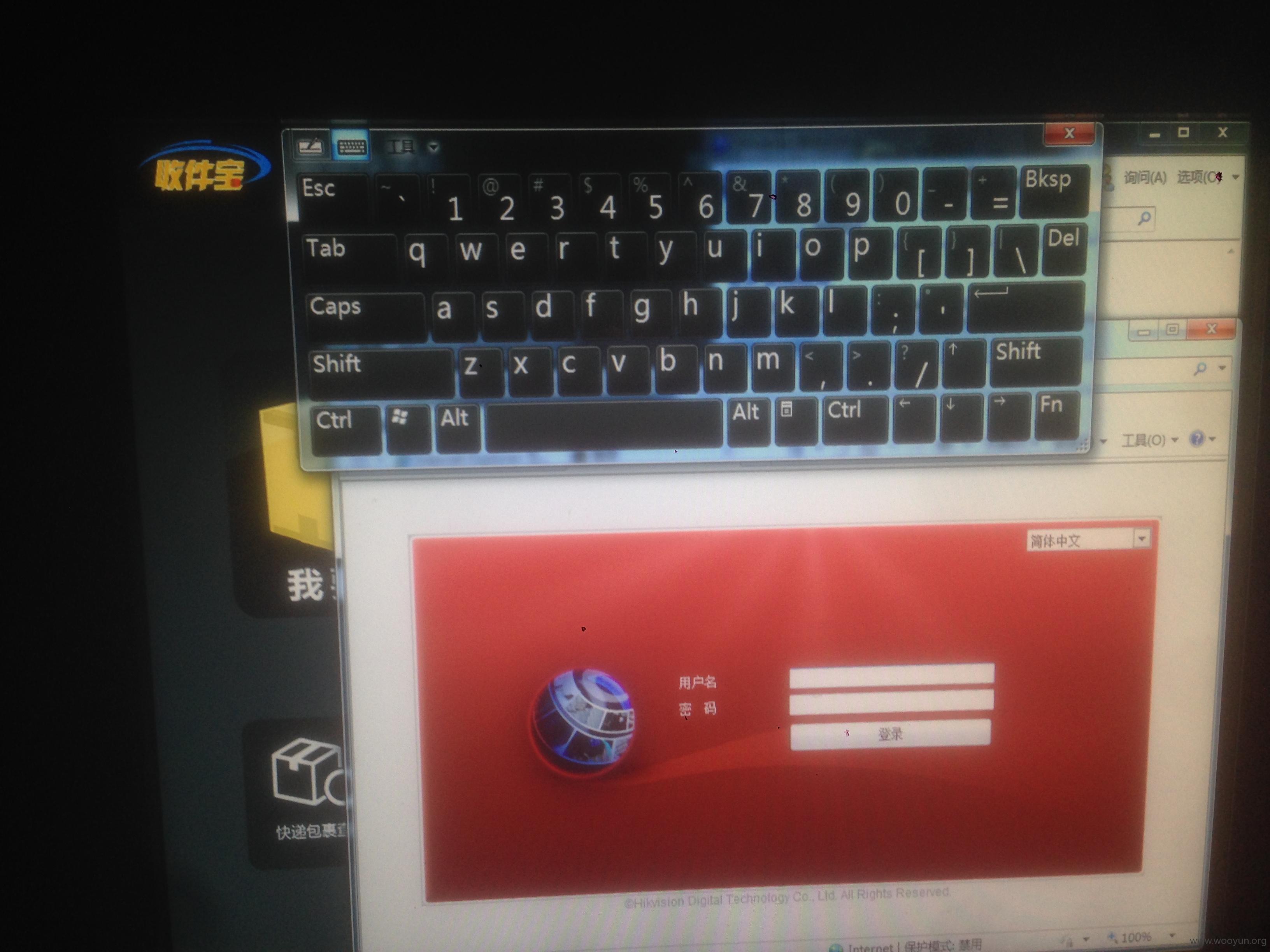

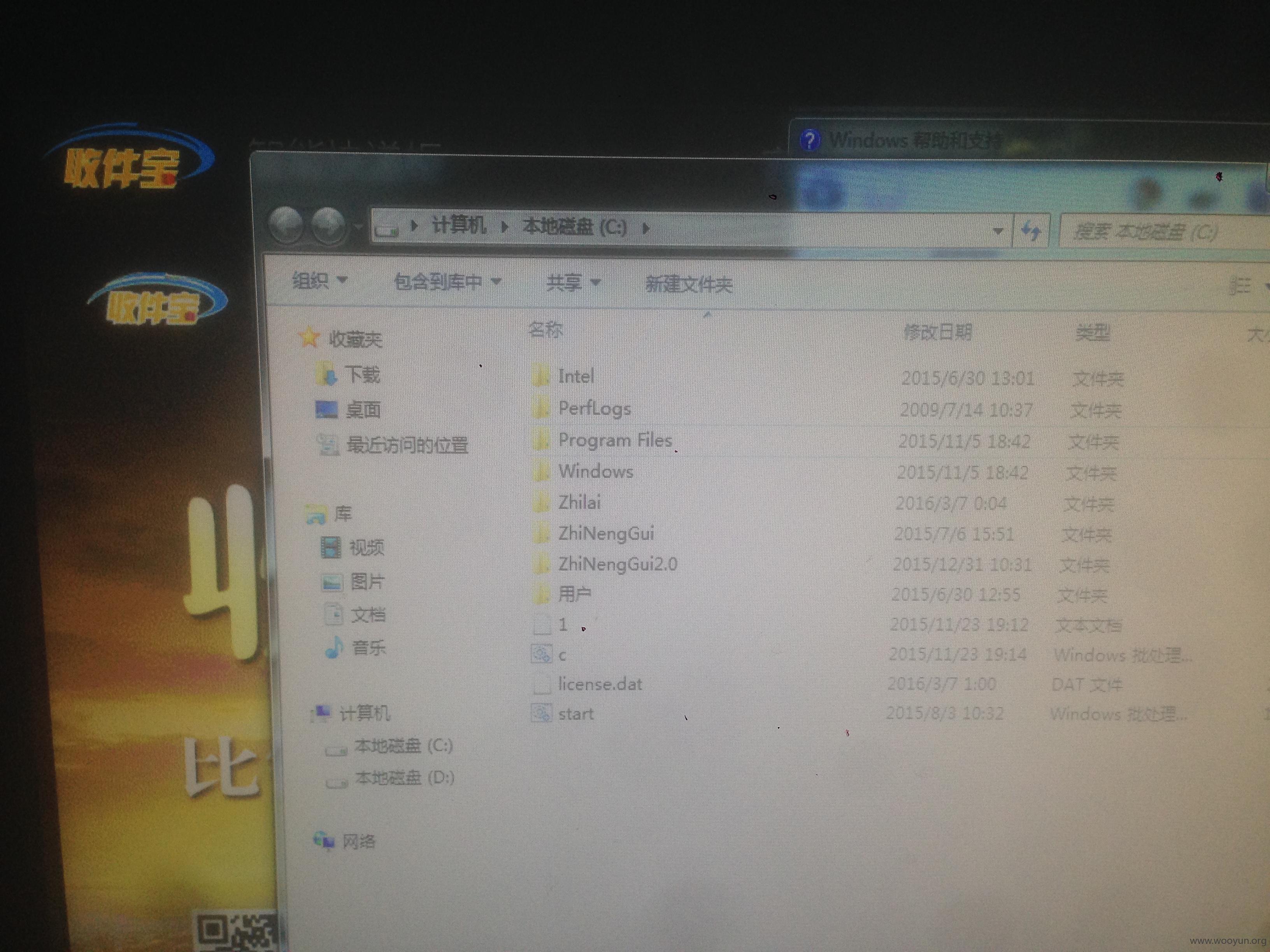

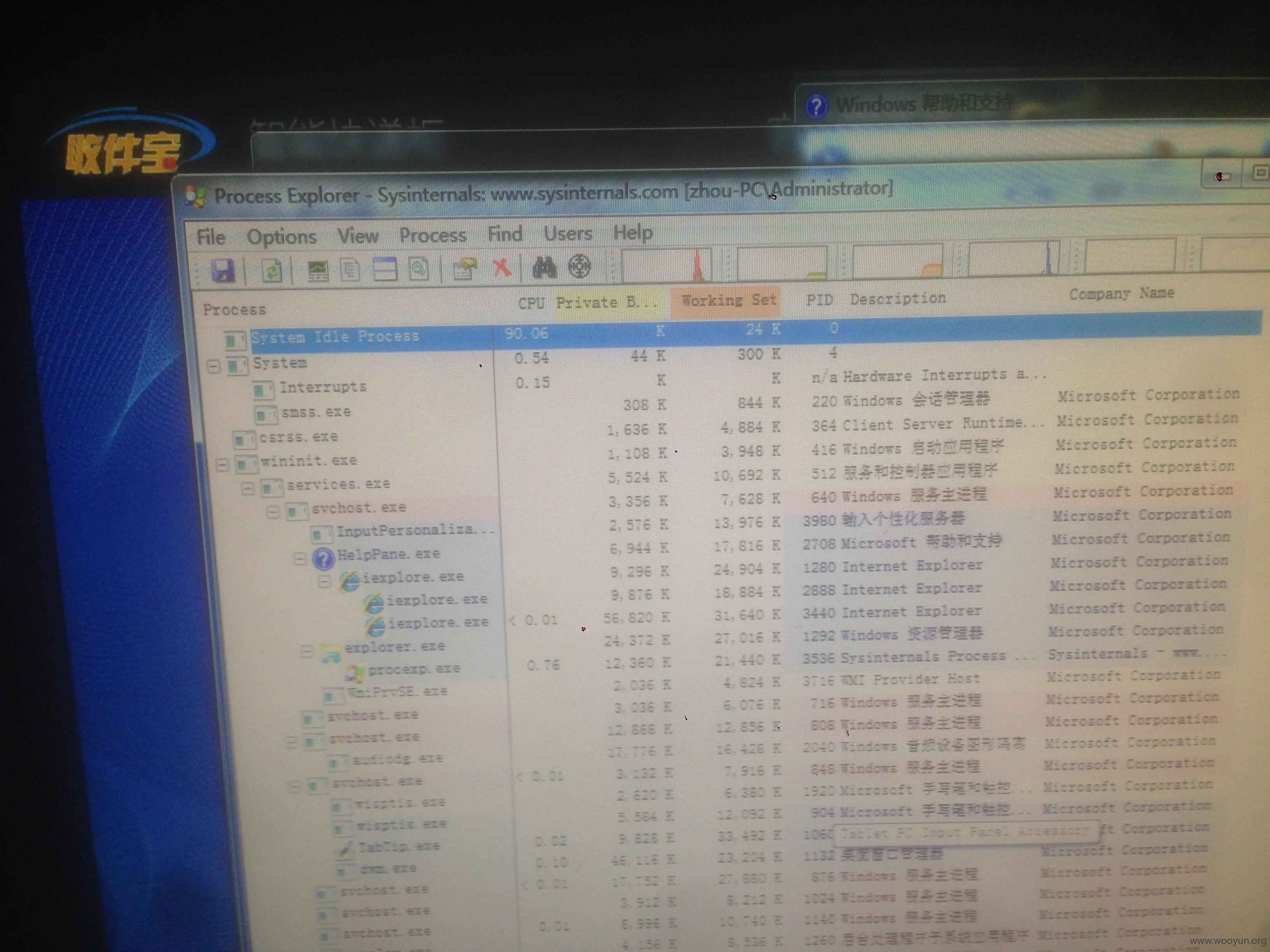

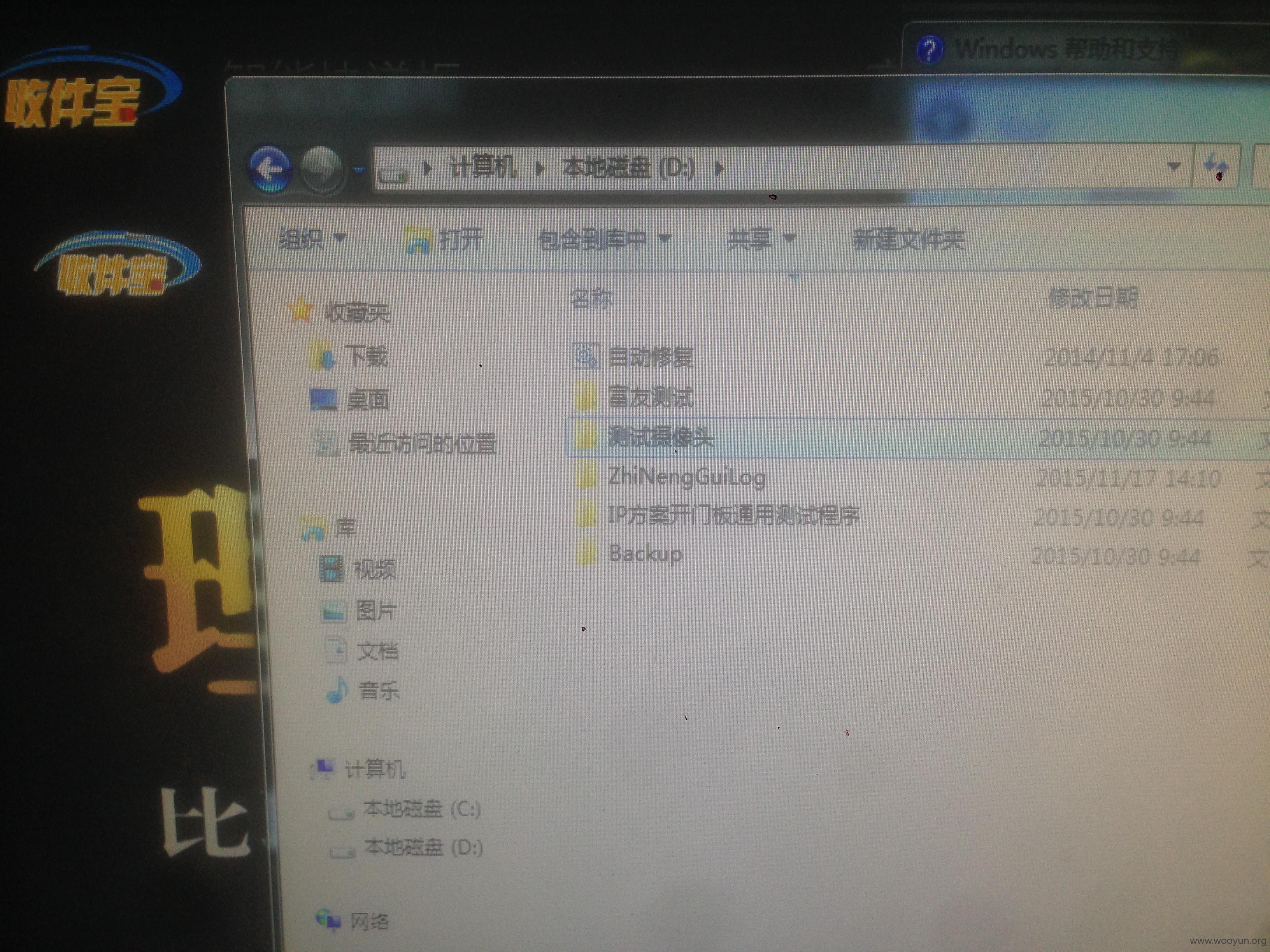

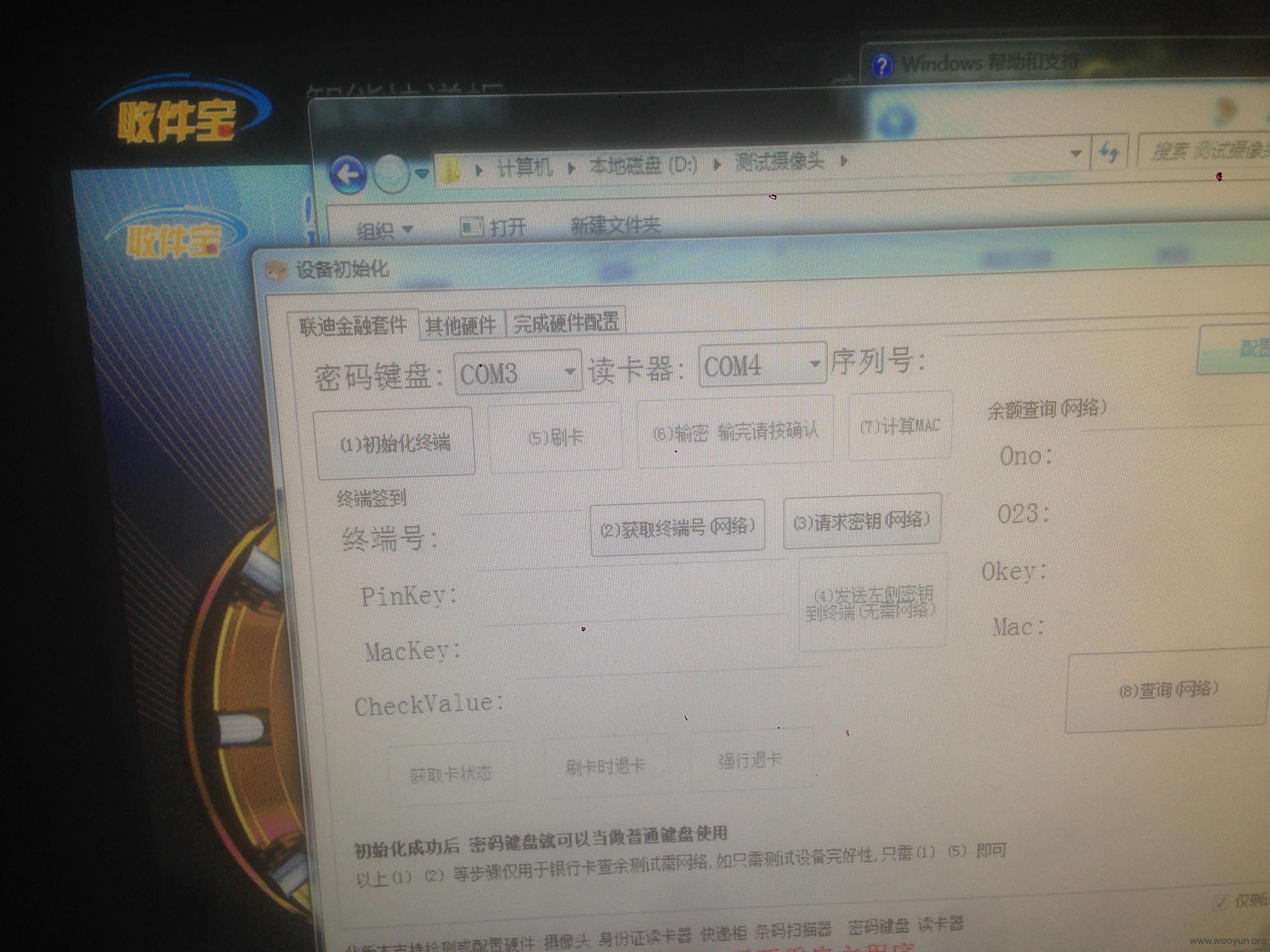

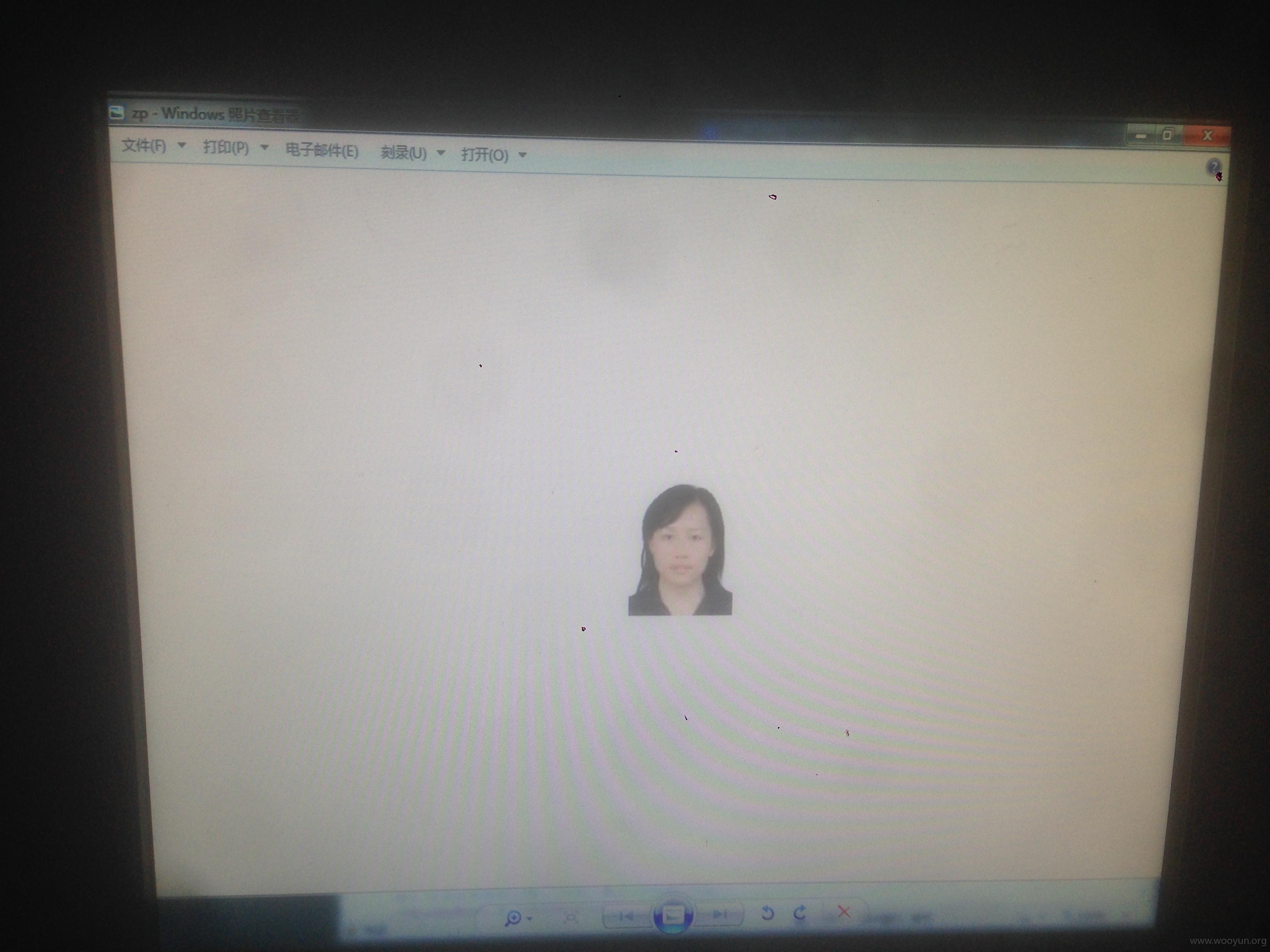

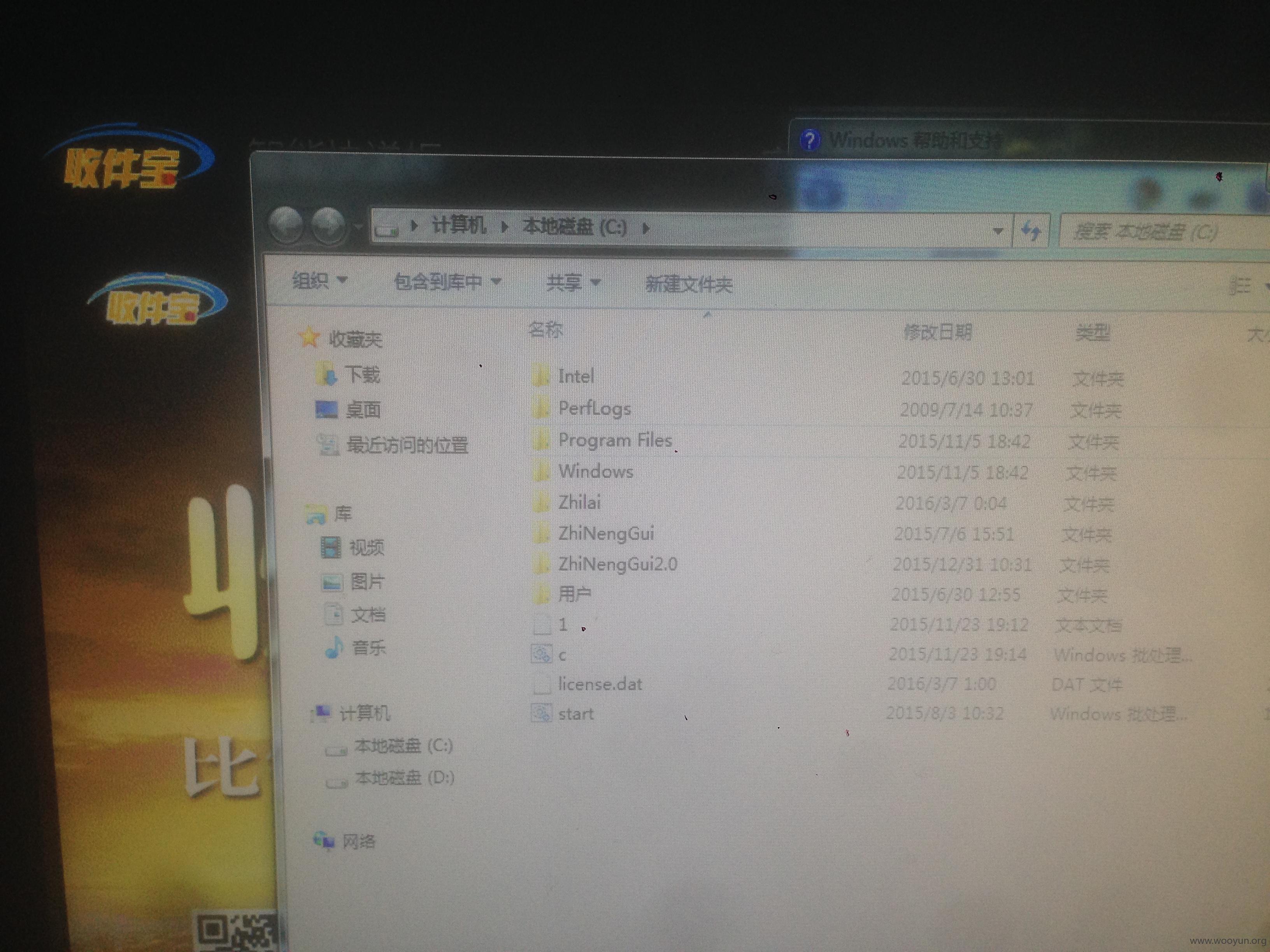

可以调用输入法调出浏览器,再通过浏览器读取本地文件和执行可执行文件(cmd可执行)!!

不说了 直接上图:

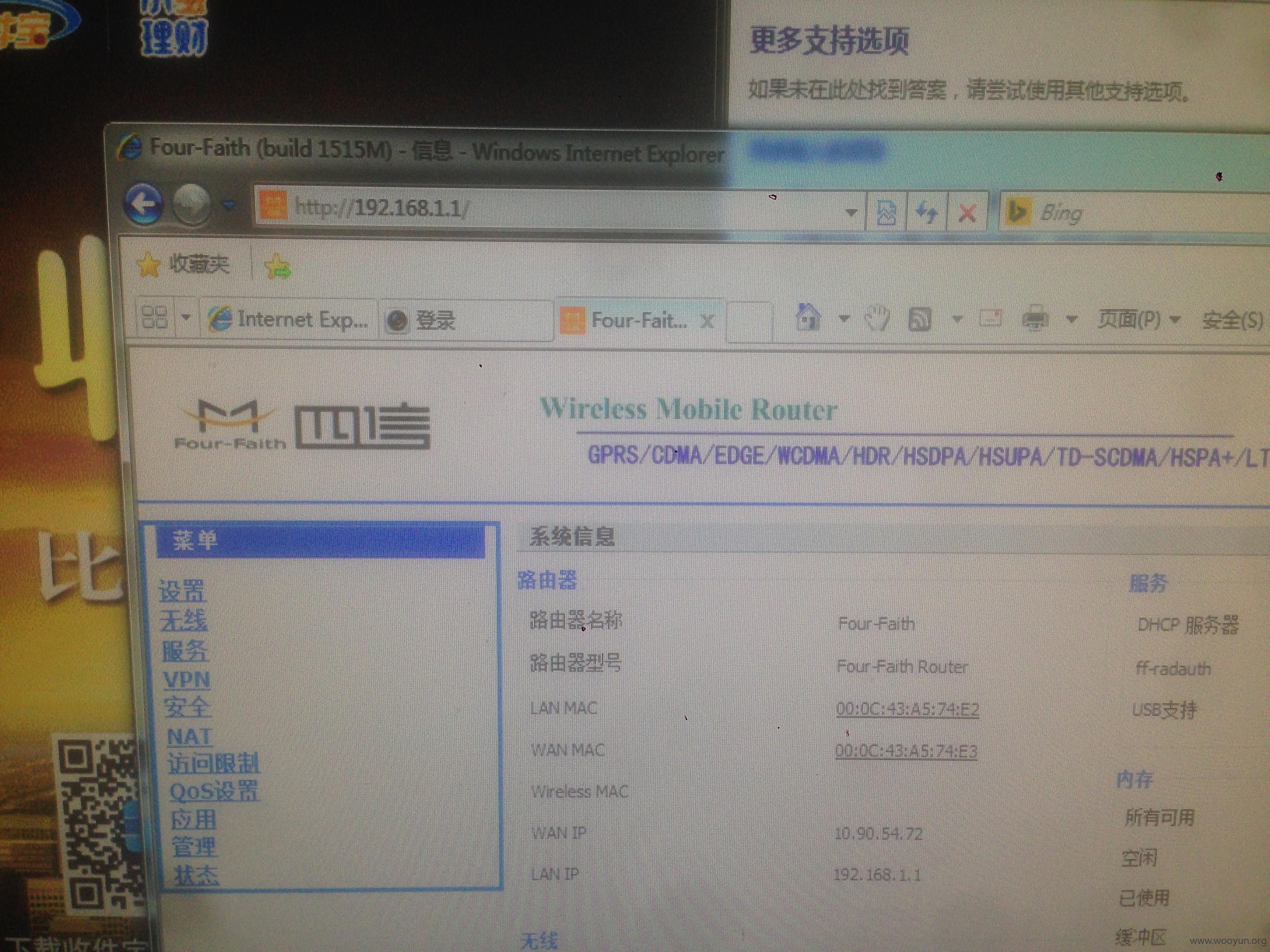

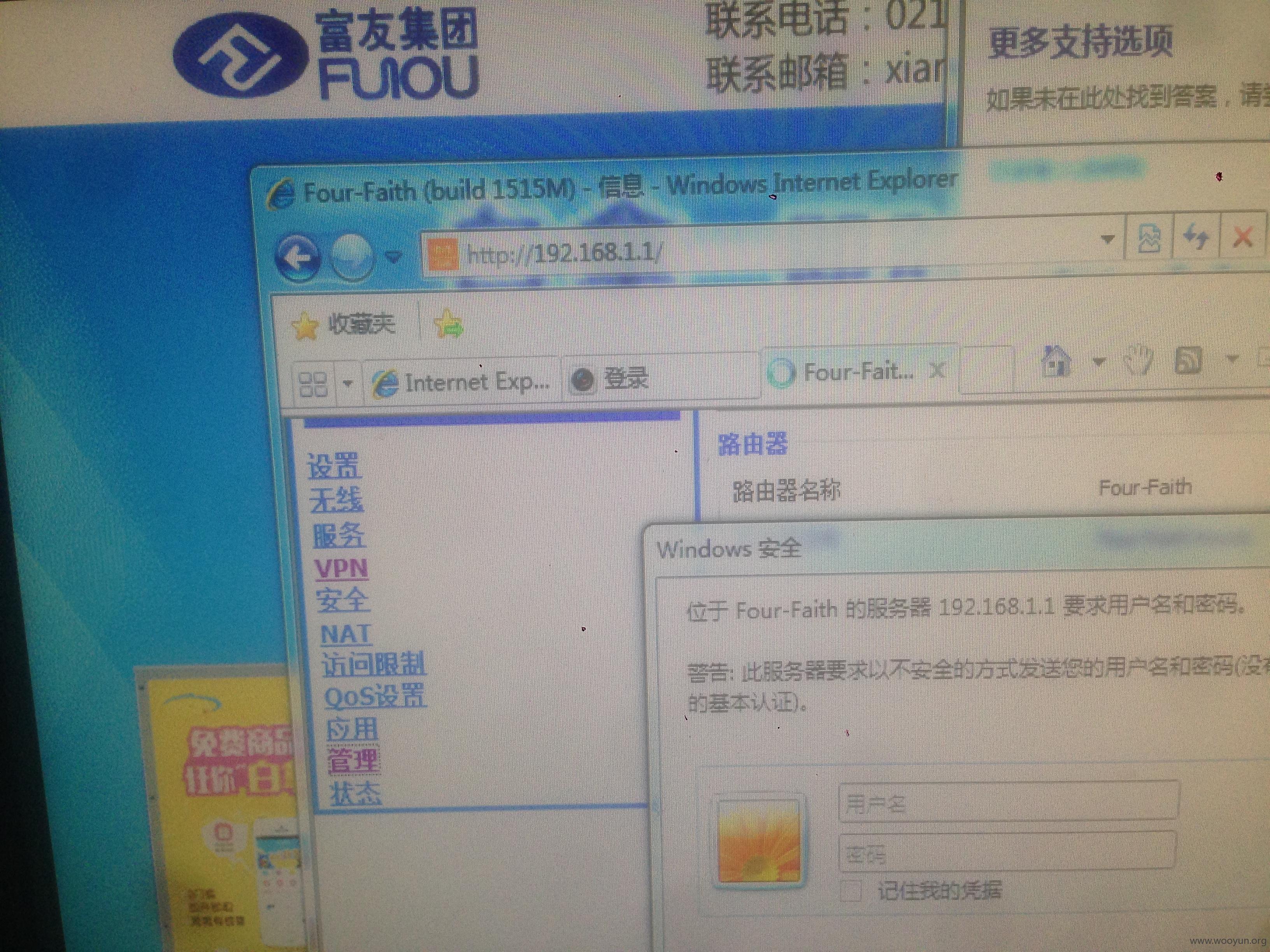

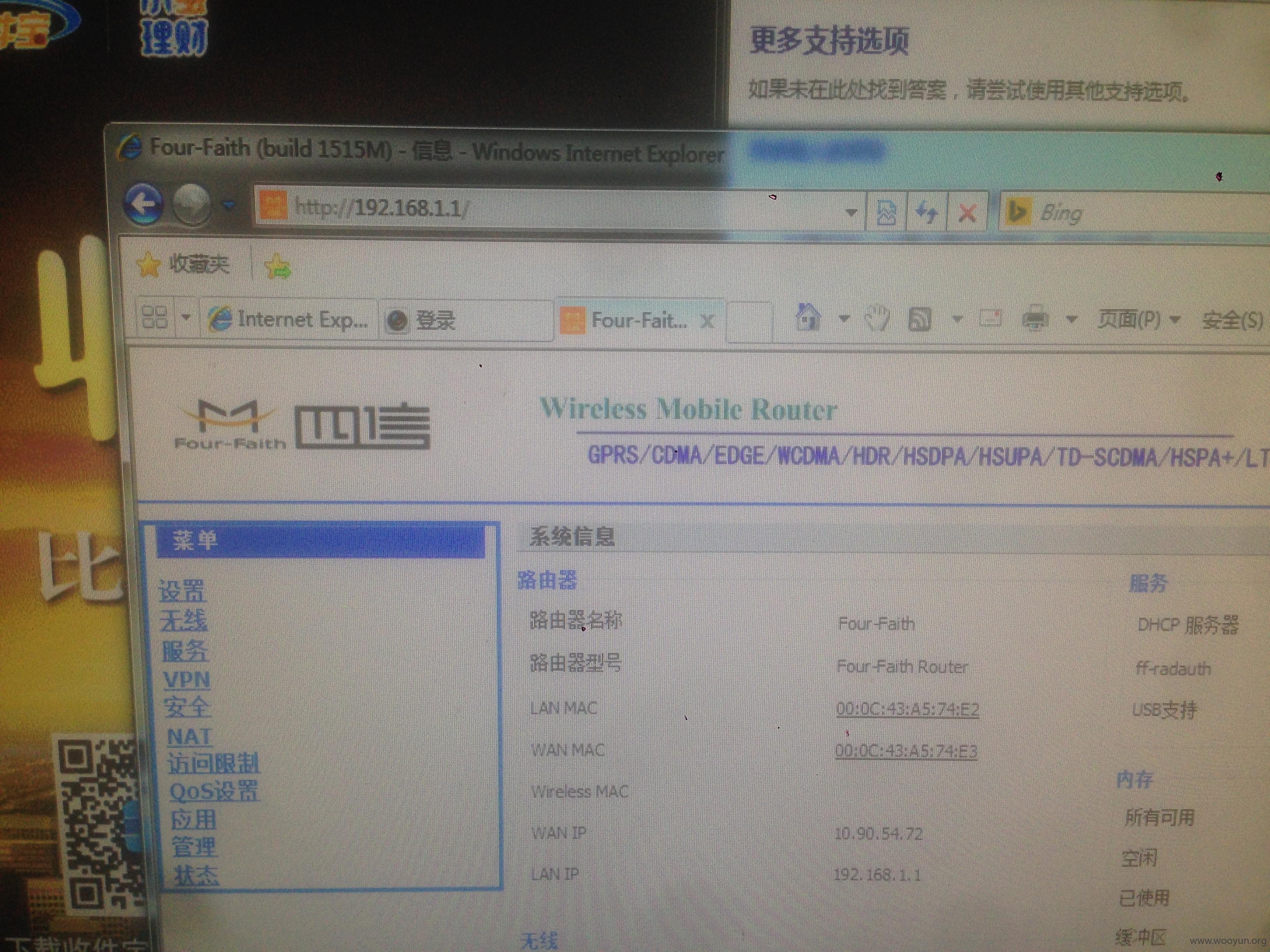

路由器带有vpn功能!!vpn !! vpn!!!

来了个妹子取快递! 本次安全检测就到此为止吧!

漏洞证明:

修复方案:

升级系统

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2016-03-08 09:06

厂商回复:

非常感谢对收件宝的关注,我们正在加急处理。

相关漏洞已经有大牛提交过,烦请其他大牛不要提交了,感谢!

最新状态:

2016-03-10:已对受影响的设备升级,已知设备已修复,烦请大牛们测试,感谢关注!