漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0173837

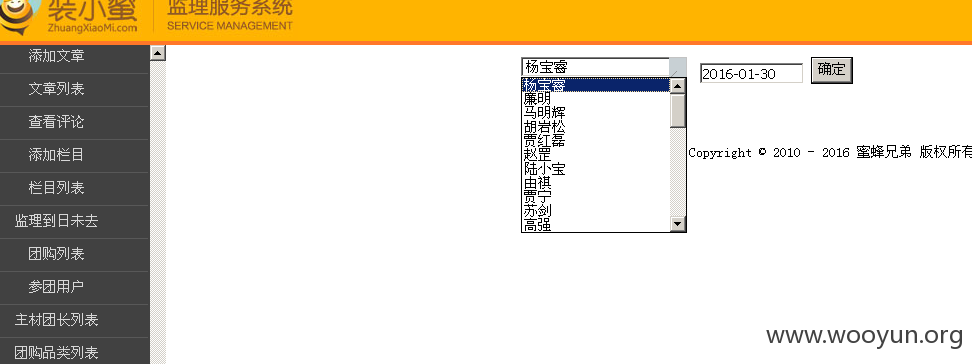

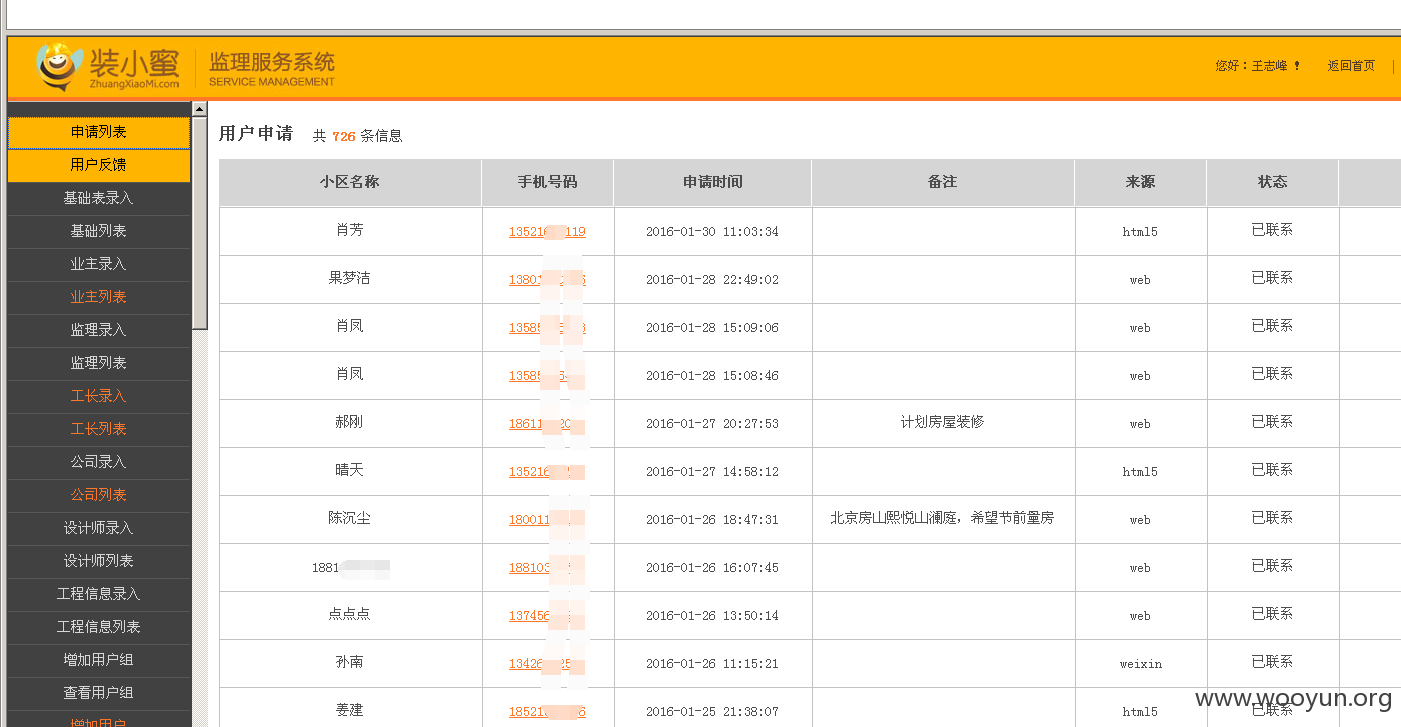

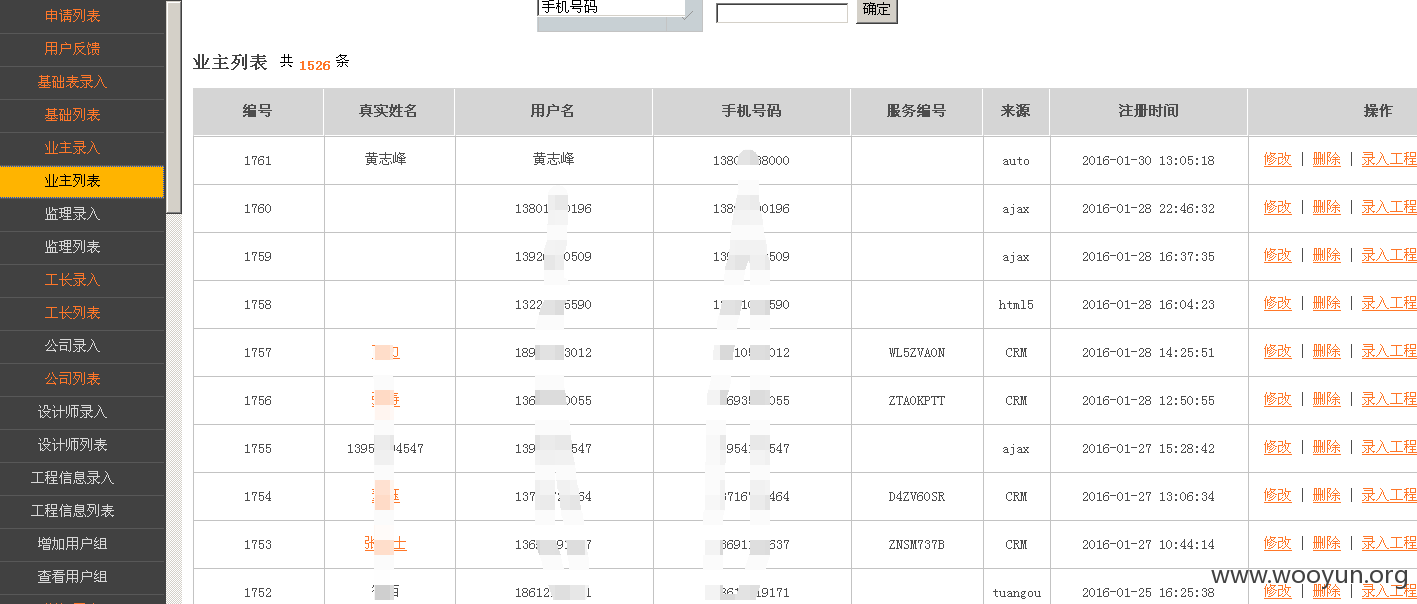

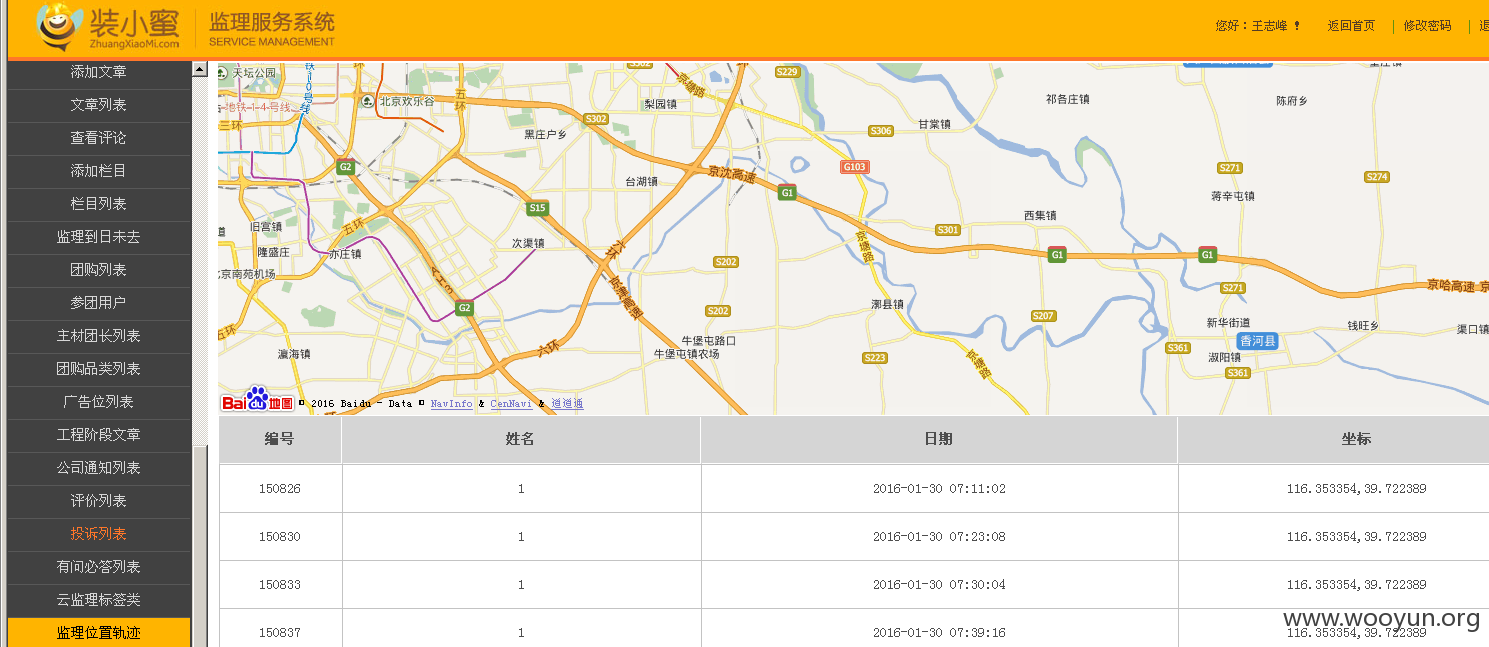

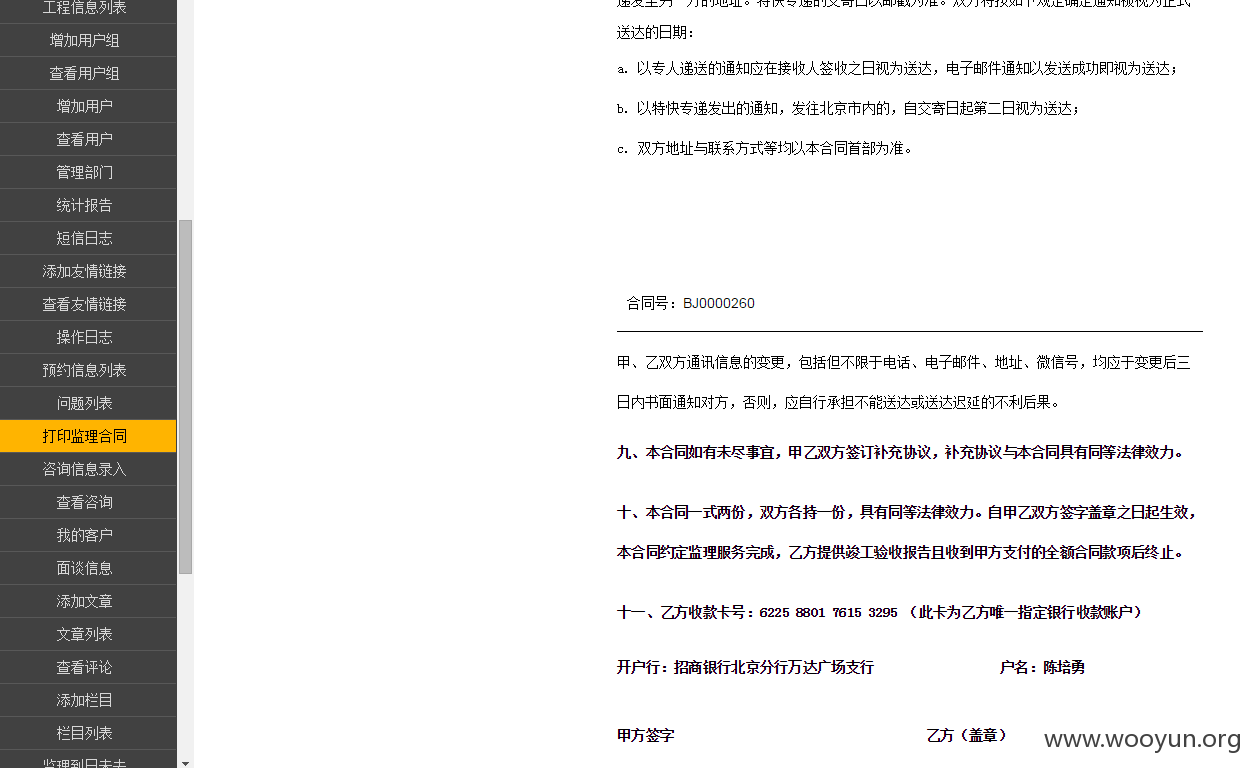

漏洞标题:装小蜜APP客户端盲打(已登录CEO后台)

相关厂商:北京蜜蜂兄弟

漏洞作者: 路人甲

提交时间:2016-02-02 12:07

修复时间:2016-03-17 18:12

公开时间:2016-03-17 18:12

漏洞类型:XSS 跨站脚本攻击

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-02-02: 积极联系厂商并且等待厂商认领中,细节不对外公开

2016-03-17: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

1月11日消息,互联网家装监理平台“装小蜜”已经于9月份完成了2000万元A轮融资,投资方为中路资本,长石资本合伙人何华峰个人跟投。本轮融资资金主要用于监理业务的全国扩张,招募更多的优秀人才以及行业整合。

装小蜜上线于2015年3月份,隶属于北京蜜蜂兄弟科技有限公司,是中国首家O2O装修服务网站,致力于用互联网思维改革家装行业,帮助业主把好装修质量关,避开装修中的各种陷阱。创始人是王志锋。

详细说明:

漏洞证明:

11

修复方案:

11

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:14 (WooYun评价)