漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0171478

漏洞标题:360webscan某处有趣的XSS跨站

相关厂商:奇虎360

漏洞作者: 路人甲

提交时间:2016-01-20 21:11

修复时间:2016-01-20 22:05

公开时间:2016-01-20 22:05

漏洞类型:XSS 跨站脚本攻击

危害等级:低

自评Rank:1

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-20: 细节已通知厂商并且等待厂商处理中

2016-01-20: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

もしもし、中国に来て非常に満足して

I first come to China。

我昨天听说过360会社,以及Wooyun,但是发现「360webscan」一个XSS

详细说明:

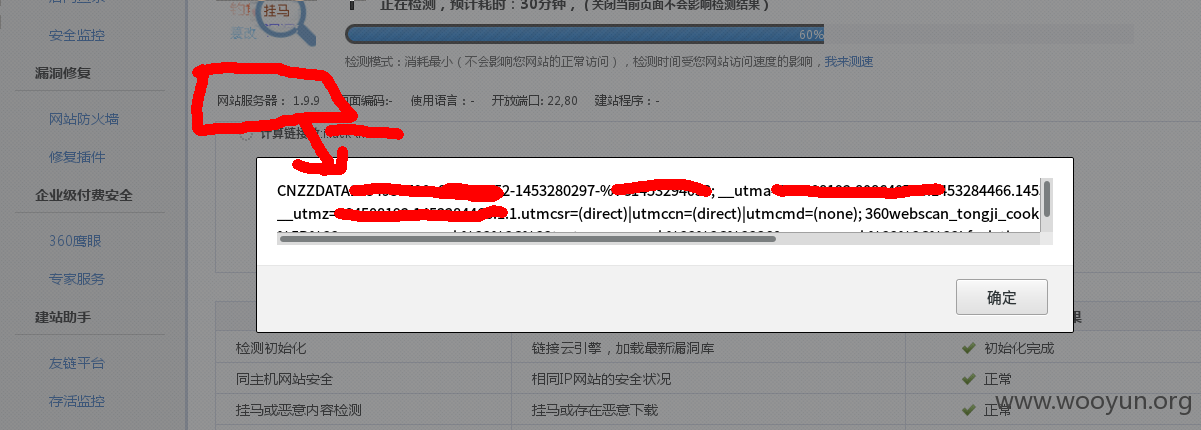

我编译nginx,并修改源代码src/core/nginx.h:

此时访问网站,HTTP的「Server」字段会返回一段Javascript源代码。

「360webscan」在扫描域名时会探索服务器信息,并且在展现「网站服务器」时原样显示我设定的「Server」信息,导致XSS。

漏洞证明:

修复方案:

请在数据展现以前做清洗工作。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2016-01-20 22:05

厂商回复:

感谢白帽子反馈,该问题属于self-xss范畴,故忽略,预祝白帽子同学们新年快乐。

最新状态:

暂无