漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-093899

漏洞标题:鲨鱼公园存储型XSS(非鸡肋)

相关厂商:sharkpark.cn

漏洞作者: 天地不仁 以万物为刍狗

提交时间:2015-01-26 10:21

修复时间:2015-01-30 12:03

公开时间:2015-01-30 12:03

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:8

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-26: 细节已通知厂商并且等待厂商处理中

2015-01-30: 厂商已经确认,细节仅向厂商公开

2015-01-30: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

之前提交过一次 没过 说不能证明 结果今天用我自己的电话去测试后 没支付 客服就打电话过来了 可询问客服

详细说明:

鲨鱼公园的帐号是可以随便注册的

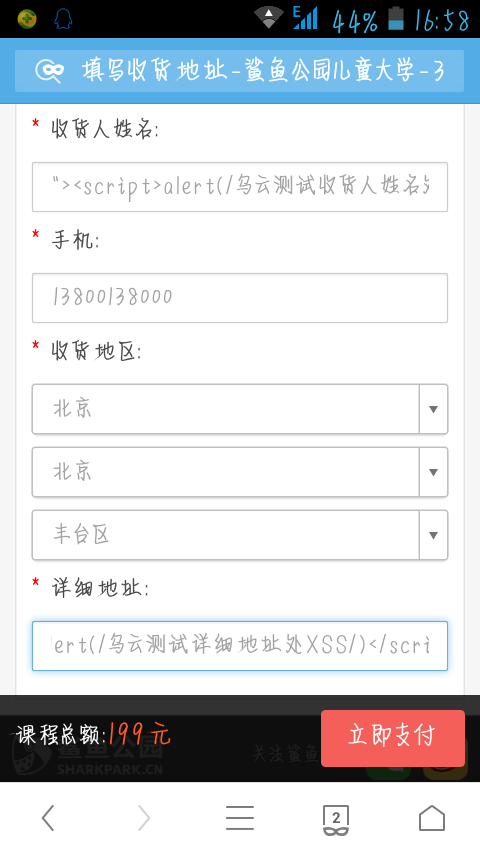

登录后随便选一个课程 看见订购课程后点击 (电脑跟手机差不多 这次我截图的手机)

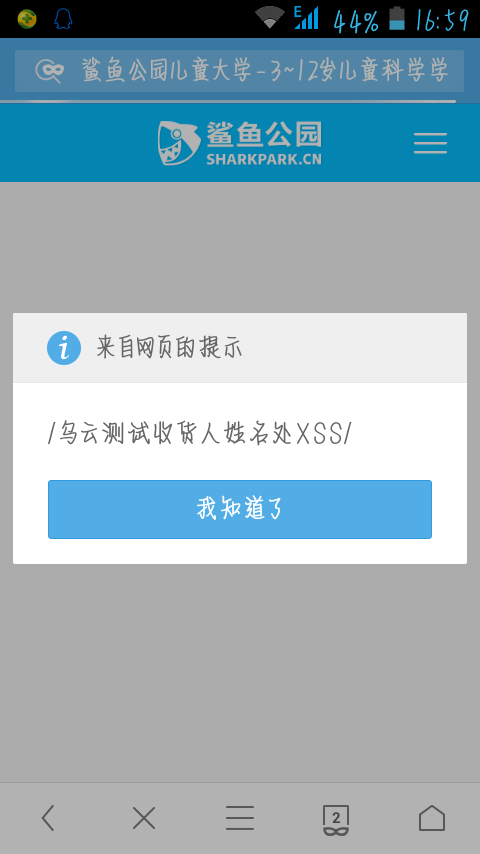

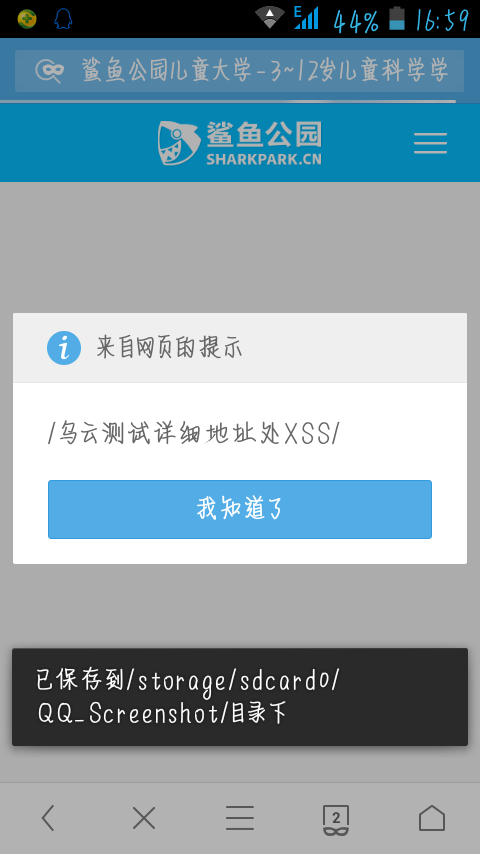

XSS地方有两处

收货人姓名 和详细地址那(电脑订购的话还有个祝福语处也可以XSS)

测试语句

其他信息随便写 写好后 点击 立即支付 然后在返回到 用户中心 我的订单 查看效果

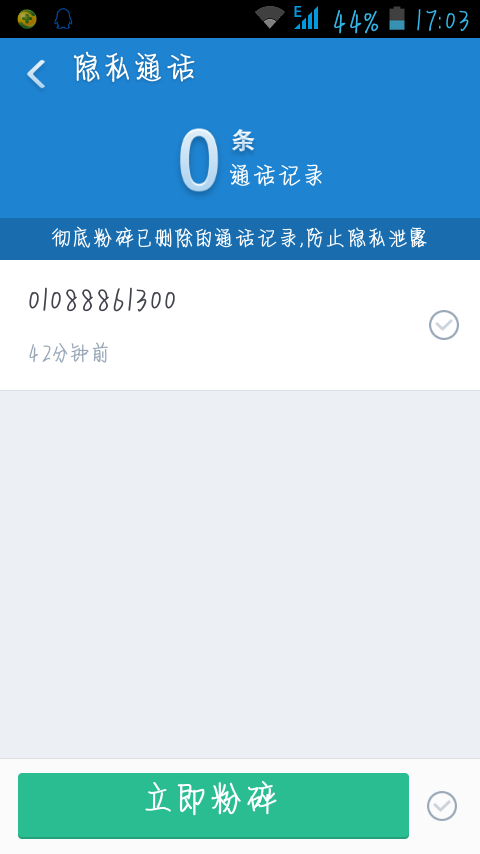

我用我的个人信息提交后 客服4点多就给我打电话了 说我之前未付款是什么原因(因为不小心把号码删了 只能从隐私记录里查询了 )

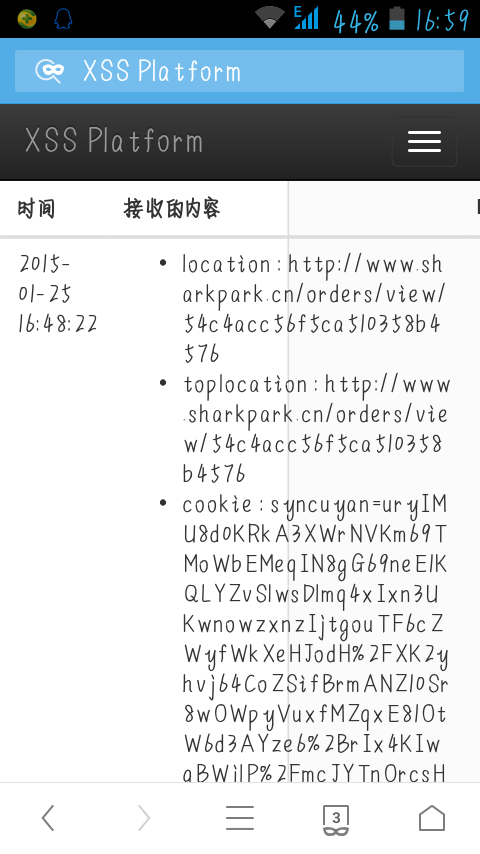

XSS打到的自己的cookies

漏洞证明:

修复方案:

版权声明:转载请注明来源 天地不仁 以万物为刍狗@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2015-01-30 12:03

厂商回复:

感谢白帽子的检查,漏洞已修复

最新状态:

2015-01-30:已修复