漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-093155

漏洞标题:某知名旅游网站ftp漏洞可以下载查看源码、数据库等敏感数据

相关厂商:大别山旅游网

漏洞作者: 水晶

提交时间:2015-01-21 15:56

修复时间:2015-03-07 15:58

公开时间:2015-03-07 15:58

漏洞类型:服务弱口令

危害等级:中

自评Rank:10

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-21: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-03-07: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

某知名旅游网站ftp漏洞可以下载查看源码、数据库等敏感数据

详细说明:

某知名旅游网站ftp漏洞可以下载查看源码、数据库等敏感数据

漏洞证明:

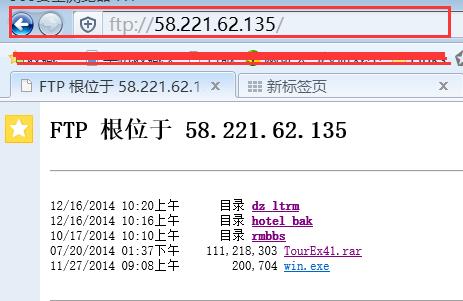

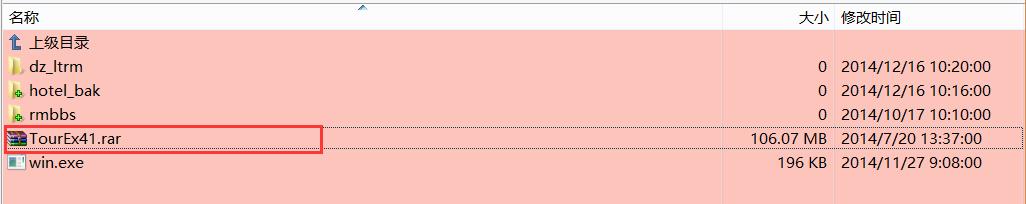

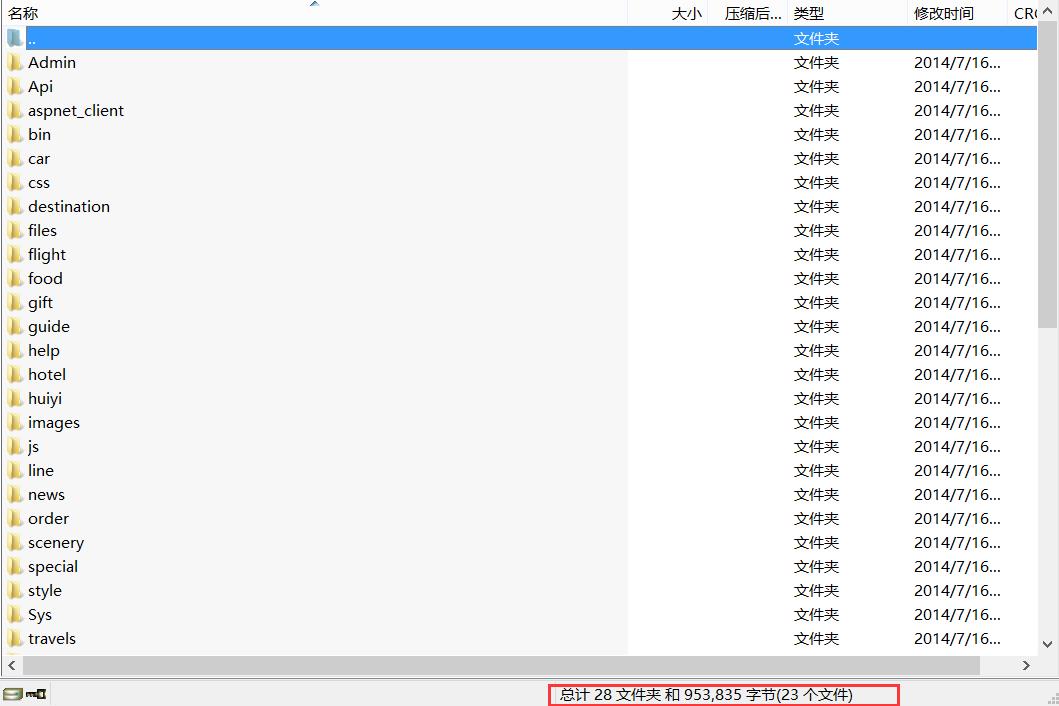

ftp无需账号密码,可在本地直接构建ftp

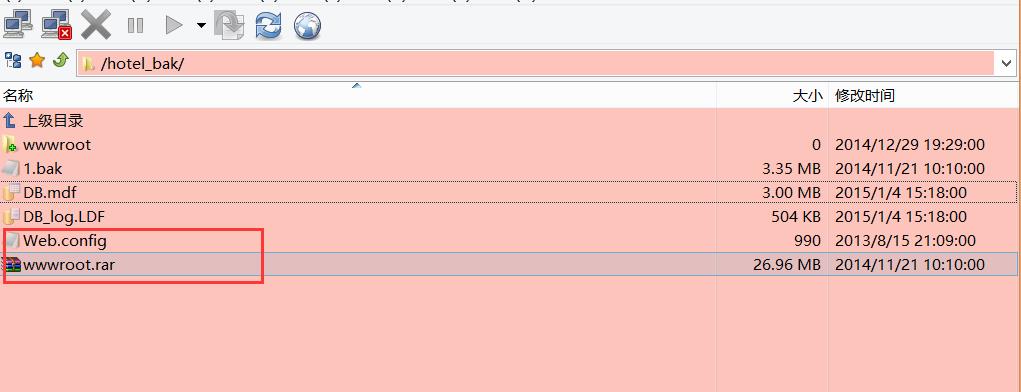

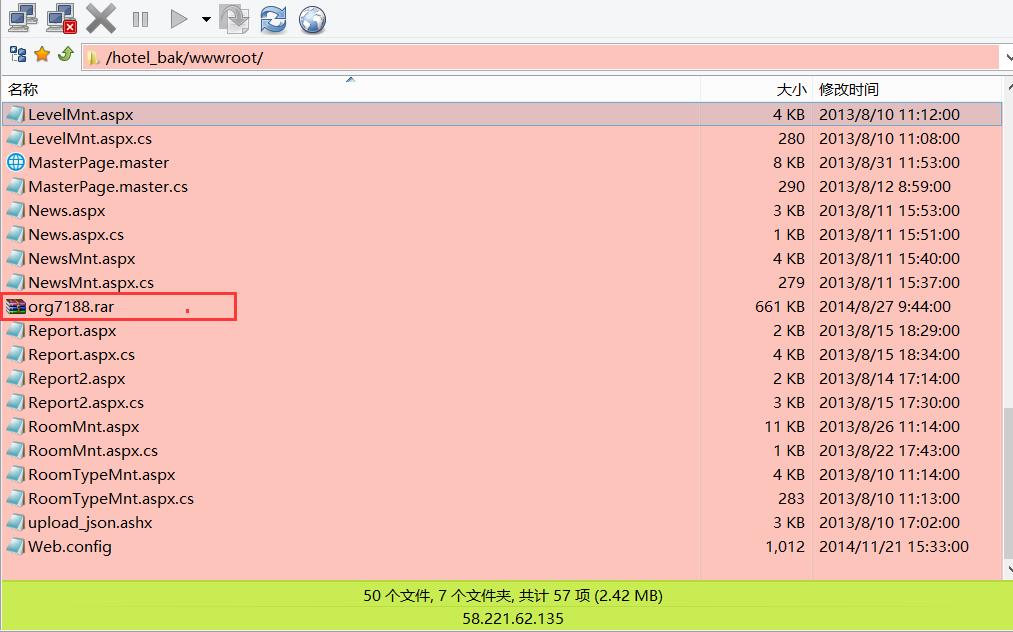

可下载网站酒店模块的源码、配置文件、数据库

还原下载下来的数据库,可查看所有表(共83张表)的信息、表数据信息

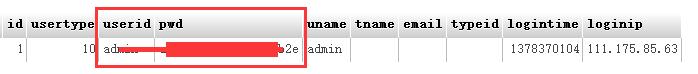

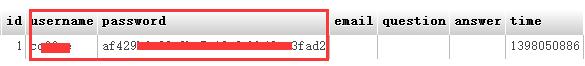

在188_admin表中,可查看到管理员的账号和密码

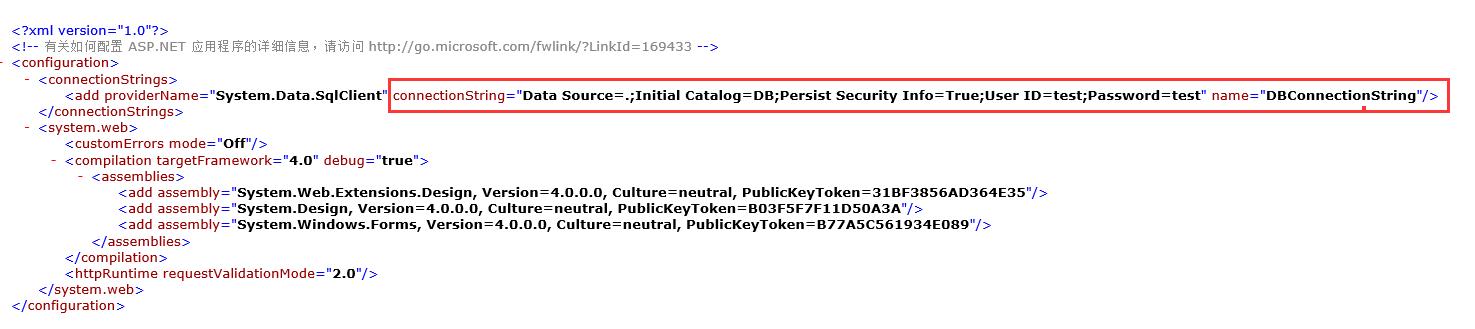

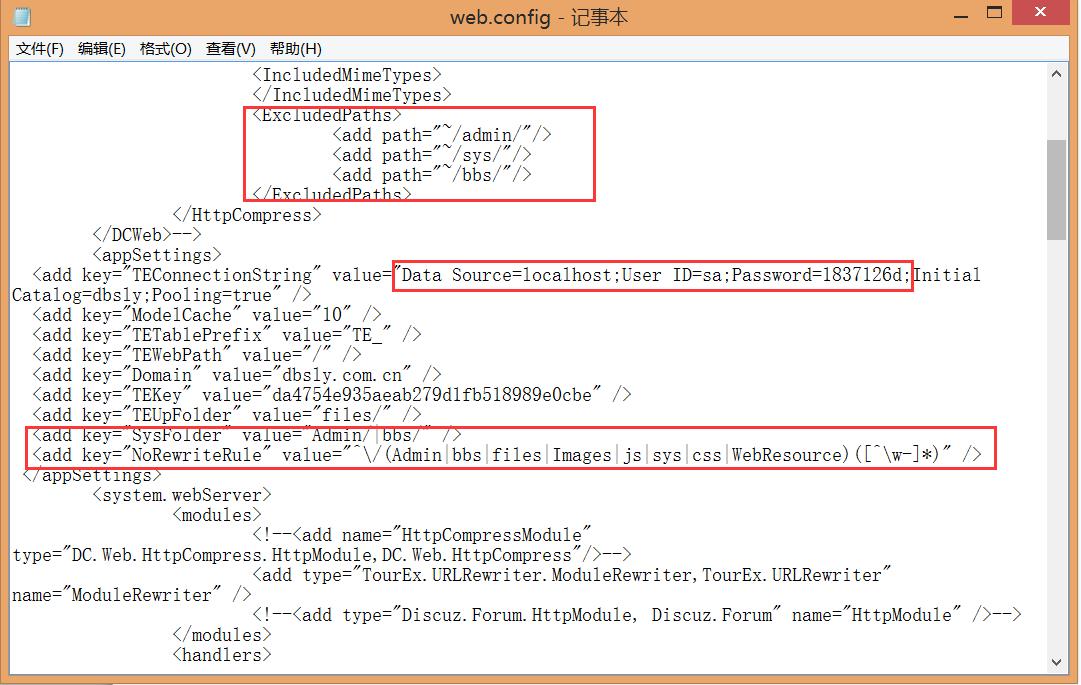

通过配置文件可以查看到数据库连接字符串:

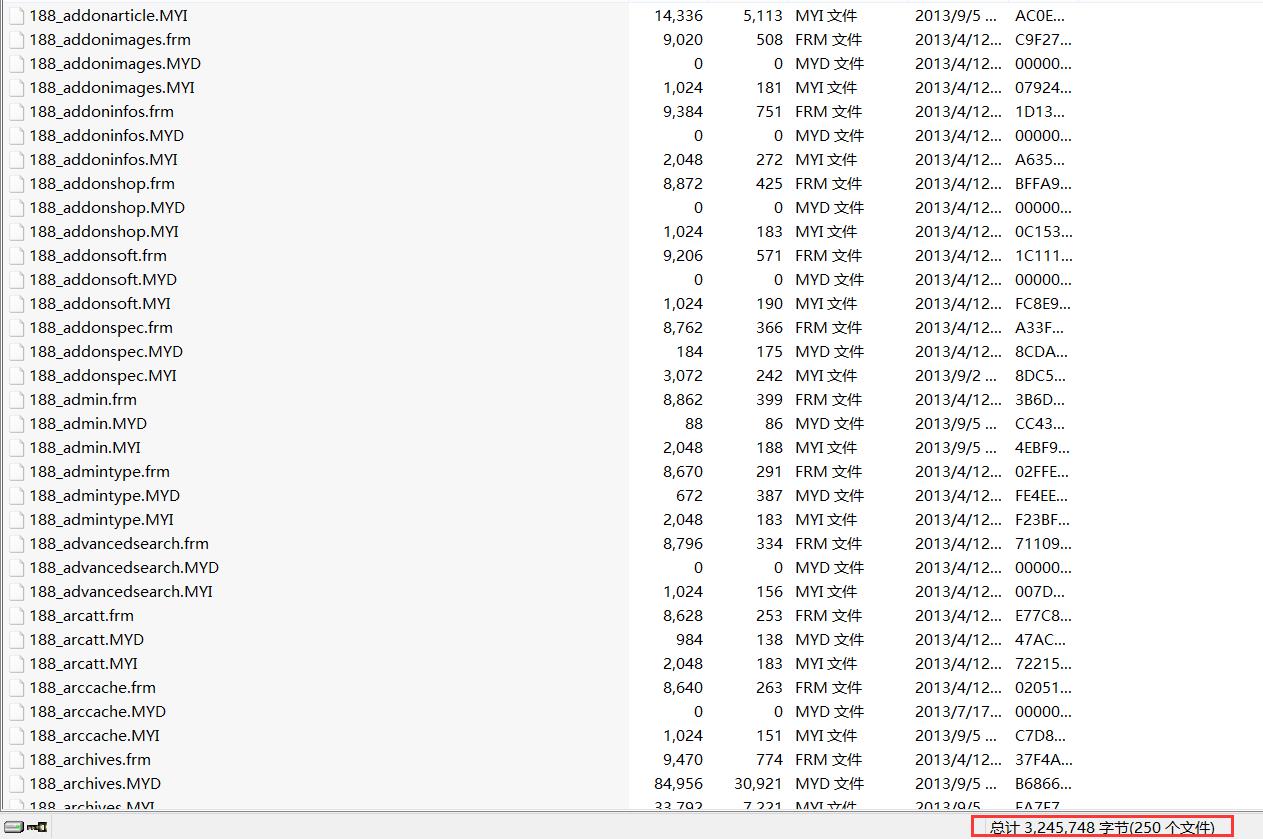

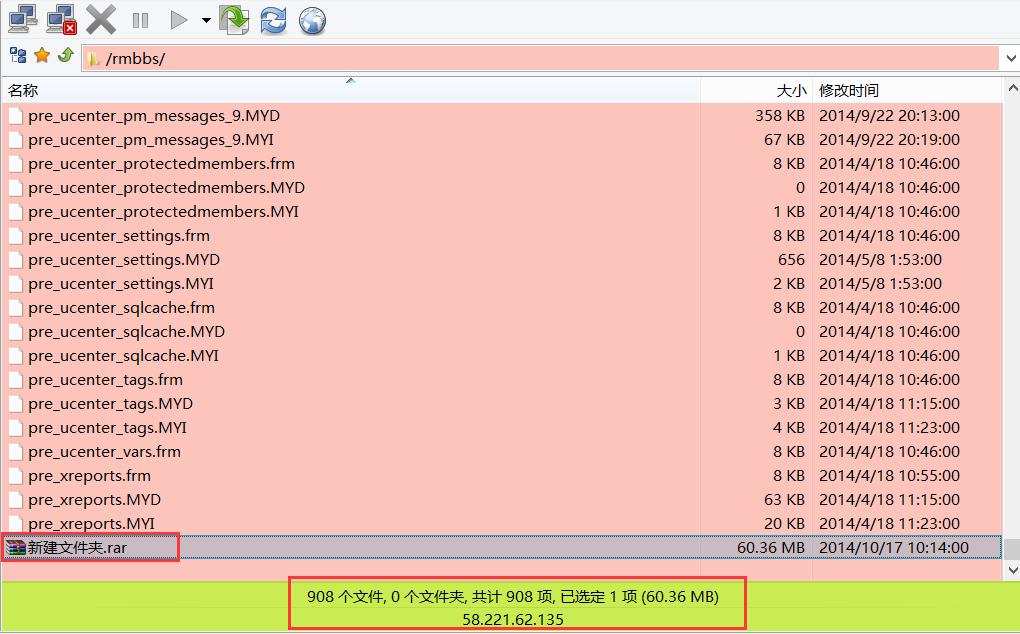

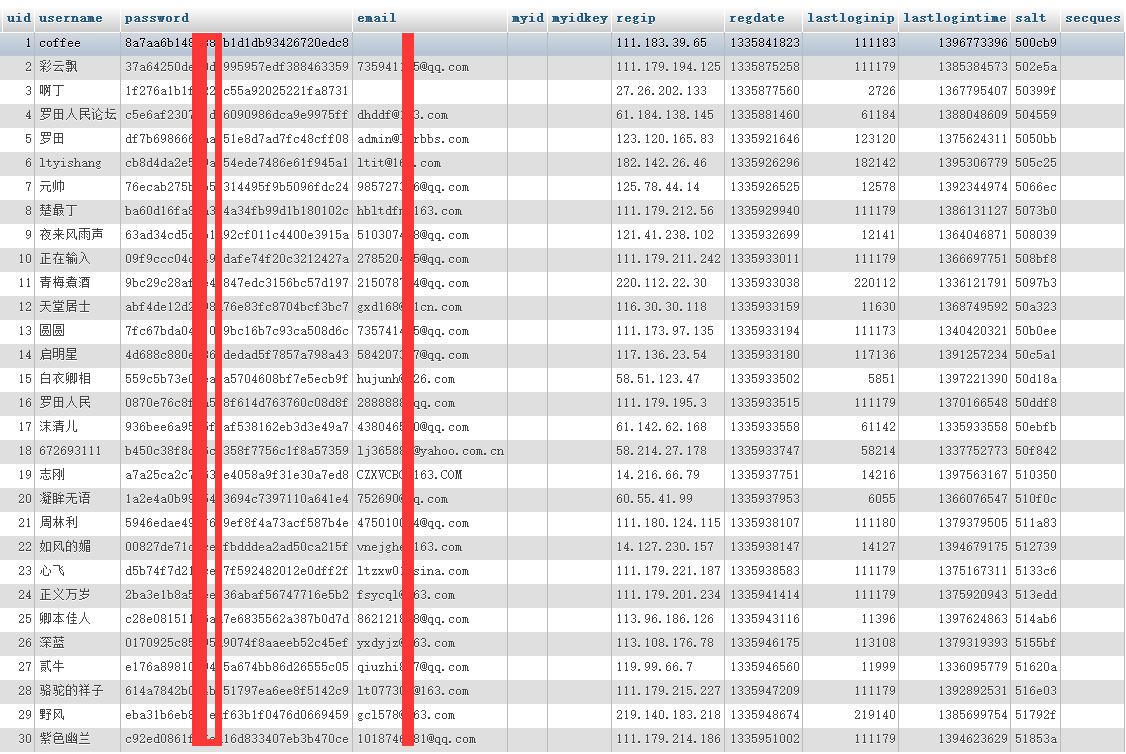

可下载网站bbs(http://www.dbscn.com/forum.php)模块数据库

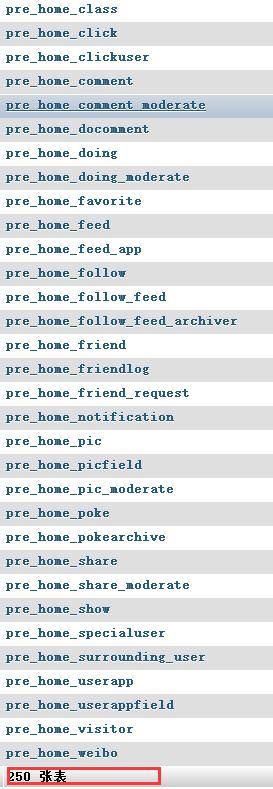

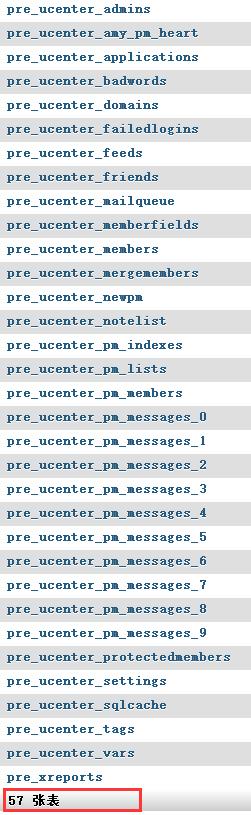

还原下载下来的数据库,可查看所有表(共207张表)的信息、表数据信息

在pre_add_admin表中,可查看到管理员的账号和密码

在pre_ucenter_members表中,可查看13631个会员的信息

可下载网站系统后源码:

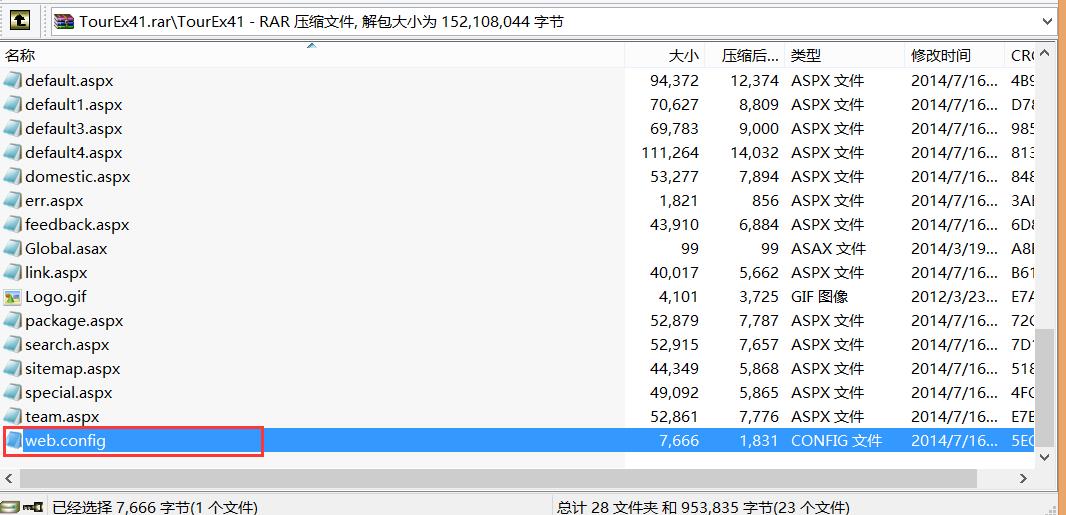

可查看并下载系统后台的配置文件

通过配置文件,可以查看到系统后台数据库连接字符串以及系统后台相关的一些配置

修复方案:

版权声明:转载请注明来源 水晶@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝