漏洞概要

关注数(24)

关注此漏洞

漏洞标题:武汉市华中科技大学某处POSTSQL注入,泄露数万条师生信息,含身份证手机号

提交时间:2015-01-20 15:05

修复时间:2015-01-25 15:06

公开时间:2015-01-25 15:06

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:11

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

Tags标签:

无

漏洞详情

披露状态:

2015-01-20: 细节已通知厂商并且等待厂商处理中

2015-01-25: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

SQL注入嘛,就是影响大,

详细说明:

http://ilas.lib.hustwb.edu.cn/NTRdrLogin.aspx

图书馆某处登陆框,

PS : URL里NTR挺应景的,本来不准备提交的(我不要被牛头人牛头人

漏洞证明:

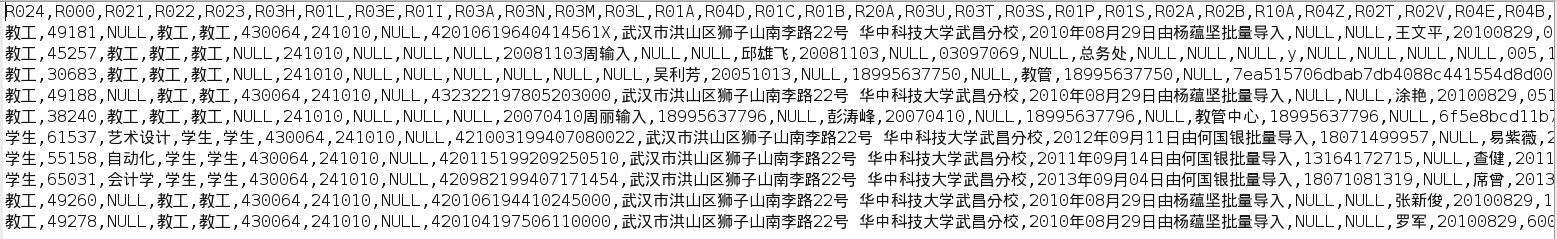

以上是SQLMAP结果

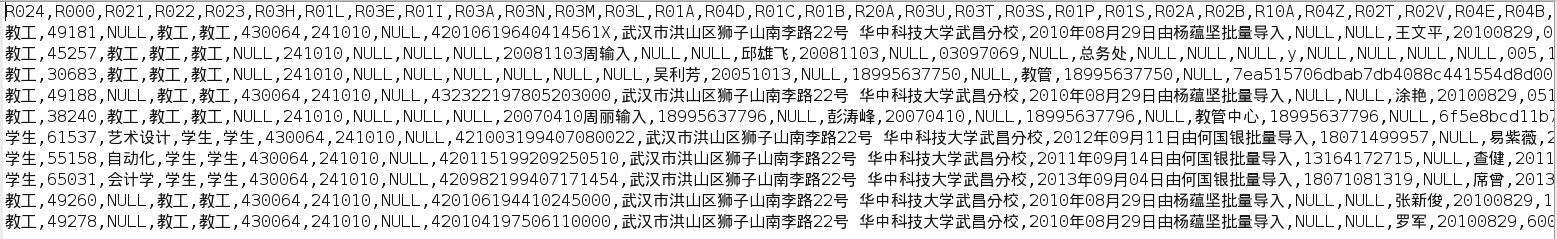

师生信息截图

修复方案:

设置过滤语句呗~

少偷懒,找的什么懒人,写的代码就喜欢偷工减料。

版权声明:转载请注明来源 延迟熊猫@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-01-25 15:06

厂商回复:

最新状态:

暂无