漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-092535

漏洞标题:极客公园存储型XSS一枚

相关厂商:geekpark.net

漏洞作者: 天地不仁 以万物为刍狗

提交时间:2015-01-18 22:42

修复时间:2015-01-19 10:26

公开时间:2015-01-19 10:26

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:10

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-18: 细节已通知厂商并且等待厂商处理中

2015-01-18: 厂商已经确认,细节仅向厂商公开

2015-01-19: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

我要刷满自己的首页

详细说明:

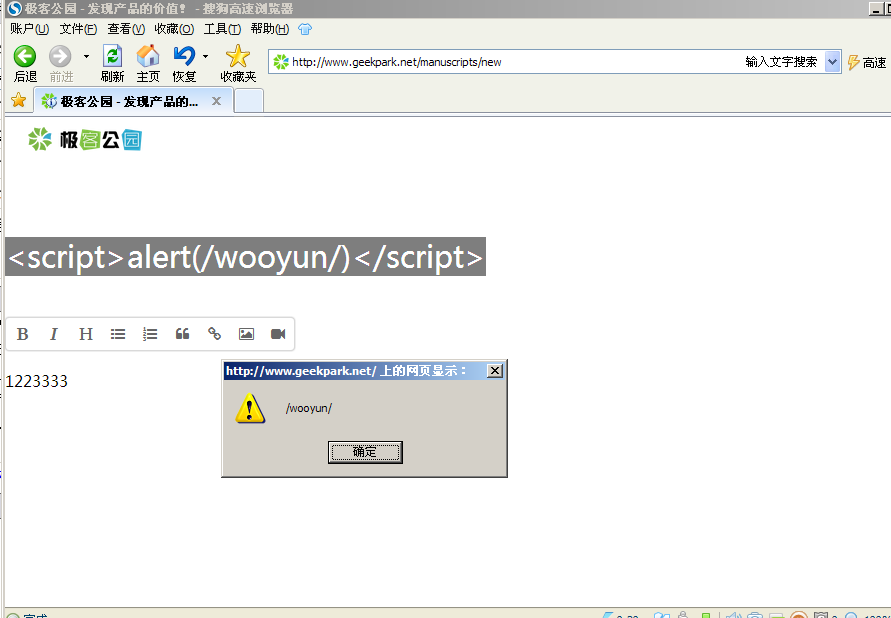

出问题的地方在 帖子标题那

登录极客公园帐号后 我们在上面找到如图所示的标志

点击后 会发现是发表帖子的地方 我们在帖子标题那 插入我们的测试代码

结果 刚复制完就触发了···

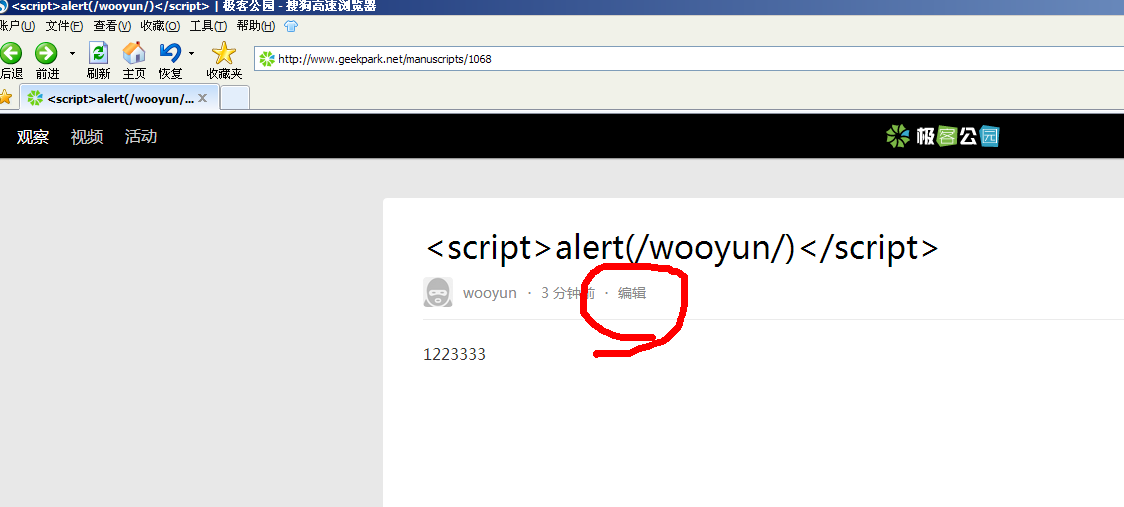

弄好了 点击提交 会出现投稿成功

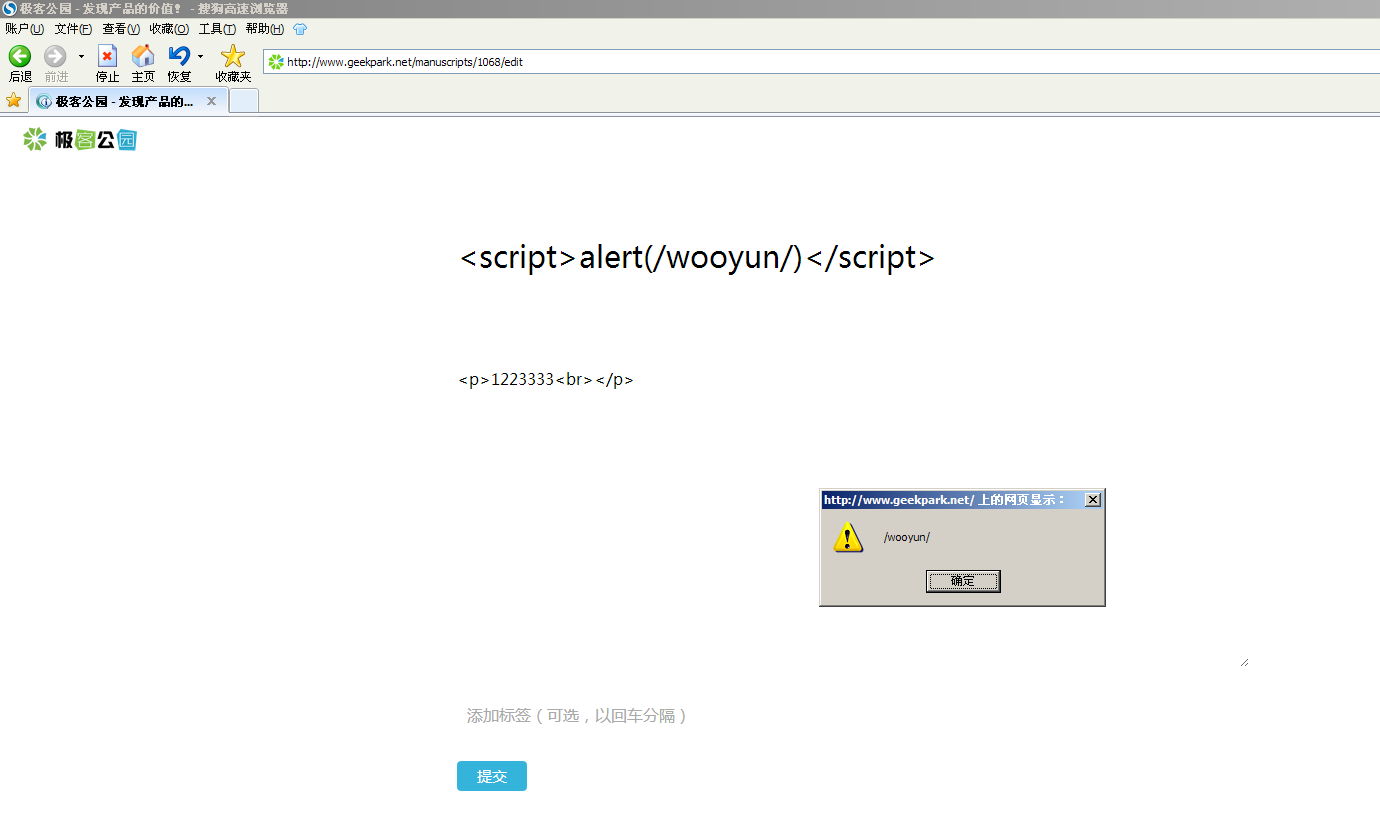

这里我们在点击 编辑 进入 结果又触发了 弹框

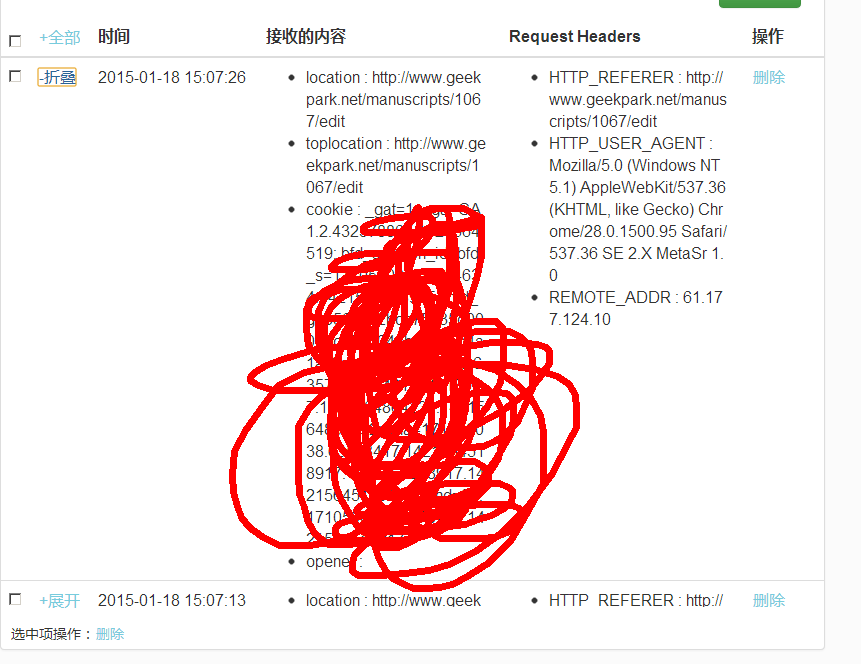

漏洞证明:

修复方案:

这个我也不知道是什么情况 看源码是过滤了 但是 还是会触发

版权声明:转载请注明来源 天地不仁 以万物为刍狗@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-01-18 22:50

厂商回复:

这个真是打脸了,谢谢你 :)

最新状态:

2015-01-19:并非是存储型XSS,编辑界面有一处 DOM.text() 勿用成了 DOM.html() 因此导致了这个问题。还是感谢你的反馈。