漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-091166

漏洞标题:某高校信息门户登陆漏洞

相关厂商:西北农林科技大学

漏洞作者: 路人甲

提交时间:2015-01-13 14:44

修复时间:2015-01-18 14:46

公开时间:2015-01-18 14:46

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:6

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-13: 细节已通知厂商并且等待厂商处理中

2015-01-18: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

通过抓请求包可获取学生信息,而这些信息中包含密保问题及答案,从而可以修改密码,盗取账号,进而进一步泄露学生信息及学校内部信息。

详细说明:

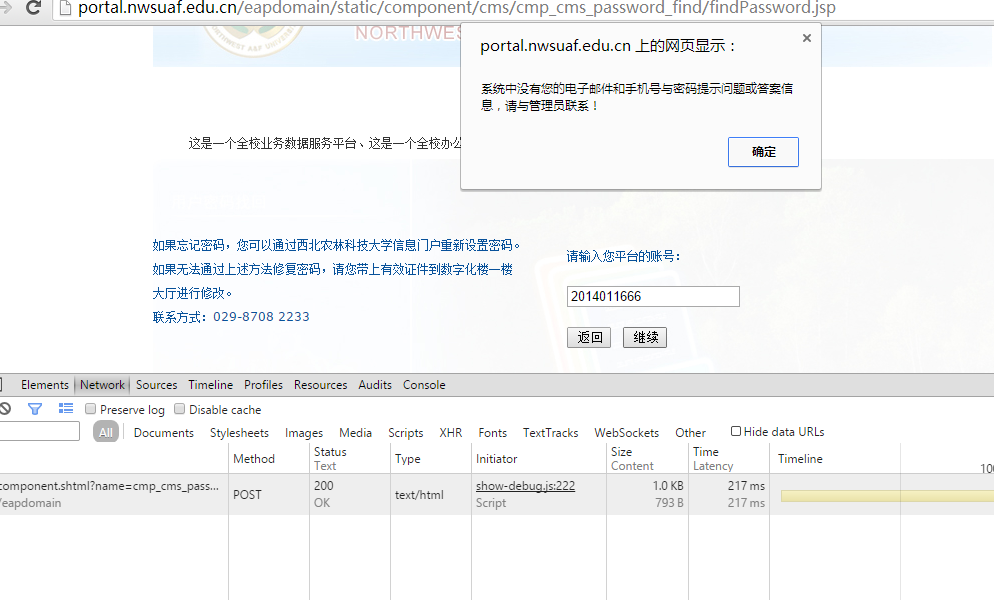

1 谷歌浏览器F12 开启控制台,输入密码找回的网址 http://portal.nwsuaf.edu.cn/eapdomain/static/component/cms/cmp_cms_password_find/findPassword.jsp

随便输入个学号,如图所示

如果不能利用漏洞,就会弹出这个弹框。

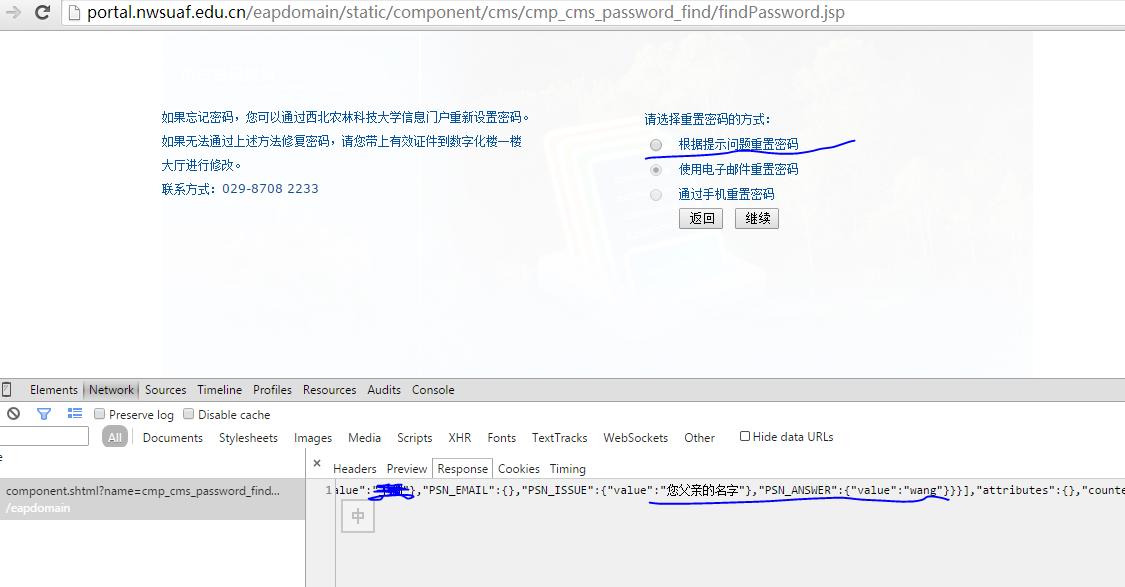

如果没有弹出弹框,而是进入下图的页面,就是能利用漏洞的。

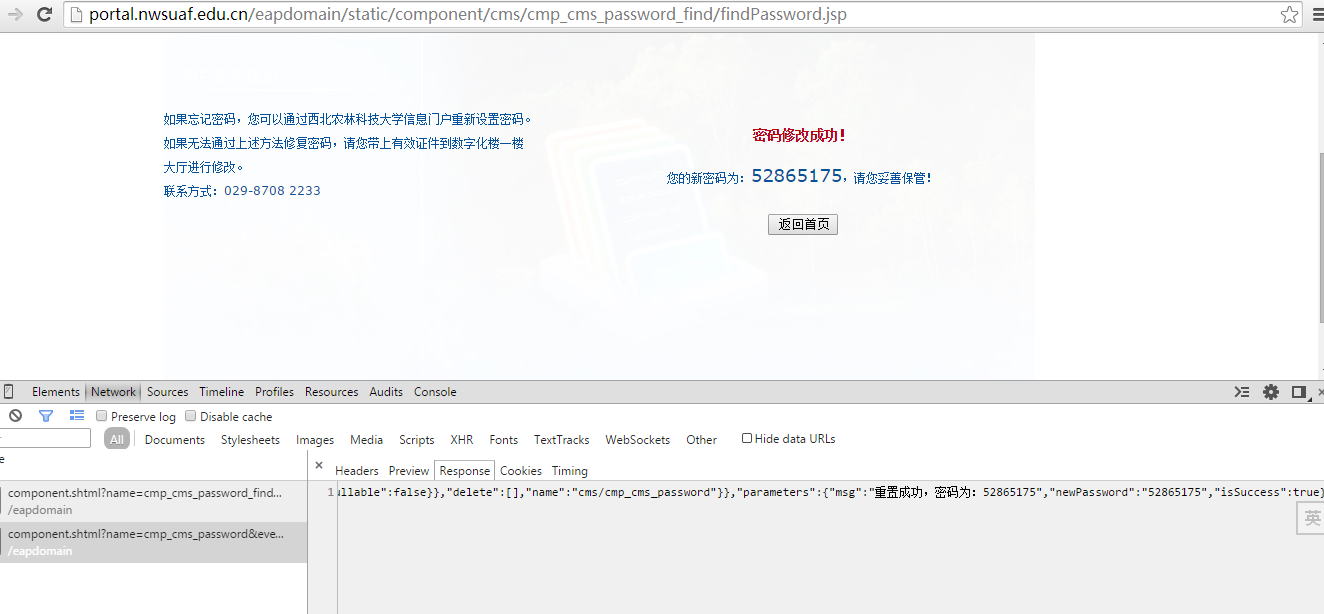

从ajax返回的json串里面找到密保答案,然后在页面上选择密保验证,就可以改密码了。

ajax 地址为 http://portal.nwsuaf.edu.cn/eapdomain/component.shtml?name=cmp_cms_password_find&event=findPersonInfo&account=1234567&callback=stcCallback1026 其中account参数是学号

注意: 并不是所有的学号都设定了密码保护,写个脚本穷举也不是难事,所以,还是要引起重视的。

母校啊,为了拿乌云的邀请码,恕儿不孝了。现给出两个学弟学妹的测试账号,以供验证问题 2014011689 2014011694 。

漏洞证明:

修复方案:

修复方案 :

1.用的东软的系统,找他们去。 钱不能白花啊。

2.找信工院的老师,把这坑填了。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-01-18 14:46

厂商回复:

最新状态:

暂无