漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0147146

漏洞标题:用友某集团平台存在设计缺陷可任意删除文件致系统崩溃

相关厂商:用友软件

漏洞作者: 路人甲

提交时间:2015-10-16 18:10

修复时间:2015-10-21 18:12

公开时间:2015-10-21 18:12

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-16: 细节已通知厂商并且等待厂商处理中

2015-10-21: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

任意删除文件

详细说明:

目标系统:http://ufsdp.ufida.com/

因为系统的logo被我测试时删除了,所以界面看起来有点丑

这一切都源于扫描器发现的一个文件

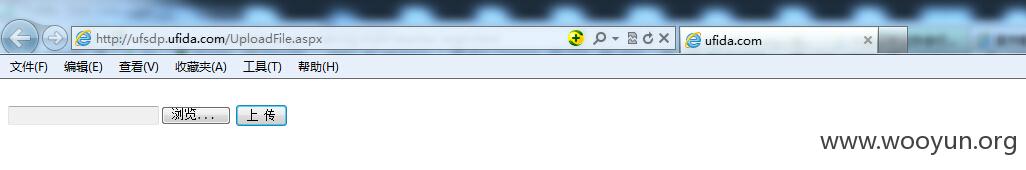

http://ufsdp.ufida.com/UploadFile.aspx

漏洞证明:

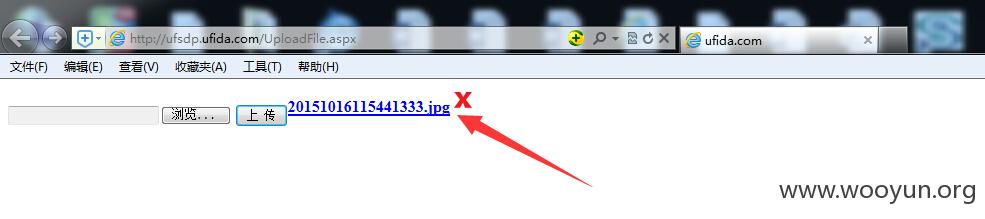

UploadFile.aspx经过测试没法上传shell,但是我发现上传后,会出现已上传文件的列表,以及删除文件的X

即访问如下链接就可以达到删除logo的目的

所以,如果访问

该平台就该崩溃了

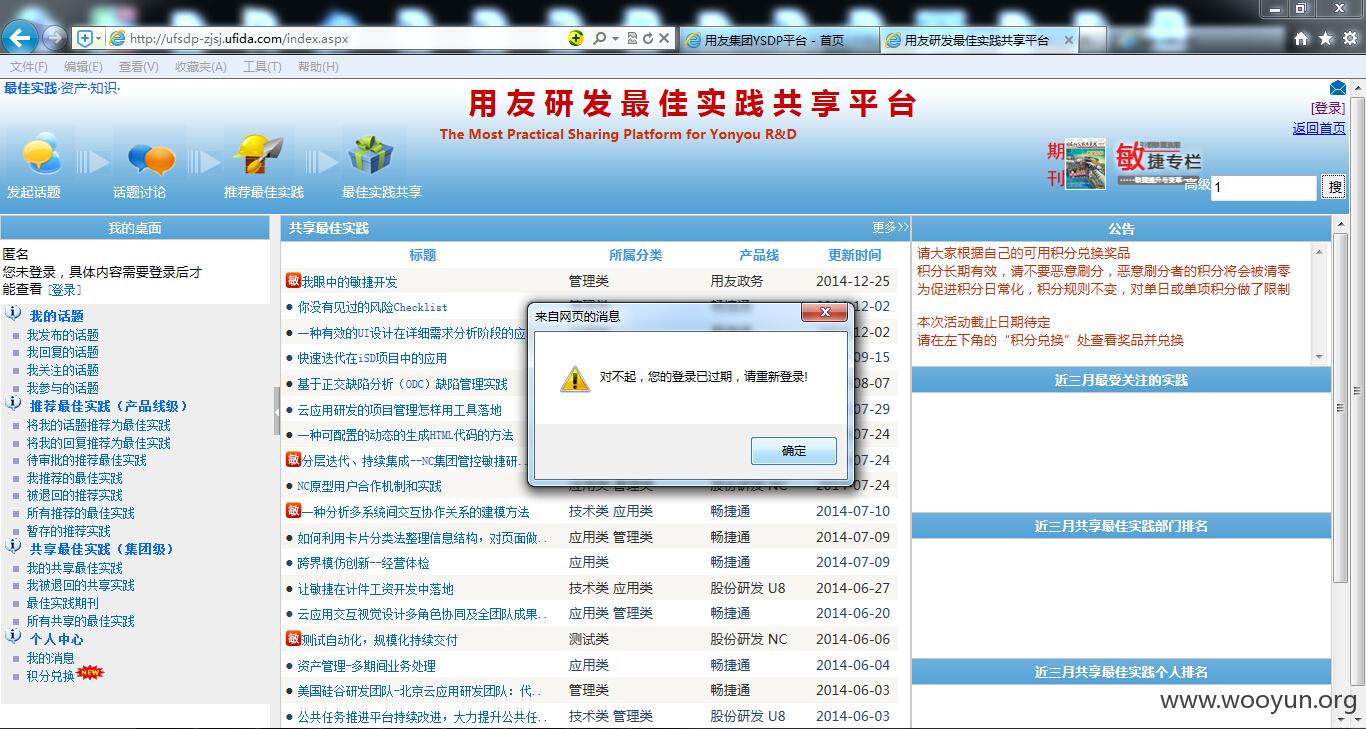

回头来看看该平台

有点类似是一个统一登录的系统,即你要访问上图中的子系统,你必须要先经过该平台登录后才会正常跳转,否则会直接跳转回平台登录页

比如我点个

无法进行任何操作

修复方案:

过滤

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-10-21 18:12

厂商回复:

漏洞Rank:4 (WooYun评价)

最新状态:

暂无