漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0164148

漏洞标题:中国船级社信息中心Java反序列化漏洞#可影响内网安全

相关厂商:cncert国家互联网应急中心

漏洞作者: 路人甲

提交时间:2015-12-26 23:54

修复时间:2016-02-12 18:49

公开时间:2016-02-12 18:49

漏洞类型:系统/服务补丁不及时

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-26: 细节已通知厂商并且等待厂商处理中

2015-12-30: 厂商已经确认,细节仅向厂商公开

2016-01-09: 细节向核心白帽子及相关领域专家公开

2016-01-19: 细节向普通白帽子公开

2016-01-29: 细节向实习白帽子公开

2016-02-12: 细节向公众公开

简要描述:

中国船级社

详细说明:

0x01 简介

0x02 漏洞地址

两个地址对应于一个IP

0x03 漏洞利用

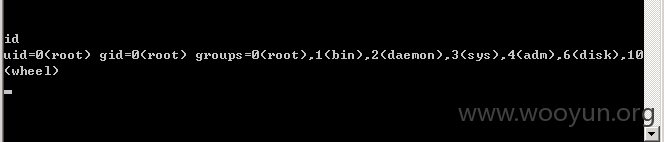

检测发现是WebLogic平台,于是利用JAVA反序列化漏洞获取到一个命令窗口,如下图方式

反弹到我的vps之后,如下图得到一个命令窗口

漏洞证明:

修复方案:

升级补丁

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-12-30 18:34

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向国家上级信息安全协调机构上报,由其后续协调网站管理单位处置.

最新状态:

暂无

![N]NEO~`JZ``}K{A%C1U(V$C.png](http://wimg.zone.ci/upload/201512/24112800aca01c9e5a1a53831bfdfd1fb2598cb1.png)

![EHX7H84{SSWB]WKY~0)GN~L.png](http://wimg.zone.ci/upload/201512/24112939a314b91442fb3254604182f5b4b4181c.png)

![@MQ5E2}KAI{T5F0GKN]SIEI.png](http://wimg.zone.ci/upload/201512/24113200563767cb1999e9fc773eba8460b140e0.png)

![O37@1`VQ_3@]DC%E1C}TS%0.png](http://wimg.zone.ci/upload/201512/24113225491566077216d047845dd2a9b73210f9.png)