漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0163247

漏洞标题:网易旗下官方APP直播BoBo设计缺陷(直接md5撞库攻击)

相关厂商:网易

漏洞作者: Aasron

提交时间:2015-12-21 18:51

修复时间:2016-02-08 18:23

公开时间:2016-02-08 18:23

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:18

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-21: 细节已通知厂商并且等待厂商处理中

2015-12-25: 厂商已经确认,细节仅向厂商公开

2016-01-04: 细节向核心白帽子及相关领域专家公开

2016-01-14: 细节向普通白帽子公开

2016-01-24: 细节向实习白帽子公开

2016-02-08: 细节向公众公开

简要描述:

好多漂亮的直播妹子啊~~

PS:那么多妹子在里面,为什么没有发现土豪!

详细说明:

今天看到网易有个广告页面其中有个叫网易BoBo的视频秀,于是我就下载下来玩玩了

登陆的时候发现,我输入多次错误密码都没有回显验证码,那么问题来了~那岂不是可以撞库咯

哇塞,好多漂亮的妹子啊!

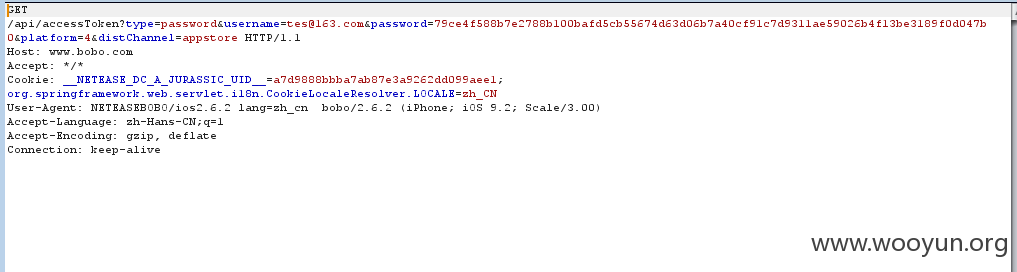

来到登陆页面,用[email protected]作为基数来抓包

抓包内容

看到密码使用了md5加密,但是账号不还是明文吗,根据官方账号注册规则,最低为6位,必须为字符+数字的组合类型

这也需要平时多观察,我这里就用hao123这个作为密码跑,当然密码肯定不止这种组合方式

这里登陆两个账号测试,一般主站都与这些有交互,也就是数据库是通的,我们来登陆主站试试

成功登陆用户163邮箱

贴出其中几个用户,保证用户安全,密码就不贴出来了,可以自己做下测试,都较为简单的密码

漏洞证明:

今天看到网易有个广告页面其中有个叫网易BoBo的视频秀,于是我就下载下来玩玩了

登陆的时候发现,我输入多次错误密码都没有回显验证码,那么问题来了~那岂不是可以撞库咯

哇塞,好多漂亮的妹子啊!

来到登陆页面,用[email protected]作为基数来抓包

抓包内容

看到密码使用了md5加密,但是账号不还是明文吗,根据官方账号注册规则,最低为6位,必须为字符+数字的组合类型

这也需要平时多观察,我这里就用hao123这个作为密码跑,当然密码肯定不止这种组合方式

这里登陆两个账号测试,一般主站都与这些有交互,也就是数据库是通的,我们来登陆主站试试

成功登陆用户163邮箱

贴出其中几个用户,保证用户安全,密码就不贴出来了,可以自己做下测试,都较为简单的密码

修复方案:

验证机制

版权声明:转载请注明来源 Aasron@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:4

确认时间:2015-12-25 19:20

厂商回复:

漏洞已提交产品进行修复,感谢您对网易的关注!

最新状态:

暂无