漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0104421

漏洞标题:麦乐购逻辑缺陷可批量覆盖所有人的信息(涉及30W)

相关厂商:麦乐购

漏洞作者: 风之传说

提交时间:2015-03-30 10:49

修复时间:2015-04-04 10:50

公开时间:2015-04-04 10:50

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-30: 细节已通知厂商并且等待厂商处理中

2015-04-04: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

麦乐购逻辑缺陷可批量覆盖他人的收货信息(涉及30W收货信息)

详细说明:

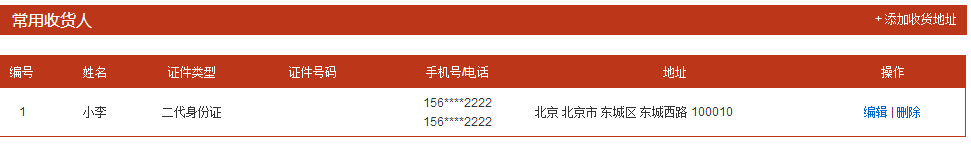

首先我们登陆xiaoliu2的号,增加一个收货人的地址:

可以看到,这是小李。我们点击编辑,可以看到id号,记住此ID号,等下要用到:

http://www.m6go.com/my/address.do?addressid=380915

OK,我们换一个号xiaoliu1进行登陆:

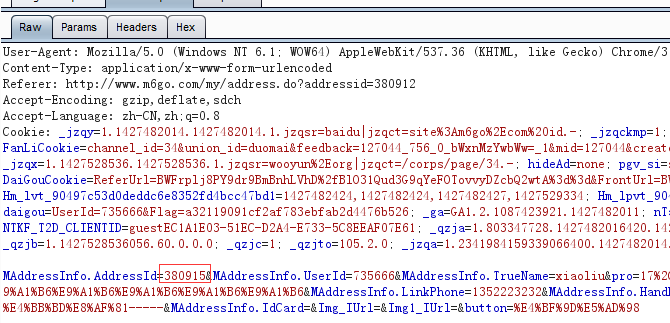

我们点击编辑,然后点击保存的时候抓取数据包:

可以看到,这里的地址id为380912。。我们将其改为xiaoliu2的地址id:380915:

然后提交数据。

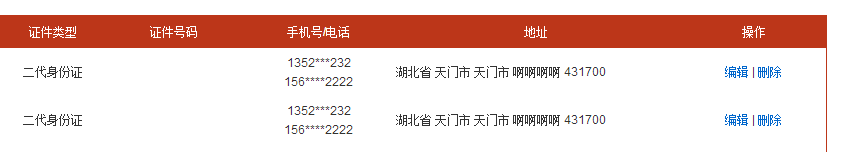

提交后我们登陆xiaoliu2看看。。

可以看到xiaoliu2的地址已被删除。。

我们此时回头来看看xiaoliu1的地址:

可以看到,xiaoliu1的号此时多了一个地址。。 说明已经把xiaoliu2的id占用过来自己用了,所以xiaoliu2的收货地址就不存在了。

这样就可以达到批量覆盖所有人的收货地址。。。也是是批量删除所有人的收货地址。。。利遍就行了,直接拿burp跑。。半小时分钟可清空所有人的收货信息。 这里30W收货地址,我不做破坏。。你们修补就好。。

漏洞证明:

如上

修复方案:

越权查看他人收货信息做好了,但是越权修改未做好。

版权声明:转载请注明来源 风之传说@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-04-04 10:50

厂商回复:

最新状态:

2015-04-07:已经修改,多谢

2015-04-10:已经修改,多谢