漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0162797

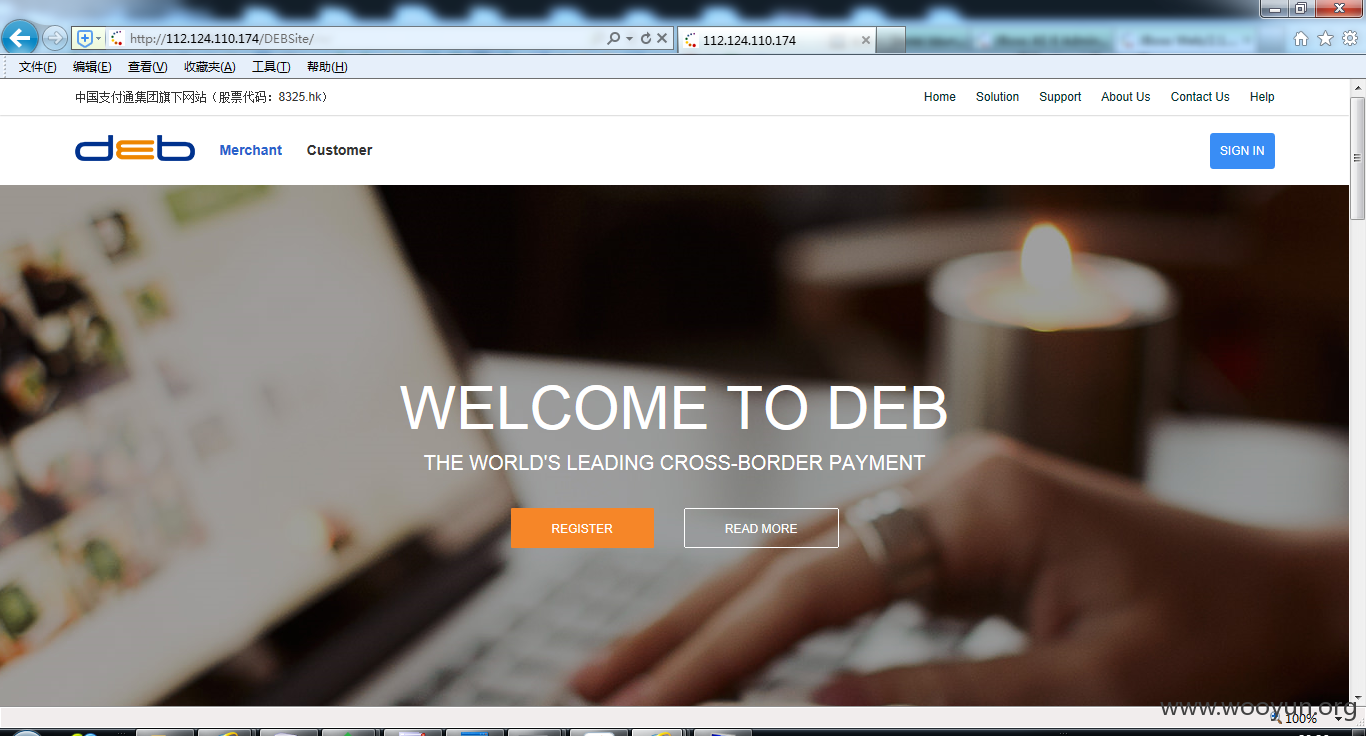

漏洞标题:支付通某系统从弱口令到getshell可威胁内网

相关厂商:中国支付通集团

漏洞作者: 路人甲

提交时间:2015-12-20 23:58

修复时间:2016-02-07 17:56

公开时间:2016-02-07 17:56

漏洞类型:后台弱口令

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-20: 细节已通知厂商并且等待厂商处理中

2015-12-24: 厂商已经确认,细节仅向厂商公开

2016-01-03: 细节向核心白帽子及相关领域专家公开

2016-01-13: 细节向普通白帽子公开

2016-01-23: 细节向实习白帽子公开

2016-02-07: 细节向公众公开

简要描述:

从弱口令到getshell可威胁内网

详细说明:

中国支付通集团控股有限公司是一家拥有稀缺牌照的智能支付和小微金融类上市公司 (8325.HK)。公司拥有全国性预付卡牌照和互联网支付牌照,掌握业内领先的智能云POS技术和系统,打造行业内最优秀的团队及技术,与知名战略伙伴合作,引领行业发展。中国支付通的支付业务将以预付卡业务为基础,大力发展互联网支付、移动支付、O2O等业务,竭诚为C端客户服务,以建立和管理庞大的实名账户体系,长远将以此基础打造综合性个人金融服务平台。

系统地址:

**.**.**.**/DEBSite/

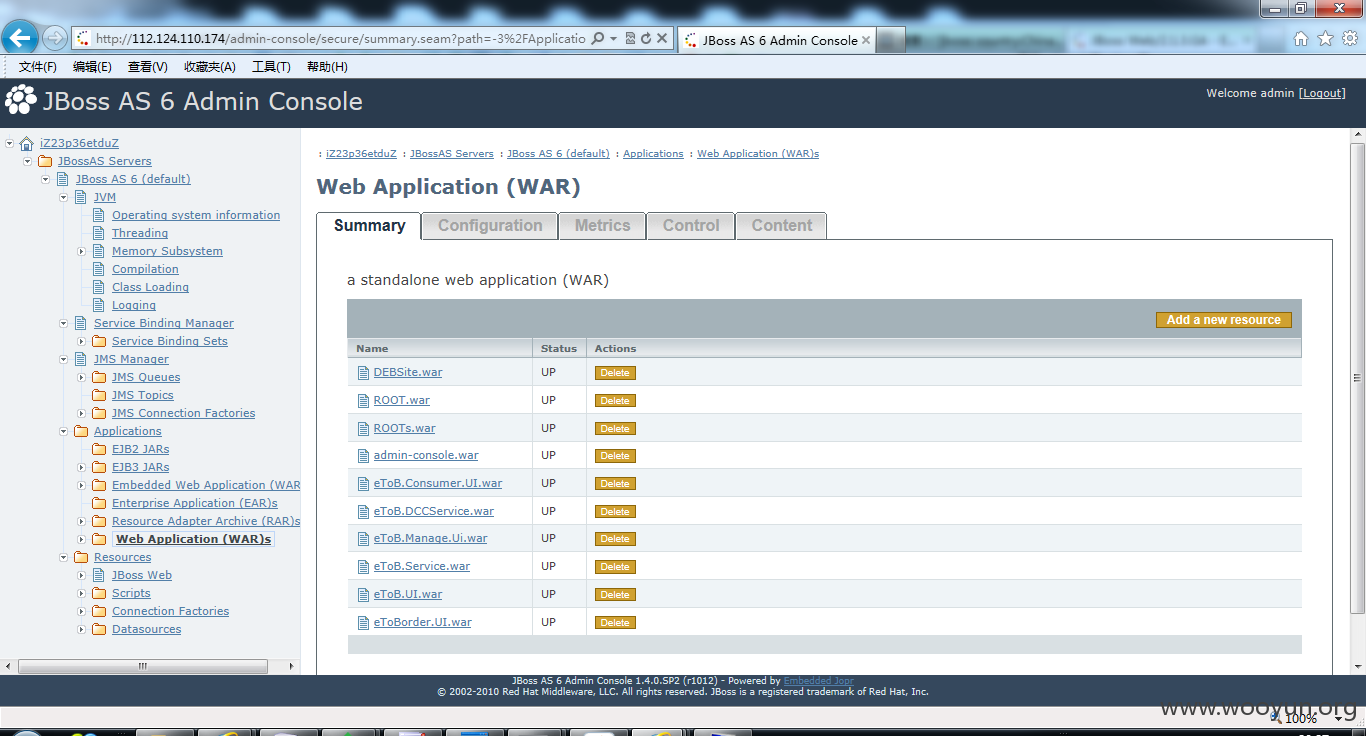

问题jboss控制台admin-console弱口令

admin、admin

漏洞证明:

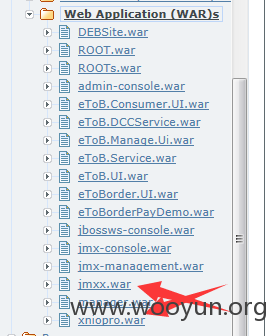

已有前辈来过

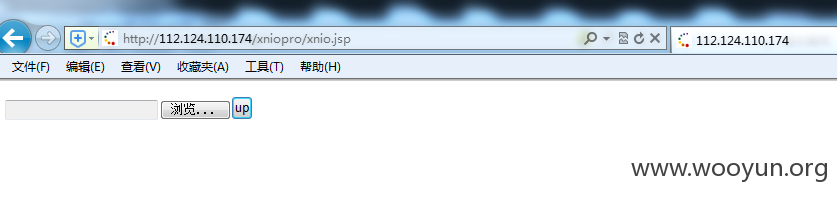

**.**.**.**/xniopro/xnio.jsp

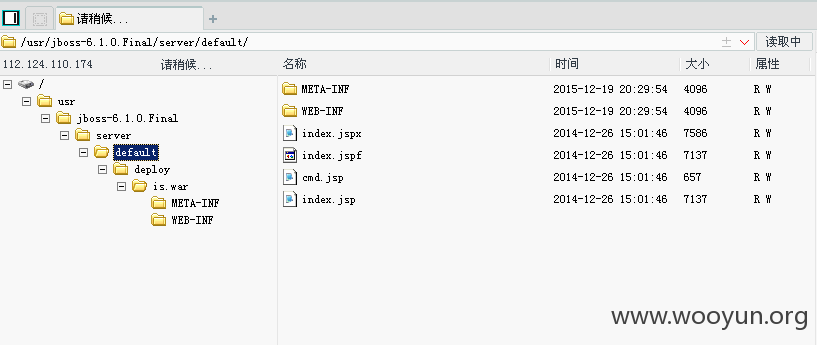

上传一个自己的马儿

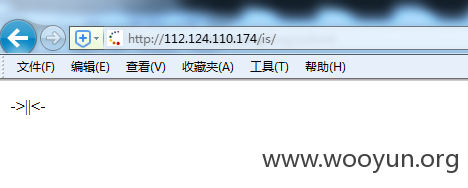

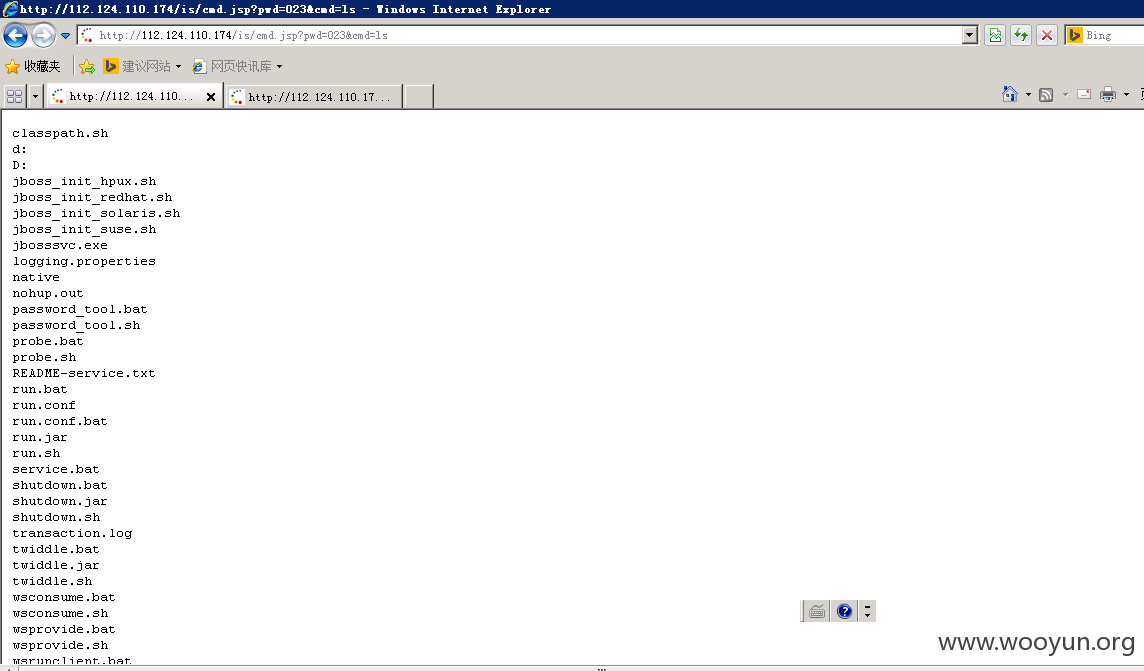

**.**.**.**/is/index.jsp

密码:023

菜刀连了把我ip都封了....

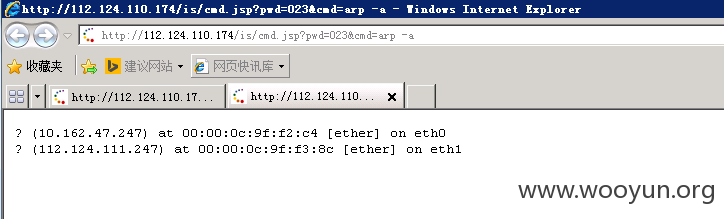

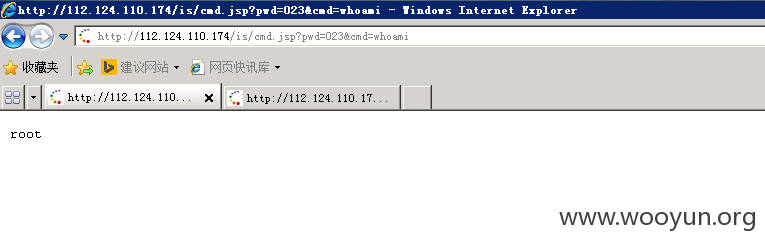

换台服务器证明下root权限可内网

修复方案:

强口令,清除shell,检查全站

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-12-24 17:50

厂商回复:

CNVD确认并复现所述情况,已由CNVD通过网站管理方公开联系渠道向其邮件通报,由其后续提供解决方案。

最新状态:

暂无