漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0160704

漏洞标题:广西校园安全预防及应急综合管理平台弱口令可getshell

相关厂商:广西教育厅

漏洞作者: Hackshy

提交时间:2015-12-12 13:16

修复时间:2016-01-28 17:10

公开时间:2016-01-28 17:10

漏洞类型:后台弱口令

危害等级:高

自评Rank:11

漏洞状态:已交由第三方合作机构(广西网络与信息安全通报中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-12: 细节已通知厂商并且等待厂商处理中

2015-12-15: 厂商已经确认,细节仅向厂商公开

2015-12-25: 细节向核心白帽子及相关领域专家公开

2016-01-04: 细节向普通白帽子公开

2016-01-14: 细节向实习白帽子公开

2016-01-28: 细节向公众公开

简要描述:

如题。

详细说明:

广西校园安全预防及应急综合管理平台:

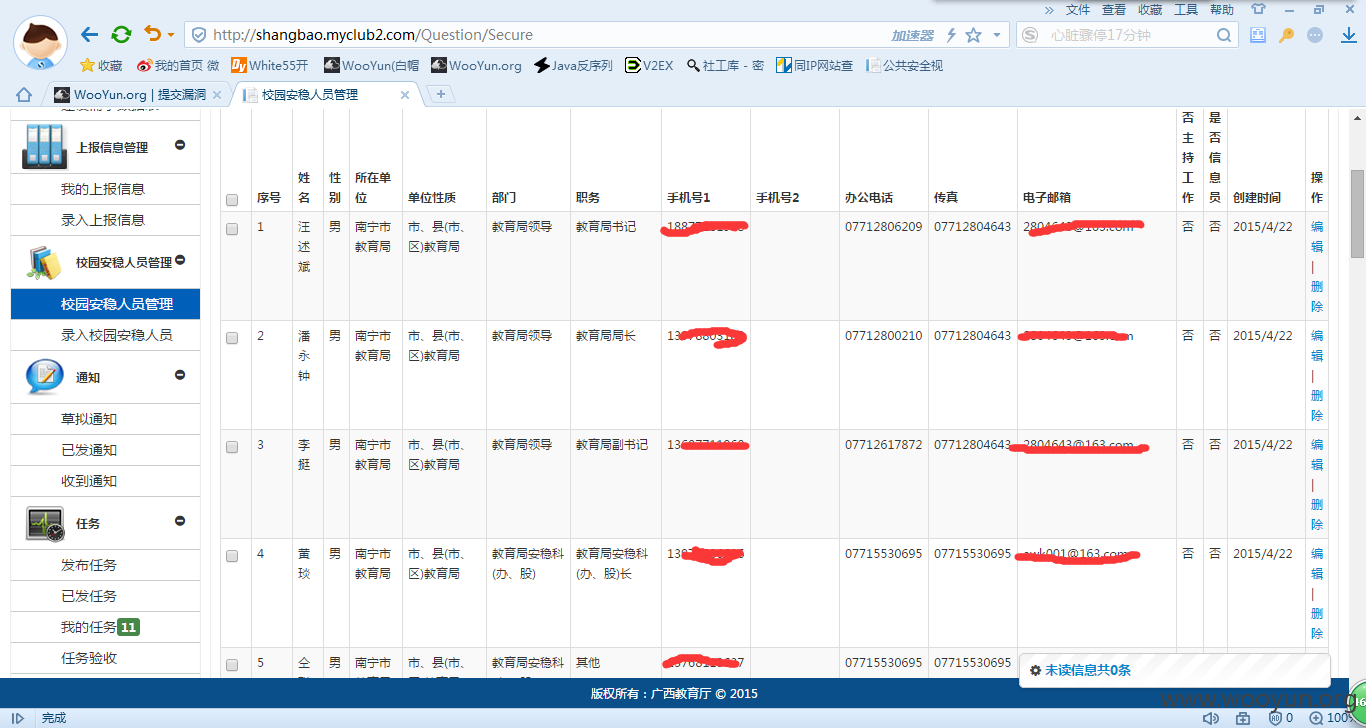

从登陆界面可知登陆账号为 广西各县市名+教育局 ,试想一下会不会有弱口令呢,结果...第一个就登上去了,这里以广西首府南宁为例: 南宁市教育局+123456 成功登陆。

漏洞证明:

修复方案:

加强密码强度。

版权声明:转载请注明来源 Hackshy@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-12-15 10:36

厂商回复:

谢谢测试

最新状态:

2016-01-18:已修复漏洞

![N24]}MBCHJ8GIL5))JWWN_S.png](http://wimg.zone.ci/upload/201512/121254442ba60fbcd6f32a8a87ff2ec0a8fae69a.png)

![3AN0XC9R])E53S[7VFT68(X.png](http://wimg.zone.ci/upload/201512/12125913185781600b468c5f8ec115d23b6ca727.png)

![BY}89A(S2W$X]@7PIFU%_GF.png](http://wimg.zone.ci/upload/201512/1212562257fc5f9e9e6b88c90839a385608c7b99.png)