漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0154420

漏洞标题:虎扑论坛xss及csrf漏洞结合利用(刷粉丝/打cookie)

相关厂商:虎扑体育网

漏洞作者: No eggs

提交时间:2015-11-20 10:39

修复时间:2016-01-11 15:32

公开时间:2016-01-11 15:32

漏洞类型:XSS 跨站脚本攻击

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-20: 细节已通知厂商并且等待厂商处理中

2015-11-20: 厂商已经确认,细节仅向厂商公开

2015-11-30: 细节向核心白帽子及相关领域专家公开

2015-12-10: 细节向普通白帽子公开

2015-12-20: 细节向实习白帽子公开

2016-01-11: 细节向公众公开

简要描述:

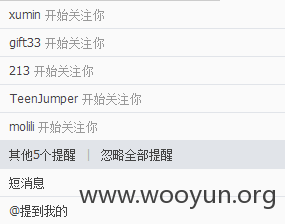

通过回复处的xss漏洞结合关注别人的csrf漏洞轻松刷了一大批粉丝,虎扑有着很高的人气,因此此类漏洞影响非常大。。。数据说明:2天时间回复了3个帖子,获得了560多个粉丝,打到了1700多条记录。。。。。

详细说明:

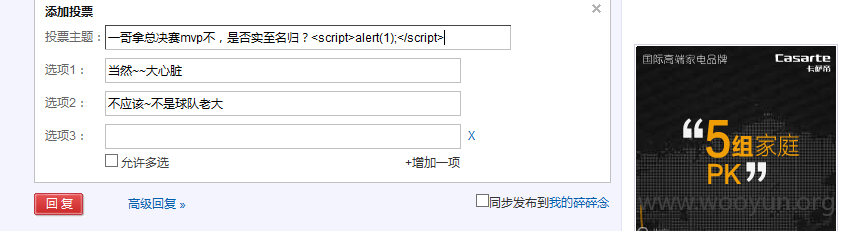

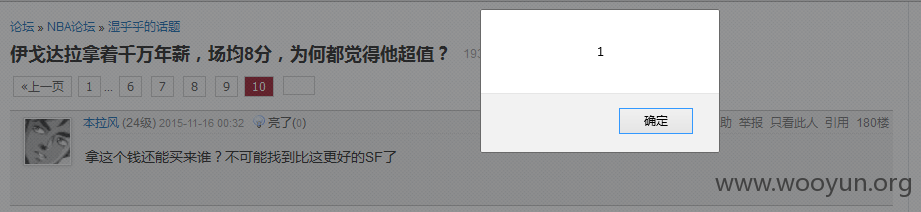

在回复的投票功能上存在xss漏洞,弹个窗客气一下~

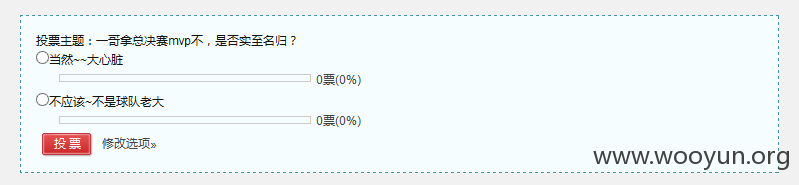

本来就这样提交漏洞的~可是乌云要求漏洞能够影响别人,没办法只好再挖一下~~很快找到了一个关注别人的csrf漏洞,通过构造一个post请求,将u这个参数值设为我的账号的值,别人就会自动关注我咯。。。。

构造一个投票,显示如下:

马上来了一群粉丝~~哈哈哈哈

由于乌云能接受这样的漏洞,我就不再深入挖掘了,要是再找到一个类似设置个人信息的xss+csrf漏洞的话,就能构成xss蠕虫,samy事件将再度降临,然后我可能要被抓走。。。。ps:爱篮球的妹子真的很不错,能和妹子聊聊篮球真幸福~~~

漏洞证明:

修复方案:

敢不敢别那么快修~~给我一星期时间,我肯定能成为虎扑最top至in之人~~~~

版权声明:转载请注明来源 No eggs@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2015-11-20 12:19

厂商回复:

感谢

最新状态:

暂无