漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0154301

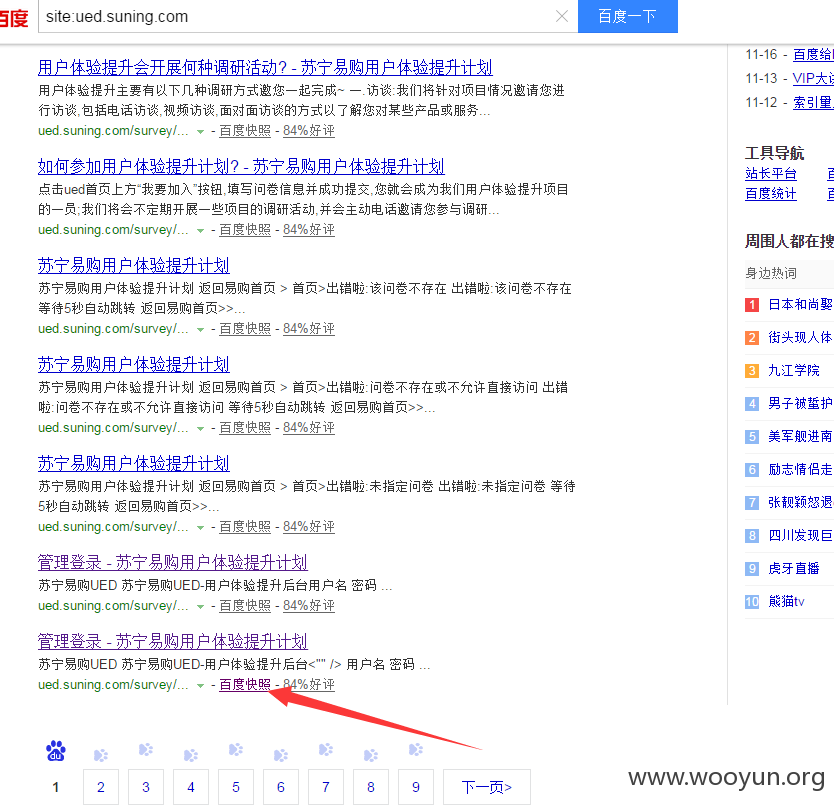

漏洞标题:百度快照解析第三方内容不当xss

相关厂商:百度

漏洞作者: 路人甲

提交时间:2015-11-21 15:12

修复时间:2016-01-11 15:34

公开时间:2016-01-11 15:34

漏洞类型:XSS 跨站脚本攻击

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-21: 细节已通知厂商并且等待厂商处理中

2015-11-25: 厂商已经确认,细节仅向厂商公开

2015-12-05: 细节向核心白帽子及相关领域专家公开

2015-12-15: 细节向普通白帽子公开

2015-12-25: 细节向实习白帽子公开

2016-01-11: 细节向公众公开

简要描述:

挖苏宁的洞挖洞百度去了。

我也是醉了

详细说明:

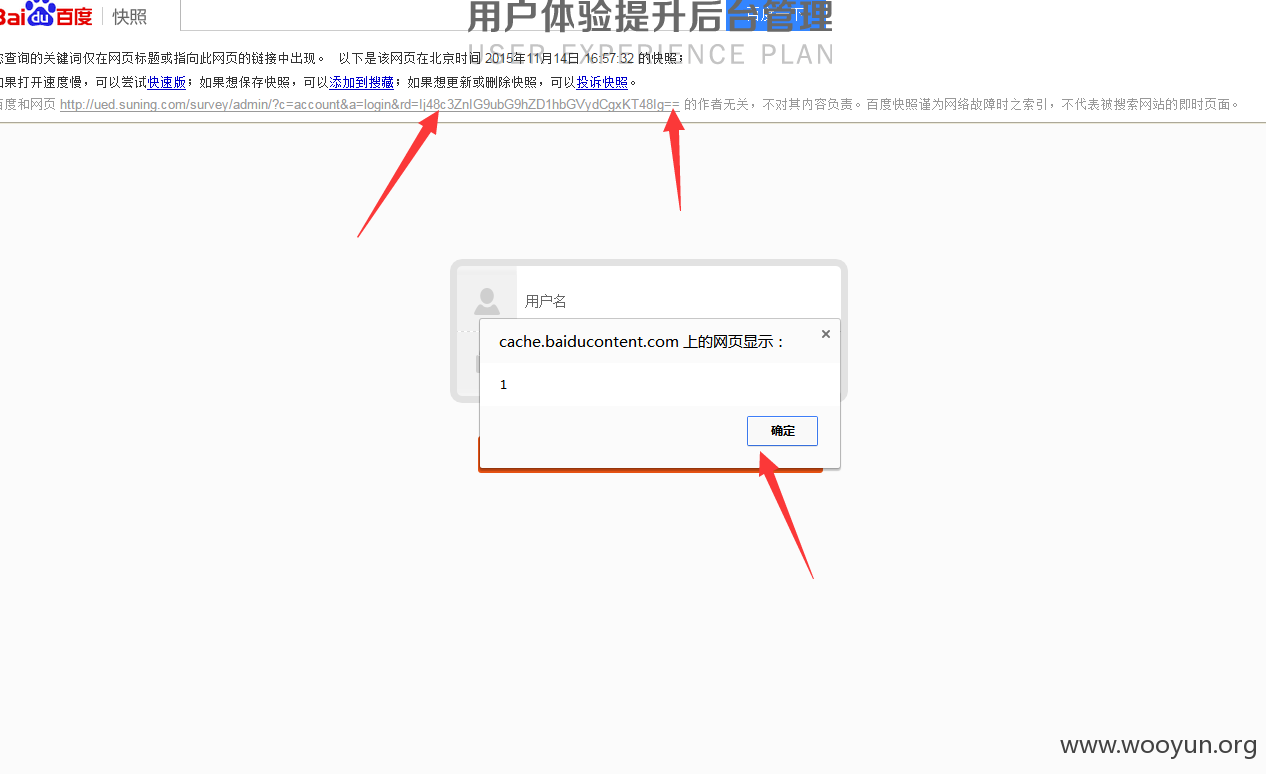

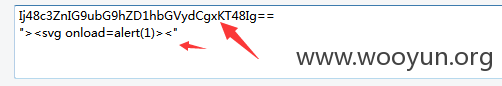

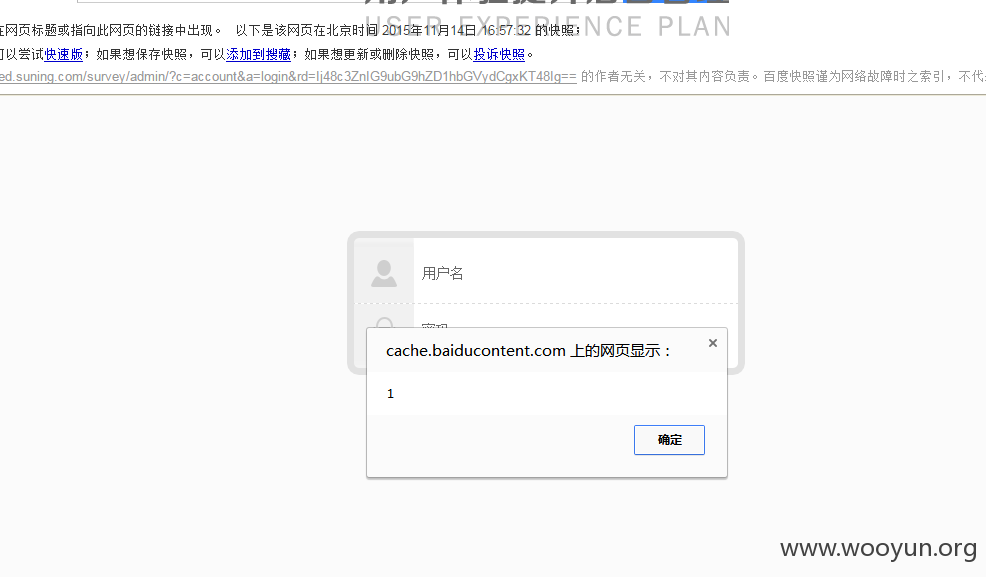

漏洞证明:

快照地址

http://cache.baiducontent.com/c?m=9d78d513d9d706ef06e2ce384b54c0676a499d246b81c7150895d414c8380e564711b2e6783f514393812b2c1cfc1f03b1ac2b65367771a09abedb1b8ce6d574699f2730230b87374c8e4cf4975125c560c64de8d962bfbcfa6392c68ea8aa5f149a260e20e88688005061ae24a66564a9dfff4e1f2445adec4672fe2f&p=8578cf0c85cc43f64bbd9b7e0e1293&newp=882a9546d29b50b50ebe9b7c16419f231610db2151d4db1527c5891e&user=baidu&fm=sc&query=site%3Aued%2Esuning%2Ecom&qid=93cf542a00002303&p1=10

修复方案:

去问苏宁

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-11-25 15:38

厂商回复:

感谢对百度安全的关注。

最新状态:

暂无