漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0150956

漏洞标题:某大型支付机构公司钱包Android客户端客户端本地拒绝服务攻击

相关厂商:某大型支付机构公司

漏洞作者: 路人甲

提交时间:2015-11-03 14:21

修复时间:2015-12-17 14:48

公开时间:2015-12-17 14:48

漏洞类型:拒绝服务

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-03: 细节已通知厂商并且等待厂商处理中

2015-11-06: 厂商已经确认,细节仅向厂商公开

2015-11-09: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航)

2015-12-31: 细节向核心白帽子及相关领域专家公开

2016-01-10: 细节向普通白帽子公开

2016-01-20: 细节向实习白帽子公开

2015-12-17: 细节向公众公开

简要描述:

某大型支付机构钱包Android客户端客户端本地拒绝服务攻击

详细说明:

客户端Receiver组件对外暴露,导致可被外部应用调用,传递构造的恶意数据,时应用程序崩溃,不能提供正常的服务

漏洞证明:

1.被测客户端信息

apk : com.unionpay, 71, 4.1.1, 银联钱包

apkmd5: 28c8ef339a05e6461d44e747d537e253

证书 :

certmd5: f866bf76d5423c5de1b53b93a789f652

issuer: C=CN, ST=Shanghai, L=Shanghai, O=China UnionPay Co. Ltd, OU=China Un

ionPay, CN=China UnionPay

subject: C=CN, ST=Shanghai, L=Shanghai, O=China UnionPay Co. Ltd, OU=China U

nionPay, CN=China UnionPay

下载地址:https://**.**.**.**/static/phone/index.html

2.漏洞详情

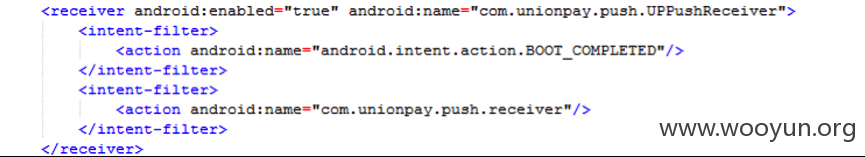

androidmanifest文件中定义了Receiver组件,但对外可调用:

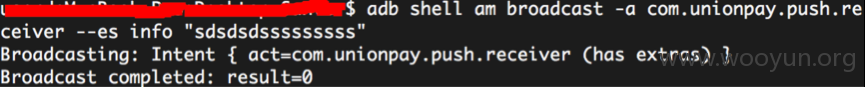

通过adb命令模拟发送广播数据,广播中包含恶意构造的数据info:

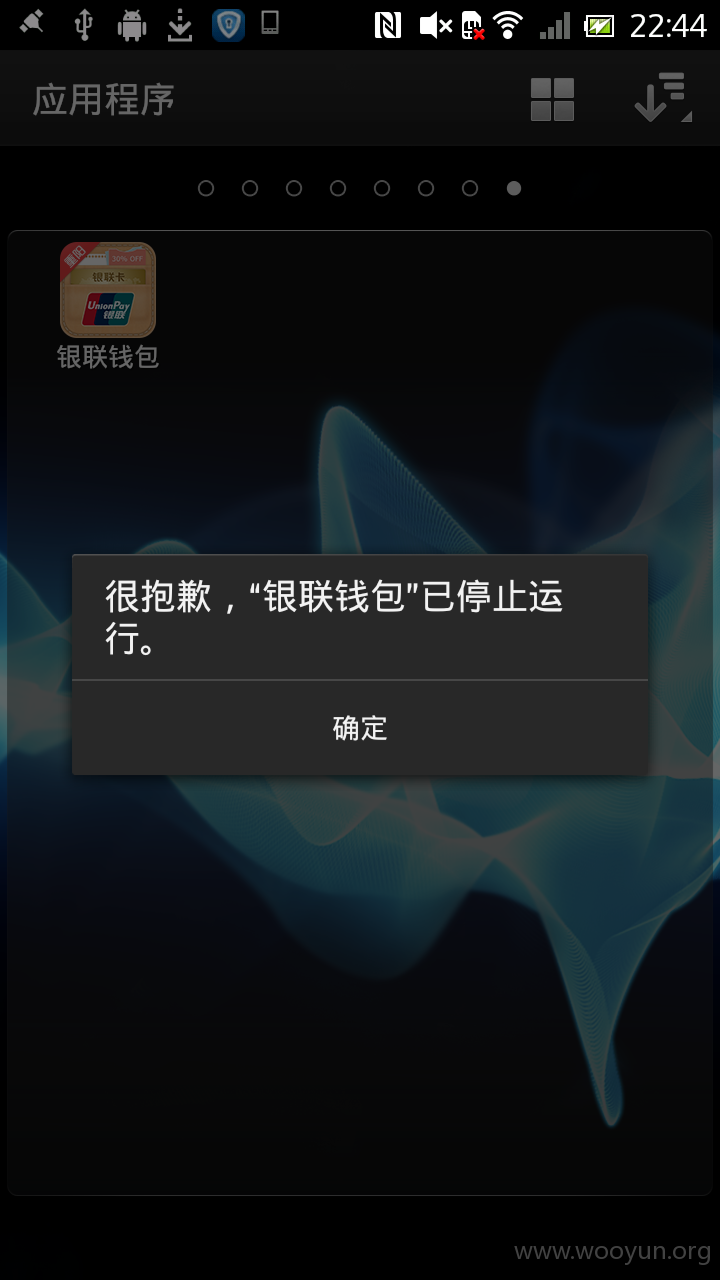

应用程序产生异常:

应用程序异常退出:

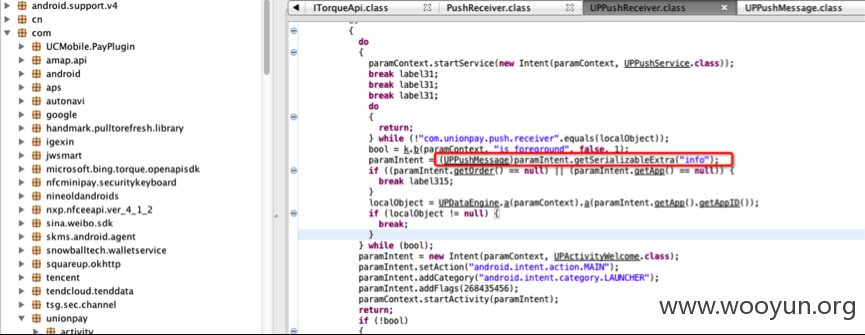

通过反编译后的java代码分析可看出,是由于info数据转换成UPPushMessage类类型时产生了类型转换异常,程序中没有异常捕获,导致应用程序崩溃:

修复方案:

给组件加上android:exposed="fasle"属性

在代码中加入异常捕获代码 try-catch

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2015-11-06 17:55

厂商回复:

CNVD确认并复现所述技术风险点,已经转由CNCERT向APP开发单位直接通报,由其后续协调处置.根据反馈情况,已经采取技术修复措施.综合评估认为,仅对可用性构成影响,且需要本地或手机感染恶意代码条件.

最新状态:

暂无