漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0149193

漏洞标题:饿了么APP端update伪造漏洞(可实现中间人植入恶意apk)

相关厂商:饿了么

漏洞作者: 路人甲

提交时间:2015-10-30 13:04

修复时间:2015-10-30 16:07

公开时间:2015-10-30 16:07

漏洞类型:设计缺陷/逻辑错误

危害等级:低

自评Rank:1

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-30: 细节已通知厂商并且等待厂商处理中

2015-10-30: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

这次写详细点。

版本:饿了么APP v5.4

详细说明:

简述:饿了么APP在每次启动的时候都会发出checkversion请求,这个请求可以被中间人劫持。

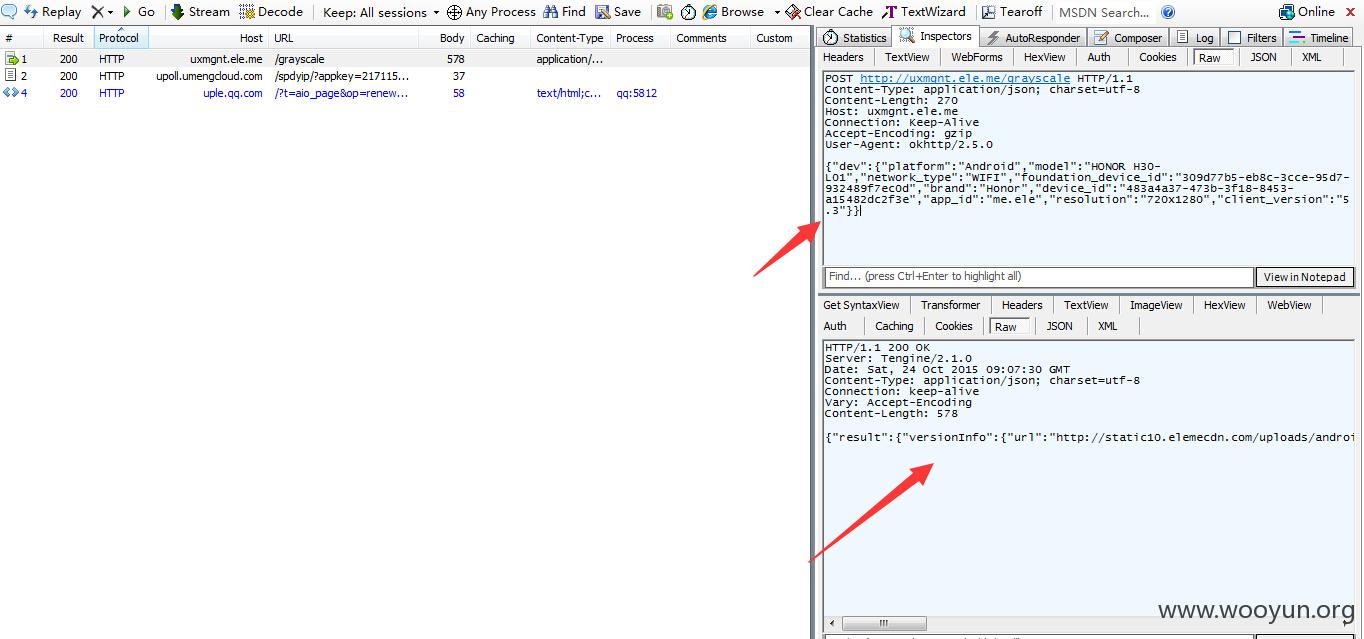

1、方便演示,篡改post包,伪造升级

2、用下面的数据替换返回包。我篡改了url参数和清空了MD5的值

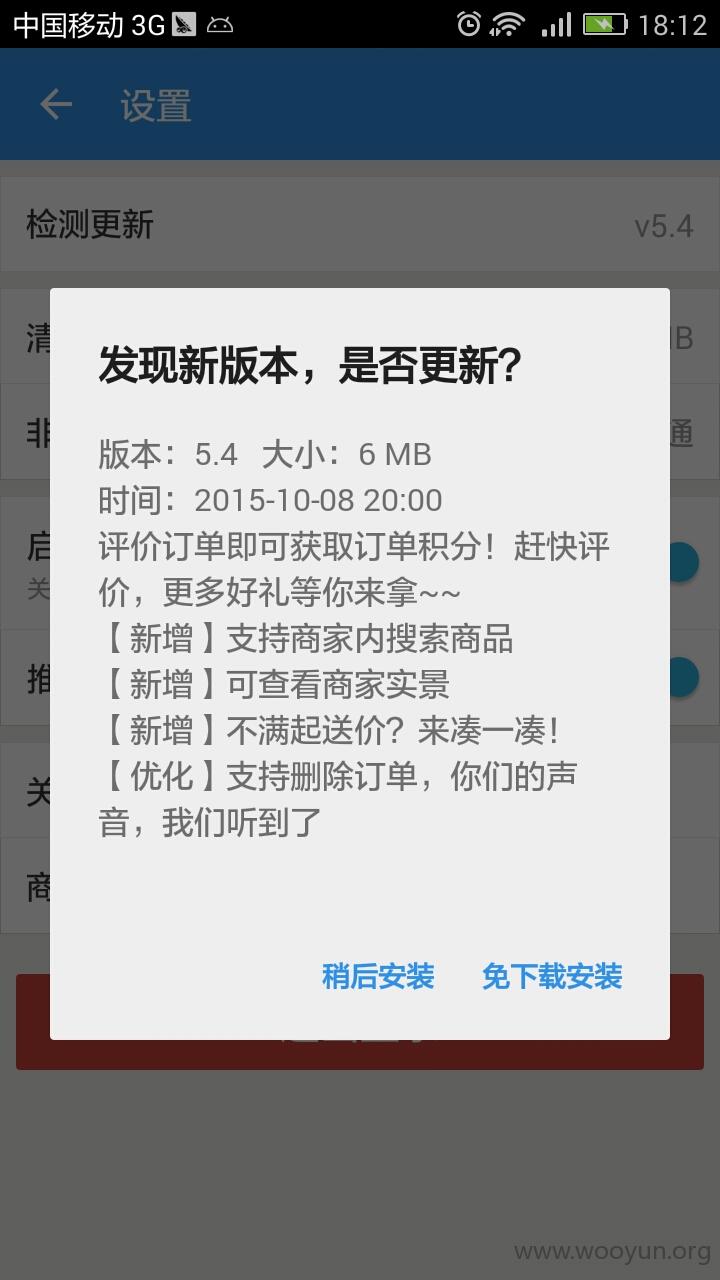

3、

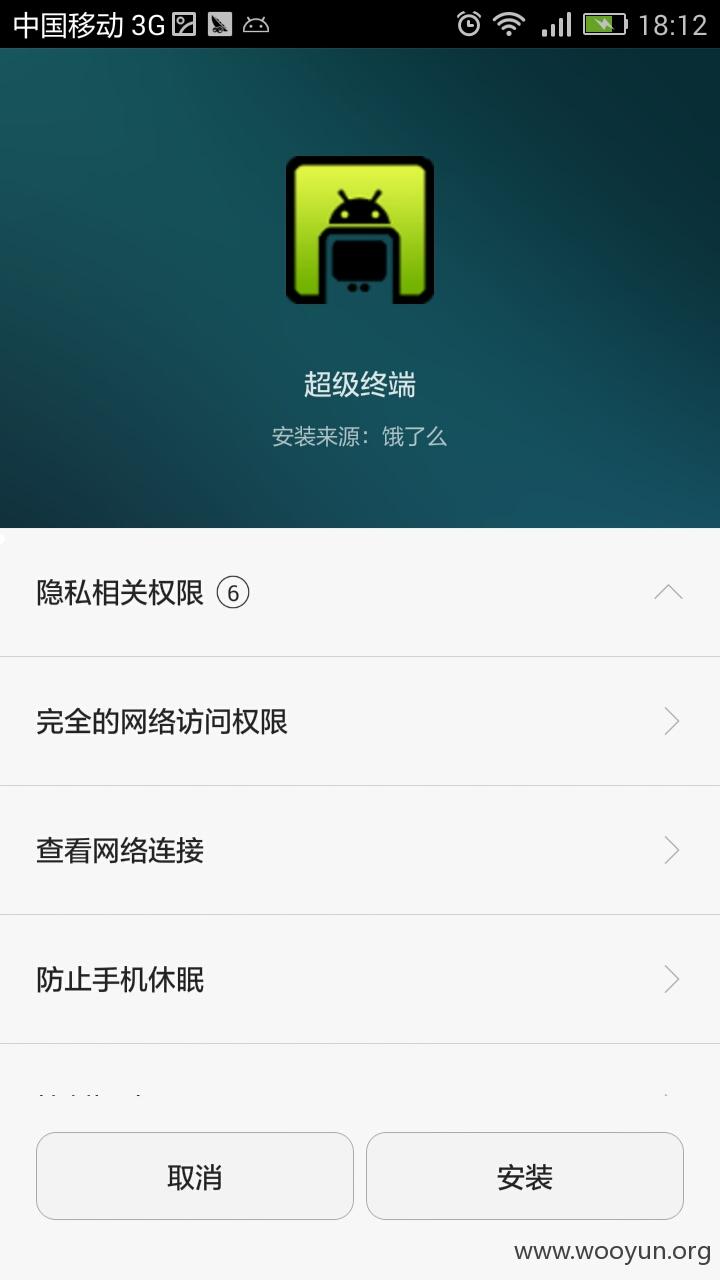

4、软件来源:饿了么。也可以把把恶意软件注入饿了么的apk,让用户下载安装

漏洞证明:

修复方案:

本地和服务器都校验下

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-10-30 16:07

厂商回复:

感谢您的报告,该漏洞无法复现,暂做忽略处理,有疑问请私信我们。谢谢您对饿了么的关注和支持!

最新状态:

2015-11-02:您好,请您私信给我们您的联系方式,便于我们的小礼品发放,谢谢~