漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0147550

漏洞标题:方直某设计缺陷导致未受权访问+getshell

相关厂商:fzjty.com

漏洞作者: Msyb

提交时间:2015-10-19 11:24

修复时间:2015-12-04 22:40

公开时间:2015-12-04 22:40

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-19: 细节已通知厂商并且等待厂商处理中

2015-10-20: 厂商已经确认,细节仅向厂商公开

2015-10-30: 细节向核心白帽子及相关领域专家公开

2015-11-09: 细节向普通白帽子公开

2015-11-19: 细节向实习白帽子公开

2015-12-04: 细节向公众公开

简要描述:

时间所限只能勉强达到预期目的......也懒得搞了,就这样提交算了。

详细说明:

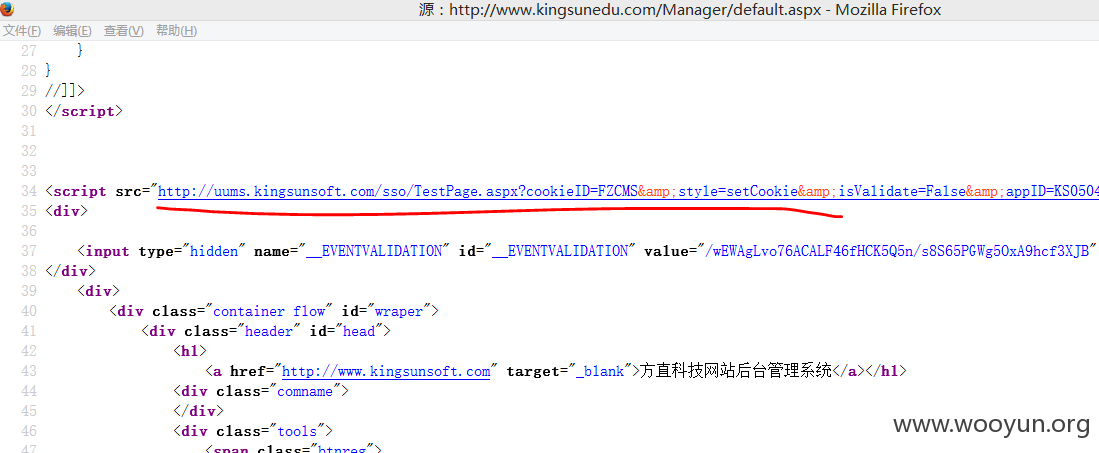

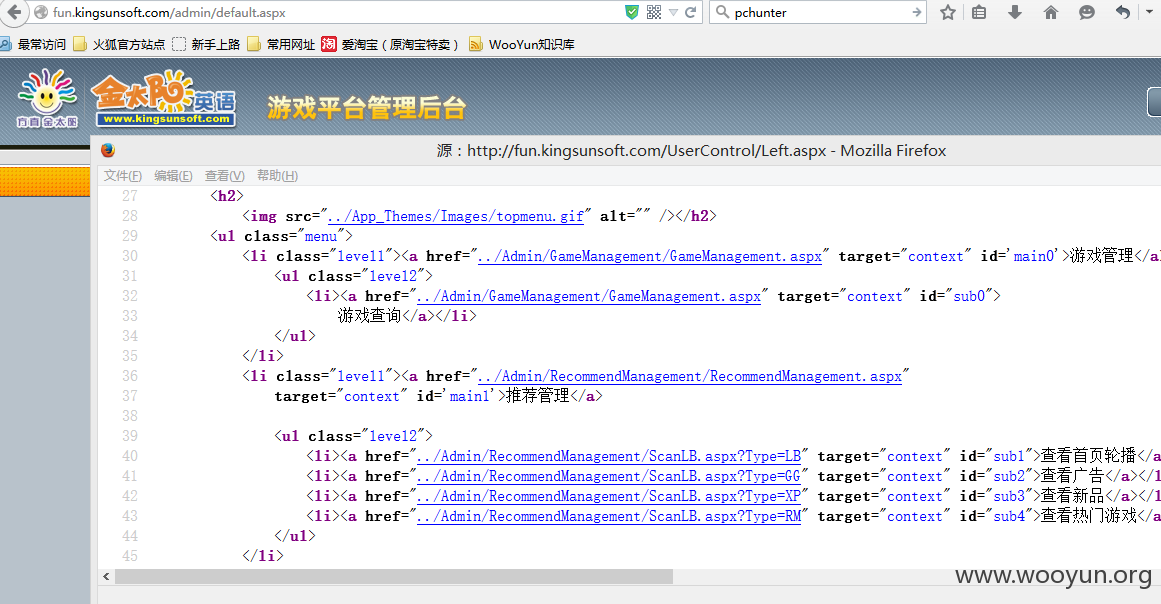

首先,是扫到主站后台http://www.kingsunedu.com/Manager/default.aspx可以直接访问,其他页面有验证。

而方直不管用户登录还是管理员登陆基本都是统一到http://uums.kingsun.cn

不过只用了一句js来跳转,客户端可控,却貌似忘记了退出脚本执行。就像验证没有权限后asp忘记了response.end,php忘记了exit()。

用的是<script src="xxx"></script>这种。

比较令人在意的是那个setcookie,难道后台只用cookie验证吗?那么如果找到一个xss再结合社工等等说不定也可以进后台。

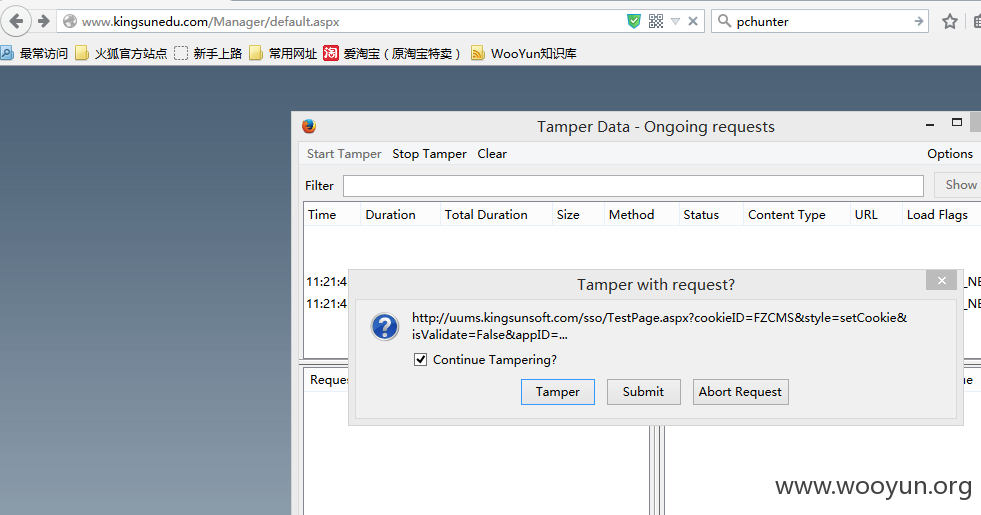

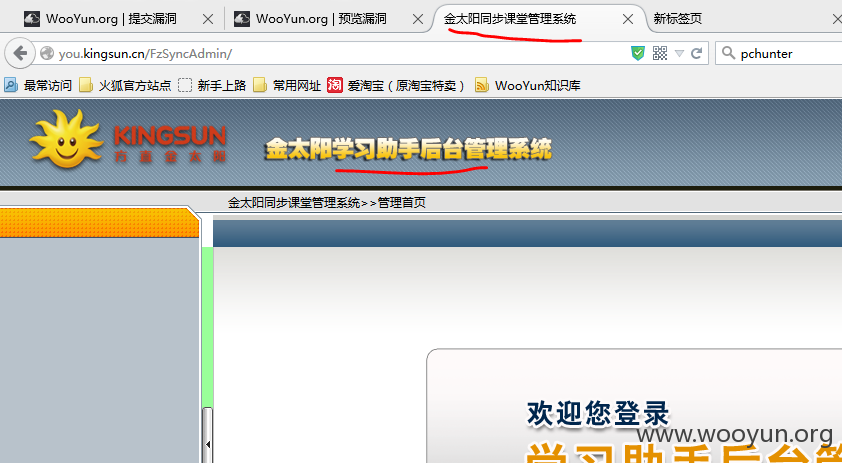

最直接的访问管理页面的方法是禁用js,但很多功能都是用js写的,所以我用火狐的一个插件叫tamper data来防止跳转到统一认证那里。

开启start tamper然后访问其他页面时把跳转到http://uums.kingsun.cn的请求全abort掉就畅通无阻了。

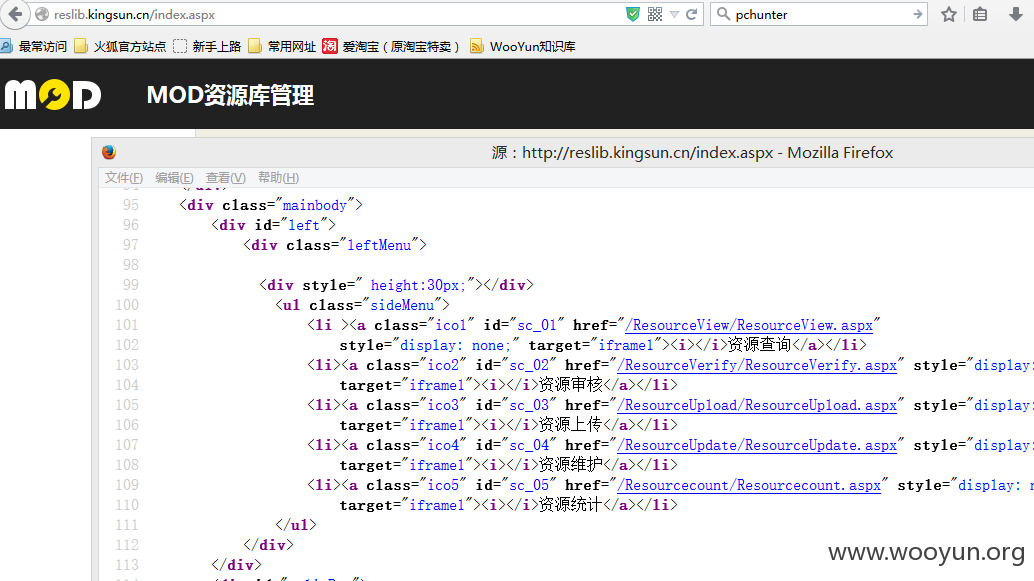

其他有同样问题的站还有:

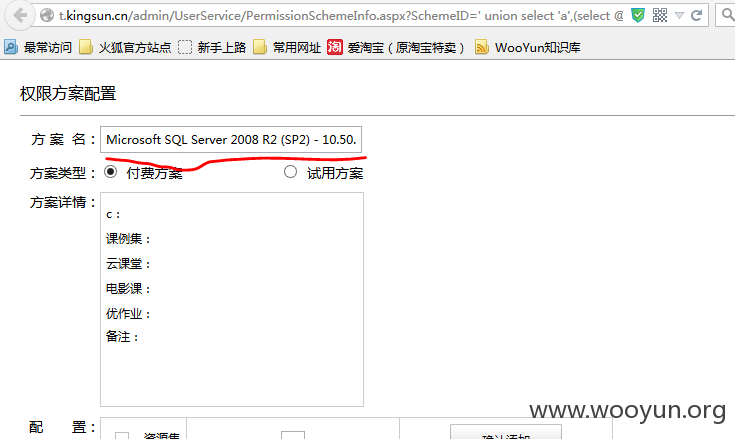

附赠一处注入:

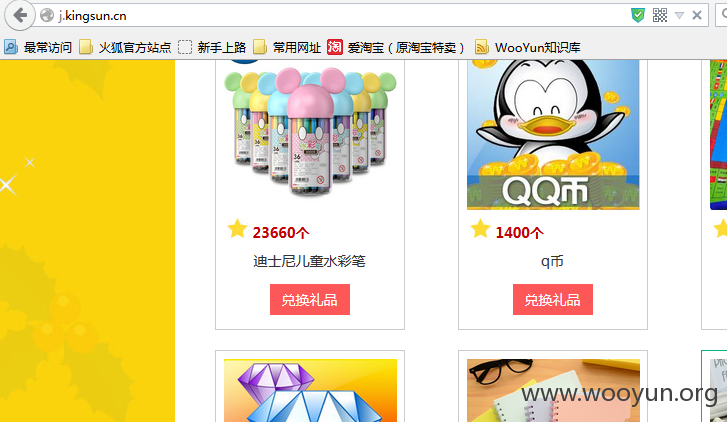

通过搜集信息找到一个站http://j.kingsun.cn/

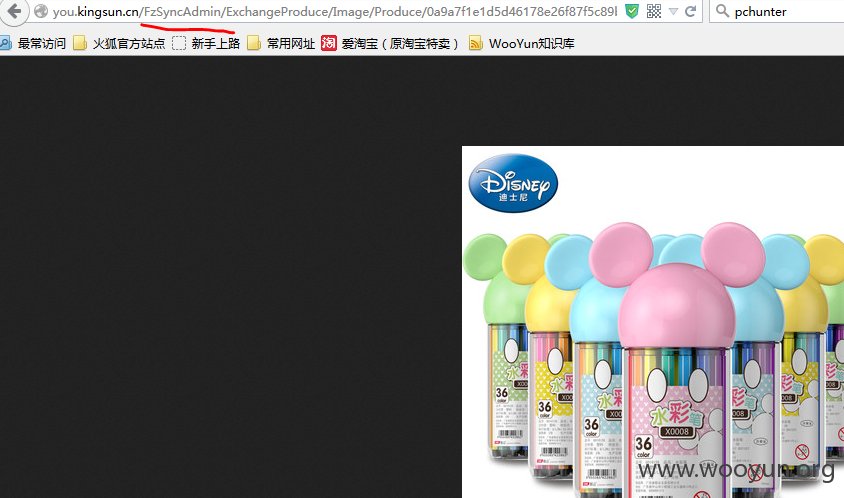

查看礼品的图片地址又搞到一个后台

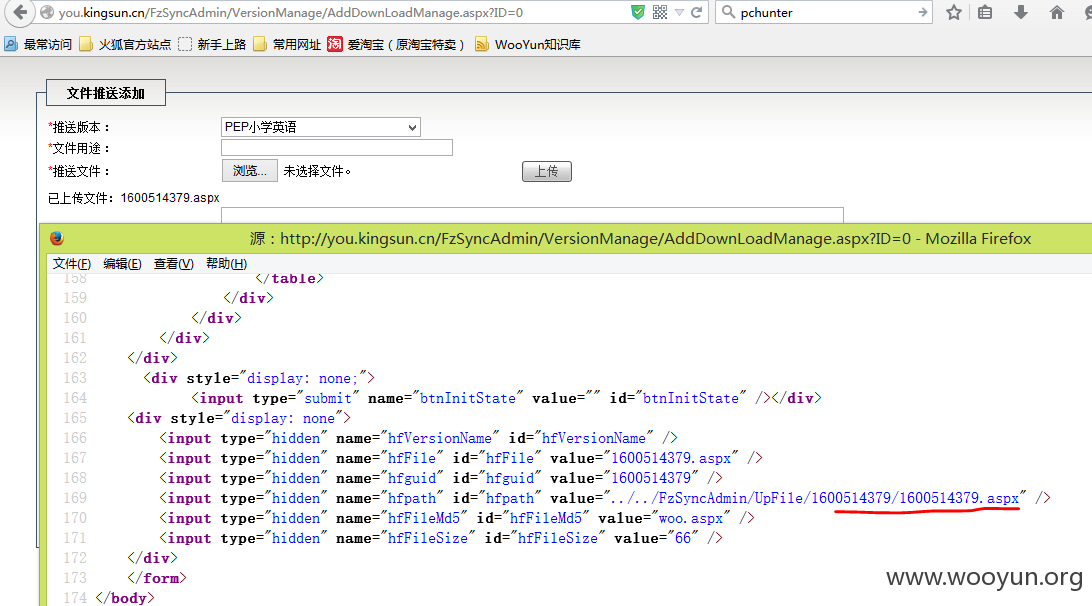

文件推送那里可以拿shell,上传后查看html源码得到地址

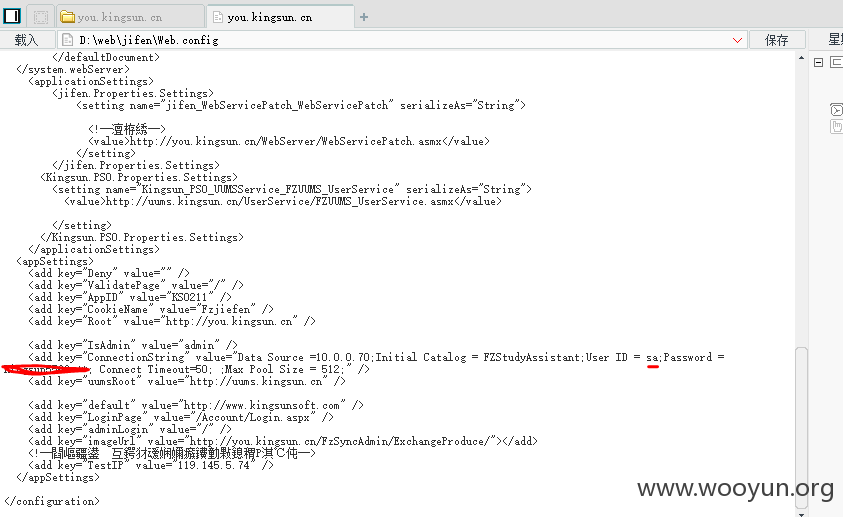

根据以前发过的注入金太阳的站都是sa权限连接数据库,所以提权应该不难。

还有上次我用uums的那个注入,曾看到e盘有个sa.txt和sa密码一样,建议不要这样储存,我以前就有一次利用这种txt提过一个站(而且那个站sa的密码差不多有20位长,真是笑死我)

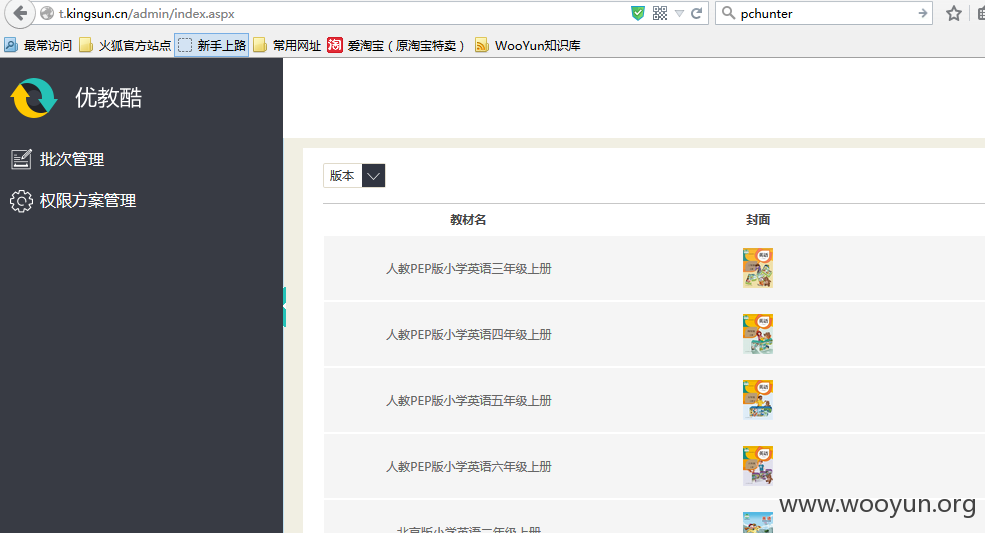

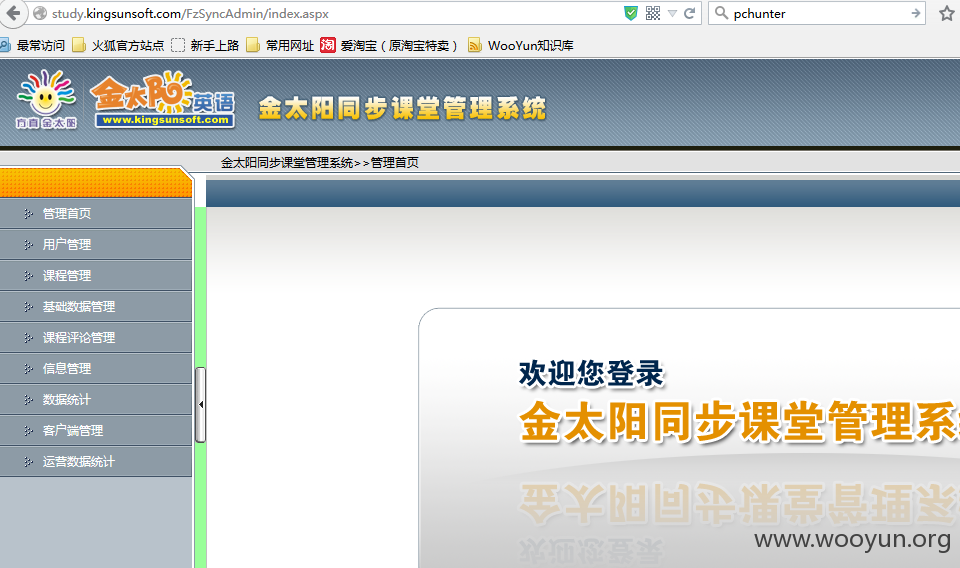

接下来一个问题引起了我的注意,这个站的后台应该是优学酷的后台,但标题却是同步课堂管理系统,于是...

这个危害也挺大的。

如果我是个做黑产的,我可能有旧版+病毒木马等伪装成版本更新并设置自动更新,后果不堪设想。

漏洞证明:

修复方案:

没有权限请退出脚本执行,最好把后台地址全换过,说不定有弱口令。

把提到的注入,上传漏洞补上,删shell。

版权声明:转载请注明来源 Msyb@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-10-20 22:39

厂商回复:

正在处理,非常感谢!

最新状态:

暂无