漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0141792

漏洞标题:github-hacker之某短信运营商平台漏洞致上万用户信息泄漏其连锁反应不可想象

相关厂商:广州市玄武无线科技有限公司

漏洞作者: 纳米翡翠

提交时间:2015-09-17 17:24

修复时间:2015-11-05 12:20

公开时间:2015-11-05 12:20

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-17: 细节已通知厂商并且等待厂商处理中

2015-09-21: 厂商已经确认,细节仅向厂商公开

2015-10-01: 细节向核心白帽子及相关领域专家公开

2015-10-11: 细节向普通白帽子公开

2015-10-21: 细节向实习白帽子公开

2015-11-05: 细节向公众公开

简要描述:

短信平台干嘛使的啊?当然是各种验证码发送了,所以短信平台如果被攻击了,使用其平台的企业也将遭受损失

20rank不过份吧

详细说明:

1.搜索引擎先搜到玄武的管理平台:http://mos.wxchina.com/ 拿到ip:211.147.239.62

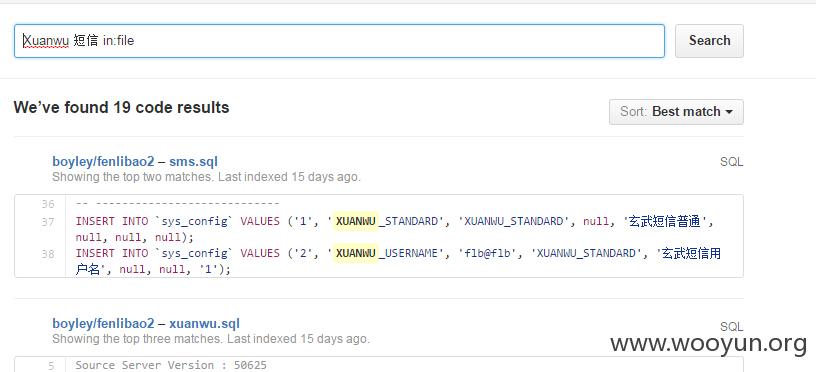

github搜索 Xuanwu 短信 in:file 找到这个

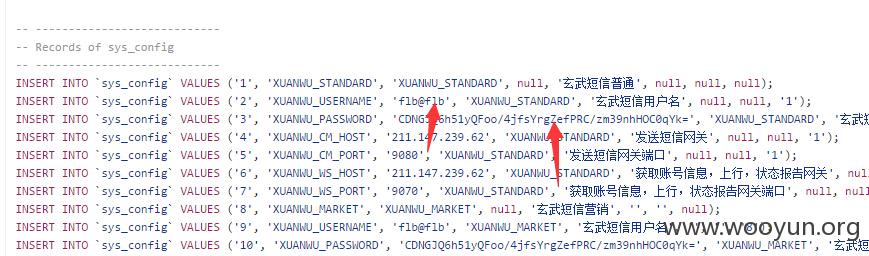

找到用户名和密码

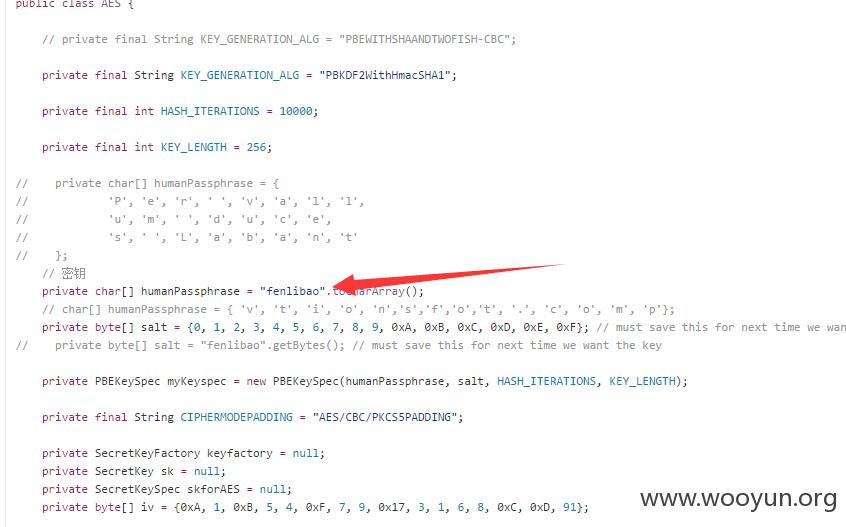

不过这里的密码使用了aes加密,找到aes类

本地解密失败,柳暗花明处在PostMsgTest.java处找到一处明文

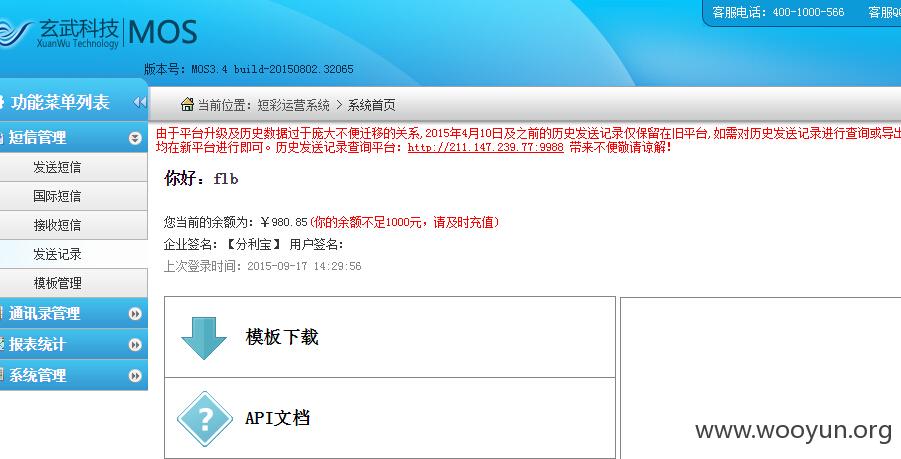

登录成功

玄武getshell

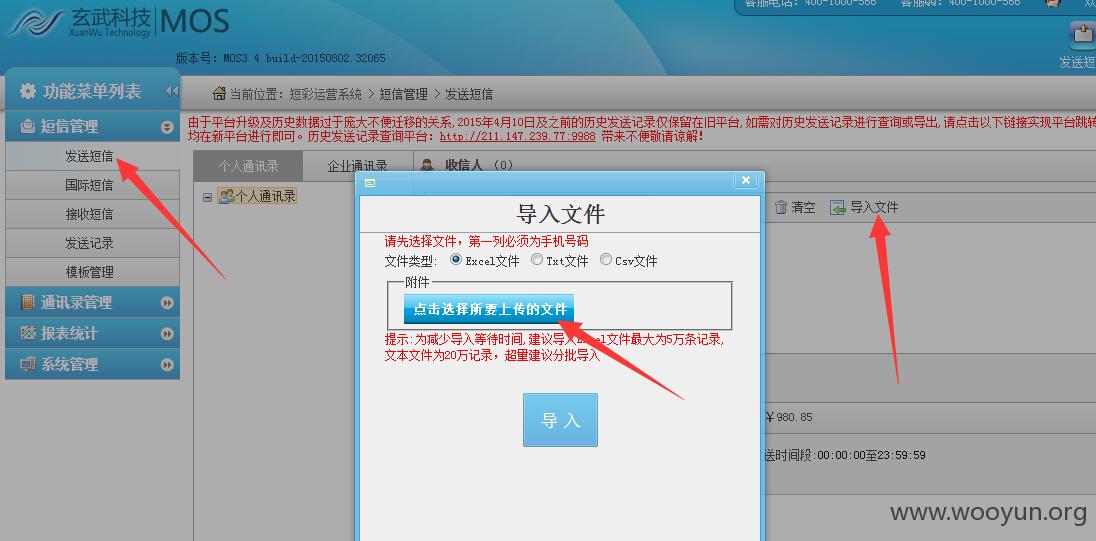

在发送短信--导入文件处可上传任意文件

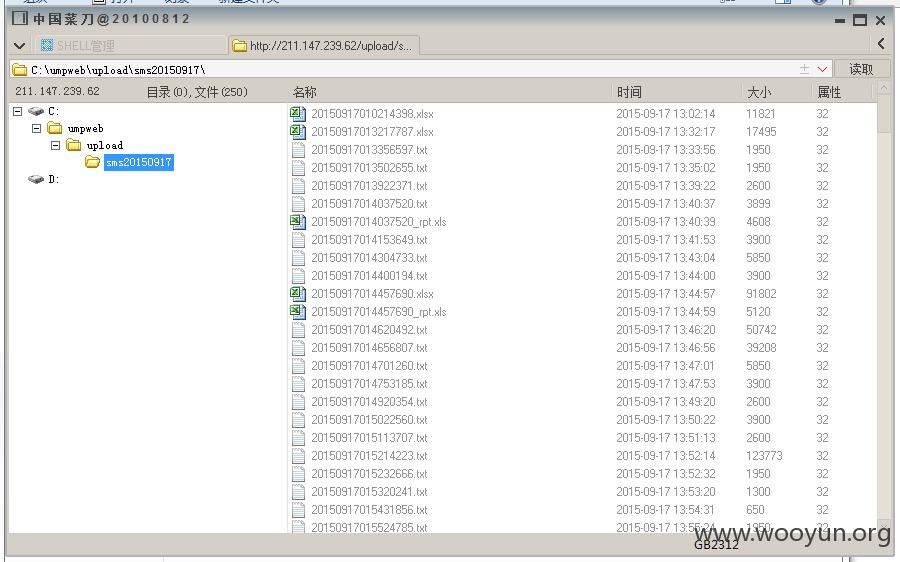

于是上传一句话加tunnel

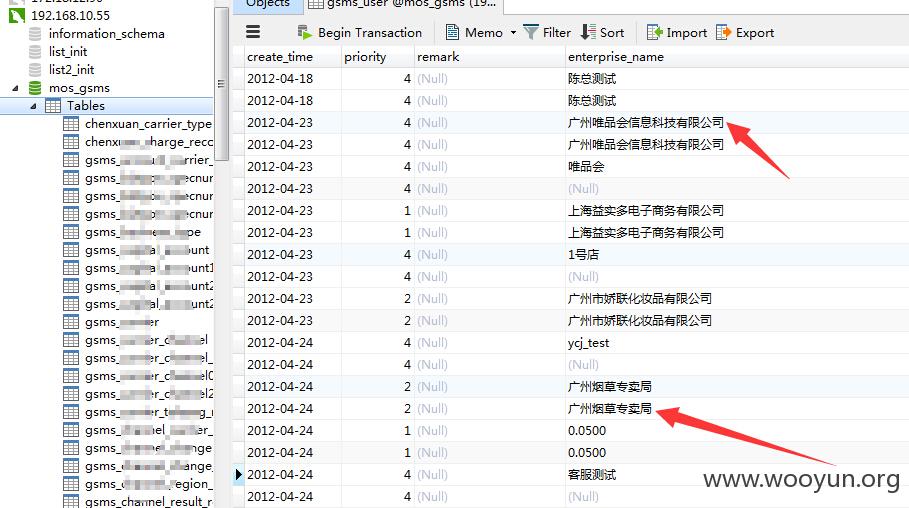

查看web.config拿到数据库连接方式

通过regeorg连接入内网,连接上数据库

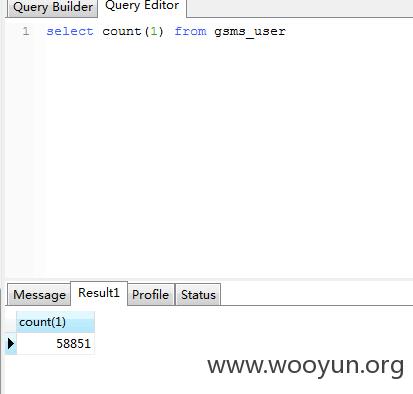

大量用户信息,密码是简单md5

漏洞证明:

没有删除权限,所以shell没有删除,目录下面的php aspx asp的文件麻烦厂家自己清理一下吧

修复方案:

上传限制,添加waf

版权声明:转载请注明来源 纳米翡翠@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2015-09-21 12:18

厂商回复:

十分感谢您的问题反馈

最新状态:

暂无