漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0143217

漏洞标题:看我尝试利用百度文库配合腾讯XSS漏洞打一次无聊体验

相关厂商:腾讯

漏洞作者: Xmyth_Xi2oMin9

提交时间:2015-09-24 16:31

修复时间:2015-09-25 18:59

公开时间:2015-09-25 18:59

漏洞类型:xss跨站脚本攻击

危害等级:低

自评Rank:1

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-24: 细节已通知厂商并且等待厂商处理中

2015-09-25: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

RT 虽然危害不大 利用起来比较鸡肋 习惯性分享有趣的事情

详细说明:

事情起因:

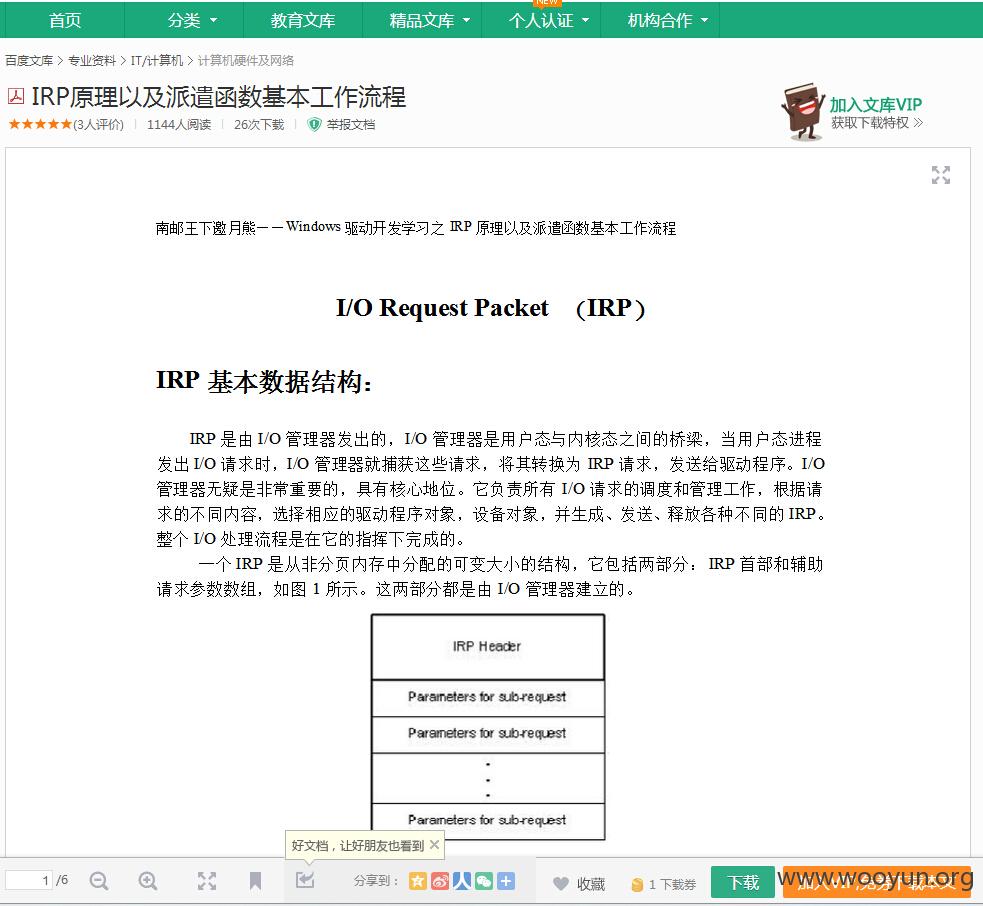

然后我就习惯性的审查元素瞅瞅。就发现分享功能中把百度文库标题传进了value中。

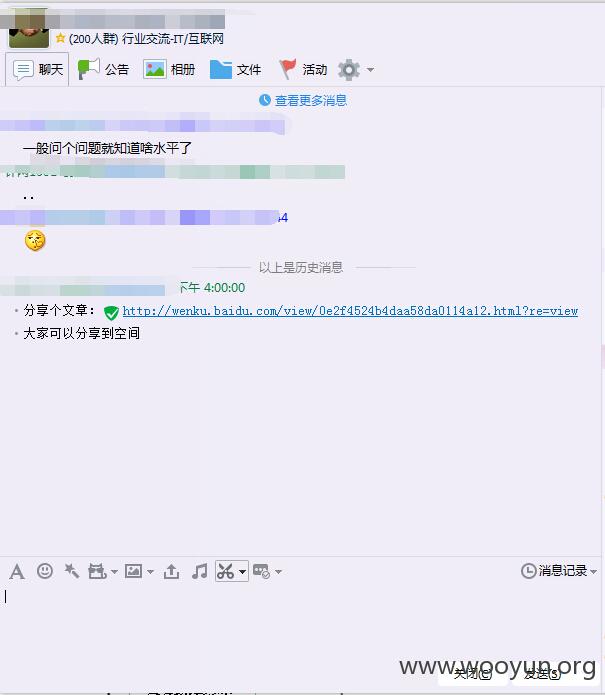

假设我们的把想要利用这个地方进行攻击。那应该怎么做?是不是需要一个场景呢?我就想了想利用的场景,前提是我需要去诱导别人去帮我分享这个文章到扣扣空间里,在他帮忙分享的过程中触发我构建好的XSSCODE。

例如这样去让我们可爱的小伙伴帮忙分享:

那么问题来了,如果控制构建的XSSCODE呢?不难发现我们需要做的就是控制value里面的值,也就是百度文库中的标题。那么就尝试去测试一下修改文章标题,而百度文库中修改标题是不需要审核的,但做了简单的限制就是不允许输入一些简单特殊的符号。

刚输入就提示我们标题不能含有/\:*?"<>|等特殊字符哦!估计是在客户端做了验证。那我们就调整下思路,拦截数据试试。

服务端也做了验证,但是我们发现了一个问题!这里&和#是没有被过滤的。

漏洞证明:

修复方案:

打字打的辛苦 分享快乐 :-)

版权声明:转载请注明来源 Xmyth_Xi2oMin9@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-09-25 18:59

厂商回复:

非常感谢您的报告,经评估该问题并不存在,故此忽略。如果您有任何的疑问,欢迎反馈,我们会有专人跟进处理。

最新状态:

暂无